目录

一、基础知识

二、实验目标

三、实验步骤

四、思考题

五、实验体会

一、基础知识

-

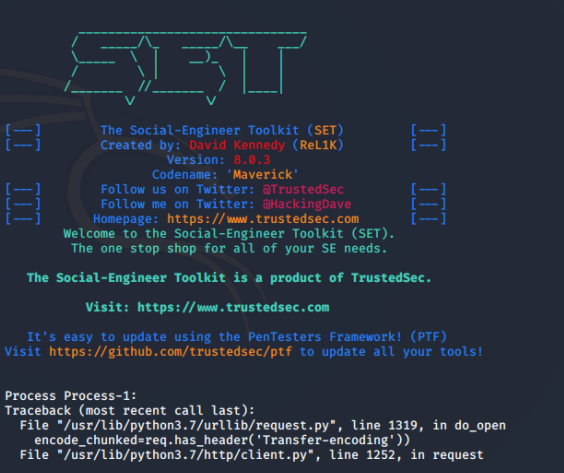

SET

- Social-Engineer Toolkit,社会工程学工具包,由TrustedSec的创始人创建和编写,是一个开源的Python驱动工具,旨在围绕社交工程进行渗透测试,已经在包括Blackhat,DerbyCon,Defcon和ShmooCon在内的大型会议上提出过,拥有超过200万的下载量,旨在利用社会工程类型环境下的高级技术攻击。

- 功能:

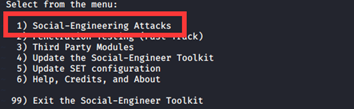

Select from the menu: 1) Social-Engineering Attacks //社会工程学攻击 2) Penetration Testing (Fast-Track) //快速追踪渗透测试 3) Third Party Modules //第三方模块 4) Update the Social-Engineer Toolkit //更新软件 5) Update SET configuration //升级配置 6) Help, Credits, and About //帮助信息

-

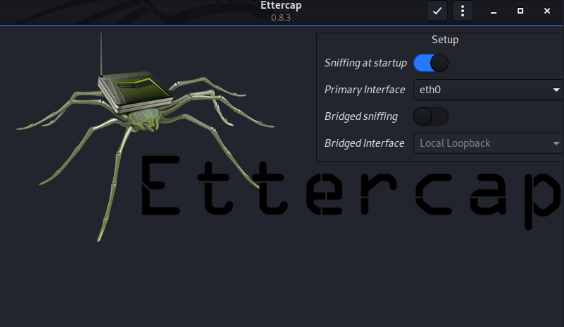

Ettercap

- 具有嗅探实时连接、内容过滤等功能,支持插件,可以通过添加新的插件来扩展功能;

- 工作原理是将网络接口设置为混杂模式并通过ARP欺骗感染目标设备,由此该设备成为“中间人”并发动对受害者的各类攻击;

- 支持对许多协议(包括加密协议)的主动和被动分离,并具有网络和主机分析方面的多项功能,包含四种操作模式:

- 基于IP的模式:根据IP源和目的地过滤数据包;

- 基于MAC的模式:根据MAC地址过滤数据包,该模式能够对嗅探通过网关的连接起到作用;

- 基于ARP的模式:利用ARP欺骗方式在两个主机之间的交换式局域网(全双工即支持双方同时发送信息)上进行嗅探;

- 基于公共ARP的模式:利用ARP欺骗方式从一台受害者主机到其它所有主机的交换式局域网(全双工)上进行嗅探。

-

- ettercap有两种运行方式,UNIFIED和BRIDGED。

- UNIFIED的方式是以中间人方式嗅探,基本原理是同时欺骗主机A和B,将自己充当一个中间人的角色,数据在A和B之间传输时会通过C,C就可以对数据进行分析,从而完成嗅探。

- BRIDGED方式是在双网卡情况下,嗅探两块网卡之间的数据包。

- ettercap有两种运行方式,UNIFIED和BRIDGED。

二、实验目标

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

三、实验步骤

实验环境

- Kali Linux(攻击机)

- Windows10&Windows 7(靶机)

(一)简单应用SET工具建立冒名网站(靶机为win10【192.168.159.1】)

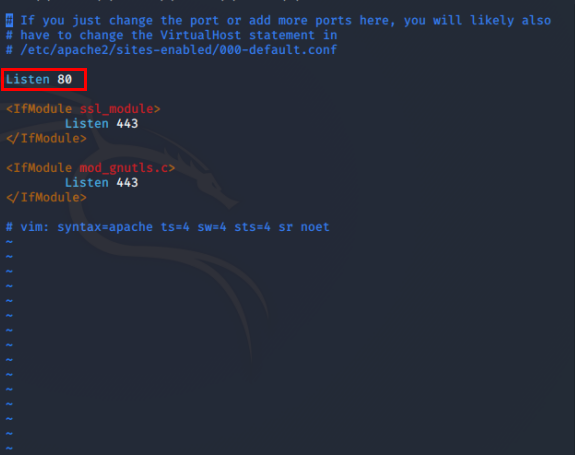

1.Apache设置

- sudo vi /etc/apache2/ports.conf 将Apache的端口改为80,原因是生成的钓鱼网站如果使用https服务会无法验证证书。

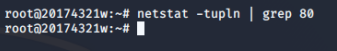

- root权限下使用netstat -tupln | grep 80查看80端口的占用情况,如图为无占用情况,如果有占用的进程用kill + 进程ID杀死进程。

- sudo apachectl start启动Apache服务。

2.配置SET工具

- setoolkit打开SET工具。

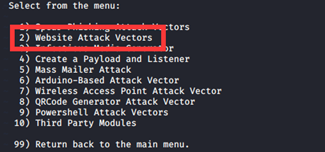

- 选择参数

- 选择【1】,即社会学攻击。

-

- 选择【2】,即网站攻击向量

-

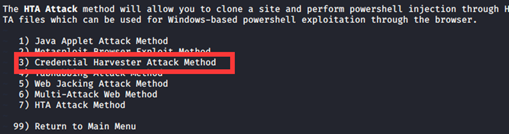

- 选择【3】,即登录密码截取攻击

-

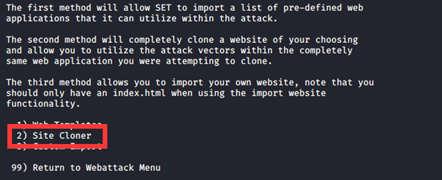

- 选择【2】,克隆网站

- 输入攻击机kali的IP地址(192.168.159.128)和要伪装的网址。

- 出现Do you want to attempt to disable Apache?时选择【y】。

4.验证成功

- 靶机浏览器中输入攻击机IP。

- 靶机在网页上的操作,比如输入用户名密码等,kali端都可以显示出来。

(二)ettercap DNS spoof(靶机为win7【192.168.159.130】)

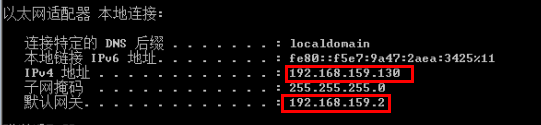

由于之前用的win10主机本地连接有问题,尝试了很多办法也没有解决,所以这一部分实验换成win7环境。

- sudo ifconfig eth0 promisc将网卡改为混杂模式。

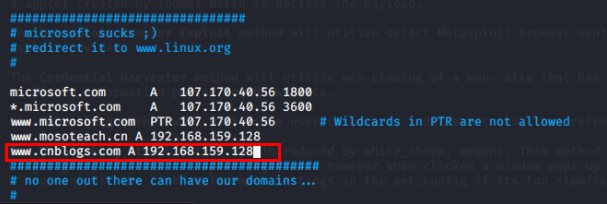

- vim /etc/ettercap/etter.dns修改DNS缓存表,添加www.mosoteach.cn A 192.168.159.128 。

- sudo ettercap -G开启ettercap,选择网卡【eth0】,点击【√】开始监听。

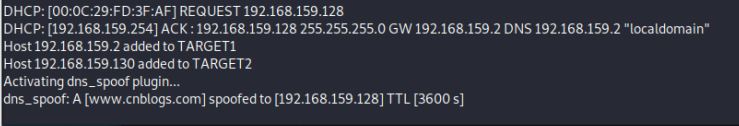

- 将网关地址【192.168.159.2】Add to Target 1,靶机地址【192.168.159.130】Add to Target 2。

- 点击省略框,【Pligins】--【Manage the plugins】。

- 选择【dns_spoof】。

- 靶机【cmd】ping www.mosoteach.cnkali端观测结果。

结果显示欺骗成功。

(三)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

综合使用以上两种技术,首先按照任务一的步骤克隆一个登录页面,在通过任务二实施DNS欺骗,实现输入博客园的网站而进入了云班课的网站。

- 重复任务一,克隆博客园网页。

- 修改DNS表,打开ettercap,按任务二操作进行DNS欺骗。

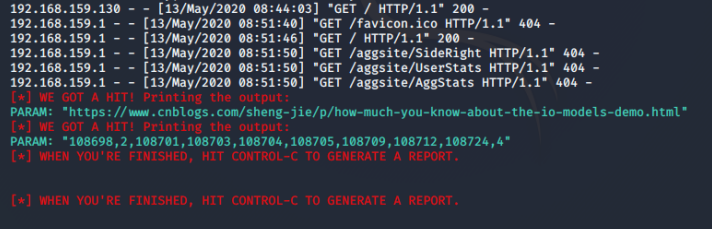

- 靶机打开 www.cnblogs.com ,替换成功。

- kali能捕获到靶机输入的信息。

四、思考题

1.通常在什么场景下容易受到DNS spoof攻击

在公共场所的开放wifi、同一局域网下。

2.在日常生活工作中如何防范以上两攻击方法

- 验证网页证书,不访问不被信任的网站;

- 关闭DNS服务器的递归功能;

- 打开网页的时候注意看其ip地址,防止被冒名。

五、实验体会

本次实验难度不是特别大,通过这次实验,让我对url攻击和dns攻击有了更深的认识,也了解到了钓鱼网站的工作方式,在平时的生活中一定要留意自己打开的链接,陌生人发的网站链接一定不能随便打开。