Nmap实验 扫描靶机

nmap

通过主机探测,确定测试目标地址后,往往需要对主机信息做更完善的扫描。

nmap可以完成以下任务:主机探测、端口扫描、版本检测、系统检测、支持探测脚本的编写。

实际应用场合:通过对设备或者防火墙的探测来审计他的安全性;探测目标主机所开放的端口;通过识别新的服务器审计网络的安全性;探测网络的主机。

1、使用nmap简单扫描。

命令格式:nmap <target ip address>

2、简单扫描,添加详细输出。

命令格式:nmap -vv <target IP>

3、自定义端口扫描。nmap默认扫描目标1-10000范围内的端口号。可以通过参数-p来设置要扫描的端口号。

命令格式:namp -p(range) <target ip>

例如:扫描目标主机1-1110端口

nmap -p1-1110 <target IP>

扫描指定端口

nmap -p80,443,22,21,8080,1000 <target IP>

4、对目标进行ping扫描(测试是否在线)

命令格式

nmap -sP <target IP> /* sP设置扫描方式为ping扫描 */

5、使用Nmap进行路由跟踪

命令语法:nmap --traceroute <target ip>

6、扫描一个C段的主机在线情况

命令格式: nmap -sP <network address> </CIDR>

7、操作系统探测

命令格式 nmap -O <target IP> /* 注意,O不是零 */

8、万能开关扫描

命令格式: nmap -A <target IP>

此选项包含了1-10000的端口扫描,操作系统扫描,脚本扫描,路由跟踪,服务探测。结果详细,需要的时间相对较长。

ping不通时,若要对端口进行扫描,需要加 -Pn(意思是ping not),即nmap -Pn

对IP地址列表扫描,需要将它保存为一个txt文件,和nmap在同一目录下,扫描这个txt内的所有主机,命令:nmap -iL target.txt (-iL为导入一个列表)

版本检测扫描:nmap -sV <target IP>

9、另外,课本第三章介绍的nmap实现的端口扫描功能:

nmap -sT //TCP Connect()扫描

nmap -sS //TCP SYN 扫描,探测端口开放状态

nmap -sF //FIN端口扫描,探测防火墙状态

nmap -sN //NULL端口扫描

nmap -sA //扫描ACK 端口,看是否过滤,若没有过滤则返回RST

nmap -sU //UDP端口扫描

扫描靶机实验

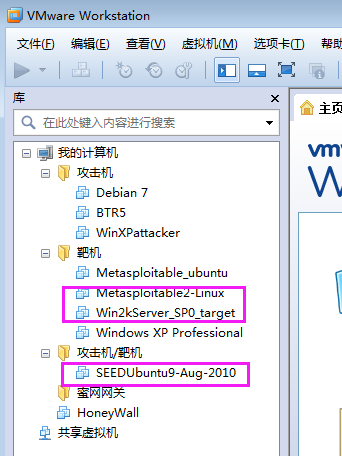

如图,选择三个靶机:

linux靶机(Metasploitable2-Linux)IP地址:222.28.136.171

windows靶机(Win2kServer_SP0_target)IP地址:222.28.136.85

SEED靶机 IP地址:222.28.136.188

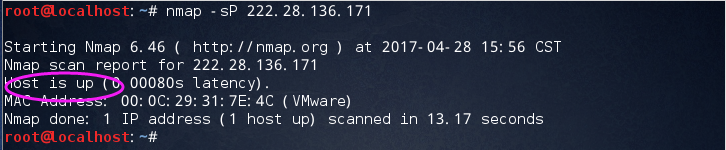

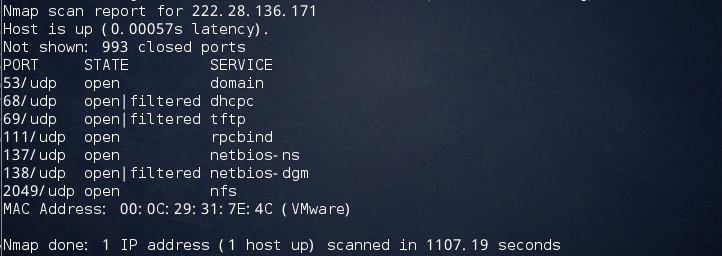

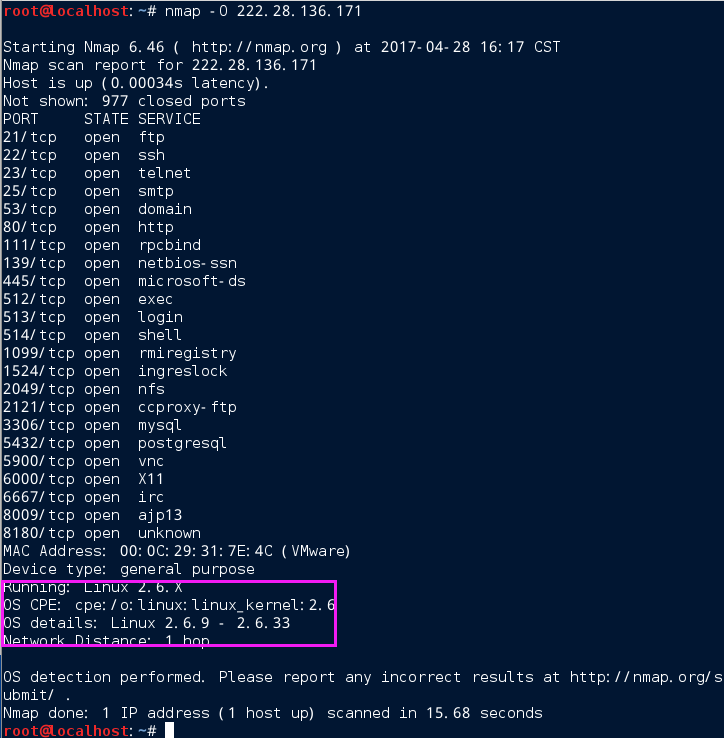

扫描Linux靶机Metasploitable2-Linux

1、测试是否在线,即是否活跃

扫描靶机IP,如上显示为活跃

2、查看靶机开放了哪些TCP和UDP端口及安装了什么网络服务:

3、查看靶机的操作系统版本

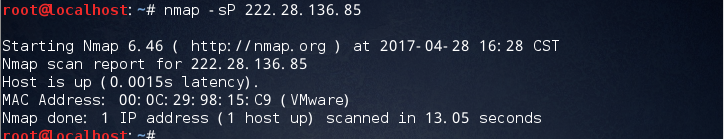

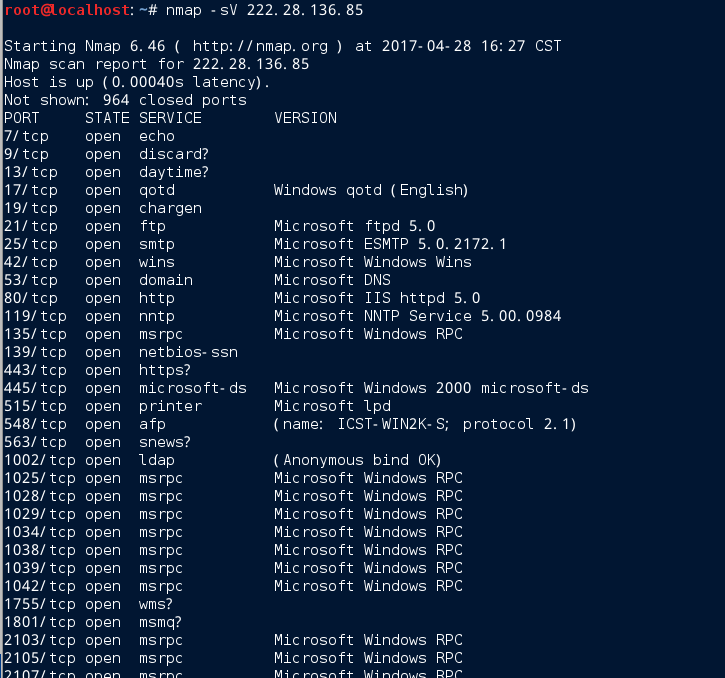

扫描windows靶机(Win2kServer_SP0_target)

1、测试是否在线,即是否活跃

2、查看靶机开放了哪些TCP和UDP端口及安装了什么网络服务:

3、查看靶机的操作系统版本

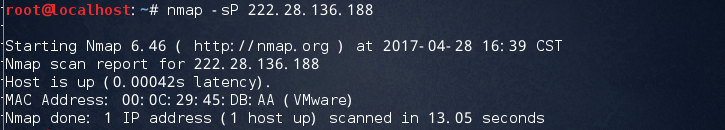

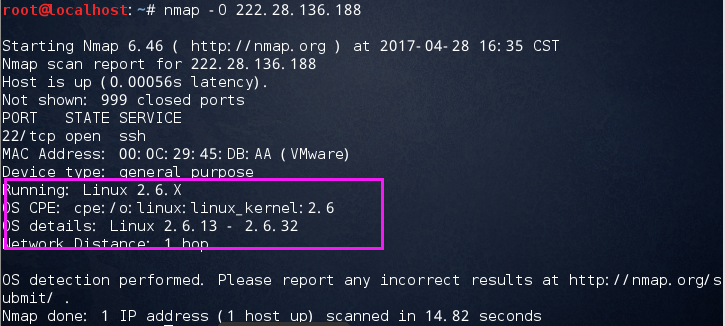

扫描SEED靶机

1、测试是否在线,即是否活跃

2、查看靶机开放了哪些TCP和UDP端口及安装了什么网络服务:

3、查看靶机的操作系统版本

视频学习

KaliSecurity - 压力测试工具

压力测试通过确定一个系统的瓶颈或者不能接受的性能点,来获得系统能提供的最大的服务级别的测试。通俗的讲,压力测试是为了发现在什么条件下你的应用程序的性能会变得不可接受。

1、VoIP压力测试工具

包括iaxflood和inviteflood

2、Web压力测试

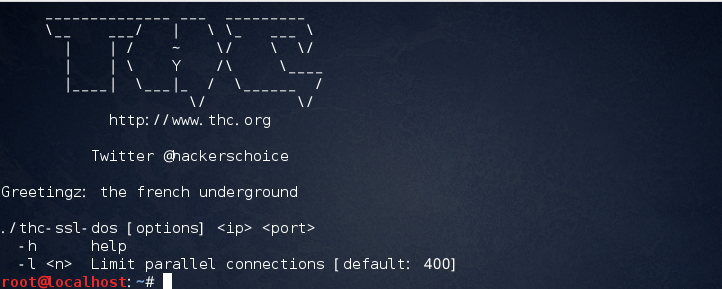

借助THC-SSl-DOS攻击工具,任何人都可以把提供SSL安全连接的网站攻击下线。这种攻击方法被称为SSL拒绝服务攻击。德国黑客组织“The Hacker’s Choice”发布THC SSL DOS,利用SSL中的已知弱点,迅速消耗服务器资源,与传统DDos工具不同的是,他不需要任何带宽,只需要一台执行单一攻击的电脑。

漏洞存在与协议的renegotitation过程中,renegotiation被用于浏览器到服务器之间的验证。

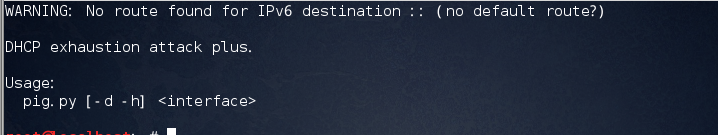

3、dhcpig

耗尽DHCP资源池的压力测试。

4、IPV6攻击工具包

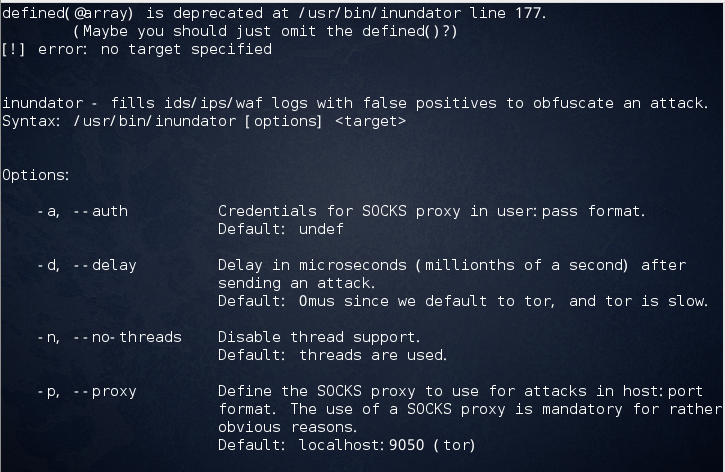

5、Inundator

IDS/IPS/WAF 压力测试工具,防火墙压力测试工具,耗尽对方认证资源。

6、Macof,可做泛洪攻击。

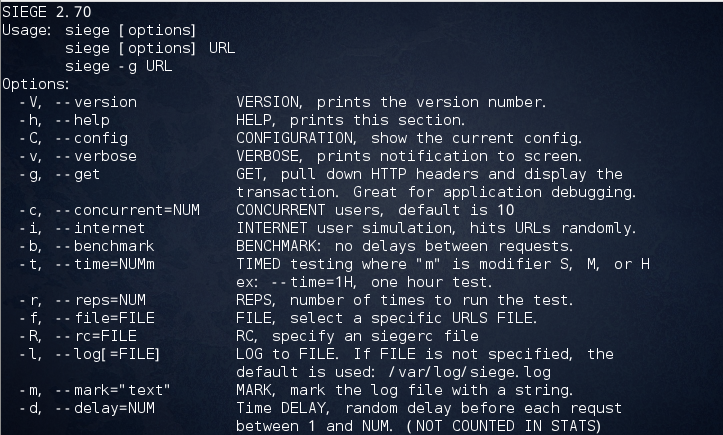

7、Siege

压力测试和评测工具,设计用于WEB开发和评估应用在压力下的承受能力;可以根据配置对一个WEB站点进行多用户的并发访问,记录每个用户所有请求过程的相应时间,并在一定数量的并发访问下重复进行。在攻击的同时进行数据分析。

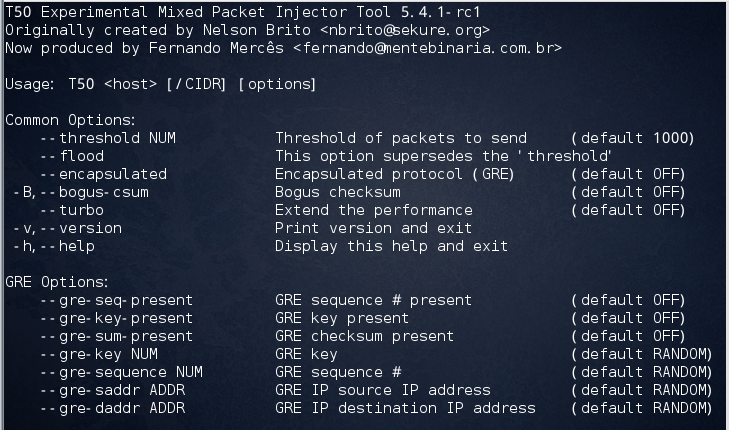

8、T50压力测试

T50 Sukhoi PAK FA Mixed Packet Injector是一个压力测试工具,功能强大且具有独特的数据包注入工具。T50支持Unix系统可进行多种协议的数据包注入,实际上支持15种协议。

9、无线压力测试

mdk3和reaver

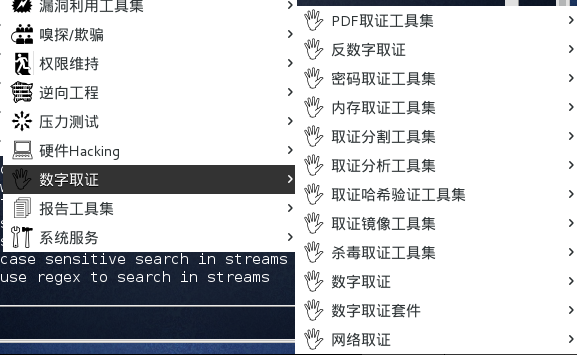

KaliSecurity - 数字取证工具

数字取证技术将计算机调查和分析技术应用于对潜在的、有法律效力的电子证据的确定与获取,同样他们都是针对黑客和入侵的,目的都是宝航网络安全。

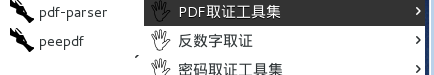

1、PDF取证工具

peepdf是一个用Python编写的PDF文件分析工具,它可以检测恶意的PDF文件,其设计目标是为安全研究人员提供PDF分析中可能用到的所有组件,无需使用3或4种工具完成统一任务。

2、反数字取证chkrootkit

Linux系统下的查找检测Rootkit后门的工具。适用该条指令就可以检测是否被注入后门

3、内存取证工具

开源的Windows,Linux,mac,Android的内存取证分析工具,有Python编写成,命令行操作,支持各种操作系统。

4、取证分割工具binwalk

是一个固件分析工具,旨在协助研究人员对固件分析,提取及逆向工程用处,简单易用,完全自动化脚本,并通过自定义签名,提取规则和插件模块,更重要的一点是可以轻松扩展。

借助binwalk有个很强大的功能是提取文件中存在的隐藏文件,亦可分析文件格式。

5、取证哈希验证工具集

md5deep是一套跨平台的方案,可以计算和比较MD5等哈希加密信息的摘要MD5,SHA-1,SHA-256,Tiger,Whirlpool

6、取证镜像工具集

针对镜像文件的取证工具,如mmsstat与mmls等命令。

7、数字取证套件

dff是一个简单强大的数字取证工作辅助工具,有一个灵活的模块系统,具有多种功能,包括:恢复错误或崩溃导致的文件丢失,证据的研究和分析等。dff提供了一个强大的体系结构和一些有用的模块。

autopsy提供了一个浏览器控制台 。

KaliSecurity - 报告工具与系统服务

一次完整的渗透测试,最后总要完成一份优雅的报告作为一个小结,kali下也有相关的报告工具集。

1、Dradis

是一个用于提高安全检测效率的信息共享框架,它提供了一个集中的信息仓库,用于标记我们目前已经做的工作和下一步计划。

2、Keepnote

一个很精简的笔记软件,特点如下:

富文本格式:彩色字体,内置图片,超链接(即:能保存整个网页的图品文字等完整信息)。

树形分层组织内容

分门别类,一目了然

全文搜索

综合截图:屏幕截图后,可以直接在笔记本中插入

文件附件

集成的备份和恢复

拼写检查

自动保存

内置的备份和恢复(zip文件存档)

3、Cutycapt

将网页内容截成图片保存

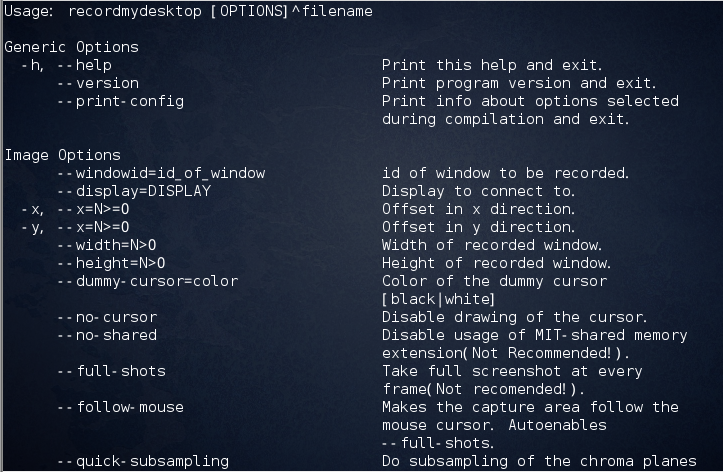

4、Recordmydesktop

屏幕录像工具,用来录制桌面

5、Maltego Casefile

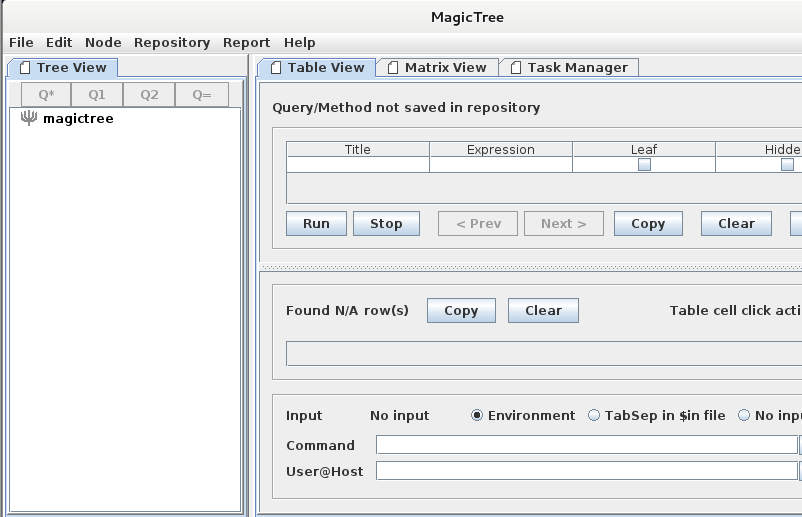

6、MagicTree

是一个面向渗透测试人员的工具,可以帮助你轻松直接的进行数据合并,查询,外部命令执行,报告生成,所有数据都会以树形结构存储,非常方便。

7、Truecrypt

一款免费开源的加密软件,同时支持Windows Vista/7/XP,Mac OS X,Linux等操作系统。

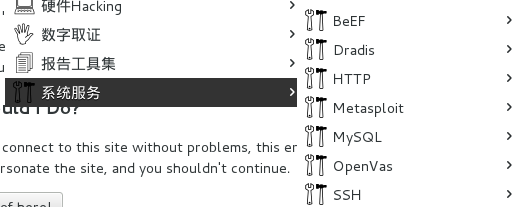

8、系统服务介绍

beEF:对应XSS测试框架BeEF的启动与关闭

Dradis:对应笔记本分享服务的启动与关闭

HTTP:对应kali本机WEB服务的启动与关闭

Metasploit:对应Metasploit服务的启动与关闭

MySQL:对应mysql的服务启动与关闭

openvas:对应扫描器openvas服务的启动与关闭

SSh:对应SSh的服务启动与关闭

9、kali下的其他工具

进度条

| 视频学习(新增/累计) | 教材学习 | 博客量(新增/累计) | |

|---|---|---|---|

| 目标 | 34个视频 | 12章(网络攻击技术与实践) | |

| 第一周 | (实验楼学习) | (实验楼学习) | 1/1 |

| 第二周 | 5/5 | 第1、2章 | 1/2 |

| 第三周 | 5/10 | 第3章 | 1/3 |

| 第四周 | 5/15 | 第4章 | 1/4 |

| 第五周 | 5/20 | 第11、12章 | 2/6 |

| 第六周 | 5/25 | 第5、6章 | 1/7 |

| 第七周 | 5/30 | 第7章 | 1/8 |

| 第八周 | 5/35 | 第8章、实验一 | 1/9 |

| 第九周 | 3/38 | nmap实验 | 1/10 |