题记

啊啊啊啊,大过年的太忙了。上个月一直在出差,回来后公司凳子都没了。。。本次出差也有很多收获,真正在内网玩了一把,回头我会把其中一些关键点记录下来,希望对大家有参考作用。今天先上个小菜。

下载heapdump文件

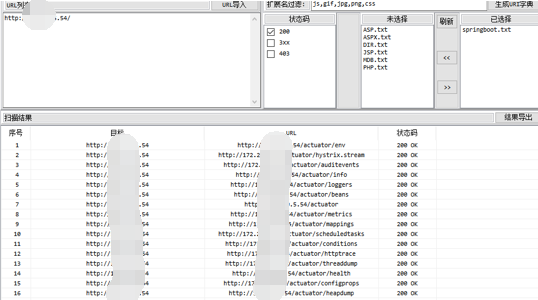

扫描目录发现某个spring框架存在大量泄露信息的路径,访问ip/heapdump可直接下载内存文件。

下载文件。

使用VisualVM查找敏感信息

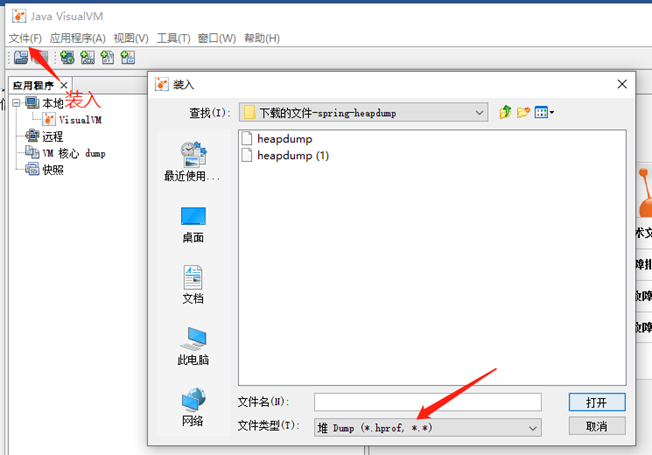

打开VisualVM搜集账号密码信息,VisualVM是jdk自带的。我的这个工具路径是D:\eclslipt\jdk\bin\jvisualvm.exe。

选择heapdump文件。

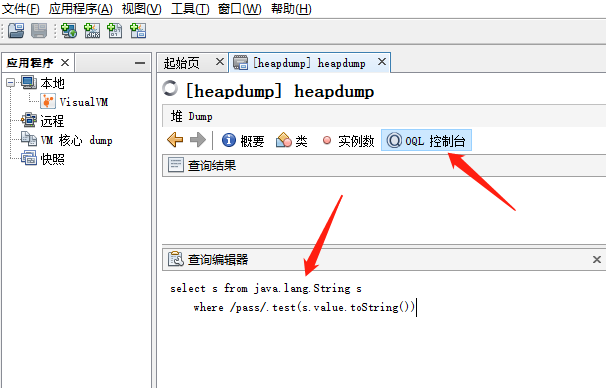

在OQL控制台可以输入

select s from java.lang.String s

where /pass/.test(s.value.toString())

可以直接搜索含有pass的字段。

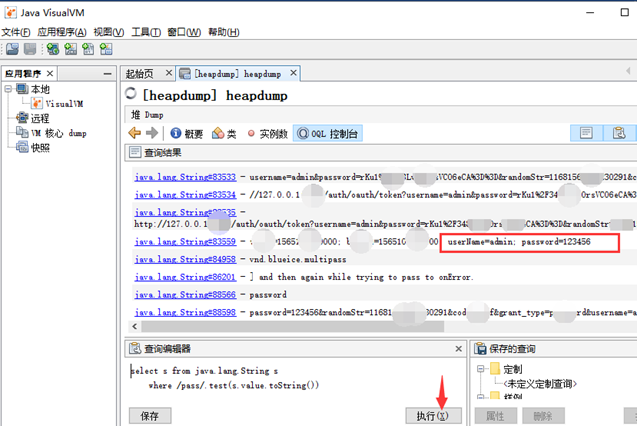

可以看到内存存储账号密码为admin/123456

成功登录后台。

参考链接

Springboot配置actuator漏洞利用:https://www.jianshu.com/p/a4e225c5964a

使用VisualVM查看Java Heap Dump :https://blog.csdn.net/u010325193/article/details/84191615