burp 全称 Burp Suite, 是用于攻击web 应用程序的集成平台。它包含了许多工具,可以抓包可以爆破也可以扫描漏洞。

主要组件如下:

Proxy——是一个拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

Spider——是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

Scanner[仅限专业版]——是一个高级的工具,执行后,它能自动地发现web 应用程序的安全漏洞。

Intruder——是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

Repeater——是一个靠手动操作来补发单独的HTTP 请求,并分析应用程序响应的工具。

Sequencer——是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

Decoder——是一个进行手动执行或对应用程序数据者智能解码编码的工具。

Comparer——是一个实用的工具,通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

其中,Intruder可以用于密码爆破。密码爆破是渗透测试中常用的方法,简单粗暴却有效。下面介绍一下Burp爆破的基本用法。

1:打开一个要登录的网站,我们先停留在登录口

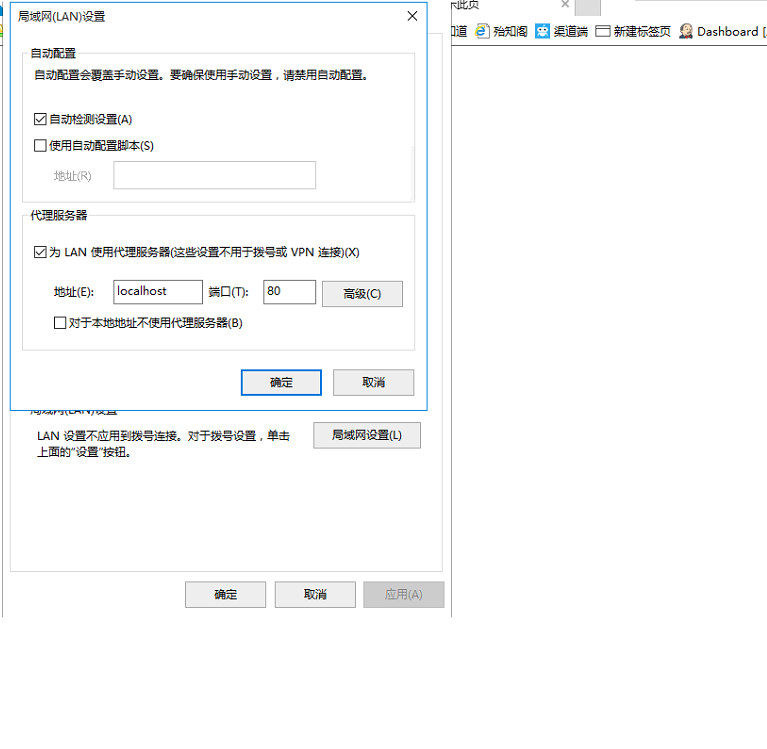

2:我们开启浏览器代理

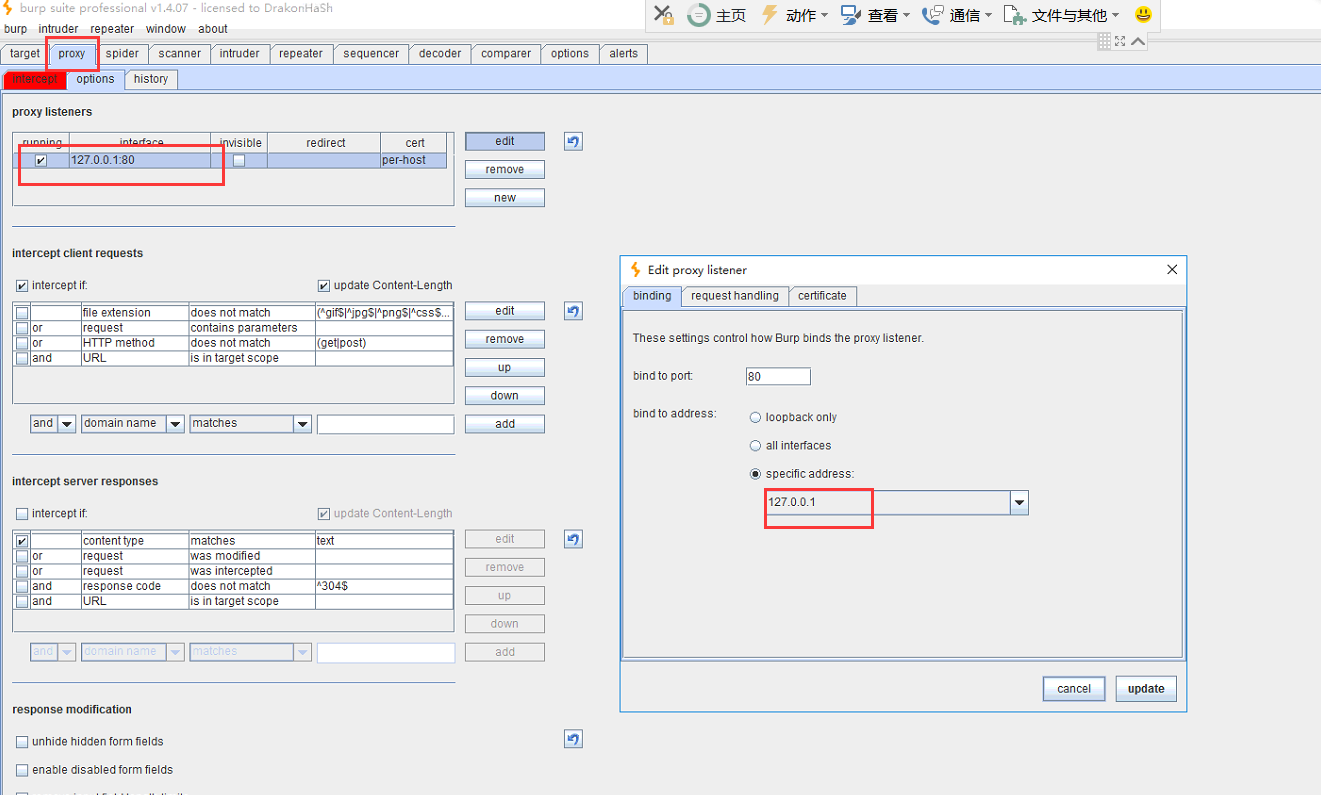

3:配置burp代理ip,注意要与浏览器代理ip一致

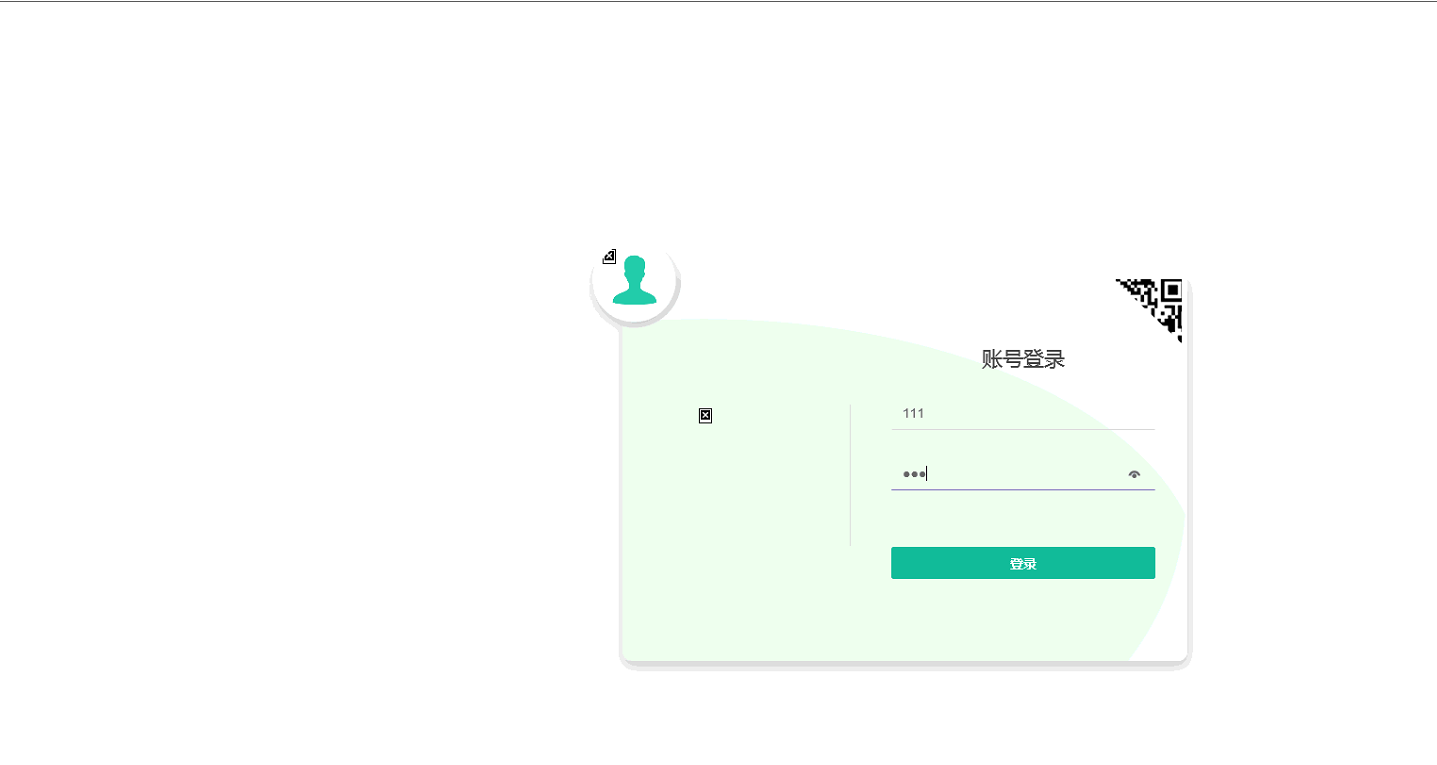

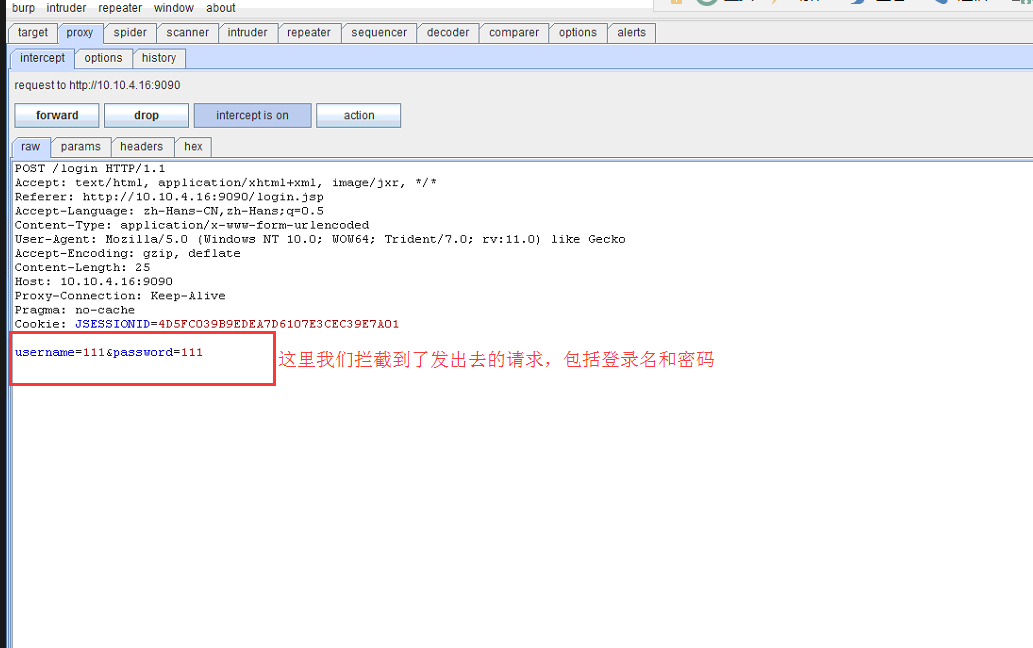

3:代理全部开启了,现在我们对登录口进行抓包。登录名和密码随便填,点击登录,观察burp拦截的http请求

在拦截的请求页面,右键点击 send to intruder

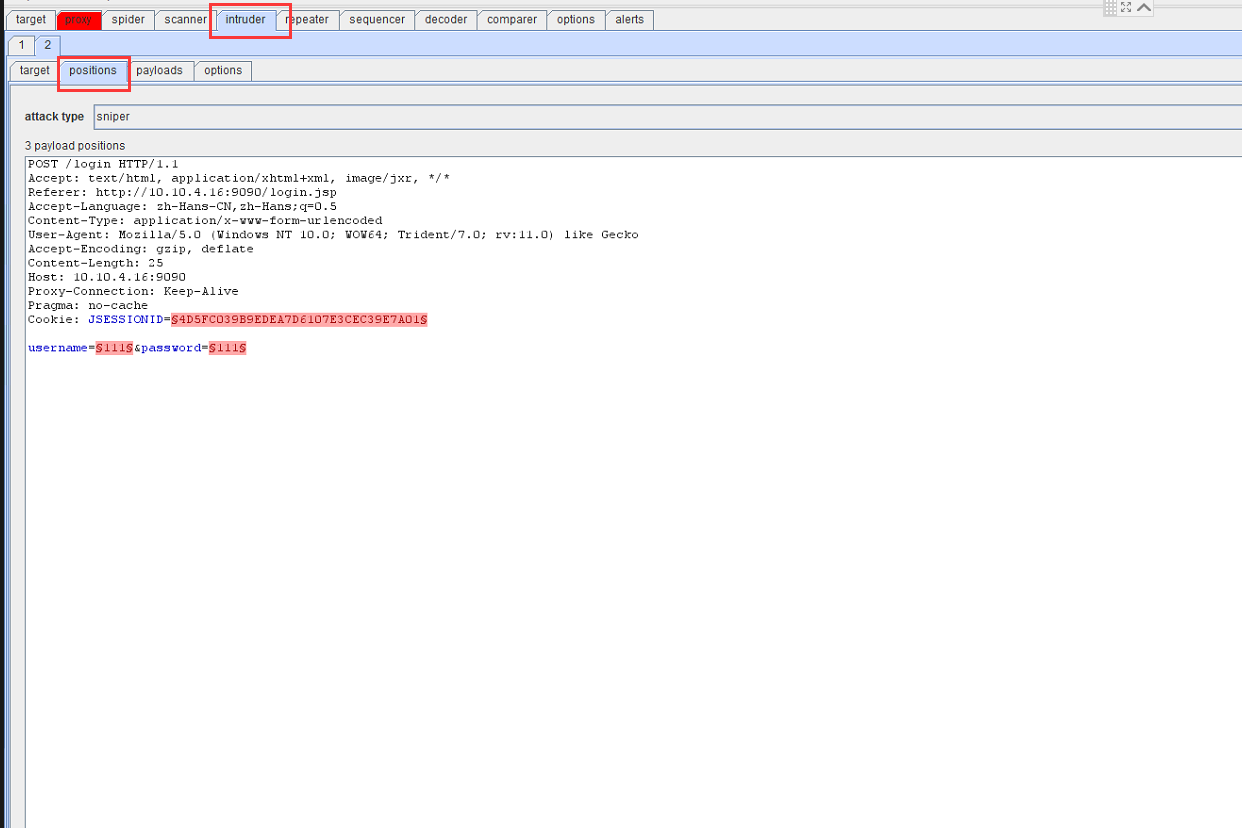

现在我们点击 intruder按钮,然后点击positions,观察页面。打了$$的地方都成了变量

现在我们把页面的变量清空,只对我们需要的地方做变量

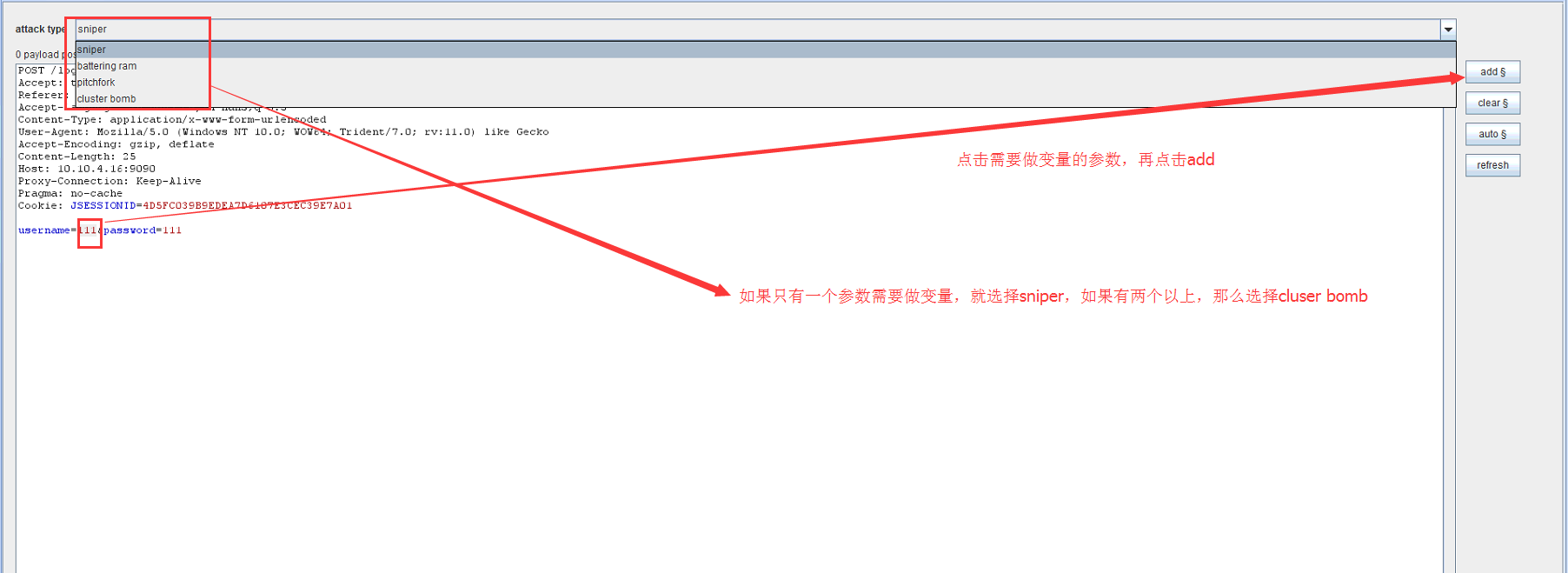

注意 attack type 的选择哦~此处我们只对username做变量

参数做变量之后,页面点击payloads,下拉选择runtime file或者per list,然后点击load加载弱口令字典

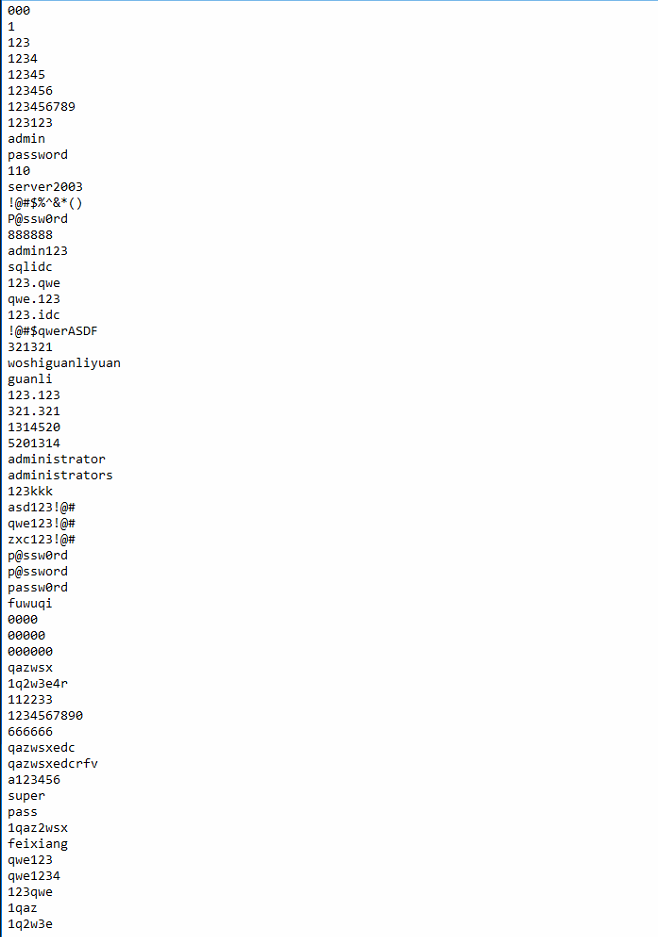

加载弱口令字典。弱口令字典就是很多个简单的字符组成的字符集,如下图

加载弱口令文件

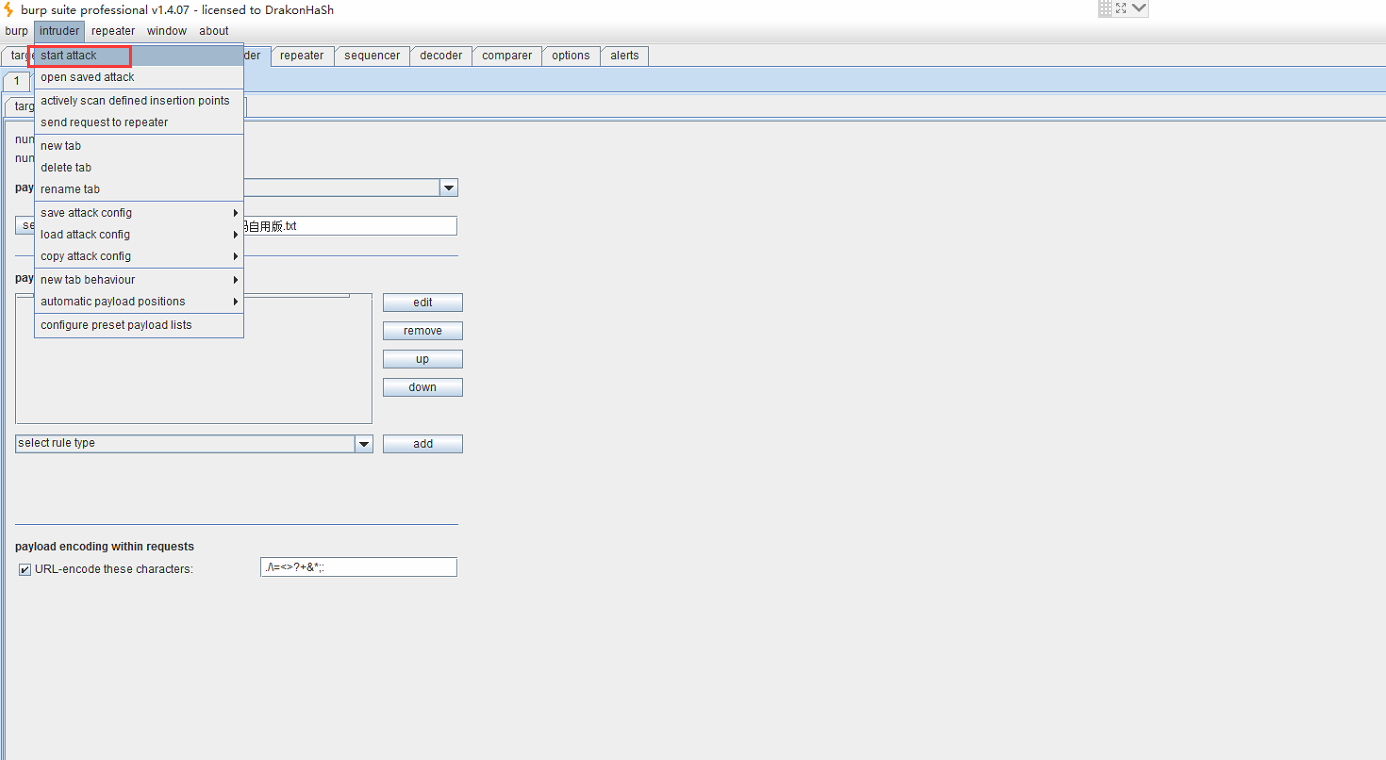

点击 intruder下的 start attack开始爆破,观察爆破结果

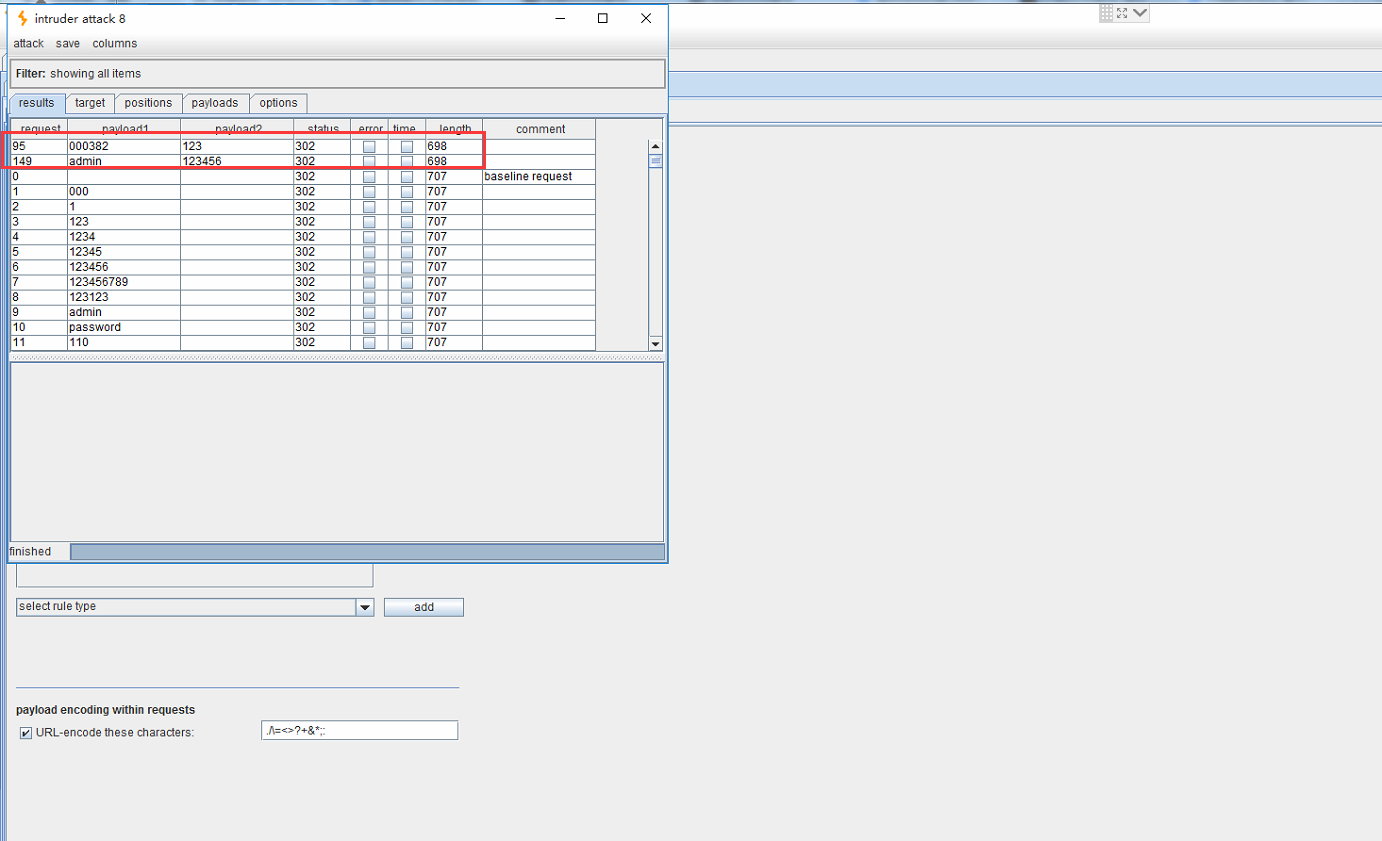

我们对爆破结果的长度做个排序,发现了两组最特殊的字符

用这两组字符去登录口验证一下,发现我们成功的登录了

这里有必要提醒一下,如果弱口令的总数很多,那么等待时间将会十分长,需要耐心等待哦~

北京软件测试QQ1群:507088

北京软件测试跳槽群:450569

北京软件测试QQ2群:132142000