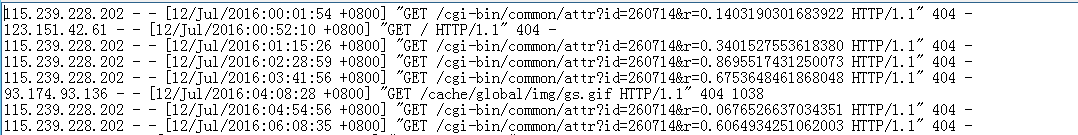

最近公司的阿里云服务器上配置的 Tomcat 服务器运行 java的环境,但是通过观察 Tomcat 这几天的日志发现,有很多莫名其妙的 IP 访问主机下莫名其妙的地址,如:/80、/testproxy.php、/cache/global/img/gs.gif、CONNECT check.best-proxies.ru:80 等等,后来通过搜索这些访问 IP 得知是进行端口扫描的地址,为了防止这些 IP 的扫描,进一步保证服务器的安全和稳定,可以通过配置 Tomcat 的 server.xml 限制一些 IP 的访问。

技术分享

123.249.27.191 - - [04/Apr/2016:00:18:33 +0800] “GET /80 HTTP/1.0” 404 576

185.25.151.159 - - [04/Apr/2016:00:36:39 +0800] “GET /testproxy.php HTTP/1.1” 404 576

172.82.166.210 - - [04/Apr/2016:02:01:49 +0800] “GET /cache/global/img/gs.gif HTTP/1.1” 404 576

95.213.187.189 - - [04/Apr/2016:02:03:05 +0800] “CONNECT check.best-proxies.ru:80 HTTP/1.1” 400 -

91.196.50.33 - - [04/Apr/2016:03:26:23 +0800] “GET /testproxy.php HTTP/1.1” 404 576

123.249.27.193 - - [04/Apr/2016:03:51:22 +0800] “GET /80 HTTP/1.0” 404 576

213.246.45.128 - - [04/Apr/2016:08:11:22 +0800] “GET /cache/global/img/gs.gif HTTP/1.1” 404 576

查看日志

配置:

找到 Tomcat 服务器根目录下的 conf/server.xml,在 节点内添加一个属性 className 的值为 “org.apache.catalina.valves.RemoteAddrValve” 的 节点:

<Valve className="org.apache.catalina.valves.RemoteAddrValve" allow="" deny="123.249.27.19[1-3]|115.239.228.1[4-6]|169.54.233.1(1[6-9]|2[0-6])|62.138.2.(209|12(2|3)|21(3|4))|123.151.(149.222|42.61)|61.147.(121.73|103.119|247.85)|115.239.228.202|112.74.206.117"

denyStatus="403" />- 1

- 2

其中 allow 属性可以配置访问白名单,deny 属性可以配置访问黑名单,都支持正则表达式。上面的代码中 deny 属性的值,是我的服务器日志中一些进行端口扫描的IP地址的正则表达式,写的很长但很简单。 在此附上一些进行端口扫描的 IP 地址的列表:http://antivirus.neu.edu.cn/scan/list.php

denyStatus 属性值为403表示:当 deny 中的 IP 访问时,返回 403 的状态码,即没有访问权限。

修改完成保存server.xml文件后重启服务器,当黑名单中的 IP 再次访问时即可看到效果,返回的状态码为 403:

123.249.27.192 - - [04/Apr/2016:21:29:53 +0800] “GET /80 HTTP/1.0” 403 -

上图是我修改后第二天的看到的信息

到这里配置就结束了,不过个人觉得应该还有另外一种方式,不过并没有尝试,那就是通过配置 Tomcat 服务器仅能通过域名访问,不允许通过 IP 访问,也不失为一种避免端口扫描的方法,不知道说的对不对。附上禁用 IP 访问的参考资料: