CentOS 6.5下搭建ftp服务器

vsftpd(very secure ftp daemon,非常安全的FTP守护进程)是一款运行在Linux操作系统上的FTP服务程序,不仅完全开源而且免费,此外,还具有很高的安全性、传输速度,以及支持虚拟用户验证等其他FTP服务程序不具备的特点,下面开始搭建:

1、用root进入系统

2、使用命令 rpm -qa | grep vsftpd 查看系统是否安装了ftp,若安装了vsftp,使用这个命令会在屏幕上显示vsftpd的版本

3、如果安装了,可以使用命令 rpm -e vsftpd 即可卸载ftp

4、再使用 rpm -qa | grep vsftpd 查看系统是否已删除ftp,若删除成功,屏幕上不显示vsftpd的版本

一、安装vsftpd

查看是否已经安装vsftpd

rpm -qa | grep vsftpd

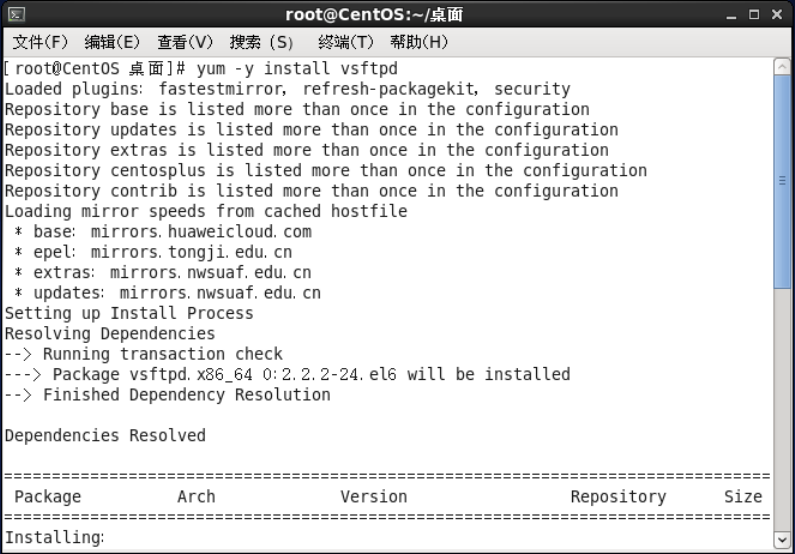

如果没有,就使用yum安装,并设置开机启动

yum -y install vsftpd

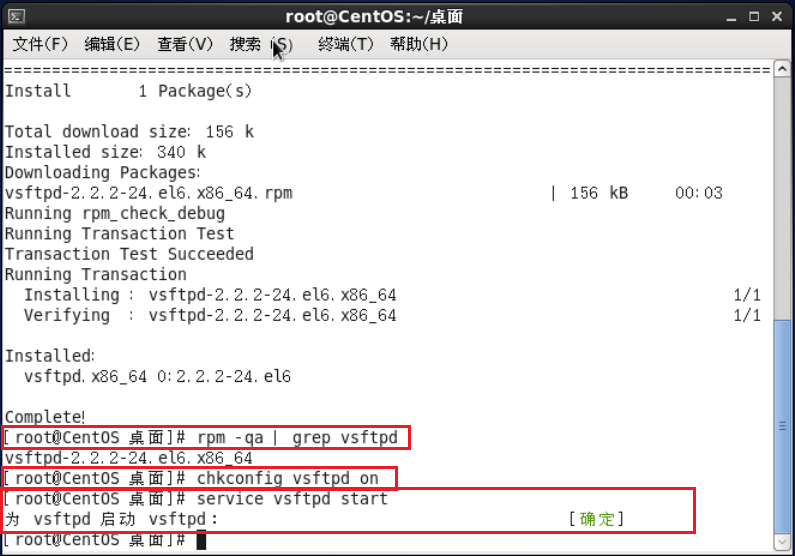

设置开机启动

chkconfig vsftpd on

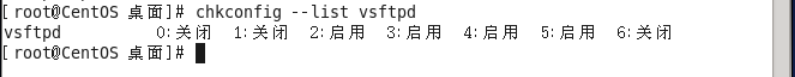

查看vsftpd服务是否为开机启动,如下图说明是开机启动

chkconfig --list vsftpd

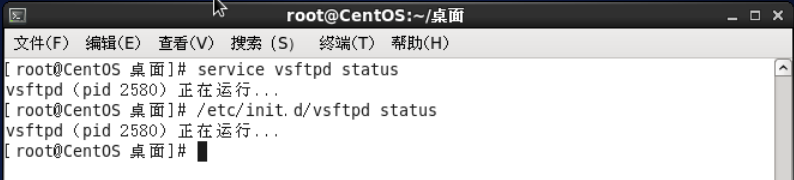

查看vsftp的服务状态

service vsftpd status 或者 /etc/init.d/vsftpd status

管理vsftpd相关命令:

启动 vsftpd: service vsftpd start

停止 vsftpd: service vsftpd stop

重启 vsftpd: service vsftpd restart

二、分别配置三种认证模式(匿名用户、本地用户、虚拟用户)参数

iptables防火墙管理工具默认禁止了FTP传输协议的端口号,因此在正式配置vsftpd服务程序之前,为了避免这些默认的防火墙策略“捣乱”,还需要清空iptables防火墙的默认策略,并把当前已经被清理的防火墙策略状态保存下来:

[root@linuxprobe ~]# iptables -F

[root@linuxprobe ~]# service iptables save

iptables: Saving firewall rules to /etc/sysconfig/iptables:[ OK ]

vsftpd服务程序的主配置文件(/etc/vsftpd/vsftpd.conf)内容总长度达到123行,但其中大多数参数在开头都添加了井号(#),从而成为注释信息,大家没有必要在注释信息上花费太多的时间。我们可以在grep命令后面添加-v参数,过滤并反选出没有包含井号(#)的参数行(即过滤掉所有的注释信息),然后将过滤后的参数行通过输出重定向符写回原始的主配置文件中:

[root@linuxprobe ~]# mv /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf_bak

[root@linuxprobe ~]# grep -v "#" /etc/vsftpd/vsftpd.conf_bak > /etc/vsftpd/vsftpd.conf

[root@linuxprobe ~]# cat /etc/vsftpd/vsftpd.conf

anonymous_enable=YES

local_enable=YES

write_enable=YES

local_umask=022

dirmessage_enable=YES

xferlog_enable=YES

connect_from_port_20=YES

xferlog_std_format=YES

listen=NO

listen_ipv6=YES

pam_service_name=vsftpd

userlist_enable=YES

tcp_wrappers=YES

下表中罗列了vsftpd服务程序主配置文件中常用的参数以及作用。

vsftpd服务程序常用的参数以及作用

| 参数 | 作用 |

| listen=[YES|NO] | 是否以独立运行的方式监听服务 |

| listen_address=IP地址 | 设置要监听的IP地址 |

| listen_port=21 | 设置FTP服务的监听端口 |

| download_enable=[YES|NO] | 是否允许下载文件 |

| userlist_enable=[YES|NO] userlist_deny=[YES|NO] |

设置用户列表为“允许”还是“禁止”操作 |

| max_clients=0 | 最大客户端连接数,0为不限制 |

| max_per_ip=0 | 同一IP地址的最大连接数,0为不限制 |

| anonymous_enable=[YES|NO] | 是否允许匿名用户访问 |

| anon_upload_enable=[YES|NO] | 是否允许匿名用户上传文件 |

| anon_umask=022 | 匿名用户上传文件的umask值 |

| anon_root=/var/ftp | 匿名用户的FTP根目录 |

| anon_mkdir_write_enable=[YES|NO] | 是否允许匿名用户创建目录 |

| anon_other_write_enable=[YES|NO] | 是否开放匿名用户的其他写入权限(包括重命名、删除等操作权限) |

| anon_max_rate=0 | 匿名用户的最大传输速率(字节/秒),0为不限制 |

| local_enable=[YES|NO] | 是否允许本地用户登录FTP |

| local_umask=022 | 本地用户上传文件的umask值 |

| local_root=/var/ftp | 本地用户的FTP根目录 |

| chroot_local_user=[YES|NO] | 是否将用户权限禁锢在FTP目录,以确保安全 |

| local_max_rate=0 | 本地用户最大传输速率(字节/秒),0为不限制 |

Vsftpd服务程序

vsftpd作为更加安全的文件传输的服务程序,允许用户以三种认证模式登录到FTP服务器上。

匿名开放模式:是一种最不安全的认证模式,任何人都可以无需密码验证而直接登录到FTP服务器。

本地用户模式:是通过Linu系统本地的账户密码信息进行认证的模式,相较于匿名开放模式更安全,而且配置起来也很简单。但是如果被黑客破解了账户的信息,就可以畅通无阻地登录FTP服务器,从而完全控制整台服务器。

虚拟用户模式:是这三种模式中最安全的一种认证模式,它需要为FTP服务单独建立用户数据库文件,虚拟出用来进行口令验证的账户信息,而这些账户信息在服务器系统中实际上是不存在的,仅供FTP服务程序进行认证使用。这样,即使黑客破解了账户信息也无法登录服务器,从而有效降低了破坏范围和影响。

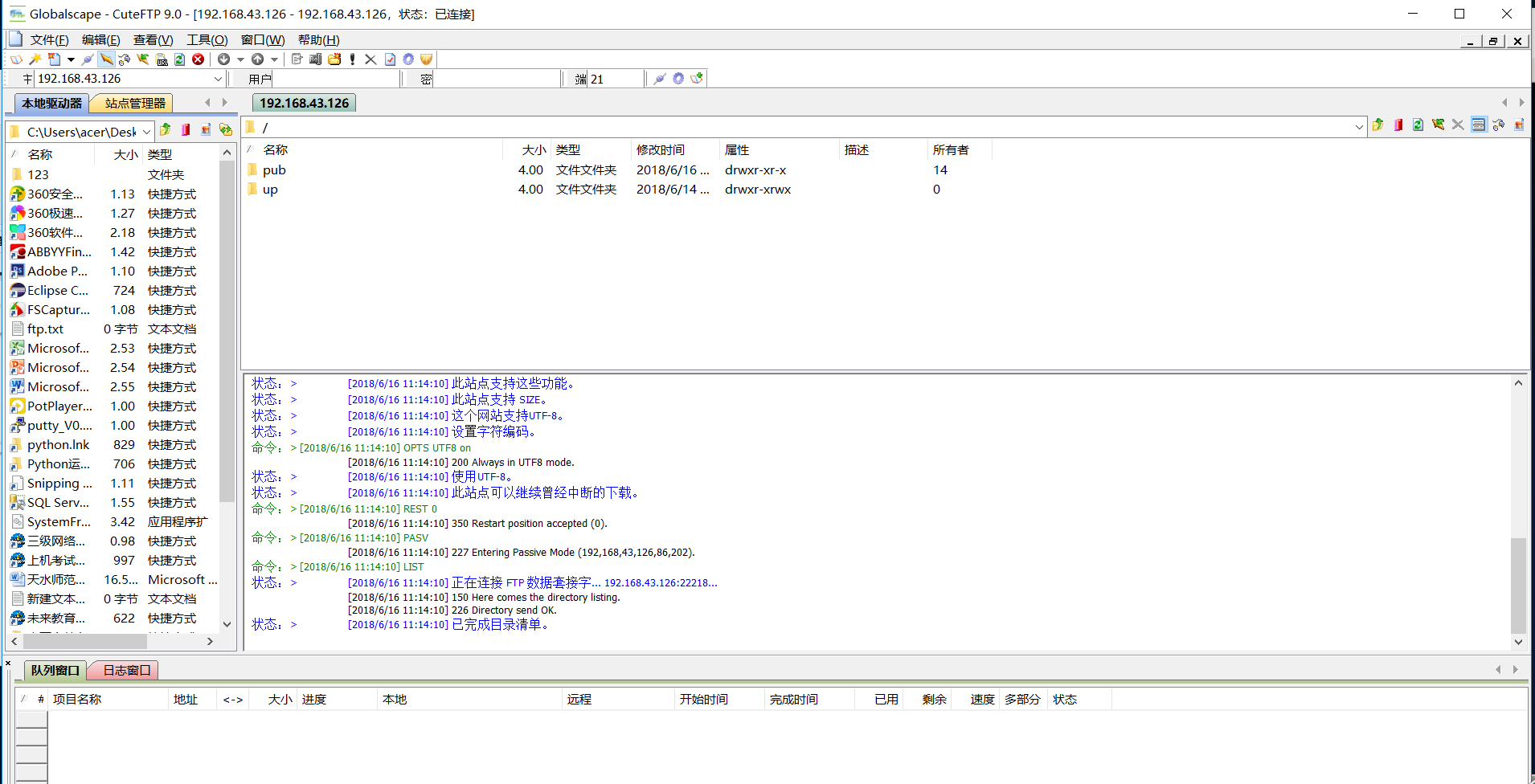

在Windows系统下可以使用浏览器、FileZilla Client客户端(是一款免费开源的软件https://filezilla-project.org/)、CuteFTP客户端以及ftp命令(和Linux系统上的ftp命令功能一样)等方式来访问FTP服务器上的资源,在这里我们使用CuteFTP客户端。

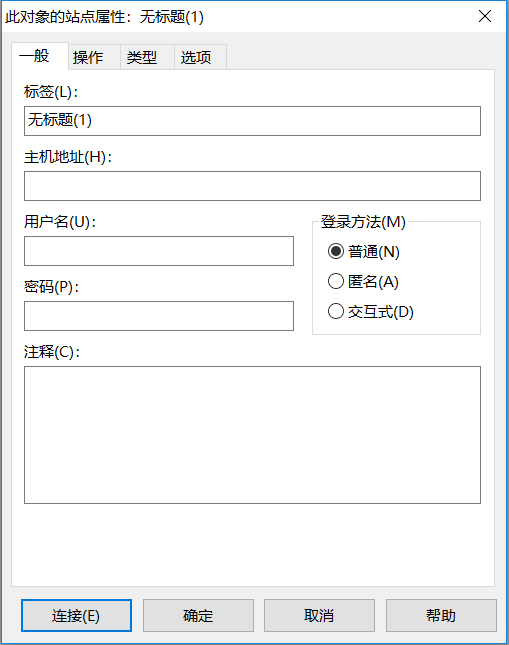

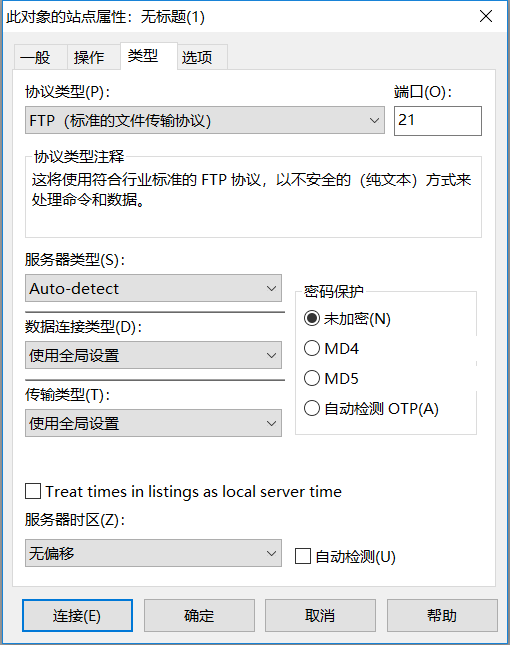

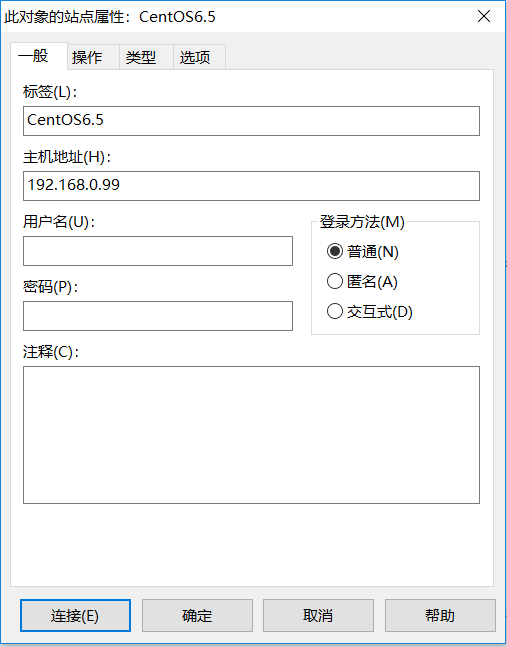

在CuteFTP客户端界面上单击菜单栏上的【文件】—>【新建】—>【FTP站点】,打开如下图所示的对话框,在该对话框的【一般】选项中输入站点标签、FTP主机地址、FTP站点用户名称、FTP站点密码、登录方法;如果登录方法选择【匿名】,则无须输入FTP站点用户名称和FTP站点密码。还有在【类型】选项卡中指定FTP站点的端口号,默认端口为21,然后单击【连接】按钮。

1. 匿名访问模式:

前文提到,在vsftpd服务程序中,匿名开放模式是最不安全的一种认证模式。任何人都可以无需密码验证而直接登录到FTP服务器。这种模式一般用来访问不重要的公开文件(在生产环境中尽量不要存放重要文件)。

vsftpd服务程序默认开启了匿名开放模式,我们需要做的就是开放匿名用户的上传、下载文件的权限,以及让匿名用户创建、删除、更名文件的权限。需要注意的是,针对匿名用户放开这些权限会带来潜在危险,我们只是为了在Linux系统中练习配置vsftpd服务程序而放开了这些权限,不建议在生产环境中如此行事。下表罗列了可以向匿名用户开放的主要权限参数以及作用。

可以向匿名用户开放的权限参数以及作用

| 参数 | 作用 |

| anonymous_enable=YES | 允许匿名访问模式 |

| anon_umask=022 | 匿名用户上传文件的umask值 |

| anon_upload_enable=YES | 允许匿名用户上传文件 |

| anon_mkdir_write_enable=YES | 允许匿名用户创建目录 |

| anon_other_write_enable=YES |

允许匿名用户修改目录名称或删除目录 |

[root@linuxprobe ~]# vim /etc/vsftpd/vsftpd.conf

1 anonymous_enable=YES

2 anon_umask=022

3 anon_upload_enable=YES

4 anon_mkdir_write_enable=YES

5 anon_other_write_enable=YES

6 local_enable=YES

7 write_enable=YES

8 local_umask=022

9 dirmessage_enable=YES

10 xferlog_enable=YES

11 connect_from_port_20=YES

12 xferlog_std_format=YES

13 listen=NO

14 listen_ipv6=YES

15 pam_service_name=vsftpd

16 userlist_enable=YES

17 tcp_wrappers=YES

在vsftpd服务程序的主配置文件中正确填写参数,然后保存并退出。还需要重启vsftpd服务程序,让新的配置参数生效。顺便把配置过的服务程序加入到开机启动项中,以保证服务器在重启后依然能够正常提供传输服务:

service vsftpd restart #重启ftp服务

chkconfig vsftpd on #把ftp服务加入到开机启动项中

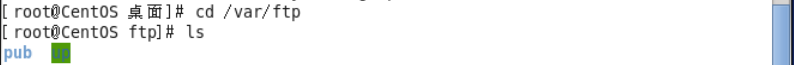

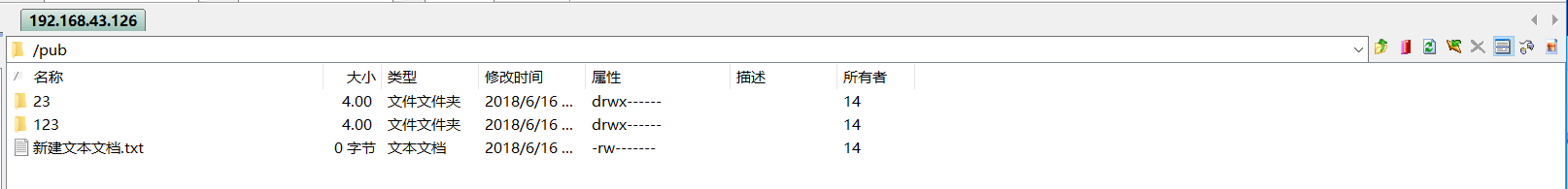

现在就可以在用Windows下的CuteFTP软件连接到远程的FTP服务器了。在vsftpd服务程序的匿名开放认证模式下,其账户统一为anonymous,密码为空。而且在连接到FTP服务器后,默认访问的是/var/ftp目录。我们可以先到Linux系统下查看是否有/var/ftp目录:

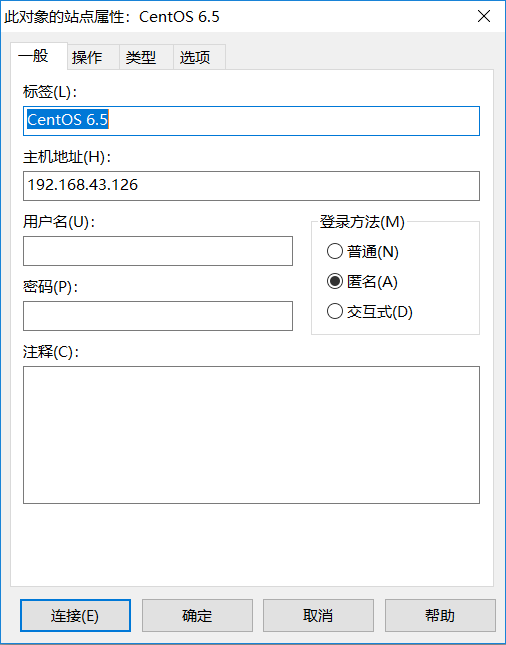

然后,打开Windows下的CuteFTP软件,输入标签,主机地址,选择匿名登录,单击连接:

如上图所示,我们已经成功连接上了FTP服务器,我们先来试着在pub文件夹中创建一个文件,系统显示拒绝创建目录!我们明明在前面清空了iptables防火墙策略,而且也在vsftpd服务程序的主配置文件中添加了允许匿名用户创建目录和写入文件的权限啊。先不要着急,往下看。

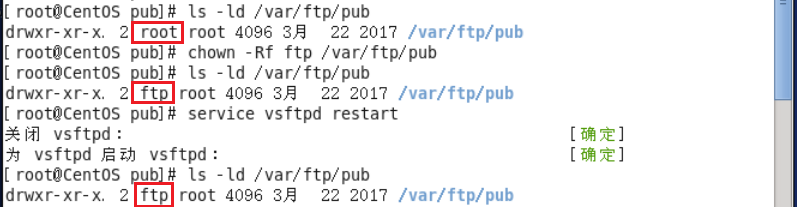

前文提到,在vsftpd服务程序的匿名开放认证模式下,默认访问的是/var/ftp目录。查看该目录的权限得知,只有root管理员才有写入权限。怪不得系统会拒绝操作呢!下面将目录的所有者身份改成系统账户ftp即可(该账户在系统中已经存在),这样应该可以了吧:

ls -ld /var/ftp/pub

chown -Rf ftp /var/ftp/pub

系统再次报错!尽管我们在使用ftp命令登入FTP服务器后,再创建目录时系统依然提示操作失败,但是报错信息却发生了变化。在没有写入权限时,系统提示“权限拒绝”(Permission denied)所以怀疑是权限的问题。但现在系统提示“创建目录的操作失败”(Create directory operation failed),其实这里是SELinux服务在“捣乱”。

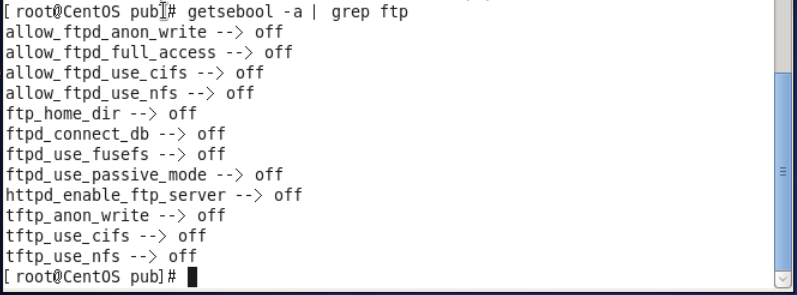

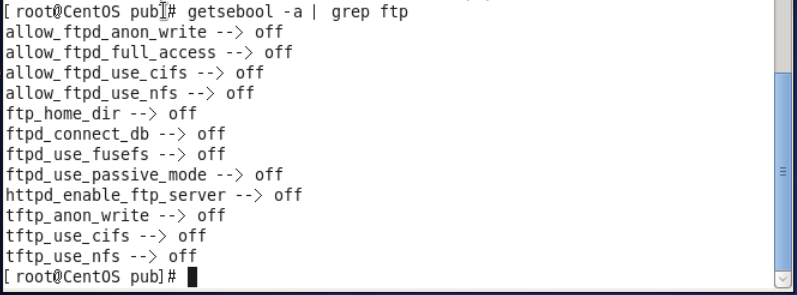

下面使用getsebool命令查看与FTP相关的SELinux域策略都有哪些:

getsebool -a | grep ftp

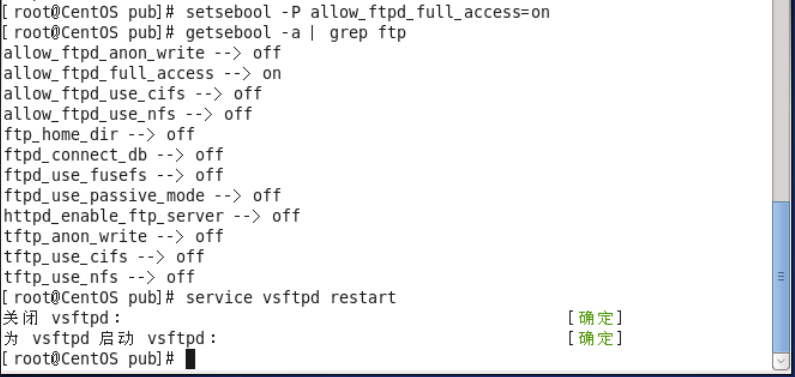

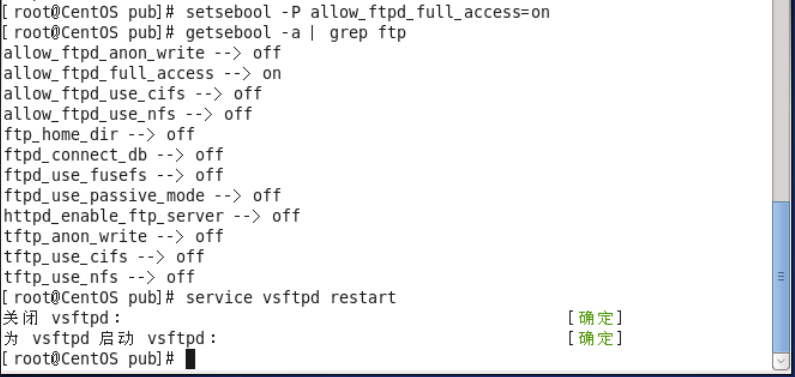

我们可以根据经验(需要长期培养,别无它法)和策略的名称判断出是 allow_ftpd_full_access--> off 策略规则导致了操作失败。接下来修改该策略规则,并且在设置时使用-P参数让修改过的策略永久生效,确保在服务器重启后依然能够顺利写入文件。

注意:在实验课程和生产环境中设置SELinux域策略时,一定记得添加-P参数,否则服务器在重启后就会按照原有的策略进行控制,从而导致配置过的服务无法使用。

setsebool -P allow_ftpd_full_access=on

现在便可以顺利执行文件创建、修改及删除等操作了。

2. 本地用户模式:

相较于匿名开放模式,本地用户模式要更安全,而且配置起来也很简单。如果大家之前用的是匿名开放模式,现在就可以将它关了,然后开启本地用户模式。针对本地用户模式的权限参数以及作用如下表所示。

本地用户模式使用的权限参数以及作用

| 参数 | 作用 |

| anonymous_enable=NO | 禁止匿名访问模式 |

| local_enable=YES | 允许本地用户模式 |

| write_enable=YES | 设置可写权限 |

| local_umask=022 | 本地用户模式创建文件的umask值 |

| userlist_deny=YES | 启用“禁止用户名单”,名单文件为ftpusers和user_list |

| userlist_enable=YES | 开启用户作用名单文件功能 |

[root@linuxprobe ~]# vim /etc/vsftpd/vsftpd.conf

1 anonymous_enable=NO

2 local_enable=YES

3 write_enable=YES

4 local_umask=022

5 dirmessage_enable=YES

6 xferlog_enable=YES

7 connect_from_port_20=YES

8 xferlog_std_format=YES

9 listen=NO

10 listen_ipv6=YES

11 pam_service_name=vsftpd

12 userlist_enable=YES

13 tcp_wrappers=YES

在vsftpd服务程序的主配置文件中正确填写参数,然后保存并退出。还需要重启vsftpd服务程序,让新的配置参数生效。

service vsftpd restart

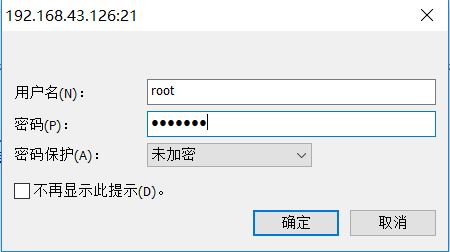

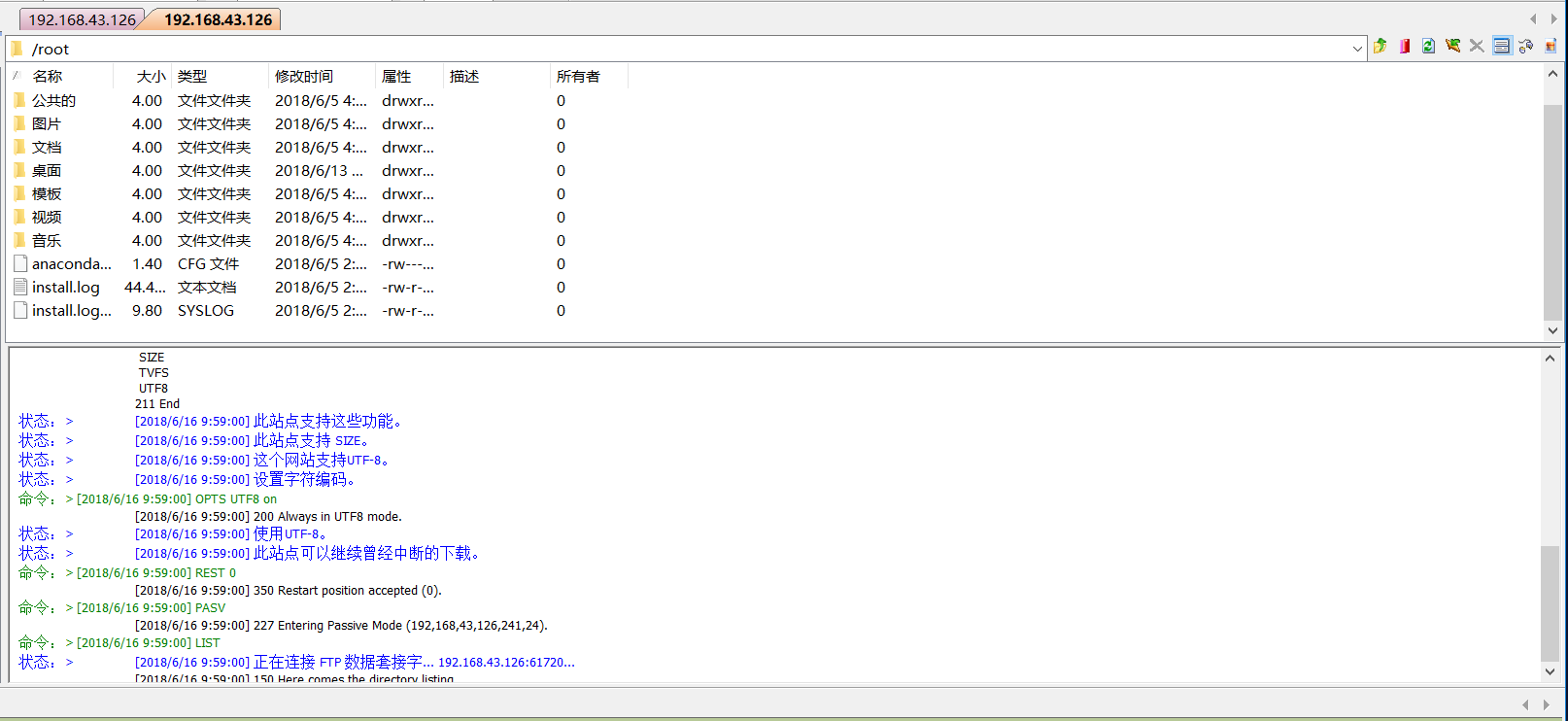

按理来讲,现在已经完全可以本地用户的身份登录FTP服务器了。但是在使用root管理员登录后,CuteFTP显示连接不上:

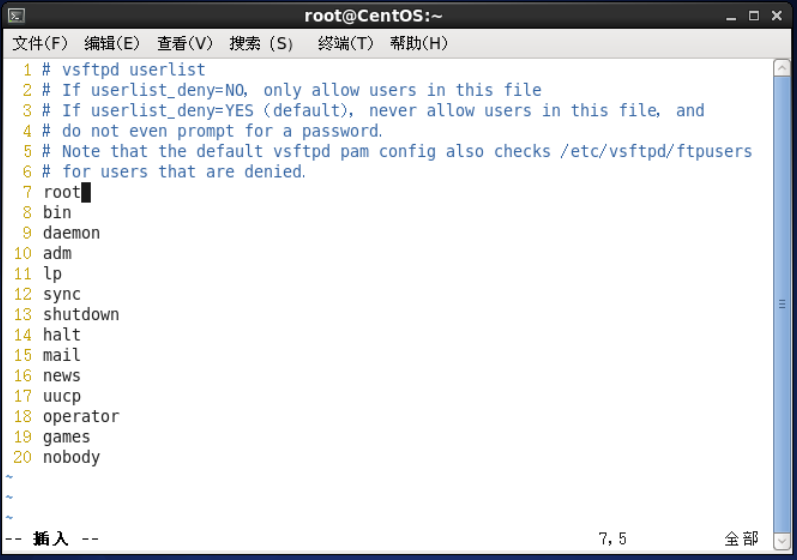

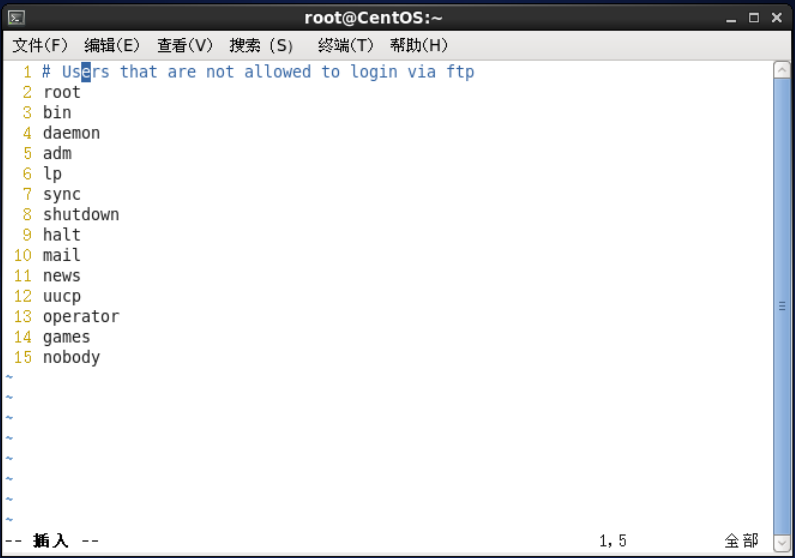

可见,在我们输入root管理员的密码之前,就已经被系统拒绝访问了。这是因为vsftpd服务程序所在的目录中默认存放着两个名为“用户名单”的文件(ftpusers 和 user_list)。vsftpd服务程序目录中的这两个文件只要里面写有某位用户的名字,就不再允许这位用户登录到FTP服务器上。分别打开 ftpusers 和 user_list 这两个文件,删除里面的root,然后保存并退出。

vim /etc/vsftpd/user_list

vim /etc/vsftpd/ftpusers

果然如此!vsftpd服务程序为了保证服务器的安全性而默认禁止了root管理员和大多数系统用户的登录行为,这样可以有效地避免黑客通过FTP服务对root管理员密码进行暴力破解。如果您确认在生产环境中使用root管理员不会对系统安全产生影响,只需按照上面的提示删除掉root用户名即可。我们也可以选择 ftpusers 和 user_list 文件中没有的一个普通用户尝试登录FTP服务器:

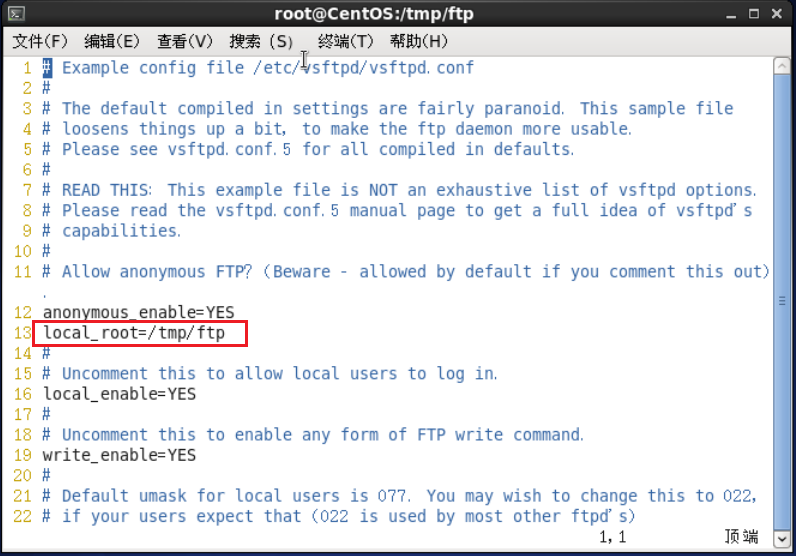

在采用本地用户模式登录FTP服务器后,默认访问的是该用户的家目录,也就是说,访问的是/home/CentOS目录。而且该目录的默认所有者、所属组都是该用户自己,因此不存在写入权限不足的情况。如果想更改访问目录,在 vim /etc/vsftpd/vsftpd.conf 这个文件下输入 local_root=/***/***,路径和文件名,保存并退出。

最后记得重启ftp服务

service vsftpd restart

3、虚拟用户模式:

我们最后讲解的虚拟用户模式是这三种模式中最安全的一种认证模式,当然,因为安全性较之于前面两种模式有了提升,所以配置流程也会稍微复杂一些。

第1步:创建用于进行FTP认证的用户数据库文件,其中奇数行为账户名,偶数行为密码。例如,我们分别创建出zhangsan和lisi两个用户,密码均为redhat:

[root@linuxprobe ~]# cd /etc/vsftpd/

[root@linuxprobe vsftpd]# vim vuser.list

zhangsan

redhat

lisi

redhat

但是,明文信息既不安全,也不符合让vsftpd服务程序直接加载的格式,因此需要使用db_load命令用哈希(hash)算法将原始的明文信息文件转换成数据库文件,并且降低数据库文件的权限(避免其他人看到数据库文件的内容),然后再把原始的明文信息文件删除。

[root@linuxprobe vsftpd]# db_load -T -t hash -f vuser.list vuser.db

[root@linuxprobe vsftpd]# file vuser.db

vuser.db: Berkeley DB (Hash, version 9, native byte-order)

[root@linuxprobe vsftpd]# chmod 600 vuser.db

[root@linuxprobe vsftpd]# rm -f vuser.list

第2步:创建vsftpd服务程序用于存储文件的根目录以及虚拟用户映射的系统本地用户。FTP服务用于存储文件的根目录指的是,当虚拟用户登录后所访问的默认位置。

由于Linux系统中的每一个文件都有所有者、所属组属性,例如使用虚拟账户“张三”新建了一个文件,但是系统中找不到账户“张三”,就会导致这个文件的权限出现错误。为此,需要再创建一个可以映射到虚拟用户的系统本地用户。简单来说,就是让虚拟用户默认登录到与之有映射关系的这个系统本地用户的家目录中,虚拟用户创建的文件的属性也都归属于这个系统本地用户,从而避免Linux系统无法处理虚拟用户所创建文件的属性权限。

为了方便管理FTP服务器上的数据,可以把这个系统本地用户的家目录设置为/var目录(该目录用来存放经常发生改变的数据)。并且为了安全起见,我们将这个系统本地用户设置为不允许登录FTP服务器,这不会影响虚拟用户登录,而且还可以避免黑客通过这个系统本地用户进行登录。

[root@linuxprobe ~]# useradd -d /var/ftproot -s /sbin/nologin virtual

[root@linuxprobe ~]# ls -ld /var/ftproot/

drwx------. 3 virtual virtual 74 Jul 14 17:50 /var/ftproot/

[root@linuxprobe ~]# chmod -Rf 755 /var/ftproot/

第3步:建立用于支持虚拟用户的PAM文件。

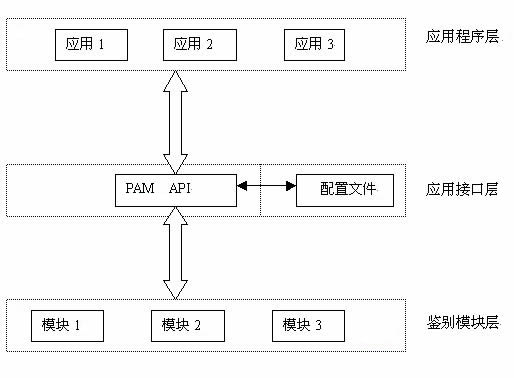

PAM(可插拔认证模块)是一种认证机制,通过一些动态链接库和统一的API把系统提供的服务与认证方式分开,使得系统管理员可以根据需求灵活调整服务程序的不同认证方式。要想把PAM功能和作用完全讲透,至少要一个章节的篇幅才可以。

通俗来讲,PAM是一组安全机制的模块,系统管理员可以用来轻易地调整服务程序的认证方式,而不必对应用程序进行任何修改。PAM采取了分层设计(应用程序层、应用接口层、鉴别模块层)的思想,其结构如下图所示。

PAM的分层设计结构

新建一个用于虚拟用户认证的PAM文件vsftpd.vu,其中PAM文件内的“db=”参数为使用db_load命令生成的账户密码数据库文件的路径,但不用写数据库文件的后缀:

[root@linuxprobe ~]# vim /etc/pam.d/vsftpd.vu

auth required pam_userdb.so db=/etc/vsftpd/vuser

account required pam_userdb.so db=/etc/vsftpd/vuser

第4步:在vsftpd服务程序的主配置文件中通过pam_service_name参数将PAM认证文件的名称修改为vsftpd.vu,PAM作为应用程序层与鉴别模块层的连接纽带,可以让应用程序根据需求灵活地在自身插入所需的鉴别功能模块。当应用程序需要PAM认证时,则需要在应用程序中定义负责认证的PAM配置文件,实现所需的认证功能。

例如,在vsftpd服务程序的主配置文件中默认就带有参数pam_service_name=vsftpd,表示登录FTP服务器时是根据/etc/pam.d/vsftpd文件进行安全认证的。现在我们要做的就是把vsftpd主配置文件中原有的PAM认证文件vsftpd修改为新建的vsftpd.vu文件即可。该操作中用到的参数以及作用如下表所示。

利用PAM文件进行认证时使用的参数以及作用

| 参数 | 作用 |

| anonymous_enable=NO | 禁止匿名开放模式 |

| local_enable=YES | 允许本地用户模式 |

| guest_enable=YES | 开启虚拟用户模式 |

| guest_username=virtual | 指定虚拟用户账户 |

| pam_service_name=vsftpd.vu | 指定PAM文件 |

| allow_writeable_chroot=YES | 允许对禁锢的FTP根目录执行写入操作,而且不拒绝用户的登录请求 |

[root@linuxprobe ~]# vim /etc/vsftpd/vsftpd.conf

anonymous_enable=NO

local_enable=YES

guest_enable=YES

guest_username=virtual

allow_writeable_chroot=YES

write_enable=YES

local_umask=022

dirmessage_enable=YES

xferlog_enable=YES

connect_from_port_20=YES

xferlog_std_format=YES

listen=NO

listen_ipv6=YES

pam_service_name=vsftpd.vu

userlist_enable=YES

tcp_wrappers=YES

第5步:为虚拟用户设置不同的权限。虽然账户zhangsan和lisi都是用于vsftpd服务程序认证的虚拟账户,但是我们依然想对这两人进行区别对待。比如,允许张三上传、创建、修改、查看、删除文件,只允许李四查看文件。这可以通过vsftpd服务程序来实现。只需新建一个目录,在里面分别创建两个以zhangsan和lisi命名的文件,其中在名为zhangsan的文件中写入允许的相关权限(使用匿名用户的参数):

[root@linuxprobe ~]# mkdir /etc/vsftpd/vusers_dir/

[root@linuxprobe ~]# cd /etc/vsftpd/vusers_dir/

[root@linuxprobe vusers_dir]# touch lisi

[root@linuxprobe vusers_dir]# vim zhangsan

anon_upload_enable=YES

anon_mkdir_write_enable=YES

anon_other_write_enable=YES

然后再次修改vsftpd主配置文件,通过添加user_config_dir参数来定义这两个虚拟用户不同权限的配置文件所存放的路径。为了让修改后的参数立即生效,需要重启vsftpd服务程序并将该服务添加到开机启动项中:

[root@linuxprobe ~]# vim /etc/vsftpd/vsftpd.conf

anonymous_enable=NO

local_enable=YES

guest_enable=YES

guest_username=virtual

allow_writeable_chroot=YES

write_enable=YES

local_umask=022

dirmessage_enable=YES

xferlog_enable=YES

connect_from_port_20=YES

xferlog_std_format=YES

listen=NO

listen_ipv6=YES

pam_service_name=vsftpd.vu

userlist_enable=YES

tcp_wrappers=YES

user_config_dir=/etc/vsftpd/vusers_dir

[root@linuxprobe ~]# service vsftpd restart

[root@linuxprobe ~]# chkconfig vsftpd on

ln -s '/usr/lib/systemd/system/vsftpd.service' '/etc/systemd/system/multi-user.target.wants/vsftpd.service

第6步:设置SELinux域允许策略,然后使用虚拟用户模式登录FTP服务器。相信大家可以猜到,SELinux会继续来捣乱。所以,先按照前面实验中的步骤开启SELinux域的允许策略,以免再次出现操作失败的情况:

[root@linuxprobe ~]# getsebool -a | grep ftp

[root@linuxprobe ~]#setsebool -P allow_ftpd_full_access=on

此时,不但可以使用虚拟用户模式成功登录到FTP服务器,还可以分别使用账户zhangsan和lisi来检验他们的权限。当然,读者在生产环境中一定要根据真实需求来灵活配置参数,不要照搬这里的实验操作。

[root@linuxprobe ~]# ftp 192.168.10.10

Connected to 192.168.10.10 (192.168.10.10).

220 (vsFTPd 3.0.2)

Name (192.168.10.10:root): lisi

331 Please specify the password.

Password:此处输入虚拟用户的密码

230 Login successful.

Remote system type is UNIX.

Using binary mode to transfer files.

ftp> mkdir files

550 Permission denied.

ftp> exit

221 Goodbye.

[root@linuxprobe ~]# ftp 192.168.10.10

Connected to 192.168.10.10 (192.168.10.10).

220 (vsFTPd 3.0.2)

Name (192.168.10.10:root): zhangsan

331 Please specify the password.

Password:此处输入虚拟用户的密码

230 Login successful.

Remote system type is UNIX.

Using binary mode to transfer files.

ftp> mkdir files

257 "/files" created

ftp> rename files database

350 Ready for RNTO.

250 Rename successful.

ftp> rmdir database

250 Remove directory operation successful.

ftp> exit

221 Goodbye.

本文参考自:《Linux就该这么学》 刘遄 著