以下教程不需要FQ

1、下载一个浏览器,并安装使用,下面以Google浏览器为例,其他的浏览器大同小异

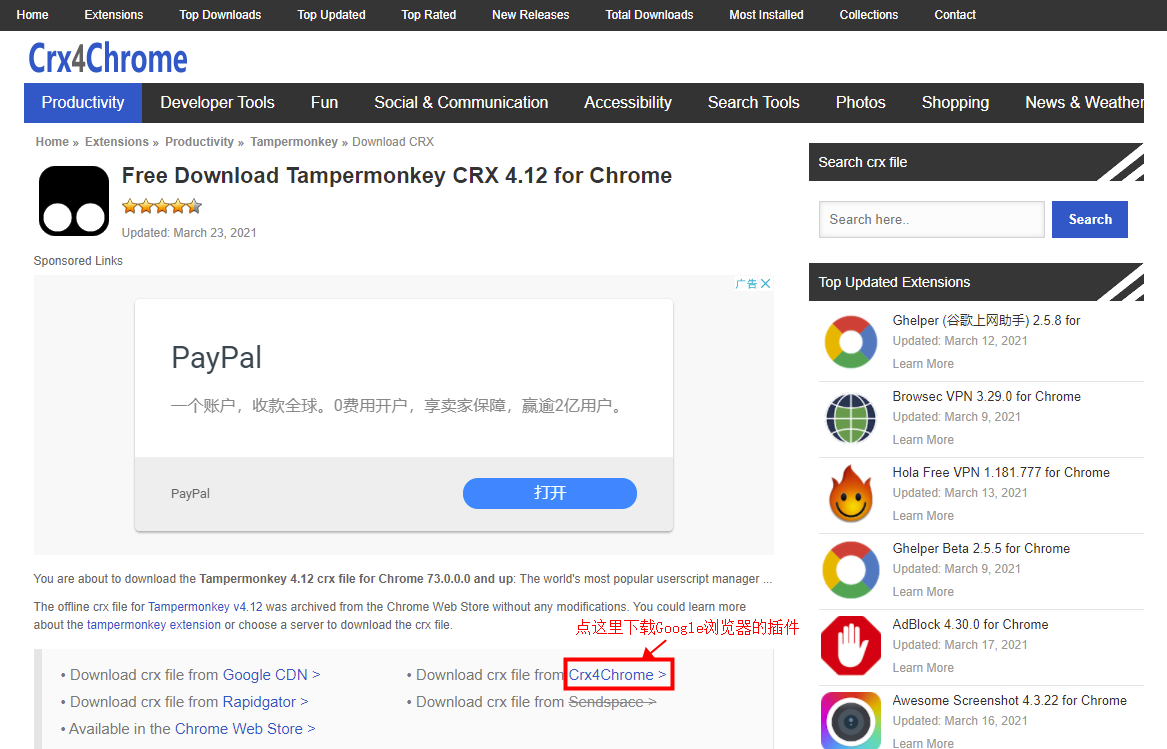

2、下载插件,使用Google浏览器访问(https://www.crx4chrome.com/crx/755/),360是这个(https://ext.chrome.360.cn/webstore/detail/dhdgffkkebhmkfjojejmpbldmpobfkfo),火狐是这个(https://addons.mozilla.org/en-US/firefox/addon/tampermonkey/)。其他浏览器就自己搜这个插件(tampermonkey)下载

下载出来的文件的名字应该类似这个“dhdgffkkebhmkfjojejmpbldmpobfkfo-4.12-Crx4Chrome.com.crx”

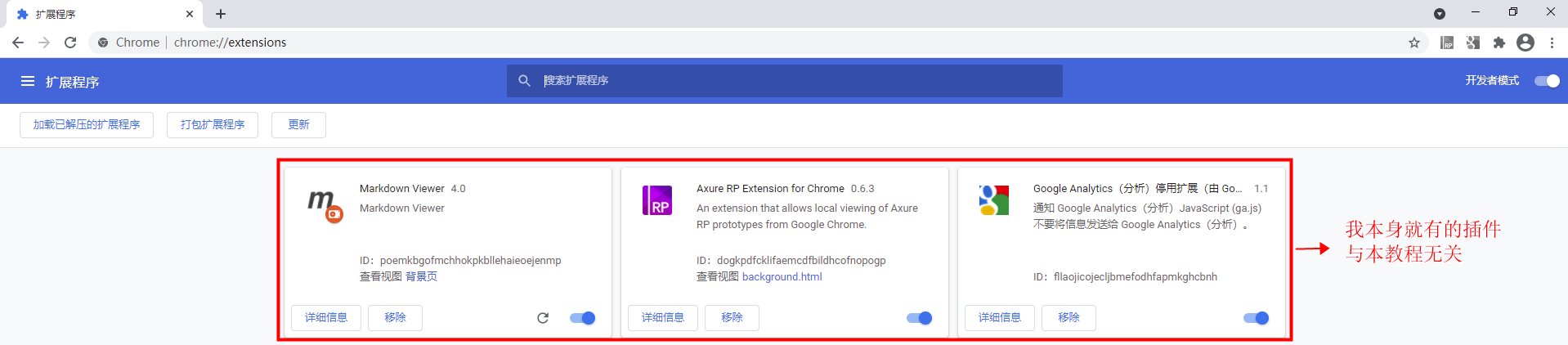

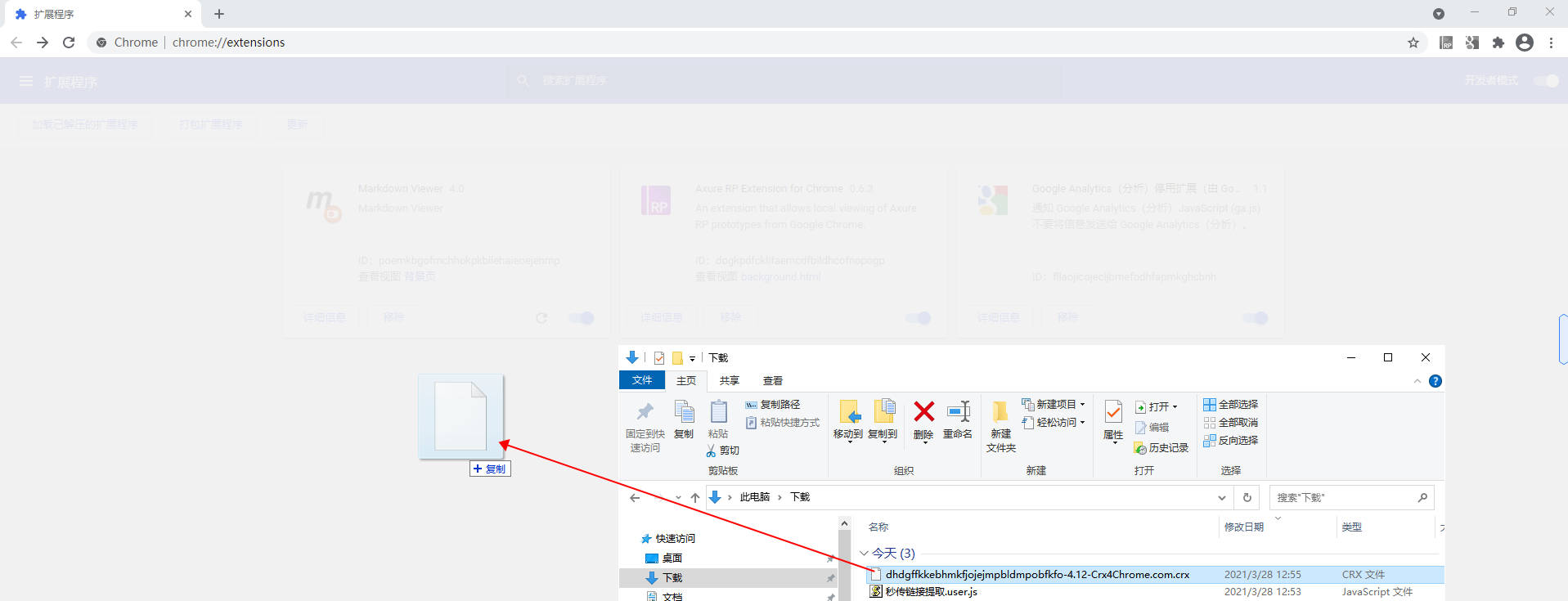

3、安装插件

点击Google浏览器中的图示区域的图标 -> 更多工具 -> 拓展程序

把刚才下载的插件拖入拓展程序的页面中

浏览器会询问是否添加拓展程序,点击“添加拓展程序”

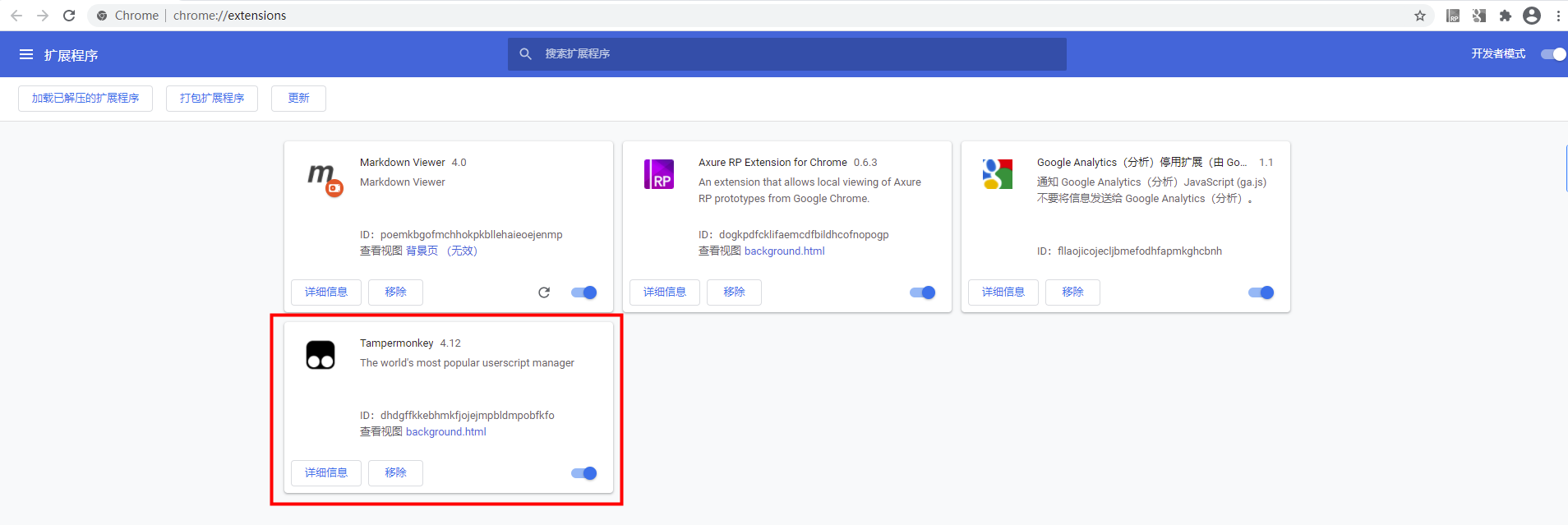

成功后如下图所示

4、安装脚本,成功安装Google浏览器的插件后,点击这里下载脚本,如果是当前浏览器是Google浏览器并且安装了上述插件的情况下,会把下载的js脚本自动添加到插件。如果当前浏览器不是Google浏览器的,请把链接复制到Google浏览器打开或手动添加

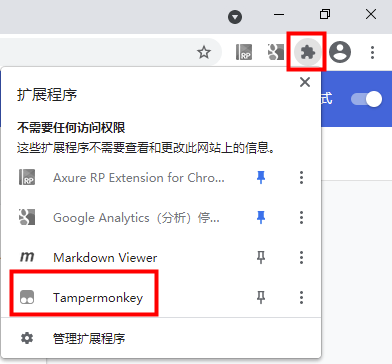

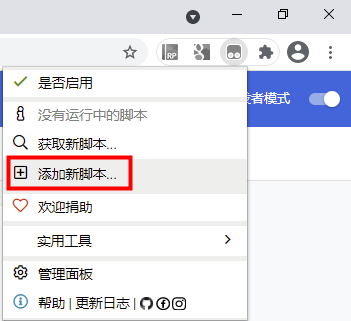

手动添加:上述插件是一个可以运行js脚本的插件,点击上面的链接下载js文件,在Google浏览器点击这个插件来添加js脚本

之后进入编辑页面,如图

记事本或者npp打开js文件,把js文件中的内容全选(Ctrl + A),复制(Ctrl + C),全选,粘贴(Ctrl + V)到编辑页面,按Ctrl + S保存(或者点击左上角的“文件”->“保存”)

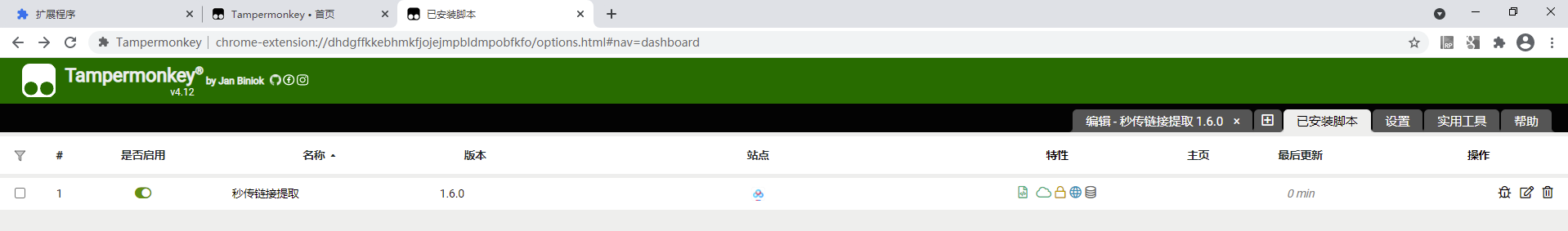

成功后如下图所示

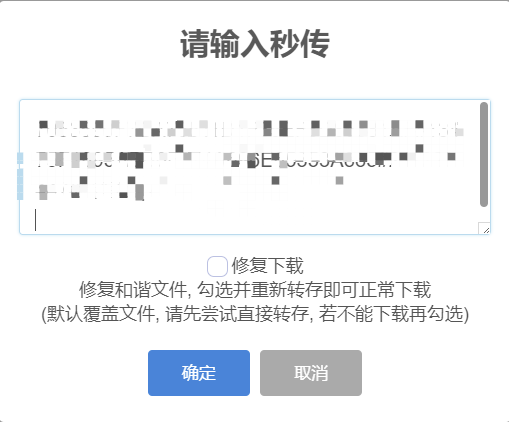

5、测试,当你打开秒传链接进入百度网盘时,类似这种界面就证明成功了。

*如果进入百度网盘首页,证明没有登录百度网盘账号,请先登录