目标靶机IP:192.168.17.128

目标靶机账号:lwh,密码:023311

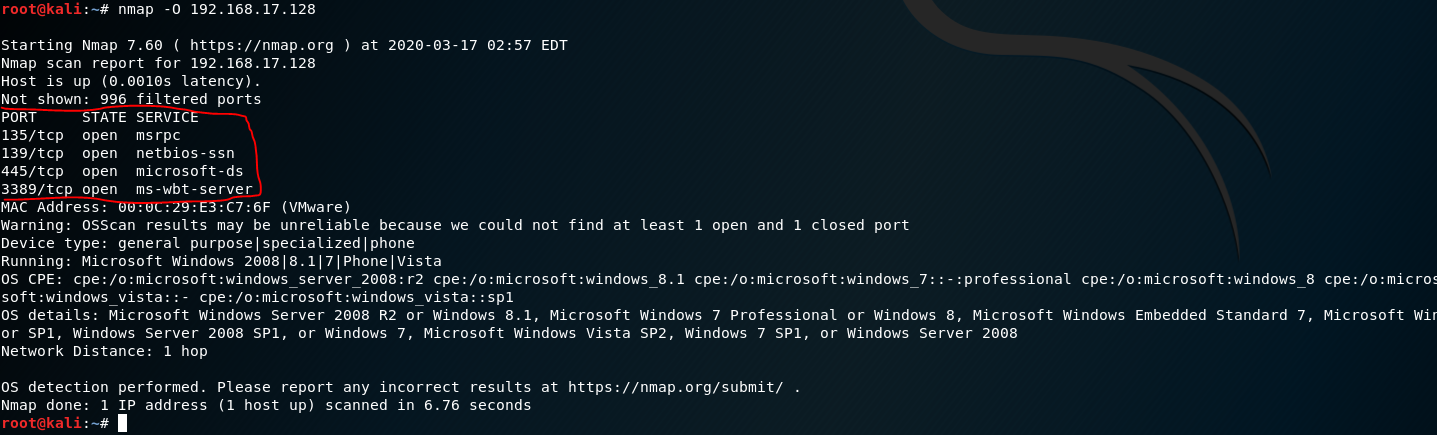

1.登录kali用nmap查看另一台机器所开启的端口号

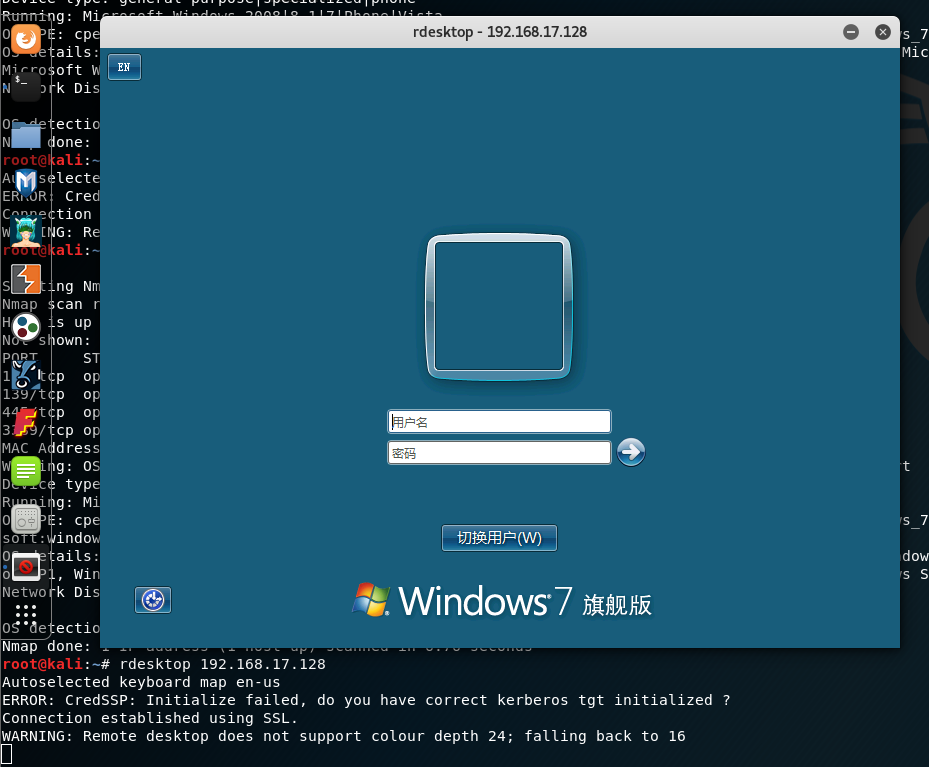

2.发现目标靶机开启的端口号其中包括3389,用kali尝试登陆靶机(rdesktop 192.168.17.128)

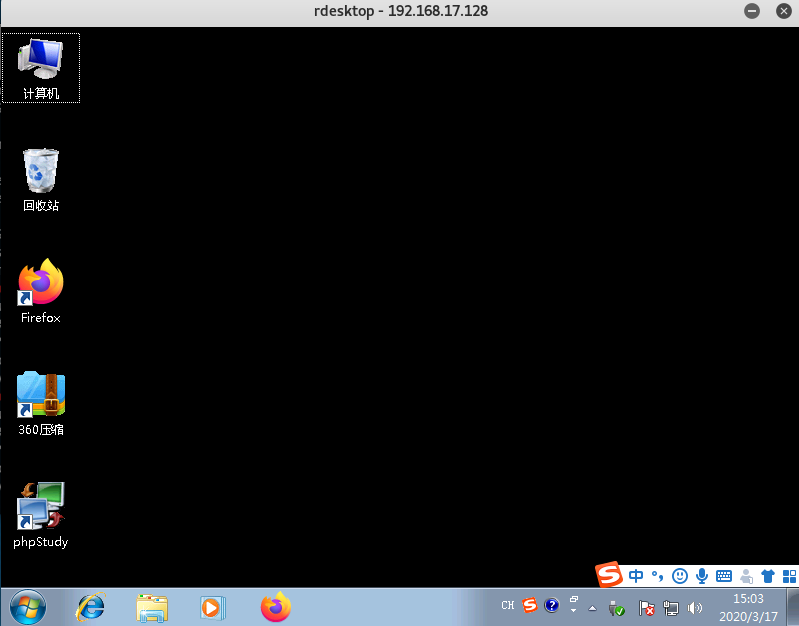

3.登陆成功

针对网络扫描攻击,从网络防护体系架构而言,一般可以使用防火墙技术、入侵检测技术、审计技术和访问控制技术等来完成。

(1)防火墙技术能够允许内部网接入外部网络,但同时又能识别和抵抗非授权访问。

(2)入侵检测技术能够发现未经授权非法使用计算机系统的个体或合法访问系统但是滥用其权限的个体。

(3)审计技术能够对系统中任一或者所有的安全事件进行记录、分析和再现。

(4)访问控制技术主要对主体访问客体的权限或能力进行限制。

针对网络扫描攻击根据其扫描原理,可以分为防范主动扫描和防范被动扫描两大类。防范网络主动扫描主要从以下三方面展开:

(1)减少开放端口,做好系统防护。

(2)时时监测扫描,及时做出攻击预警。

(3)伪装常用端口号,进行信息欺骗。