这几天Linux用户们可能不能愉快地玩耍了,红帽(Redhat)安全团队昨天爆出一个危险的Bash Shell漏洞。其带来的威胁可能比早前披露的“心脏出血”漏洞更大更强!

[OpenSSL心脏出血漏洞全回顾] http://www.freebuf.com/articles/network/32171.html

[如何阻止下一次心脏出血漏洞]http://www.freebuf.com/articles/network/38436.html

(未能阻止,似乎更大来袭= =)

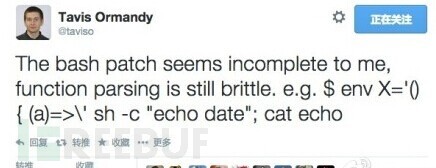

Bash是Linux用户广泛使用的一款用于控制命令提示符工具,这个最新被披露的bash漏洞代号为Bash bug或Shellshock。当用户正常访问时,只要shell是唤醒状态,这个漏洞就允许攻击者执行任意代码命令,简直就是为各种各样的黑客攻击敞开了大门!更糟的是,这个漏洞在企业级软件中存在好长时间了!(小编不经又想起“心脏出血”,何尝不是存在已久?!简直是厂商噩梦~)可是对每一个漏洞实例的修补是说起来容易做起来难!好在红帽公司和Fedora已经发布了漏洞补丁,但是谷歌安全研究员Tavis Ormandy在Twitter上表示,Linux系统提供商推出的补丁似乎“并不完整”,这引发了安全专家们的有一阵担忧~

最新消息,补丁白打,有人绕过:

我还会告诉你,这个漏洞还影响了苹果MAC OS X吗?但是截至目前,苹果公司还没有任何消息表明将发布漏洞修复。

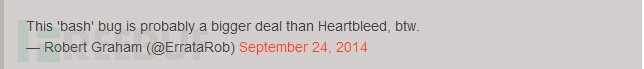

某网络安全公司工程部经理Tod Beardsley也警告称,Bash漏洞的严重级别为“10”。它与“心脏出血”漏洞不同,“心脏出血”只能借助窃取用户电脑信息,而bash 漏洞允许黑客远程控制电脑,拿到系统最高权限!其方法利用就更简单了——复制/粘贴一行命令代码即可!

安全勘误员 Robert David已经将Bash漏洞与"心脏出血“做对比,发现bash 漏洞对系统安全的影响将长期存在,并且广泛影响。“软件有一个巨大的比例是以某种形式相互影响着的,我们将永远无法找出软件易受bug影响编目在哪里!"伯克利大学ICSI技术研究员也很悲观地同意Robert David的看法!他补充说道:“这bug很微妙,很邪恶,并将会伴随我们多年。”

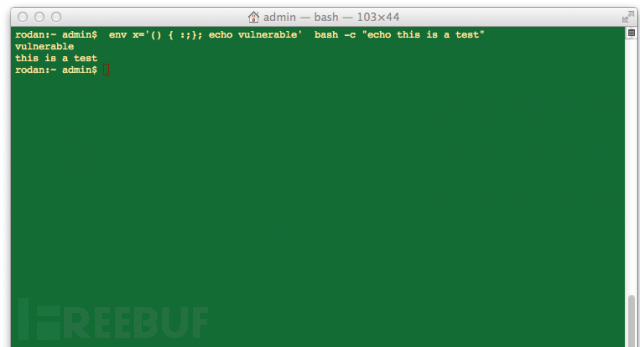

Redhat官方提供检测方式

运行命令:

$ env x='() { :;}; echo vulnerable' bash -c "echo this is a test"

如果返回如下内容,则请尽快升级。

vulnerable

this is a test

更多利用资料:

https://github.com/ctxis/ActiveScanPlusPlus/blob/master/activeScan%2B%2B.py