Burp Suite抓包工具的操作步骤见安装步骤那篇博客

检查是否存在漏洞,就看拦截之后修改过的数据是否写进了数据库

举例一、上传文件

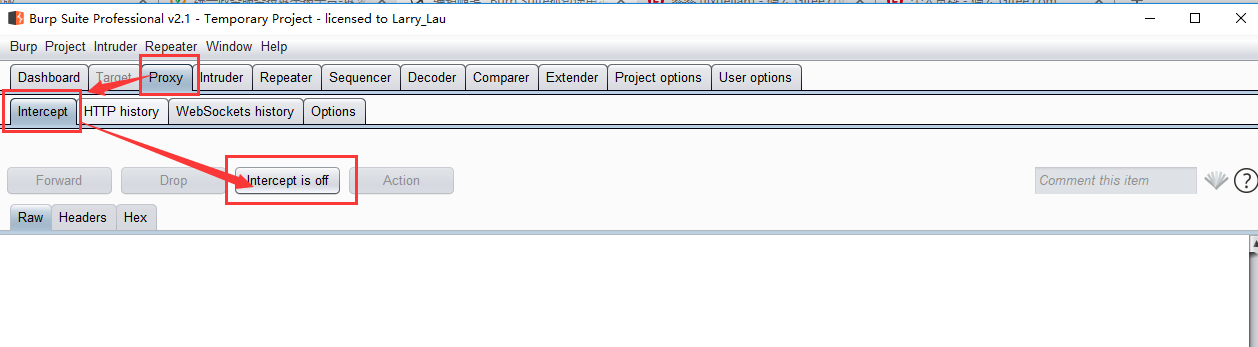

1、打开Burp.调整Proxy-Intercept-Intercept is on为‘Intercept is off’(拦截器开关)

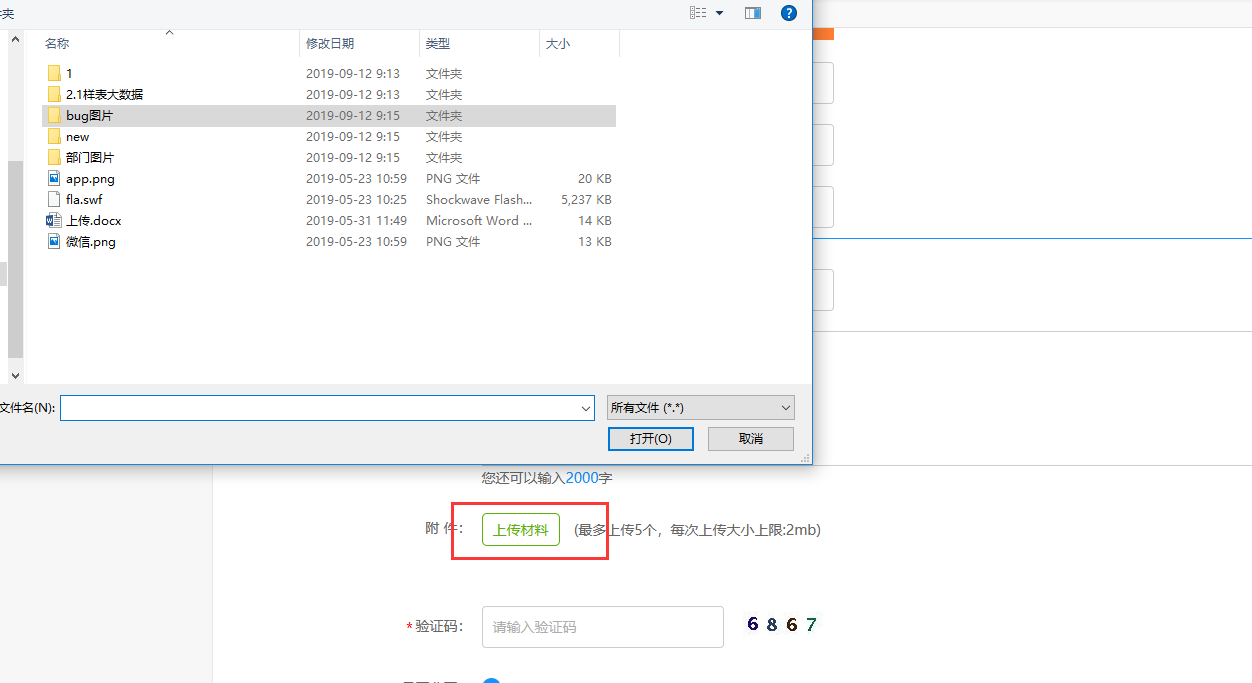

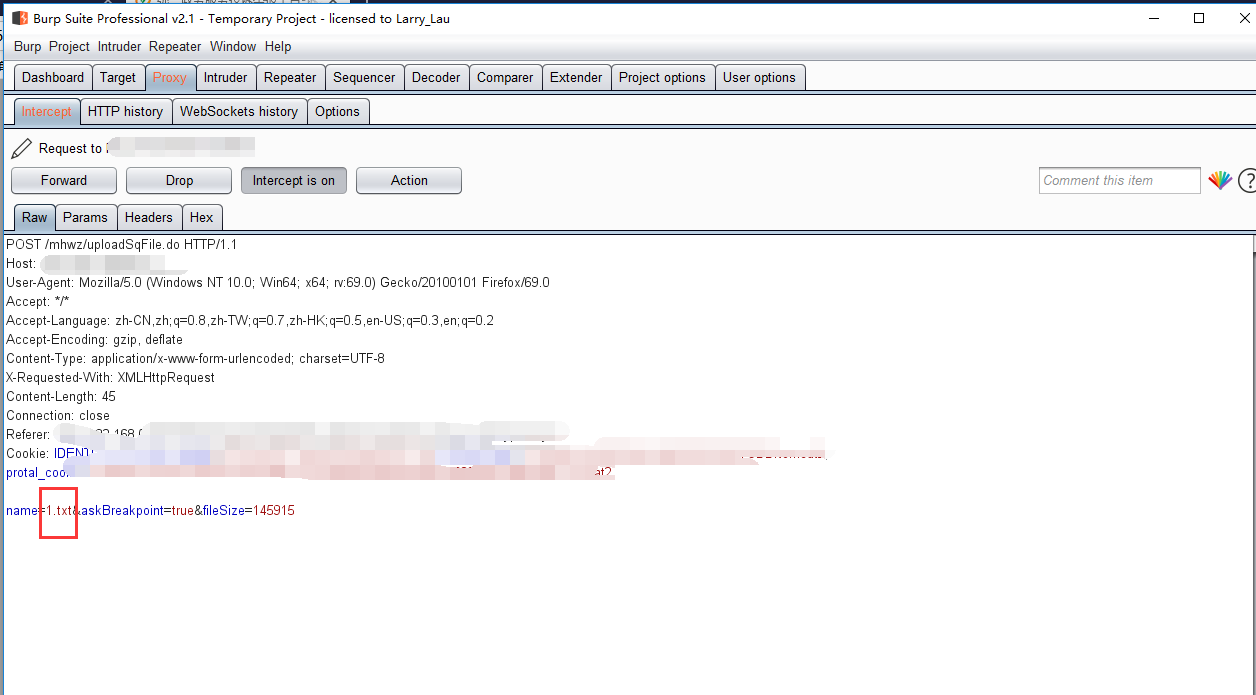

2、在火狐中打开需要拦截的网页,(比如同charlse博客里面写到的上传1.txt文件),点击上传文件按钮

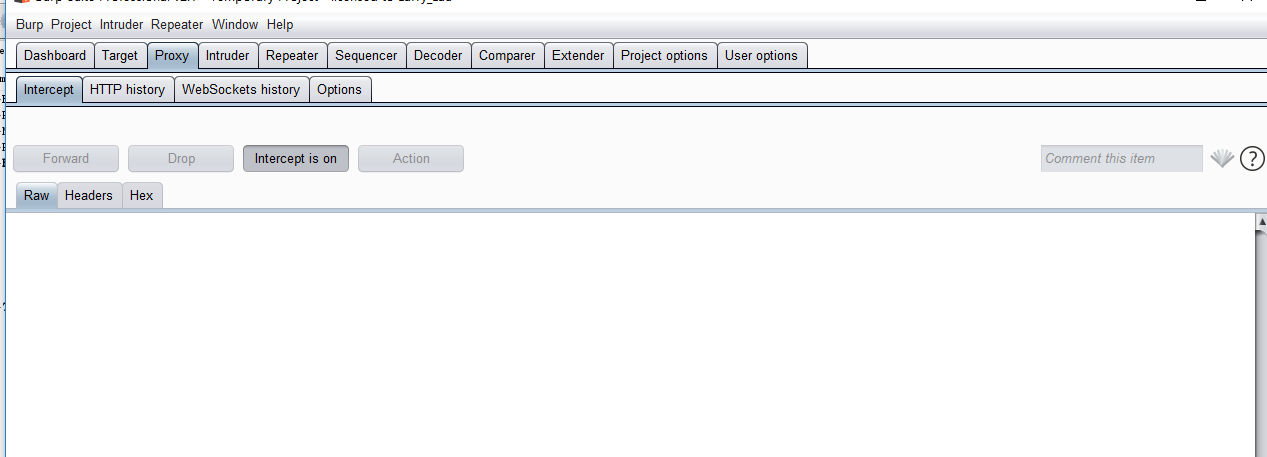

3、回到burp里面,将拦截器开关设置为Intercept is on

4、再回到浏览器上传文件app.png,然后回到burp里面可以看到上传的情况,就像charles里面的Edit Request操作页面

目前发现的一个问题:burp上传材料会给数据库里面插入修改前和修改后2条数据,上传txt会有问题

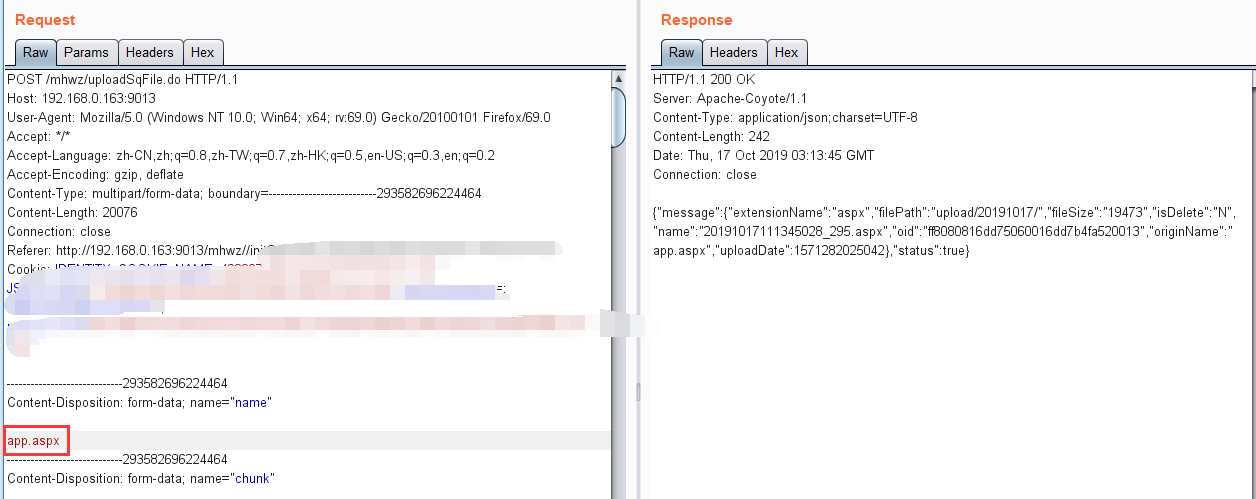

5、在空白的地方,右键——Send to Repeater

6、进入Repeater模块,修改文件名app.png为app.aspx,点击上方的GO,在Response看结果

成功之后可以去数据库里面查看结果,这个和charles使用基本相同

举例二:密码加密处理

举例三:暴力破解:看是否能通过系统的随机组合,获取到登录的用户名或密码,进到网站登录页面进行登录

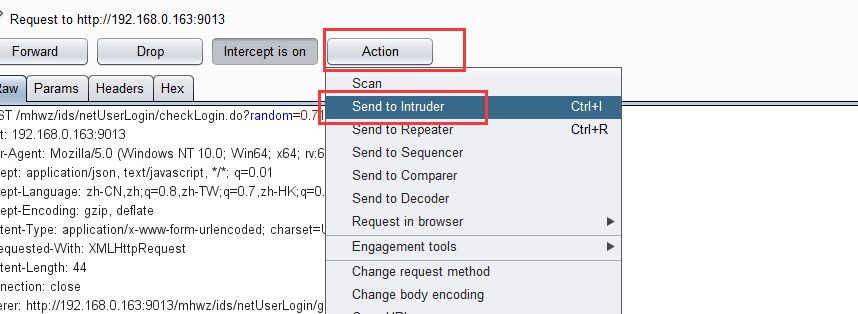

1、网站登录页面,burpsuite打卡拦截器后,网页点击确定登录,得到如下图

2、点击Action——Send to Intruder

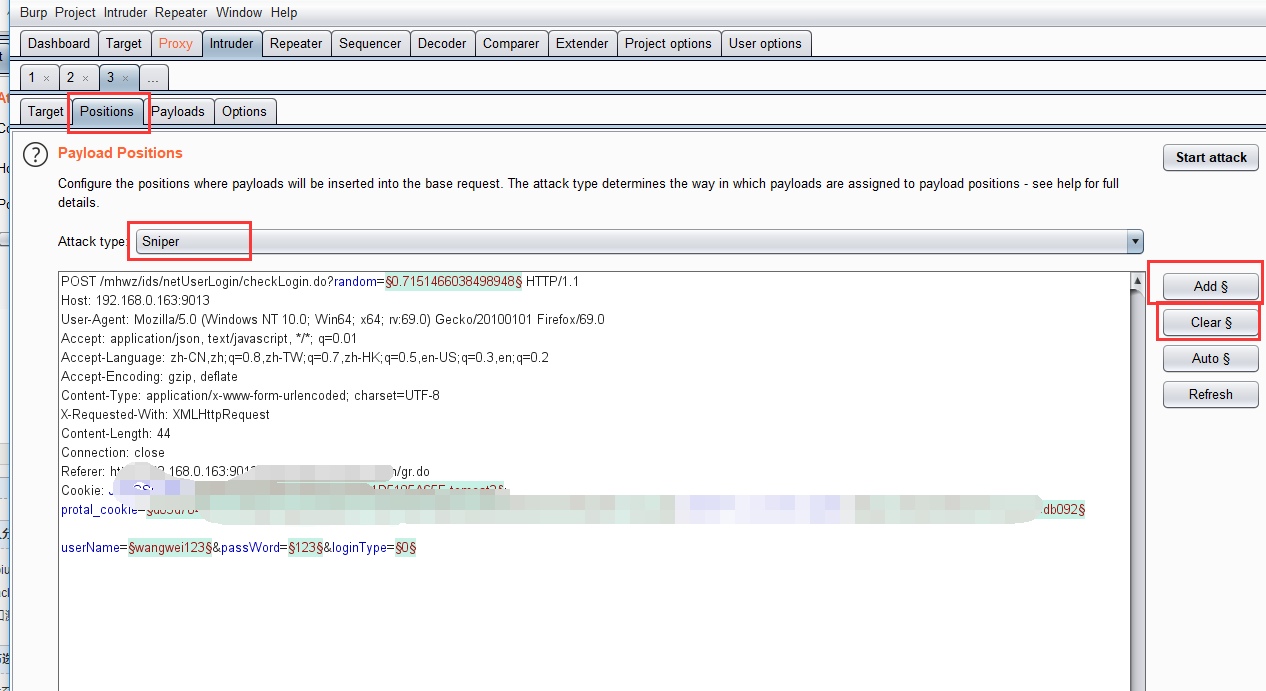

3、点击Intruder模块

4、点击Positions查看到如下页面:进行爆破参数的设置,比如我选择密码123,也可以选择其他参数,如果只选择其中一个参数,Attack type默认Sniper

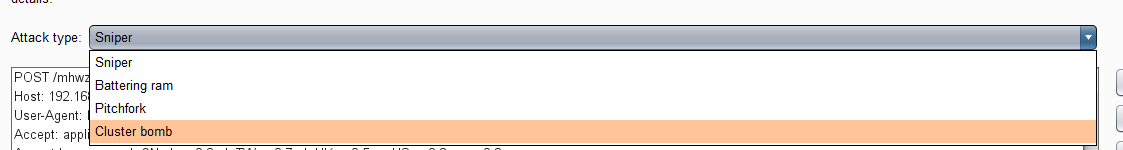

如果爆破参数为2到20个时Attack type选择Cluster bomb

5、我这里只设置1个爆破参数,密码123:先清除所有的爆破参数Clear §——然后选中密码123——点击右侧的Add §

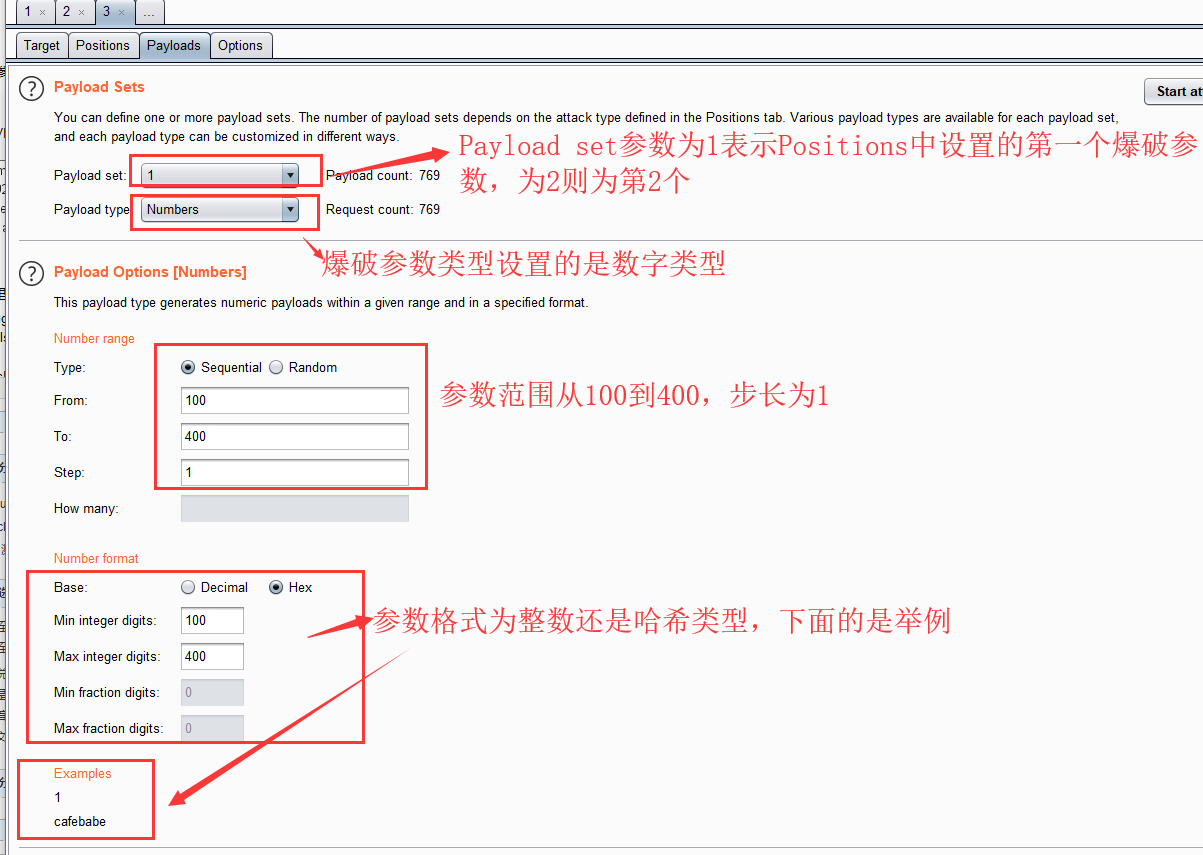

6、Payloads中设置基本参数

7、设置完之后点击Start attack

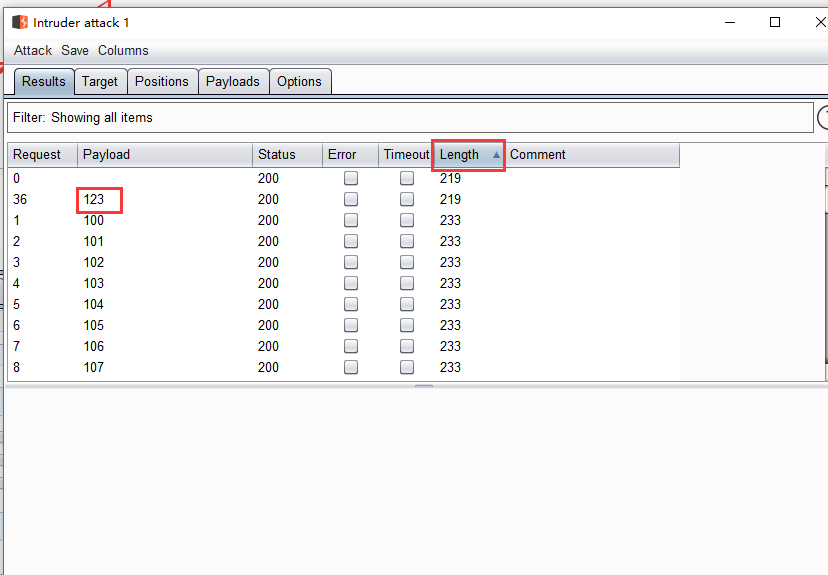

8、爆破完成之后,会发现最终爆破的结果,只需要观察哪一行的长度和其他行不一样即可:点击Length即可,第一行为空的默认是拦截请求当中的参数(此时我设置的是正确的密码123),点击Length后,第2行就是正确的密码123,此时就获取到了正确的密码