前言

随着互联网的高速发展,网络安全问题变得至关重要,随着网络的不断规模化和复杂化,网络中拒绝服务(Denial of Service,DoS)攻击和分布式拒绝服务(Distributed Denial of Service, DDoS)攻击的发生频率也越来越高,给网络的正常运行带来了极大的威胁,最近在做一个关于分析僵尸网络和攻击检测的项目,分析的数据源主要有流量、上网日志和DNS日志三大类,首先先学习下一个分析流量的开源框架Dshell的安装步骤和简单应用

Dhell

该框架称为Dshell,它是一个运行在Linux系统上的Python工具,可以用来帮助分析工程师检测内部网络是否遭受入侵,该框架可以在GitHub上得到

安装步骤

1、首先在GitHub上下载框架源码,下载地址:https://github.com/USArmyResearchLab/Dshell

2、因为是Python工具,所以下载相应的Python模块包

sudo apt-get install python-crypto python-dpkt python-ipy python-pypcap sudo pip install pygeoip

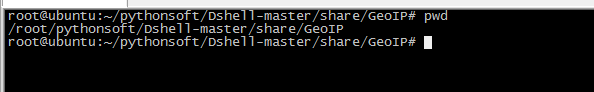

3、配置pygeoip,把MaxMind data文件(GeoIP.dat, GeoIPv6.dat, GeoIPASNum.dat, GeoIPASNumv6.dat)移动到/share/GeoIP/

wget http://geolite.maxmind.com/download/geoip/database/GeoLiteCountry/GeoIP.dat.gz wget http://geolite.maxmind.com/download/geoip/database/GeoIPv6.dat.gz wget http://download.maxmind.com/download/geoip/database/asnum/GeoIPASNum.dat.gz wget http://download.maxmind.com/download/geoip/database/asnum/GeoIPASNumv6.dat.gz

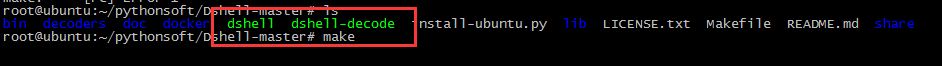

4、使用make编译文件

编译后可产生俩个可执行文件dshell和dshell-decode

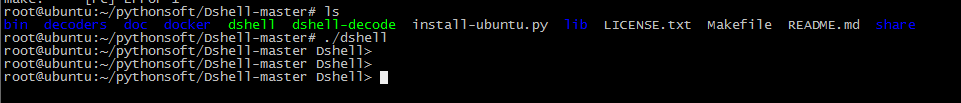

5、运行./dshell,如果出现Dshell> prompt表示成功

基本用法

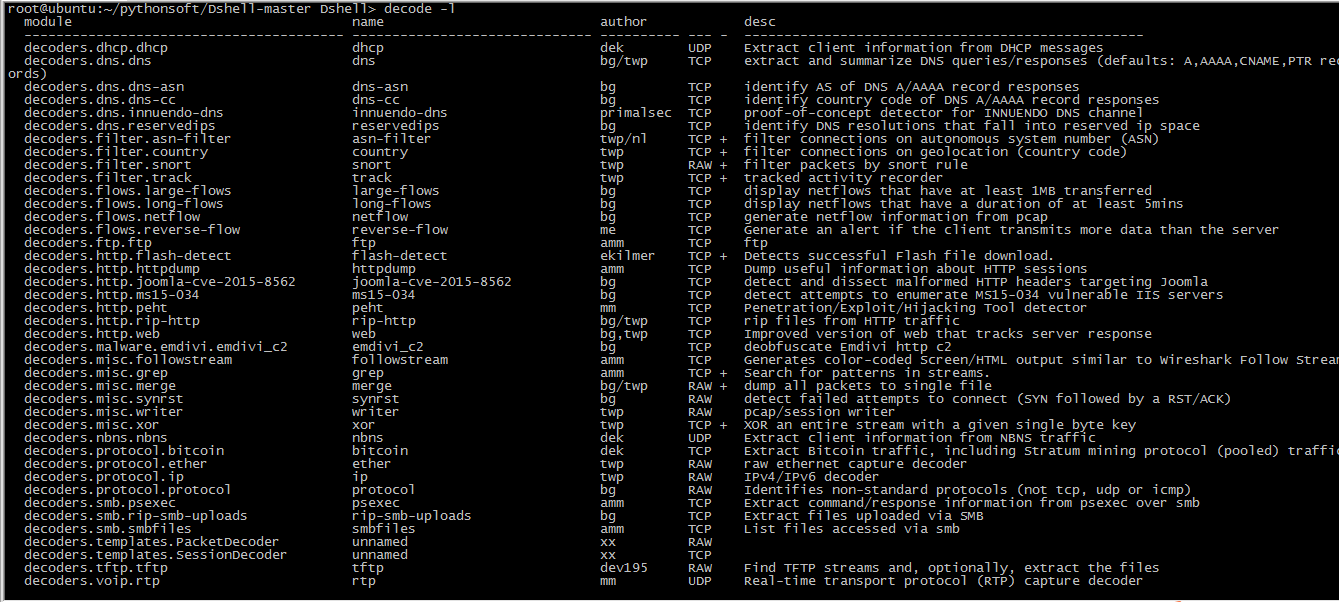

1、decode –l(列出所有可用的decoder的基本信息)

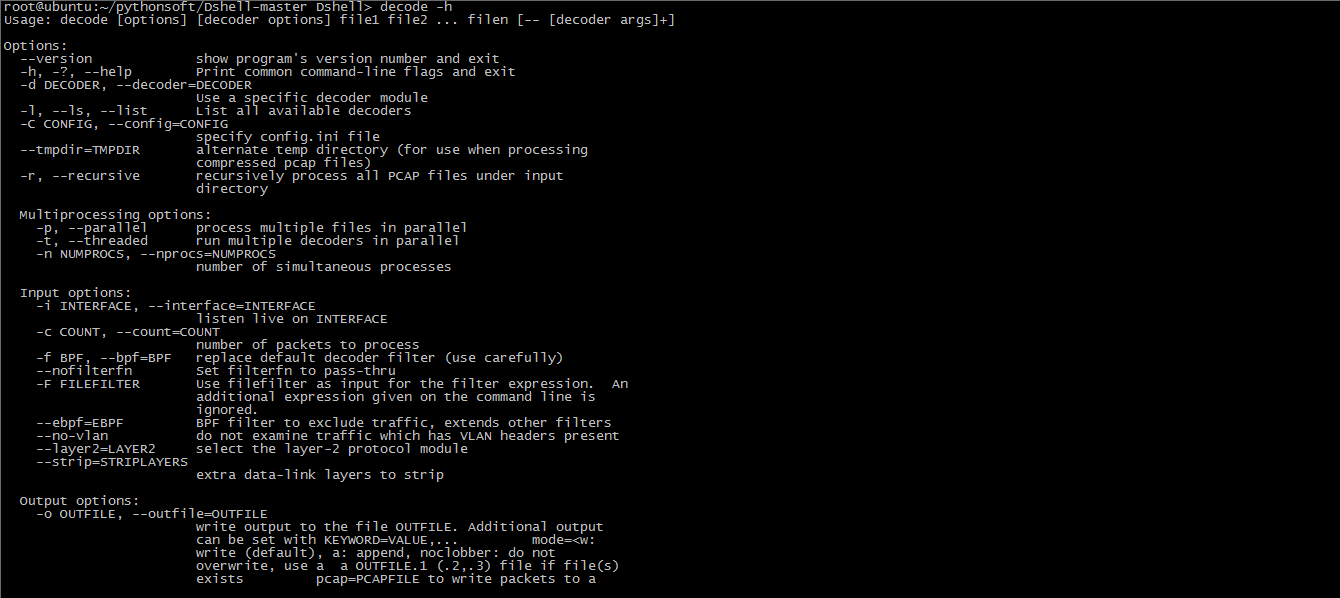

2、decode –h(列出基本命令)

3、decode -d <decoder>(显示一个decoder的详细信息,包括可用的命令)

4、decode -d <decoder> <pcap>(对一个pcap文件执行decoder)

实例

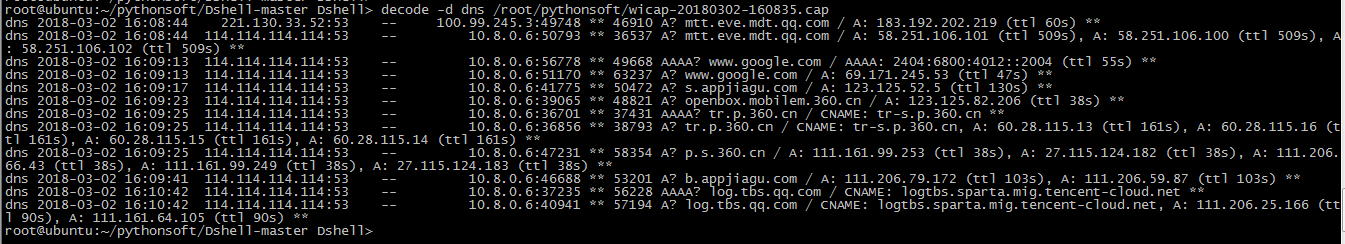

1、查询所有的DNS解析记录

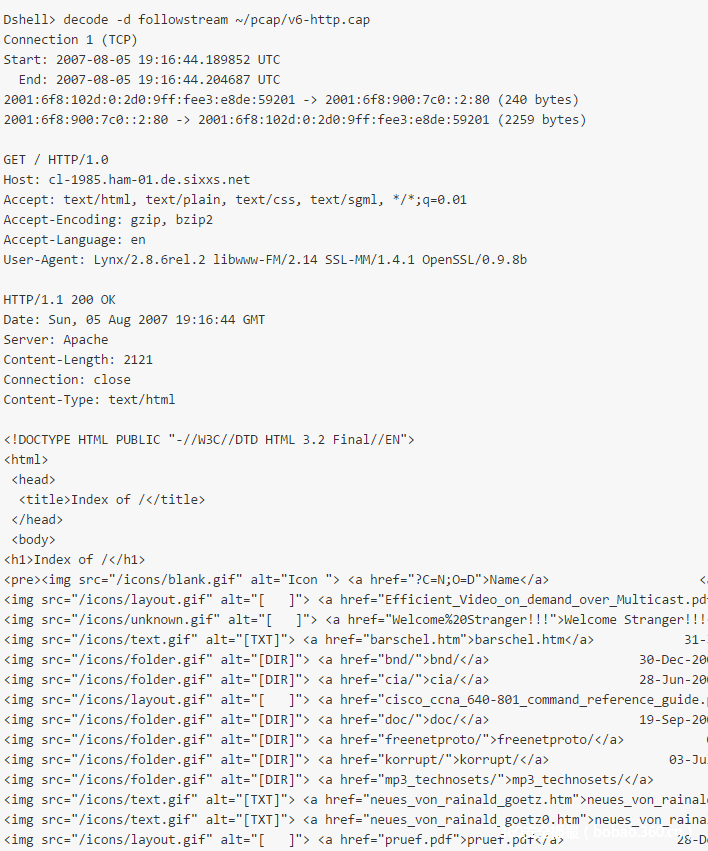

2、跟踪并重组数据流

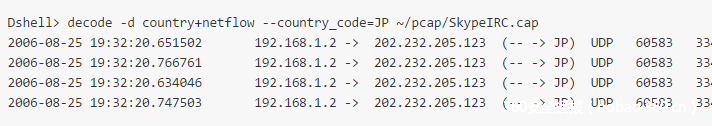

3、使用多个decoder来查看一个特定国家的流量

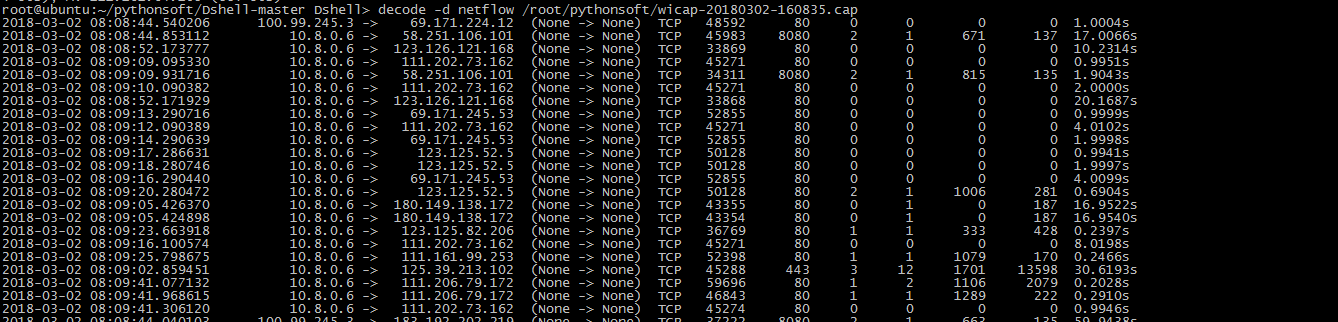

4、NetFlow数据采集