ICMP timestamp请求响应漏洞

解决方案:

* 在您的防火墙上过滤外来的ICMP timestamp(类型13)报文以及外出的ICMP timestamp回复报文。

google之,于是动手解决:

具体解决方式就是禁用ICMP timestamp-request,编辑etc/sysconfig/iptables文件,在防火墙规则里面添加如下记录:

-A RH-Firewall-1-INPUT -p ICMP --icmp-type timestamp-request -j DROP

-A RH-Firewall-1-INPUT -p ICMP --icmp-type timestamp-reply -j DROP

接下来,重启iptables服务,重启命令:service iptables restart

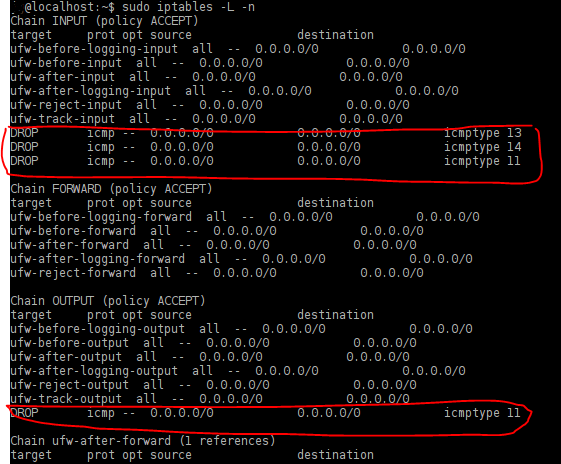

检查新添加的规则是否有效,检查命令:iptables -L -n

你会看到若干文字中的如下两条:

这些规则告诉server 不要使用ICMP timestamp 包。

wsj---为了解决“在防火墙中禁用Time Exceeded类型的ICMP包”和“在您的防火墙上过滤外来的ICMP timestamp(类型 13)报文以及外出的ICMP timestamp回复报文”两个问题

可以在终端中使用以下命令:

sudo iptables -A INPUT -p ICMP --icmp-type timestamp-request -j DROP

sudo iptables -A INPUT -p ICMP --icmp-type timestamp-reply -j DROP

sudo iptables -A INPUT -p ICMP --icmp-type time-exceeded -j DROP

sudo iptables -A OUTPUT -p ICMP --icmp-type time-exceeded -j DROP

ubuntu上修改

root@ubuntu# ufw disable

vi /etc/ufw/before.rules

# ok icmp codes -A ufw-before-input -p icmp --icmp-type destination-unreachable -j DROP -A ufw-before-input -p icmp --icmp-type source-quench -j DROP -A ufw-before-input -p icmp --icmp-type time-exceeded -j DROP -A ufw-before-input -p icmp --icmp-type parameter-problem -j DROP -A ufw-before-input -p icmp --icmp-type echo-request -j DROP

root@ubuntu# ufw enable

这种方法的弊端是其它机子无法ping本机,不可取

转自:https://blog.csdn.net/xiadingling/article/details/8115945