对于路由器渗透有,有很多种,有利用路由器的漏洞,弱密码,这次,我就从弱密码开始吧,这个比较简单,弱密码,就是各个品牌路由器默认的密码,因为,有很多默认密码,人们都没有去改,安全意识比较弱,话不多说,现在进入主题吧

路由器TP-Link,Tenda,HUAWEI,Netcore,D-link等路由器的默认用户和密码,一般是admin,admin,有些路由器密码是123456或空密码,但360路由器的密码是无线密码,当然,现在新的路由器,很多一登陆就要你改密码,为了安全,这个不错,登陆IP是你连上的网关,不过一般是192.168.0.1或192.168.1.0,这两个比较多,找不到,就看网关就行,

这次,我来渗透FAST路由器,首先,破解wifi,可以利用kali中个Aircrack来破解,也可以利用万能钥匙来破解,我就不演示,连上wifi,查看网关,

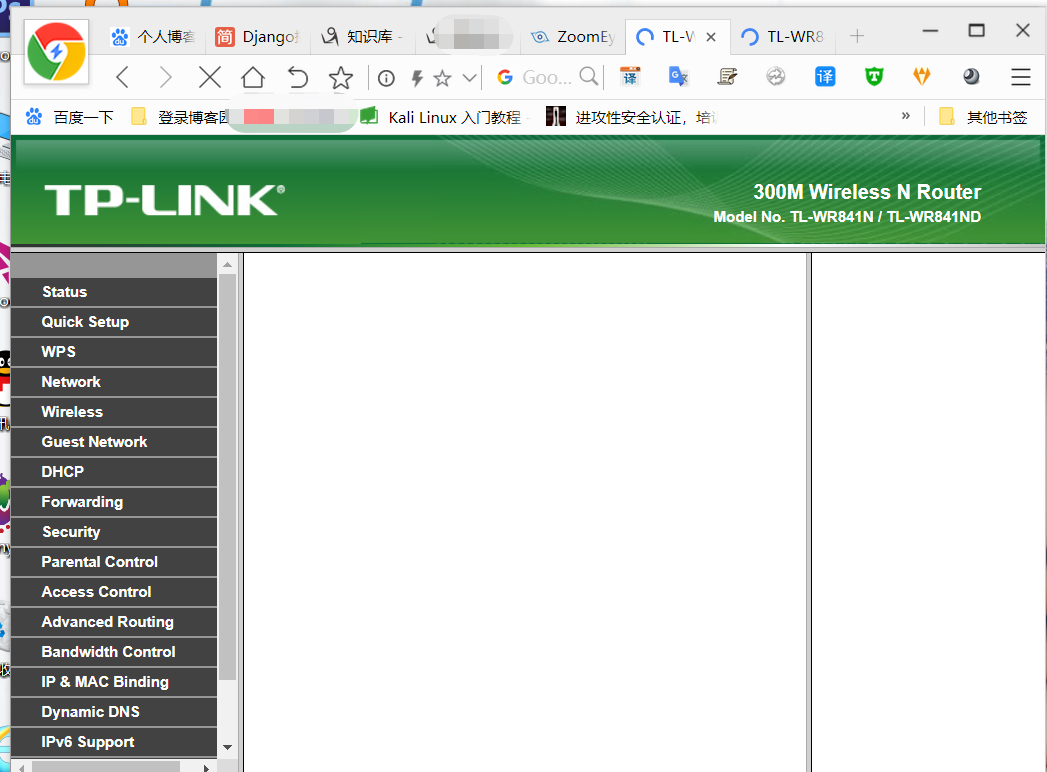

网关是192.168.0.1,即登录ip地址,在浏览器打开192.168.0.1,就可以看到如图

用admin登陆不行,我查看了默认密码,是1234

登录成功,就可以搞事情了,可以局域网arp欺骗,流量劫持,也可以限速或断网,当然,也可以来点高级的,可以钓鱼,打开局域网所有主机的摄像头,查看小姐姐的素颜了,不过,可惜了,小编不能这样做

所以,路由器安全也很重要,默认密码一定要改,一定要设置强一点的登录密码或改登录ip,

这个路由器是我家的,得到我的授权

也许,有人会问,怎么找到这些路由器?难道要带连上wifi才能渗透?

nono,只要知道路由器对外IP地址和开放端口就行,附上一张外国的路由器管理界面