i春秋作家:jasonx

前言

- 由于这件事情搞了很久,中间很多截图已经没有了,所以文章中出现的部分截图是后面截的。

- 文中很多地方涉及敏感信息,为了我的人身安全,打码比较严重,还请多多理解。

起因

前不久,我被拉入一个所谓“牛股推荐”的QQ群,群里每天看到有人晒收益,说是群里某某老师推荐的。

直到有一天,群里一个网友发了一段很长的内容,大致意思就是群里骗他买的股票亏了40余万,虽然这条信息被管理员瞬间撤回,但他可能不知道,有种东西叫做“防撤回”,接着这位受害者被踢出去了。

然后我开始查了下这方面的资料,得知这种股票推荐的套路一般有大致如下:

骗术

-

他们给你免费推荐股票,你赚钱了他拿分成,你亏钱了他们没有任何责任。

正所谓“空手套白狼”。 -

群里会有很多托,还有各种“分析师”

-

如果多次推荐给你买的都亏钱了,等你发现被骗的时候,就踢出去,再不行就换个QQ继续搞,反正一个QQ号才多少钱……

- 受害者想到报警的话也没啥用,毕竟你和他并没有签合同,人家也没有直接从你口袋里面掏钱。

好戏正式开始

为了不让更多人受骗,我开始潜水收集信息。

一段时间后我明白了他们的运作方式。

运作方式

- 通过他们的直播平台,多位”讲师”轮番上阵洗脑。

- 而且设立了多个拉人头的平台,会员可以推荐其他人进来,并且可以拿到分成。

- 拥有自己的服务器,并且有专门的技术人员在维护。

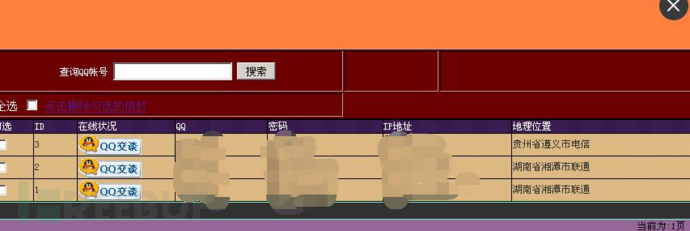

通过收集信息得到成员的信息如下:

为了安全,这里就不贴出真实的信息了。

群主QQ:10000(他们称呼王总)

技术QQ:20000

客服1QQ:30000

客服2QQ:40000

客服3QQ:50000

0×1 APT入口

客服会每天在群里发布一个地址,进去后是一个直播的平台。

那么我们就先从这个平台入手看看。

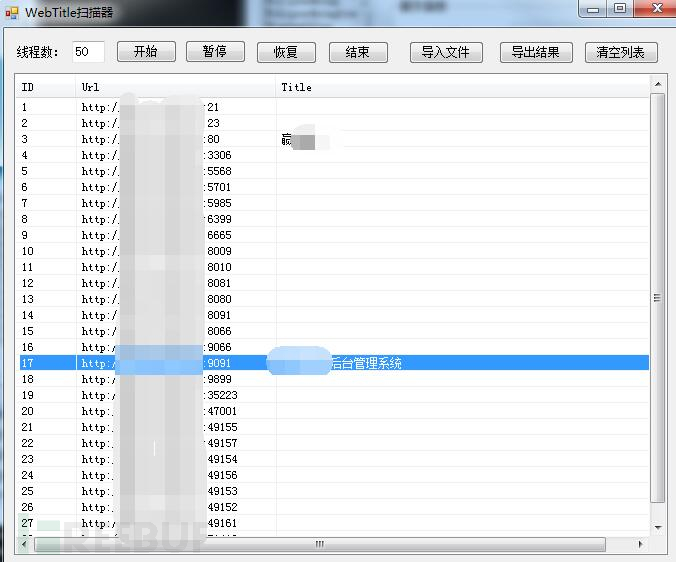

得到扫描结果以后,我们保存下,然后导入到webtitle里面扫描下标题。

得到后台端口

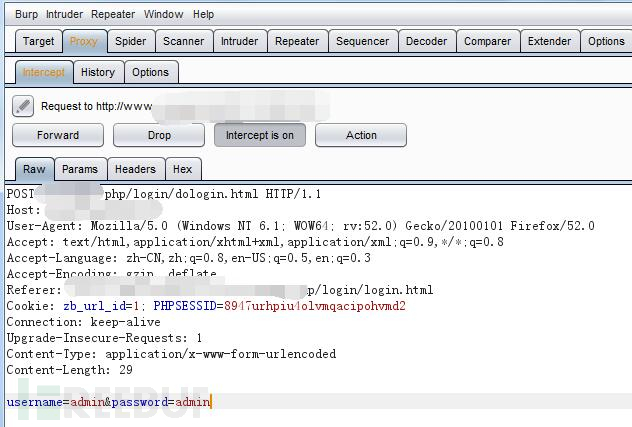

咱们先用burp抓一个登陆的包看看

回到QQ群里面,把几个管理员,客服的QQ号做成用户名字典,另外在把一些常用的用户名字典也加进去。

0×2 成功进入后台

在burp里面设置好变量以后就开始爆破了。

最后我很幸运的拿到了后台账号密码

账号是客服的QQ号码,密码123456 大笑三声 哈哈哈….

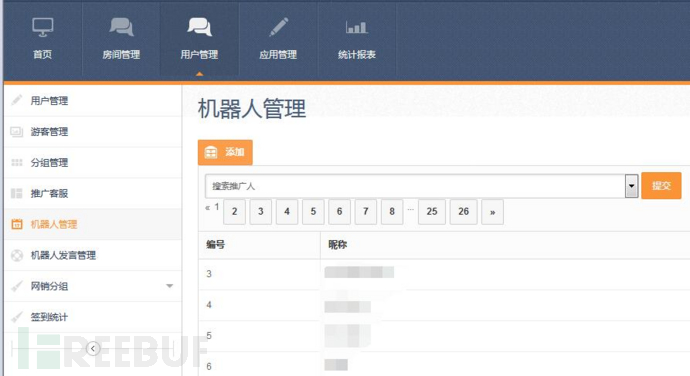

后台有机器人功能,可以在直播的时候自动发设置好的话,让你感觉人气还挺高。

后台有机器人功能,可以在直播的时候自动发设置好的话,让你感觉人气还挺高。

接下来就是通过后台拿shell了

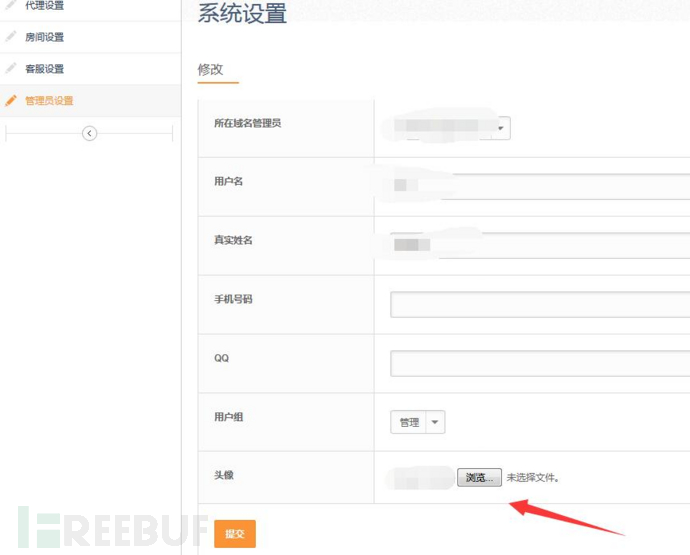

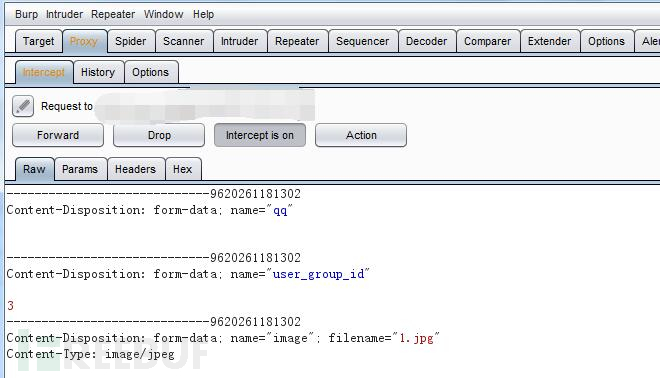

找了下后台的各种功能,发现在新增用户这里存在上传点,

burp抓包直接把.jpg修改成.php发包后直接拿到shell

burp抓包直接把.jpg修改成.php发包后直接拿到shell

然后在头像处审查元素,看看上传后的shell地址,菜刀连接就行了。

然后在头像处审查元素,看看上传后的shell地址,菜刀连接就行了。

艰难的提权路

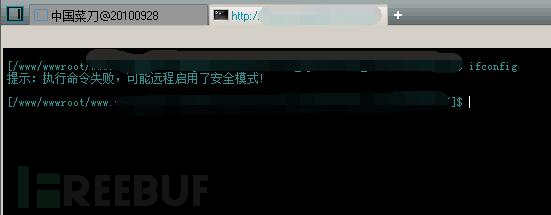

拿到shell以后就第一时间尝试提权,但是连cmd命令都执行不了。

提示开启了安全模式,多次尝试无果后就放弃了。

看来还要从其他地方继续入手了

0×3 钓鱼拿下客服QQ

现在我开始思考,突破口还是在客服上了。

如果能搞到客服的QQ号,只要用他QQ号给他们技术发一份邮件,上钩的几率还是挺高的,因为利用熟人之间的信任,可以降低他们技术的心里防备。

说干就干,刚好前不久拿到好几套针对QQ空间的钓鱼源码,我们搭建好在vps上以后,用一个小号重新添加他们客服,诱骗他说有人在QQ空间说这个群都是骗子,还发了很多证据出来。

当然在这之前,我在另外一个小号的空间随便写了点东西,让客服进去以后看起来真实点。

然后把钓鱼连接发给她们3个客服,这个钓鱼页面点进去以后会提醒需要登录QQ才能进入QQ空间的。

如果客服点击登录以后,自动跳转到我那个写了日志的QQ空间。

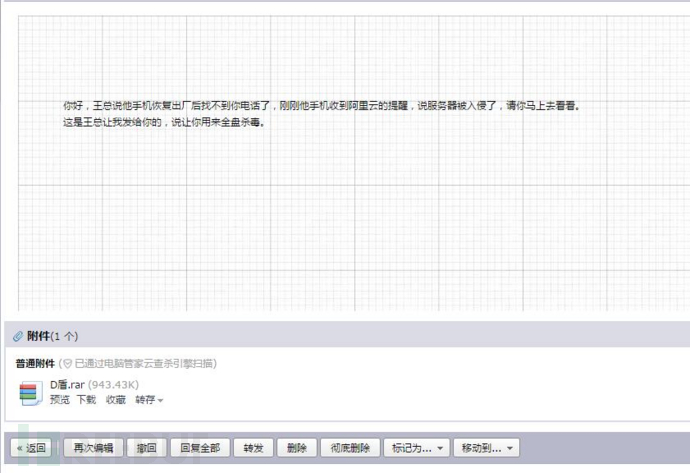

因为客服当前在线,所以我们等她们不在线以后再登陆上去,然后我用QQ邮箱给他们技术发了一份邮件。

内容如下

搞安全的应该都知道某盾在查杀webshell方面还是挺厉害的。

但是这个某盾是经过加料的。

为了让D盾查到木马,我写了个很简单的一句话放在这个网站的根目录。

不过发完邮件后我才想到,如果他老板压根不懂技术不就露馅了吗?

不过后悔也没用,接下来就只有耐心等待了。

果然功夫不负有心人,控制服务器显示一台主机上线了,马上监视屏幕看看。

发现他远程登录了其中一台服务器,然后通过这个服务器远程登录了好几台其他服务器,中招的就是第一台服务器,也就是这个跳板机,一开始我以后这台是个跳板机,但是我本地远程登录测试了下他登录的那些服务器IP,外部都是可以访问的。

0×4 问题来了 如何拿到所有服务器权限呢?

他只在其中一台服务器上运行了加料的D盾, 所以目前只拿到了这一台服务器。

但是通过远控翻他的注册表,发现他曾经连接过不下10多台服务器。

这里给出mstsc的连接记录列表位置。

[HKEY_USERSS-1-5-21-1387774393-1596258019-1651181295-500SoftwareMicrosoftTerminal Server ClientDefault]

那么问题来了,他现在登录的服务器是勾选了记住密码了,远程登录的时候不需要输入账号密码,所以我的远控监视不了他服务器的账号密码。

但是这里有个几个办法是可以获取到密码的。

- 用powershell 脚本(但是需要可以交互才能读出密码来,文章最后我分享了,回复可见)

- 直接干掉mstsc保存的凭据文件,让他下次远程登录的时候必须输入账号密码才能连接。

由于他现在正在使用这台服务器,我没办法用powershell读取密码,那么就用方法2吧。

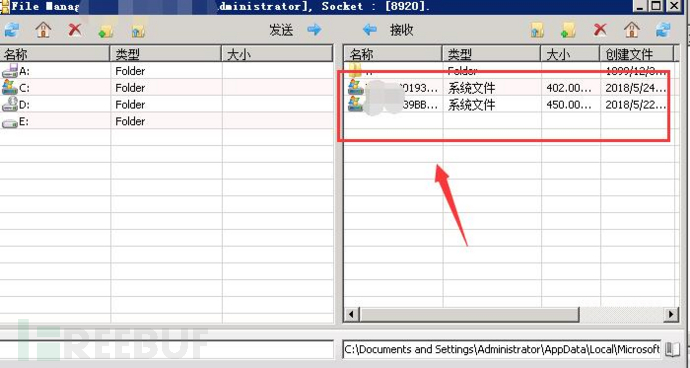

首先用远控的文件管理功能,找到以下路径。

C:Documents and SettingsAdministratorAppDataLocalMicrosoftCredentials

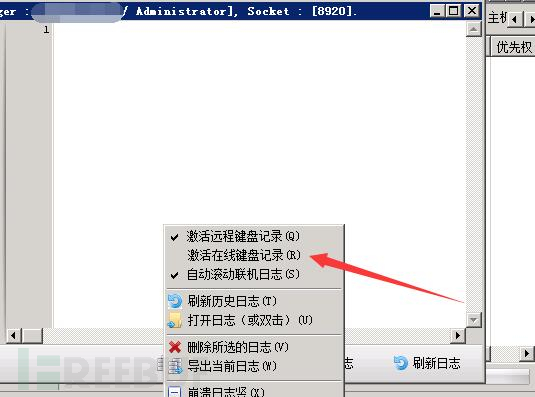

现在咱们直接删掉这两个凭据文件,然后开启远控的在线键盘记录功能。

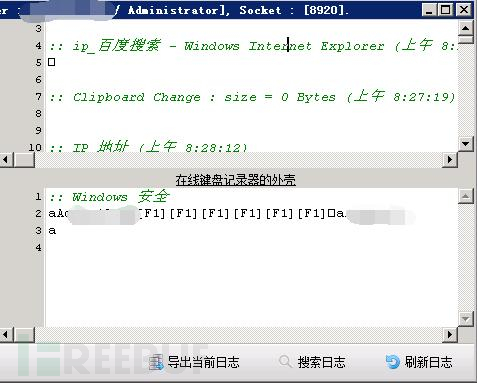

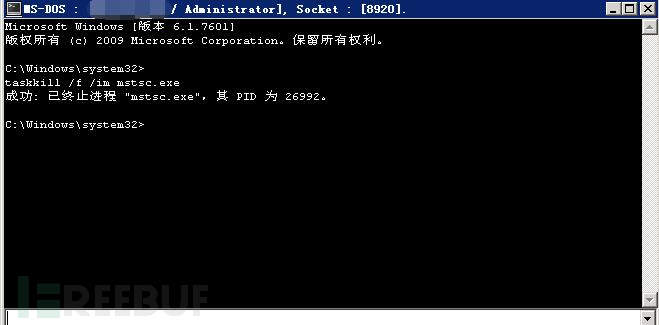

然后在远控的cmd下执行以下命令,干掉他的远程连接进程。

taskkill /f /im mstsc.exe

这样管理员的远程登录窗口就会断开了,他必定会重新登录,但是之前登录的凭据被我干掉了,重新登录的话需要输入账号密码,那么我们的远控键盘记录就抓到他密码了。

这样管理员的远程登录窗口就会断开了,他必定会重新登录,但是之前登录的凭据被我干掉了,重新登录的话需要输入账号密码,那么我们的远控键盘记录就抓到他密码了。

搞到密码以后,可以短暂休息了,毕竟管理员现在还在线,只能等深夜的时候再继续了。

0×5 深夜起来继续嗨

调好闹钟,凌晨4点起床以后,我用抓到的密码挨个登录了他的服务器,发现他所有服务器竟然都是同一个密码,心真的大啊!哈哈 (゚▽゚*)

这里有个坑我要说下,因为他服务器好多都是阿里云的,如果我在本地登录的话,肯定会触发异地登录提醒,这样管理员马上就能收到入侵短信了。

所以我用他的那个跳板机登录上去的,然后干掉所有aliyun的进程,包括云盾的,这样不管你干了啥,云盾就一脸懵逼了。

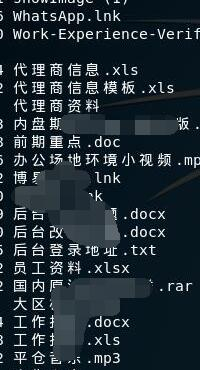

登录到其中一台服务器的时候发现管理员在桌面放了很多有意思的东西。

这下真的是一锅端了。哈哈哈 (✪ω✪)

到此,业务服务器、数据库服务器、测试服务器、直播的服务器已经全部到手。

剩下的就是收集证据,然后匿名举报一波咯。

总结

apt总是让人防不胜防,只要收集的信息够多,做好针对性的攻击,成功率还是蛮高的。

另外附送一个比较牛逼的远程登录密码读取工具,可以读出mstsc保存在本地的密码。工具回复可见给一些小建议

- 不要设置大量重复的密码

- 不要把你敏感的信息放在服务器上或者电脑上

- 如果一定要放的话,建议你密码不要输全,比如密码123456…你保存的时候就写123456.这样你心里有个记忆就行。

- 本地保存密码给你带来方便的同时,也给入侵者带来了方便。

有问题大家可以留言哦,也欢迎大家到春秋论坛中来耍一耍 >>>点击跳转