0x00前言:

本工具仅供安全技术学习和教育用途,禁止非法使用!

前方高能 建议物理机选作,虚拟机快照,万一你那个东西做错了,我还得背锅

0x01介绍:

0x01介绍:

Xplico网络数据取证工具

个人理解的话 就是在arp劫持的前提下,能够获取到 抓取到,邮件的相关信息 一个账号密码,有些证书过期的一个站点的账号密码也能抓取到的

xplico 是一个IP流量解码器,用于从互联网流量应用数据中提取数据。它可以从pcap文件,提取每封电子邮件的POP、IMAP 和 SMTP协议,提取所有的HTTP内容,VoIP调用(SIP, RTP, H323, MEGACO, MGCP),IRC,MSN,等等。它不是一个数据包嗅探器或网络协议分析器,而是一个IP/互联网流量的解码器或网络取证分析工具(NFAT)。详细的官方说明看这个:https://bbs.ichunqiu.com/forum.p ... mp;highlight=xplico 说的比较官方,,,完全没看懂,那么我就说说 新手来说 怎么安装和使用吧,

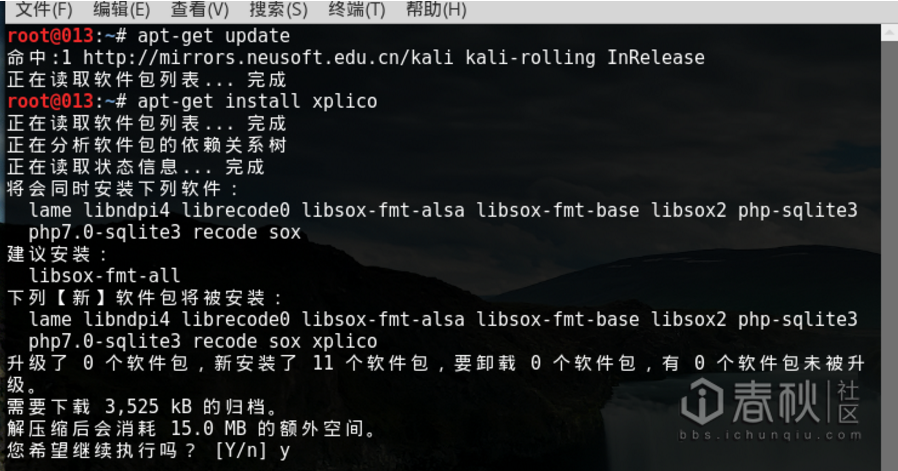

当然要安装了,附带着我的更新链接

#kali官方源

deb http://http.kali.org/kali kali-rolling main non-free contrib

#中科大的源

#deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

0x03命令参数:

deb http://http.kali.org/kali kali-rolling main non-free contrib

#中科大的源

#deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

0x03命令参数:

本产品包括GeoLite数据由MaxMind提供http://www.maxmind.com/.usage: xplico [-v] [-c <config_file>] [-h] [-s] [-g] [-l] [-i <prot>] -m

<capute_module> -v 版本

-c 配置文件

-h this help

-i 协议保护信息'

-g 协议的显示图树

-l 在屏幕上打印所有日志

-s 打印每一秒钟deconding状态

-m 捕获模块类型

NOTE: 参数必须遵守此顺序!

当前使用的版本:

<capute_module> -v 版本

-c 配置文件

-h this help

-i 协议保护信息'

-g 协议的显示图树

-l 在屏幕上打印所有日志

-s 打印每一秒钟deconding状态

-m 捕获模块类型

NOTE: 参数必须遵守此顺序!

当前使用的版本:

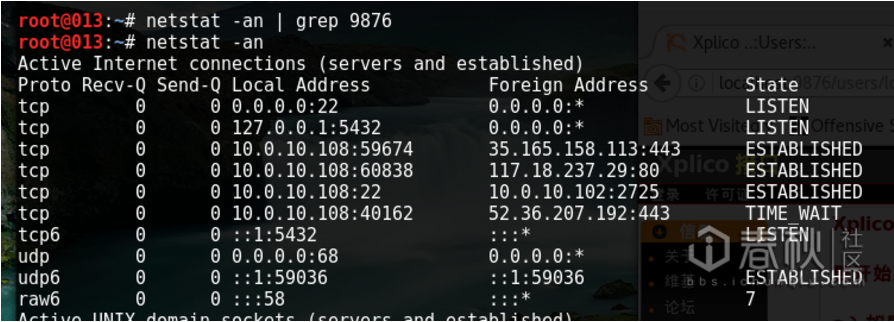

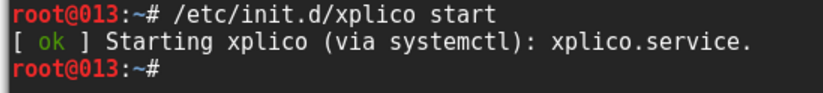

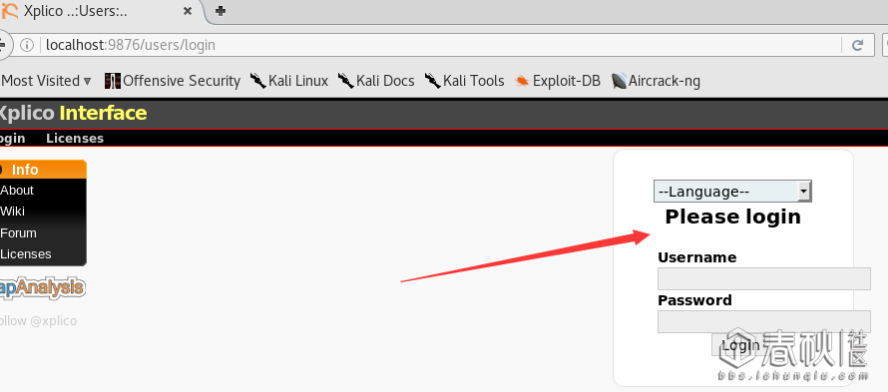

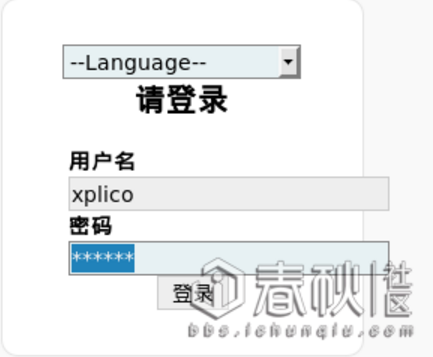

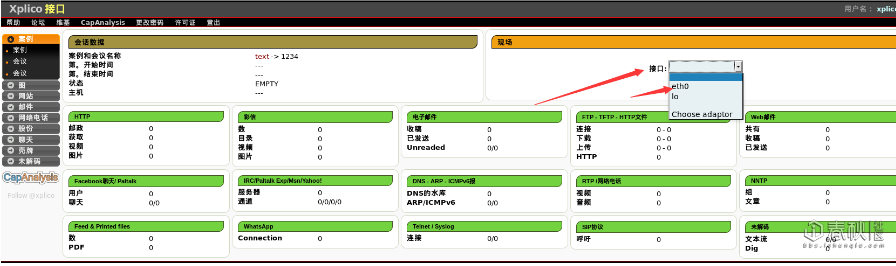

端口一开,在刷新下网页 还有这个错误,他说让我运行这个服务大家直接敲 /etc/init.d/xplico start 这句的意思就是启动 xplico的服务,然后我们去启动,有可能出现刷新不出来的情况,有人说需要翻墙,但我觉得应该不用,我直接吧本地网卡断掉了,这里 如果大家出现刷新不出来的情况,请尝试用英文的界面尝试刷新

0x04使用(网络流量取证):

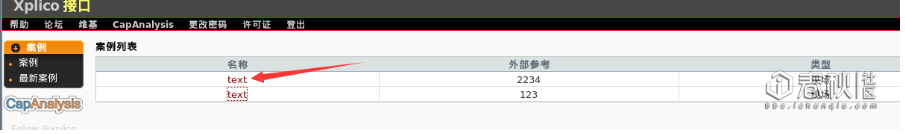

随便输入一个名字

如果到这里 你还是觉得他很鸡肋,,,那是你没有和 arp欺骗结合在一起 以前我们是需要手动的一个一个敲 但是现在不同了 我们可以在线的 或者说在本地其解析抓到的数据包,,在最开始设置的时候 是可以选择 本地pcap的数据用来做分析的

吐槽一下,,,,中文版的翻译有点,,,,,咳咳 你懂

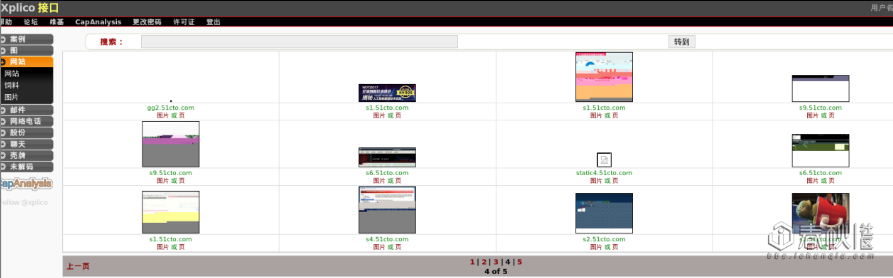

0x05使用(本地离线数据包):

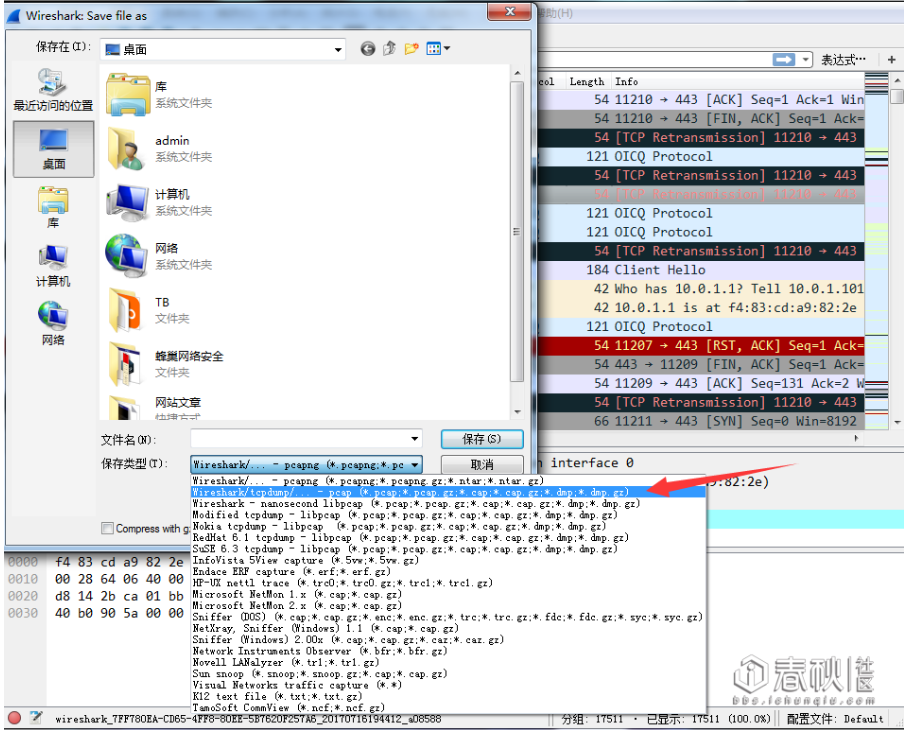

我们在刚才的创建爱弄一个项目哪里能看到可以使用本地抓取到的数据包,并直接可以拿过来做数据分析,这里呢我们尝试一下,首先在物理机 开启wireshack开始抓包,然后拿到虚拟机中测试,记得保存的时候 保存成 pcap的数据格式,

0x05使用(本地离线数据包):

我们在刚才的创建爱弄一个项目哪里能看到可以使用本地抓取到的数据包,并直接可以拿过来做数据分析,这里呢我们尝试一下,首先在物理机 开启wireshack开始抓包,然后拿到虚拟机中测试,记得保存的时候 保存成 pcap的数据格式,