| 这个作业属于哪个课程 | <2020-2021-1Linux内核原理与分析)> |

|---|---|

| 这个作业要求在哪里 | <2020-2021-1Linux内核原理与分析第八周作业> |

| 这个作业的目标 | <Linux内核如何装载和启动一个可执行程序> |

| 作业正文 | ... https://www.cnblogs.com/hyuxin/p/14058065.html |

实验七

实验过程

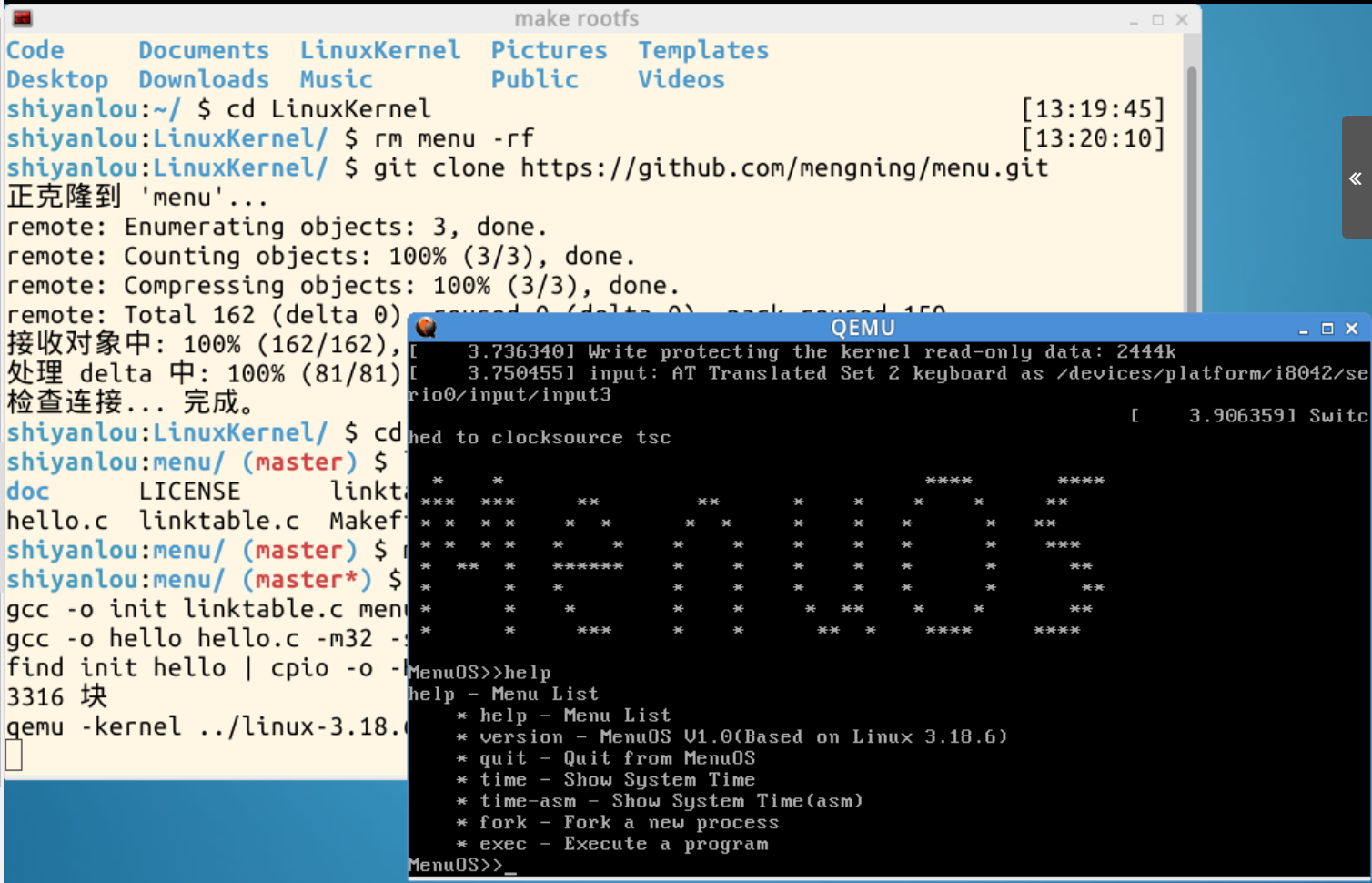

1.先更新内核,再将test_exec.c将test.c覆盖掉

2.调用内核发现文件中增加了exec系统调用

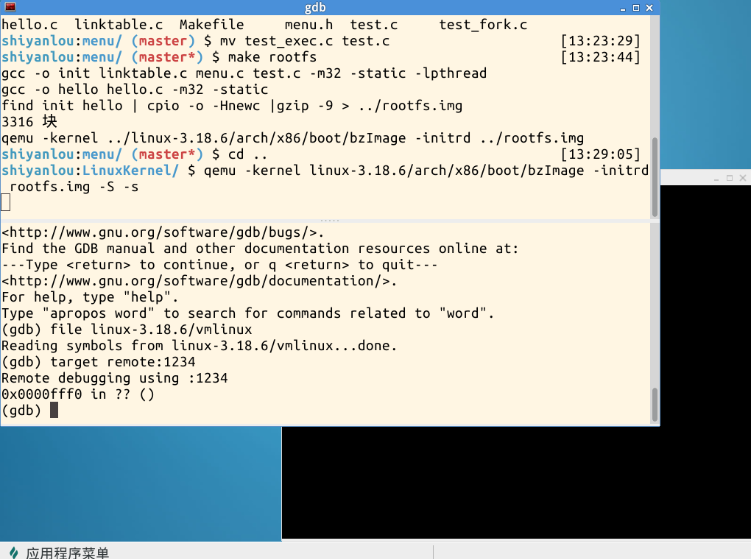

3.启动gdb调试

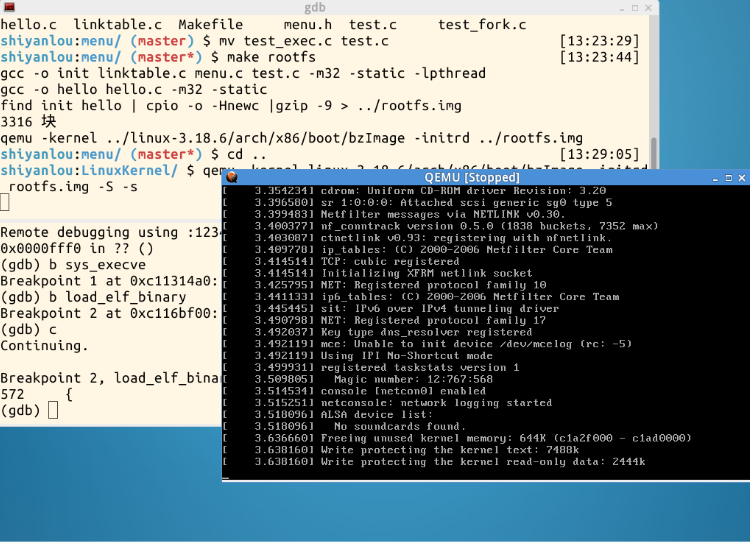

4.设置断点开始调试,之后进行单步执行

b sys_execve

b load_elf_binary

c

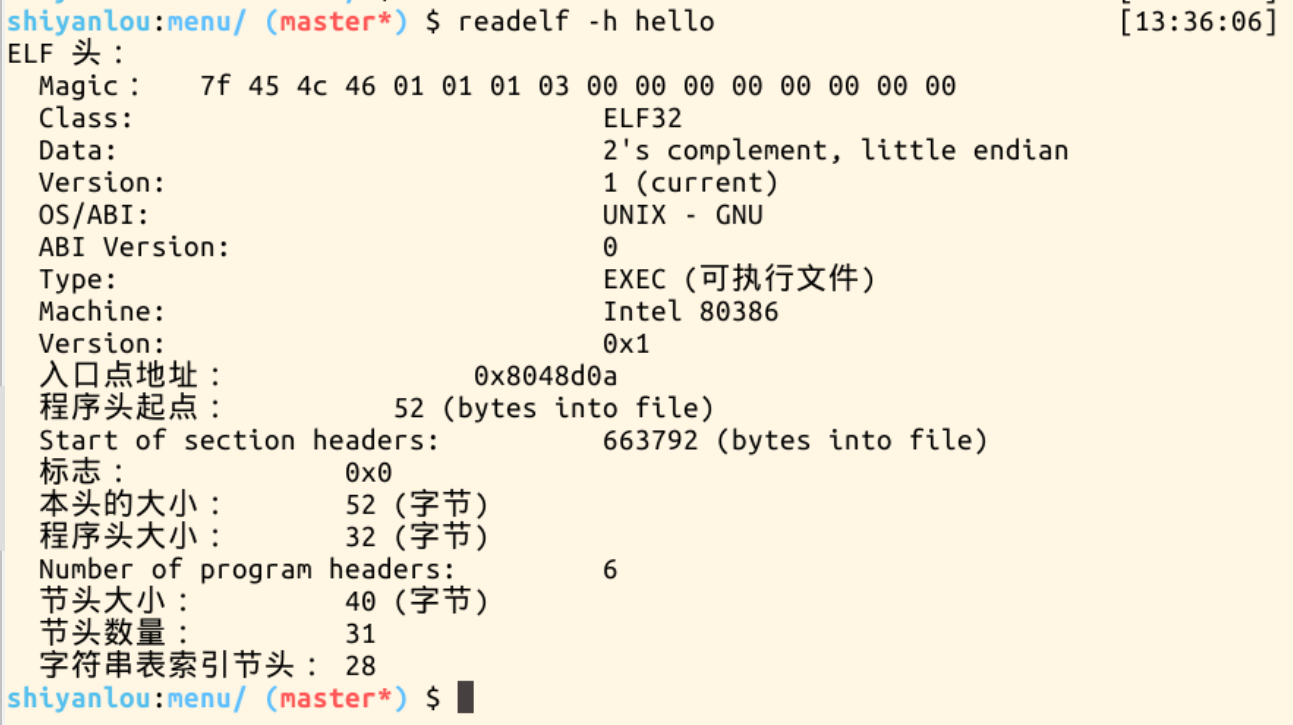

5.退出调试状态后输入readelf -h hello可以查看hello的EIF的头部

实验分析

1.exec()函数结构分析

int do_execve(struct filename *filename,

const char __user *const __user *__argv,

const char __user *const __user *__envp)

{

return do_execve_common(filename, argv, envp);

}

static int do_execve_common(struct filename *filename,

struct user_arg_ptr argv,

struct user_arg_ptr envp)

{

// 检查进程的数量限制

// 选择最小负载的CPU,以执行新程序

sched_exec();

// 填充 linux_binprm结构体

retval = prepare_binprm(bprm);

// 拷贝文件名、命令行参数、环境变量

retval = copy_strings_kernel(1, &bprm->filename, bprm);

retval = copy_strings(bprm->envc, envp, bprm);

retval = copy_strings(bprm->argc, argv, bprm);

// 调用里面的 search_binary_handler

retval = exec_binprm(bprm);

// exec执行成功

}

static int exec_binprm(struct linux_binprm *bprm)

{

// 扫描formats链表,根据不同的文本格式,选择不同的load函数

ret = search_binary_handler(bprm);

// ...

return ret;

}

由以上代码可知,do_ execve调用了do_ execve_ common,而do_ execve_ common又主要依靠了exec_ binprm,在exec_ binprm中又有一个至关重要的函数,叫做search_binary_ handler。这就是sys_execve的内部处理过程。

2.文件处理的过程:

预处理:gcc –E –o hello.cpp hello.c -m32 (负责把include的文件包含进来,宏替换)

编 译:gcc -x cpp-output –S hello.s –o hello.cpp -m32 (gcc -S调用ccl,编译成汇编

–S调用ccl,编译成汇编代码)

汇 编:gcc -x assembler –c hello.s –o hello.o; (gcc -c 调用as,得到二进制文件)

链 接:gcc –o hello hello.o ;(gcc -o 调用ld形成目标可执行文件)

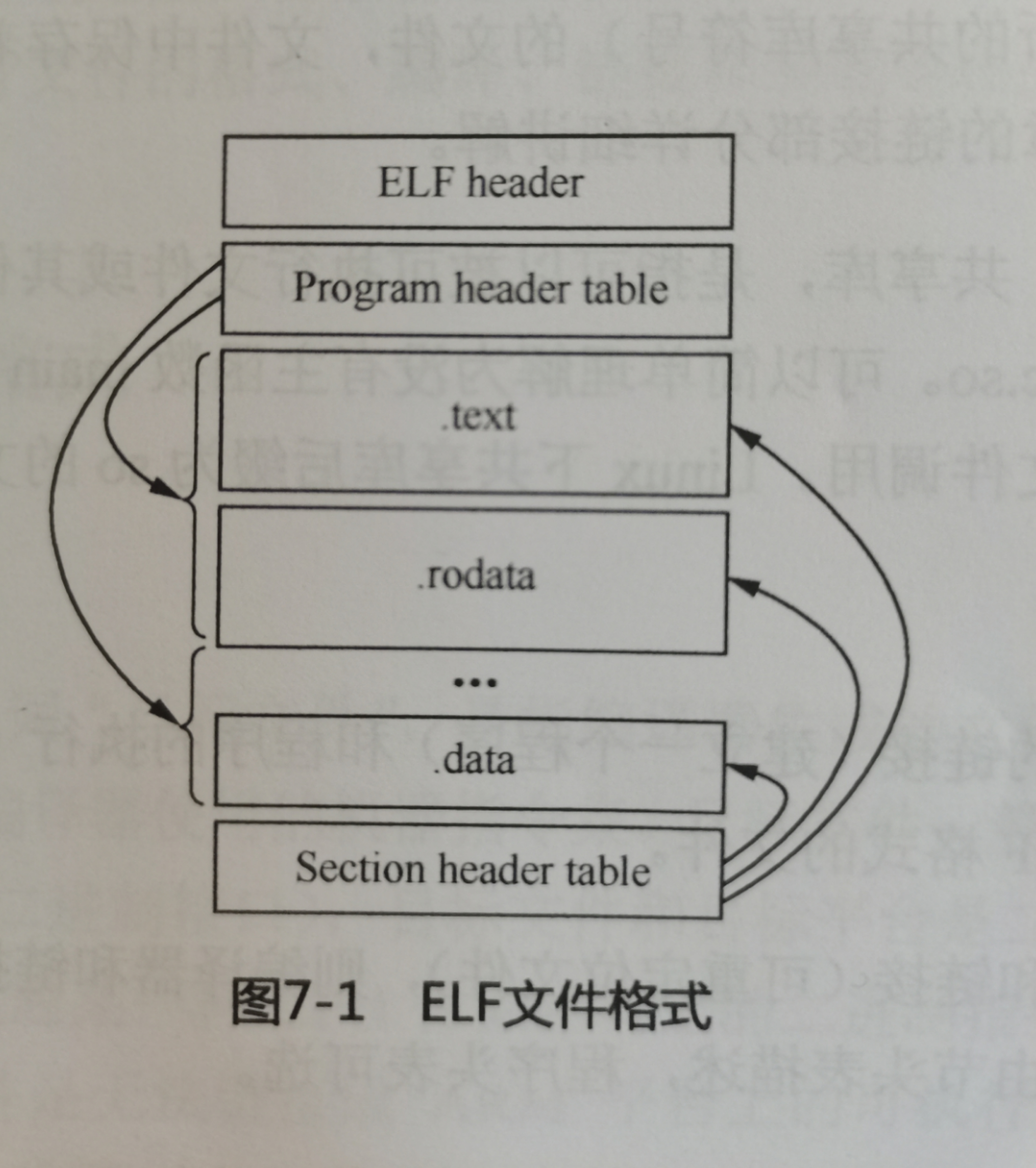

3.ELF文件格式