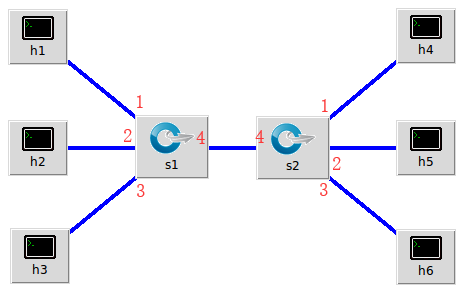

1. 利用mininet创建如下拓扑,要求拓扑支持OpenFlow 1.3协议,主机名、交换机名以及端口对应正确,请给出拓扑Mininet执行结果,展示端口连接情况

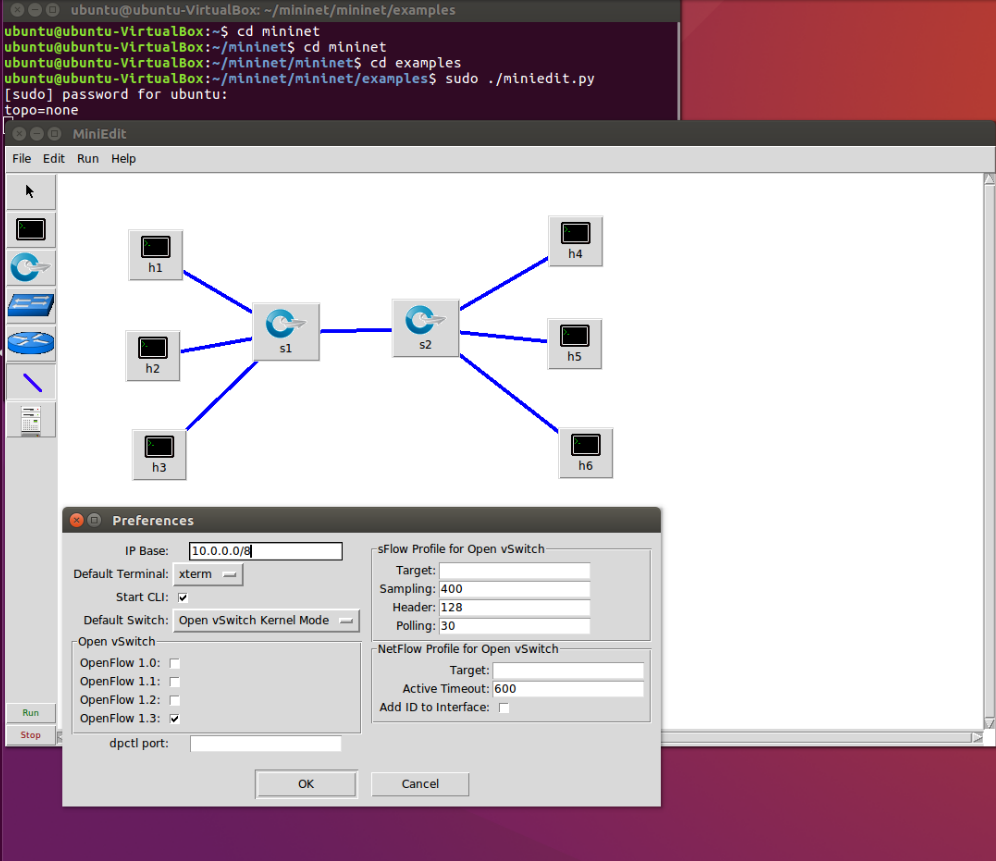

利用mininet的miniedit可视化图形工具创建拓扑。勾选preferencesz中的Open vSwitch1.3和Start CLI;

点击file中的export the topology as,将拓扑设计保存成py文件;

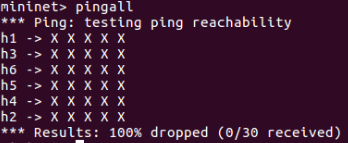

执行net命令查看网络;

执行pingall命令,进行连通测试,初始状态两方区域无法通信,交换机无转发表信息(流表)

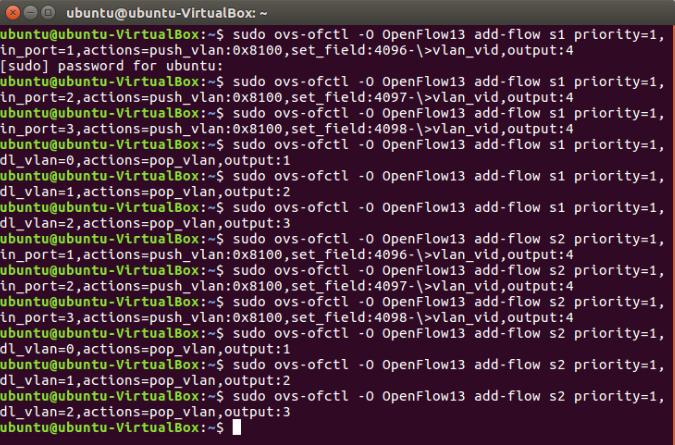

2. 直接在Open vSwitch下发流表,用vlan得到下列虚拟网段,请逐条说明所下发的流表含义

- h1 -- h4互通

- h2 -- h5互通

- h3 -- h6互通

- 其余主机不通

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,in_port=1,actions=push_vlan:0x8100,set_field:4096->vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,in_port=2,actions=push_vlan:0x8100,set_field:4097->vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,in_port=3,actions=push_vlan:0x8100,set_field:4098->vlan_vid,output:4

//将三台主机各设在一个vlan网络内(独立的vid),s1的数据包打上vlan tag从端口4向s2转发

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,dl_vlan=0,actions=pop_vlan,output:1

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,dl_vlan=1,actions=pop_vlan,output:2

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,dl_vlan=2,actions=pop_vlan,output:3

//接受从s2传来的数据包,去除vlan tag,分别根据dl_vlan(数据包原始的 VLAN ID)传送给同一vlan网络内的主机

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=1,actions=push_vlan:0x8100,set_field:4096->vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=2,actions=push_vlan:0x8100,set_field:4097->vlan_vid,output:4

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=3,actions=push_vlan:0x8100,set_field:4098->vlan_vid,output:4

//将三台主机各设在一个vlan网络内(独立的vid),s2的数据包打上vlan tag从端口4向s1转发

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,dl_vlan=0,actions=pop_vlan,output:1

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,dl_vlan=1,actions=pop_vlan,output:2

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,dl_vlan=2,actions=pop_vlan,output:3

//接受从s1传来的数据包,去除vlan tag,分别根据dl_vlan(数据包原始的 VLAN ID)传送给同一vlan网络内的主机

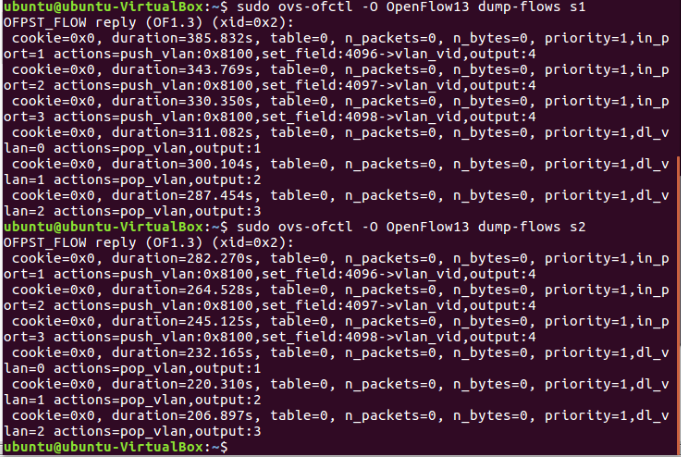

3. 直接在Open vSwitch查看流表,提交OVS命令执行结果

sudo ovs-ofctl -O OpenFlow13 dump-flows s1

sudo ovs-ofctl -O OpenFlow13 dump-flows s2

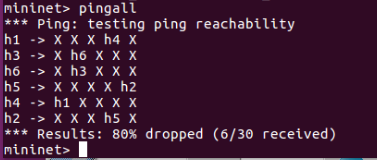

4. 提交主机连通性测试结果,验证流表的有效性

使用pingall命令查看主机连通性

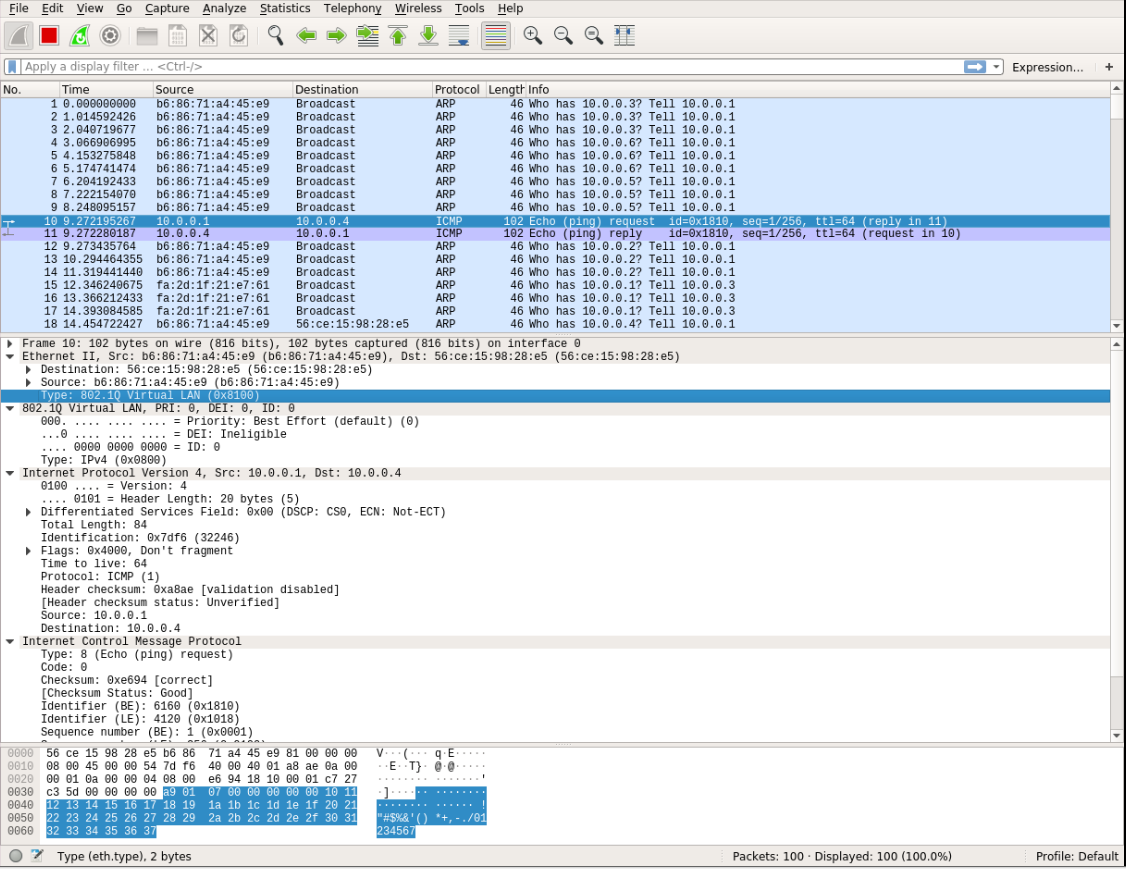

5. 利用Wireshark抓包,分析验证特定报文

选取s1-eth4端口进行报文抓取,查看host1与host4的通信中产生的ICMP回显报文,证明通信中VLAN的使用 。

注意:打开wireshark之后要执行pingall的命令才能捕捉到ICMP报文。

因为set_field:4096,所以ID:0 Src:10.0.0.1 Dst:10.0.0.4.