删除 Image

Web UI 删除 Image

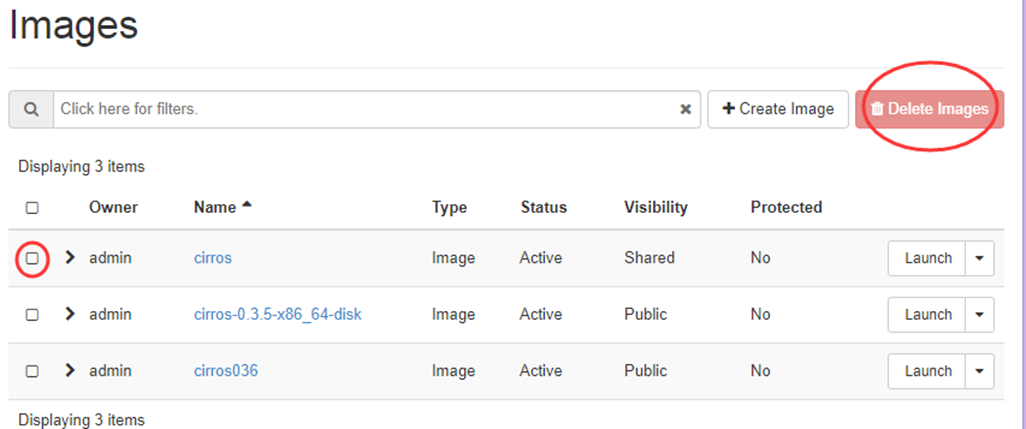

- admin 登录后,Project -> Compute -> Images

- 在列表中选择要删除的 image,点击 Delete Images

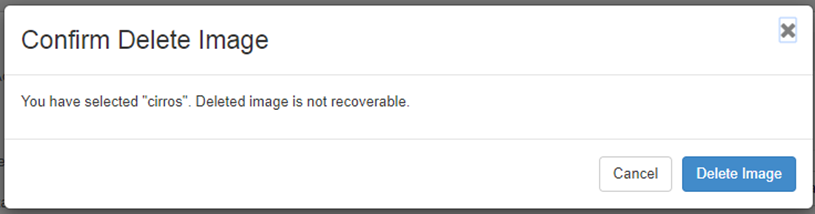

- 点击 Delete Image 确认删除

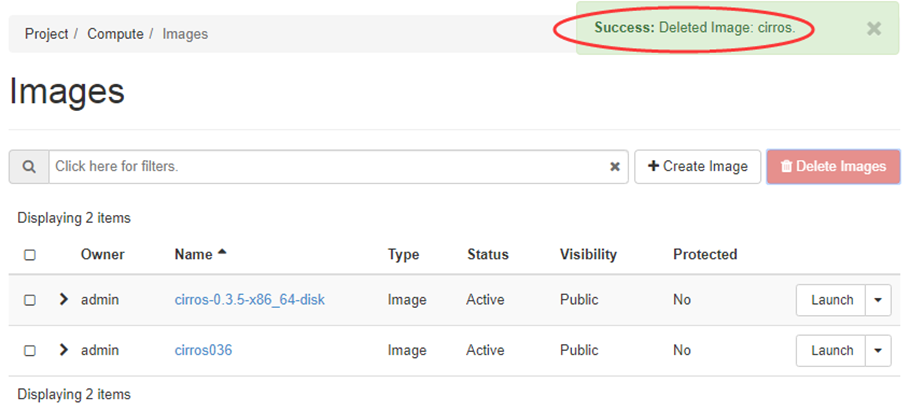

- 操作成功

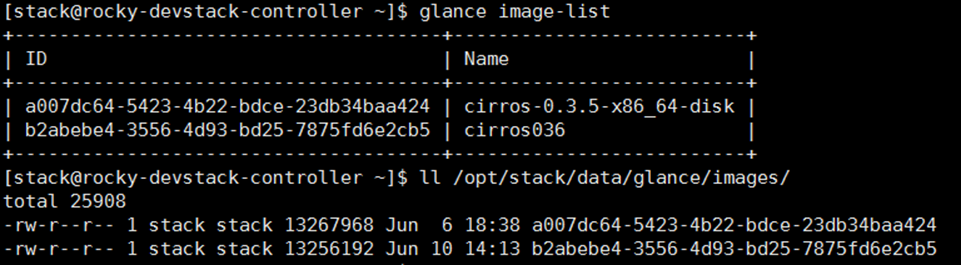

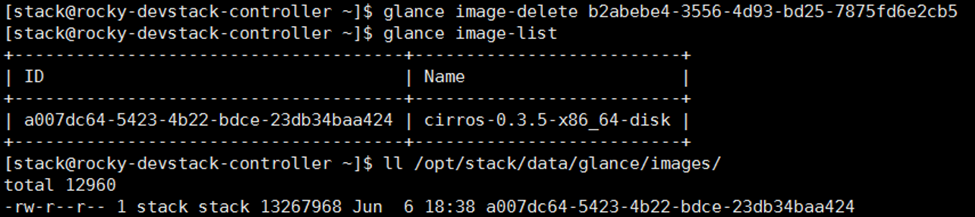

CLI 删除 image

- 设置环境变量

- 查询现有image

- 删除image

如何使用 OpenStack CLI

OpenStack 服务都有自己的 CLI

命令很好记,就是服务的名字,比如 Glance 就是 glance,Nova 就是 nova

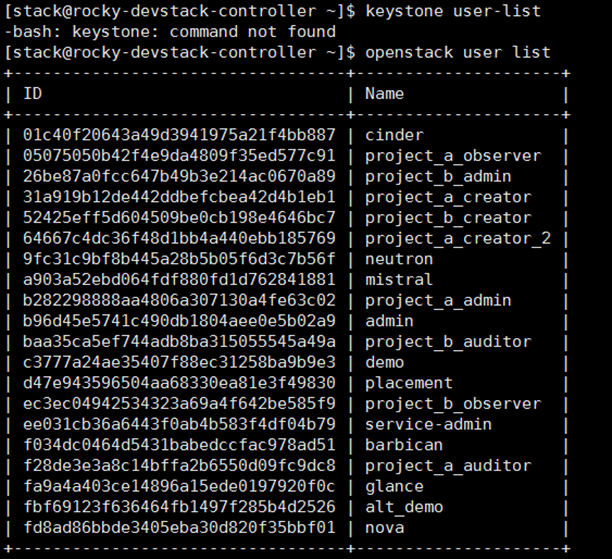

Keystone 比较特殊,现在是用 openstack 来代替老版的 keystone 命令。 比如查询用户列表,如果用 keystone user-list

不同服务用的命令虽然不同,但这些命令使用方式却非常类似,可以举一反三。

1、执行命令之前,需要设置环境变量。

这些变量包含用户名、Project、密码等; 如果不设置,每次执行命令都必须设置相关的命令行参数

2、各个服务的命令都有增、删、改、查的操作,其格式是:

- CMD <obj>-create [parm1] [parm2]…

- CMD <obj>-delete [parm]

- CMD <obj>-update [parm1] [parm2]…

- CMD <obj>-list CMD <obj>-show [parm]

例如 glance 管理的是 image,那么:CMD 就是 glance,obj 就是 image,对应的命令就有

- glance image-create

- glance image-delete

- glance image-update

- glance image-list

- glance image-show

例如 neutron 负责管理网络和子网,那么:CMD 就是 neutron;obj 就是 net 和 subnet 对应的命令就有

网络相关操作

- neutron net-create

- neutron net-delete

- neutron net-update

- neutron net-list

- neutron net-show

子网相关操作

- neutron subnet-create

- neutron subnet-delete

- neutron subnet-update

- neutron subnet-list

- neutron subnet-show

有的命令 <obj> 可以省略,例如 nova 下面的操作都是针对 instance

- nova boot

- nova delete

- nova list nova show

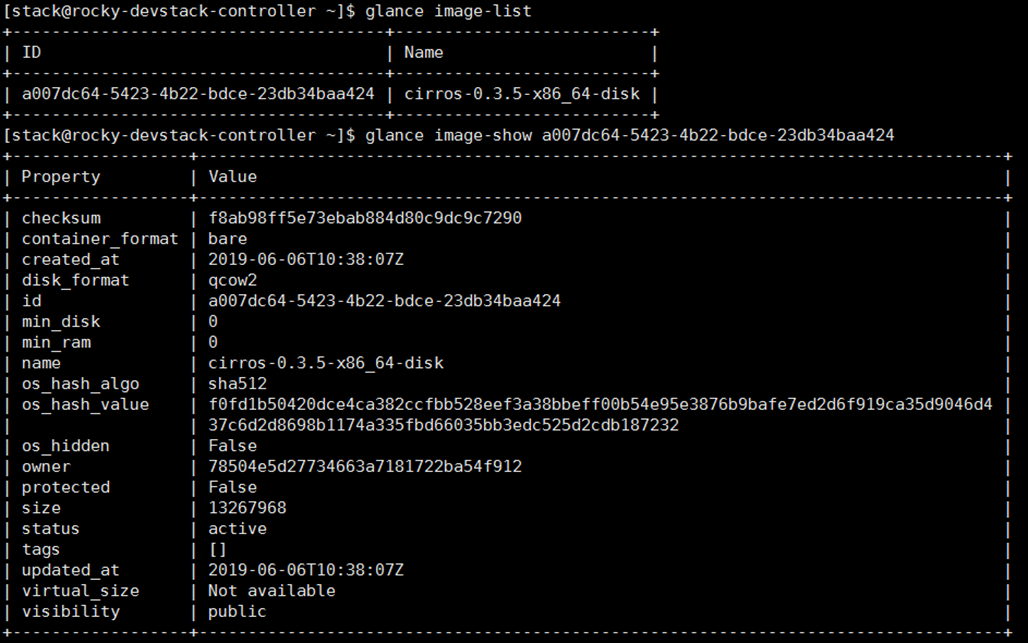

3、每个对象都有 ID

delete,show 等操作都以 ID 为参数,例如

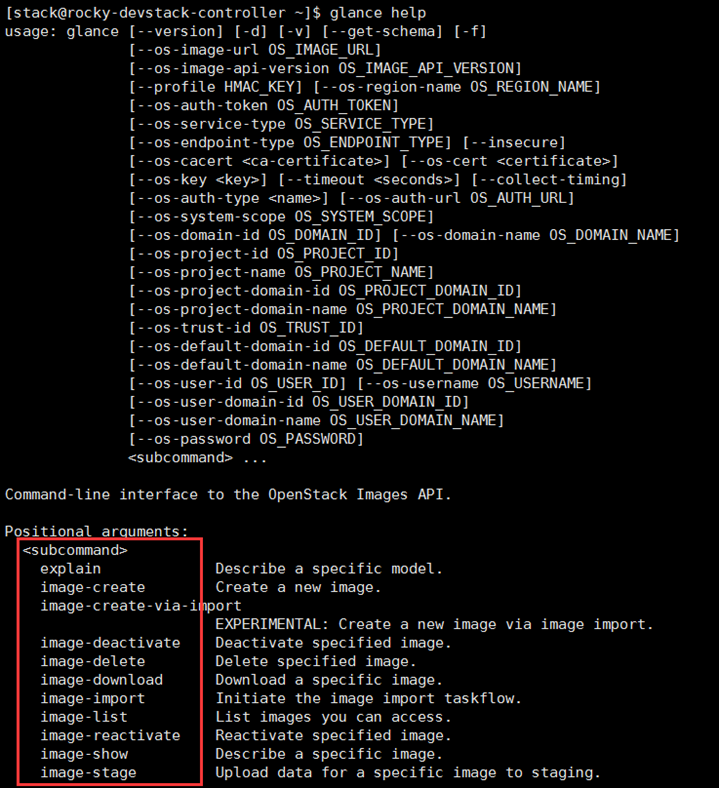

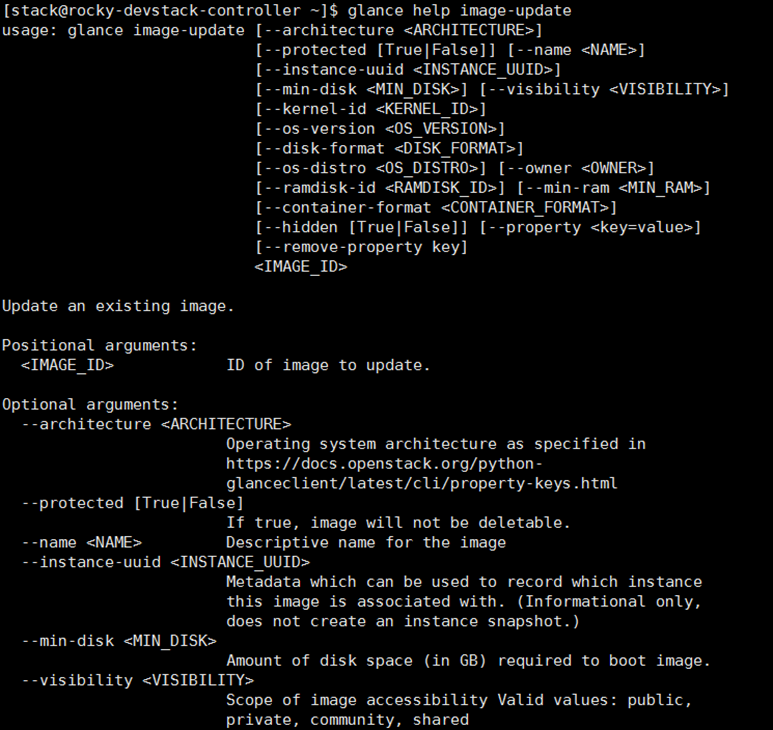

4、可用 help 查看命令的用法

除了 delete,show 等操作只需要 ID 一个参数,其他操作可能需要更多的参数,用 help 查看所需的参数,格式是

- CMD help [SUB-CMD]

例如查看 glance 都有哪些 SUB-CMD

查看 glance image-update 的用法

如何 Troubleshooting

- OpenStack 排查问题的方法主要是通过日志,Service 都有自己单独的日志。

- Glance 主要有两个日志,glance_api.log 和 glance_registry.log,保存在 /opt/stack/logs 目录里。

- g-api 窗口显示 glance-api 日志,记录 REST API 调用情况。

- g-reg 窗口显示 glance-registry 日志,记录 Glance 服务处理请求的过程以及数据库操作。

- 如果需要得到最详细的日志信息,可以在 /etc/glance/*.conf 中打开 debug 选项。 devstack 默认已经打开了 debug。

- 在非 devstack 安装中,日志在 /var/log/glance/ 目录里。

-----------------------------------------------引用来自-------------------------------------------------------------

https://www.cnblogs.com/CloudMan6/p/5402490.html

https://mp.weixin.qq.com/s?__biz=MzIwMTM5MjUwMg==&mid=2653587860&idx=1&sn=1e09cd2a22c1085d518470003900448e&chksm=8d30818dba47089b7993b371ba02be36d1ee8bbc7352a58ff7caadeb16e93b33047f82f7fd7e&scene=21#wechat_redirect