当下,互联网在安全和隐私保护上遇到了巨大的难题,像AI这样的数据密集型服务让这一问题日益严峻。所有大公司都在数据科学,都在搞机器学习,都在想办法从用户的行为数据中谋求暴利。而与此同时,我们也面对着前所未有的机遇,在下一代互联网的产品和创新中,用负责任的方式使用数据,还数据权利于人民。对区块链而言,如何在做好公正和安全性的前提下做好隐私,也是一个挑战。今天我想快速探索一些最新的技术和思想,这些技术和思想试图将隐私保护计算作为第一优先因素。

安全还是隐私

在考虑区块链技术的隐私时,要避免的第一个错误是,不要将其推广到普通安全领域。从概念上讲,隐私可以定义为“个人有权将数据保密,而不被记录或监控。” 根据这一定义,我们可以清楚地看到区块链技术与当前一代的摩擦。区块链的安全是相对的,但不能被归类为本质上的私有。相反,不可更改和匿名性等使得区块链容易受到各种隐私问题的影响。

隐私三角形

在区块链技术环境中,要实现隐私保护协议的难点是,在加密技术的理论进步和实际运用之间存在巨大差距。加密方法,如全同态加密或对抗性神经加密,虽然保证了极高的隐私级别,但它们几乎不可能大规模实现。事实上, 如果一个区块链平台告诉你,可以利用同态加密技术来展示给你, 我建议你可以躲在远远的地方发笑。

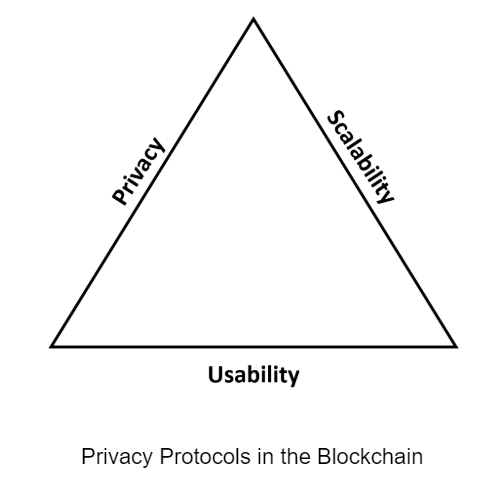

在区块链中使用隐私协议的挑战与安全性本身无关。今天,我们有许多加密技术,例如多方签名、同态加密或可信执行环境,这些技术已被证明了。它们能够在数据集中的时候提供高度的隐私和机密性。然而,主要的挑战来自这里,即隐私常常与区块链应用程序的另外两个重要功能不一致:可伸缩性(scalability)和可用性(usability)。

借鉴了著名的CAP定理的一些观点。CAP定理对于释放大数据空间是非常相关的,我们可以将隐私性(Pricacy)——可伸缩性(Scalability)和可用性(Usability)看作是一个相互冲突的三角形的轴。与CAP定理不同的是,最近的技术如Enigma或Oasis Labs似乎已经证明,您可以在一定程度上实现这三种功能。然而,在多数区块链技术中,任何两种功能都与第三种功能冲突。例如,您可以构建难以扩展的隐私和可用协议,或者像大多数加密货币一样,构建非私有的可扩展和可用协议。

区块链中的隐私协议

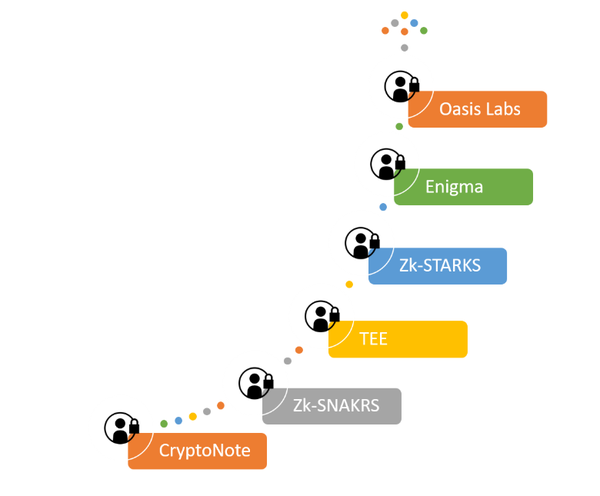

隐私正迅速成为下一波区块链技术的基础之一。从孤立的协议到完整的平台,区块链空间已经产生了大量的研究和创新想法,以支持在区块链运行的时候进行隐私保护计算。以下是一些隐私协议和技术,都是值得学习的:

·CryptoNote和环形签名: CryptoNote(CryptoNight)是区块链隐私保护的始祖之一,是门罗币背后的协议。从概念上讲,CryptoNote利用一种可跟踪环行签名的加密技术,在去中心化网络中的一组节点之间混淆消息。经过验证,加密协议的改进能够在可伸缩级别上运行时产生高度匿名性。

· zk-SNARKS: ZCash背后的协议zk-Snarks是一种新型的零知识加密形式,允许一方(证明人)向另一方(验证者)证明一条语句是真实的,而不会泄露任何超出语句本身之外的有效信息。自ZCash发布以来,zk-Snarks已经使用在了不同的区块链技术上。

zk-SNARKS的论文地址:https://eprint.iacr.org/2013/879.pdf

·zk-STARKS: 在我们的三角论点之后,zk-Snarks的一个挑战是,在规模上很难应用,因为证明复杂性与数据库大小成正比。今年早些时候,以色列理工学院的 Eli-Ben Sasson教授发表了一篇牛逼论文,描述了一种更快的zk-Snarks的替代方案,他称其为为zk-Starks。Ben Sasson教授在论文中解释道: “zk-Snarks使用公钥(非对称)加密来建立安全性。相反,zk-STARKs只需要更精简的对称加密,即抗碰撞散列函数,从而消除了对可信设置的需要。这些相同的技术也消除了 zk-SNARKs(和BulletProofs)的数字理论假设,这些假设在计算上非常昂贵,而且容易受到未来量子计算机的攻击。这使得zk-STARKs更快地生成和后量子安全。

zk-STARKS的论文:https://eprint.iacr.org/2018/046

·TEE: 可信执行环境(TEE)已成为在区块链技术中,执行机密计算的一种流行方式。TEE技术,如英特尔的软件保护扩展(SGX) 能实现 隔离代码执行、远程认证、安全供应、数据安全存储和代码执行的可信路径。在TEE中运行的应用程序受到安全保护,几乎不可能被第三方访问。 TEE: https://ieeexplore.ieee.org/document/7345265/

·Enigma: Enigma是一种区块链协议,是由麻省理工学院密码专家开发的,它能够实现“秘密合约”。该协议本质上允许节点使用智能合约的加密片段进行计算,而无需解密,而其他区块链则无法做到这一点。Enigma没有依赖于zkSNARS/zk-STARKS等PoP(拥有证明)协议,而是使用TEEs(可信执行环境)来隔离加密计算与区块链的其余部分。

Enigma的论文:https://enigma.co/enigma_full.pdf

·Ekiden: Ekiden协议关注于在区块链智能合约中启用高性能、机密计算。Ekiden还依赖于TEE环境来隔离私有计算,但利用区块链网络进行可伸缩性。Ekiden是Oasis Labs设计的,Oasis Labs 区块链隐私竞赛的新成员,

Ekiden协议论文:https://arxiv.org/pdf/1804.05141

正如您所看到的,在区块链技术中有许多新的和创造性的想法来实现隐私。在不久的将来,我们应该期待像Oasis Labs和Enigma这样的隐私优先的区块链变得更受欢迎,而像Ethereum这样的主流平台采用某种形式的隐私协议。它应该是有趣的....

参考:

这篇文章主要解读于:From Ethereum to Enigma: Understanding Privacy Protocols in the Blockchain

文章作者:Wayne Wong

转载请注明出处

如果有关于区块链学习的交流,可以通过下面的方式联系我:

加我微信,注意备注: 区块链

wechat:omnigeeker

github: omnigeeker (Wayne Wong)