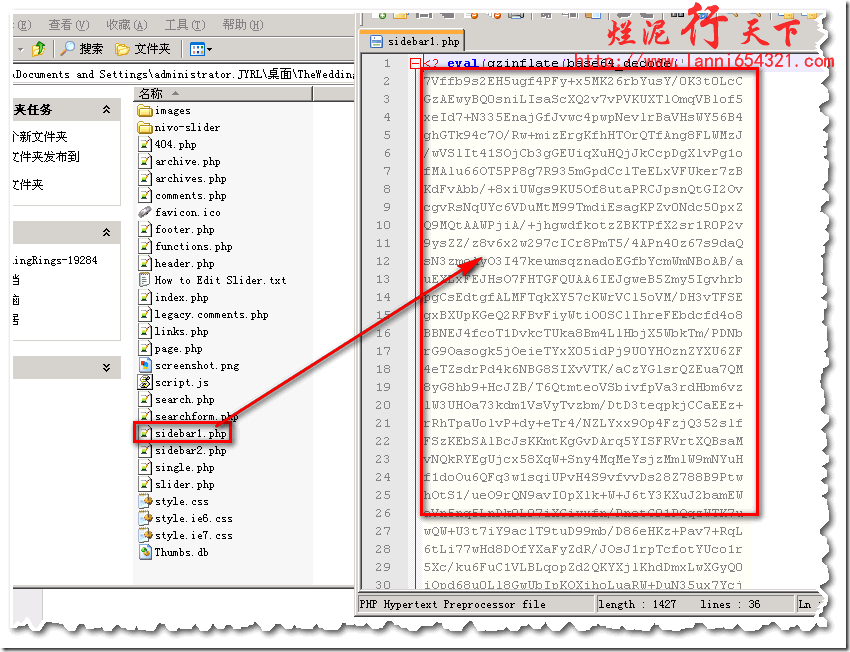

今天碰到的这个问题,是我在更换一个WP主题是遇到。目前的情况如下,我想要把如下的超链接去掉,后台代码找到了在sidebar1.php文件中。

打开此文件发现是一长串的字符:

经过百度、google后,有文章介绍说是PHP代码加密导致的,可以使用以下的代码解决此问题。

解密代码:

<?php

$Code = ‘这里填写要解密的编码’; // base64编码

$File = ‘decoded.php’;//解码后保存的文件

$Temp = base64_decode($Code);

$temp = gzinflate($Temp);

$FP = fopen($File,"w");

fwrite($FP,$temp);

fclose($FP);

echo "解密成功!";

?>

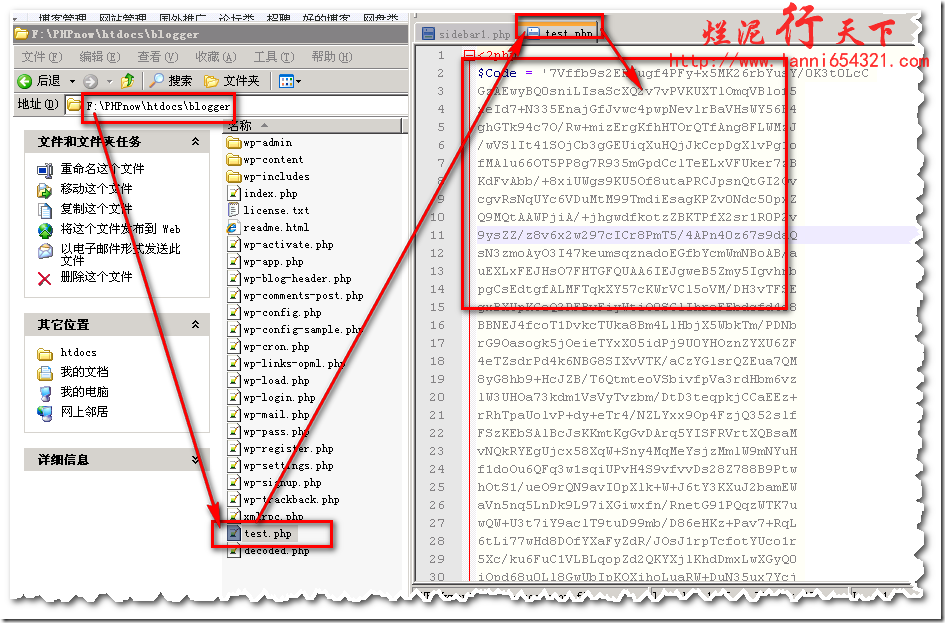

实际应用:

首先,打开你的文本编辑器,新建一个文本文件,按照那个解密代码,把我的那个sidebar1.php文件里的密码输入进去,然后就类似下面:

<?php$Code =‘bZA7b8MwDIR3/wpCQ9MudtCpaPxYOmTo1gIZC9mibSGyKEiM1QD98fUjWVovBHQ83n1QVSa50iM0RoZQiJaI0Yst8Yu/eV7UHrJynclDQ+56gOf9/gXyyvUOakOdti097qwccPd0gOp+k+QSeo9tIXpm95plMcaUyfGF04YGUb5fmmueyRK2jGQj4hmtCqnFCeSI0vPi5h4HBIVBdxbq6+a1IY8GdcR69d0KV3VJ+YE3HNGQQwUt+X8pSlvqKSyomShPWMNxemrbwQf6UTcY7jkUrSGp5iBPwyZPdAt1aD3imgis2WAhTuSV8xgCfC6OqeqPMtck+QQ0lrc5/3wCvw==’; // base64编码

$File = ‘decoded.php’;//解码后保存的文件

$Temp = base64_decode($Code);

$temp = gzinflate($Temp);

$FP = fopen($File,"w");

fwrite($FP,$temp);

fclose($FP);

echo "解密成功!";

?>

红色的部分,就是页脚sidebar1.php文件里面本身的加密的代码。然后把这个文件保存,随便起个名字,但是一定要是PHP格式,我的是test.php。注意:上面那个decoded.php就是解密完成后的文件名,这个你也可以修改。

然后,把这个test.php文件上传到你空间的根目录,其实其他目录也可以,但是需要能够web访问。我就直接放在博客的根目录了。

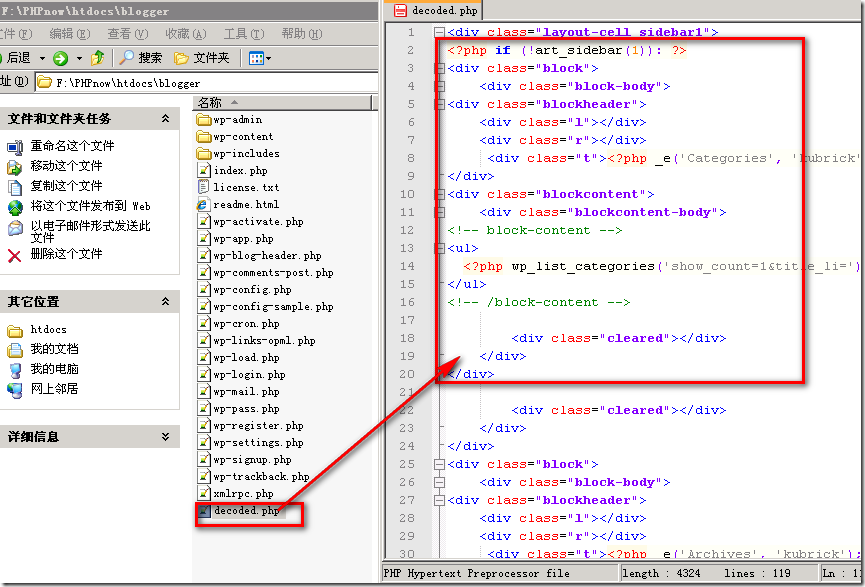

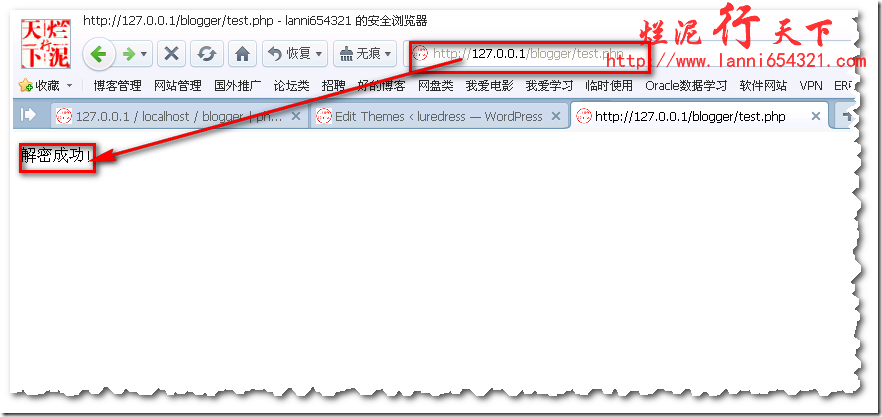

然后通过web访问,我的是 http://ilanni.com/blogger/test.php 。提示“解密成功”后,在服务器就可看到多了一个decoded.php文件了,打开一看,呵呵已经解密啦!

解密成功后的代码如:

然后把这个decoded.php修改为sidebar1.php替换原文件,就可以了。