0x00 实验环境

攻击机:Win 10

靶场:docker拉的vulhub靶场

0x01 影响版本

所有存在弱口令的版本,部署含jsp的war包之后可获取服务器权限

0x02 漏洞复现

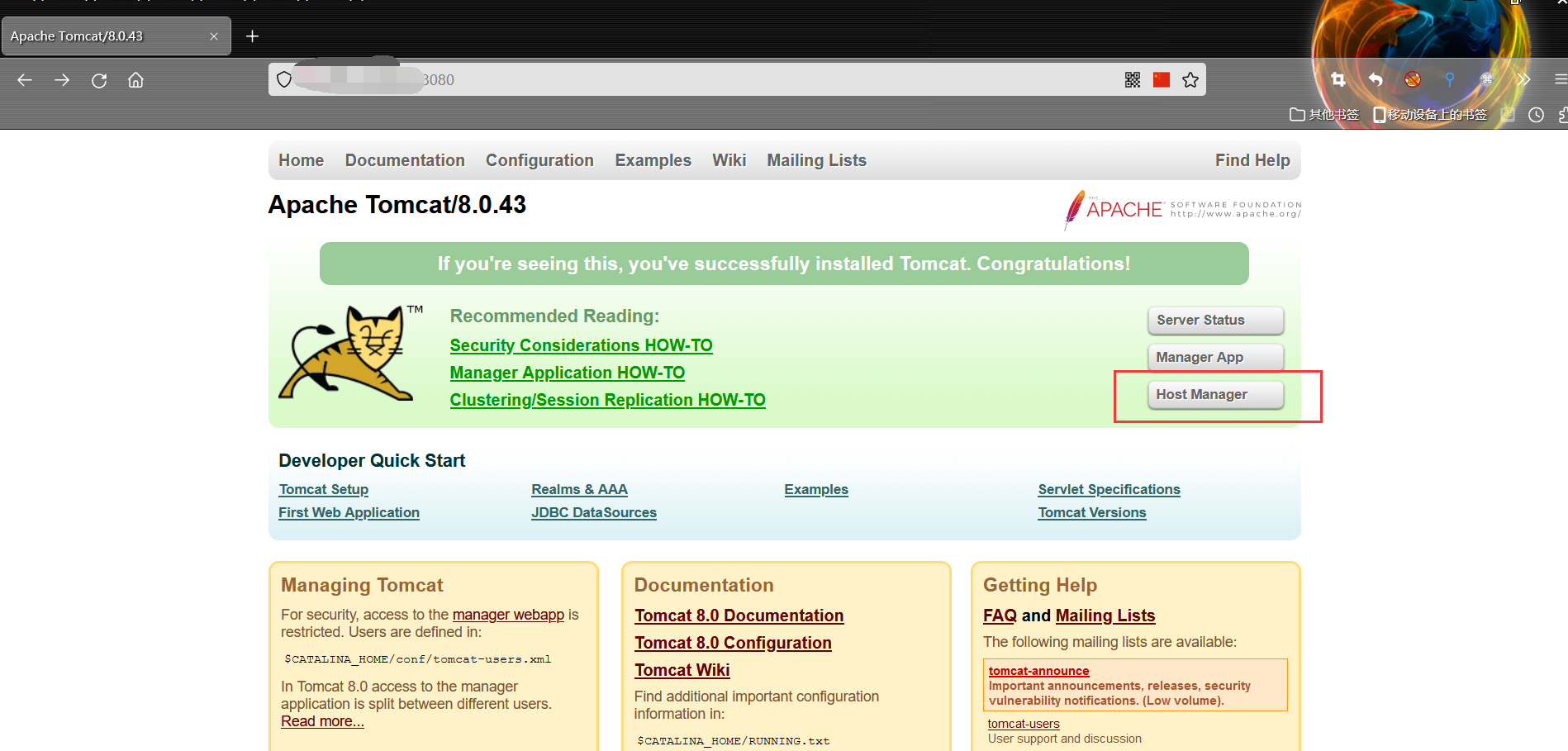

(1)访问网站,点击Host Manager:

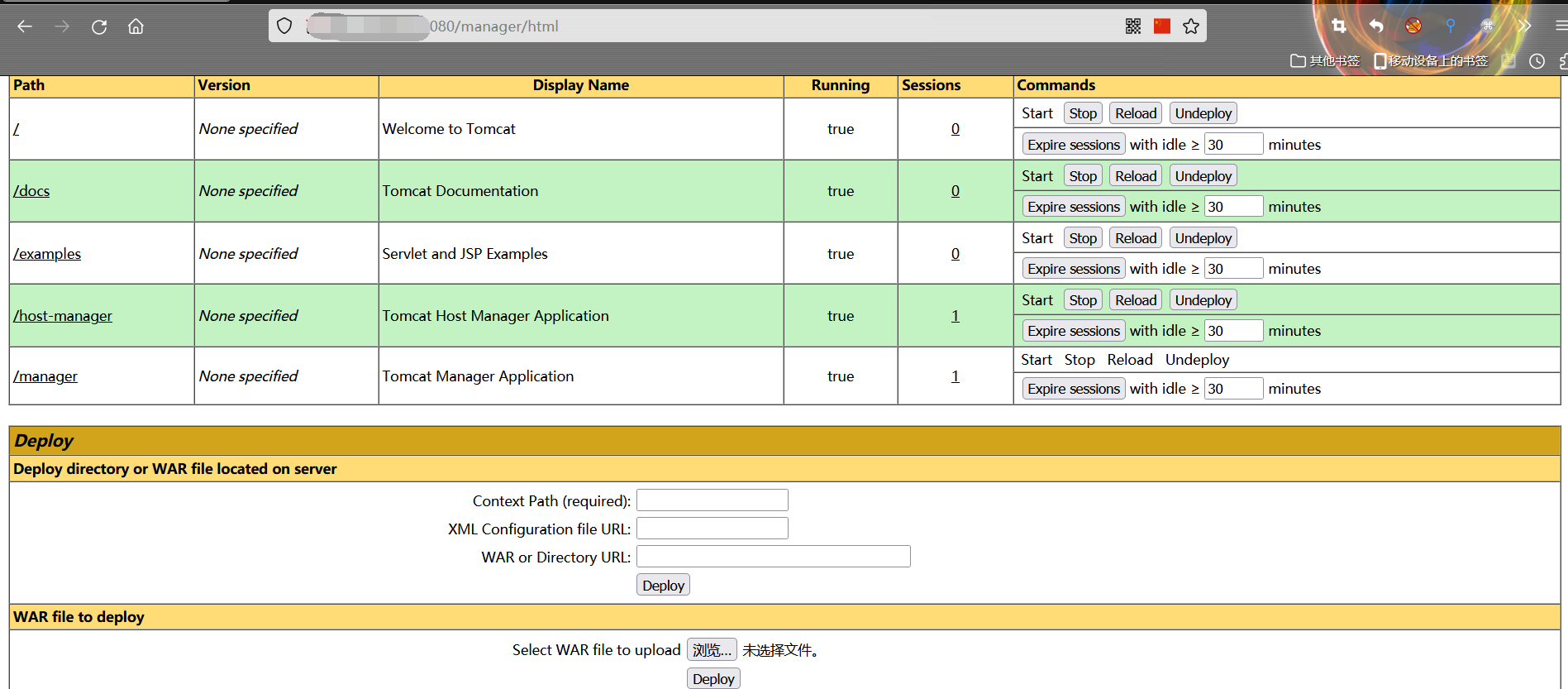

(2)使用弱口令:tomcat/tomcat (有的时候是 admin/admin)登录后台(注:http://x.x.x.x:8080/manager/html)成功:

(3)部署war包:

打包为zip,再改后缀为war

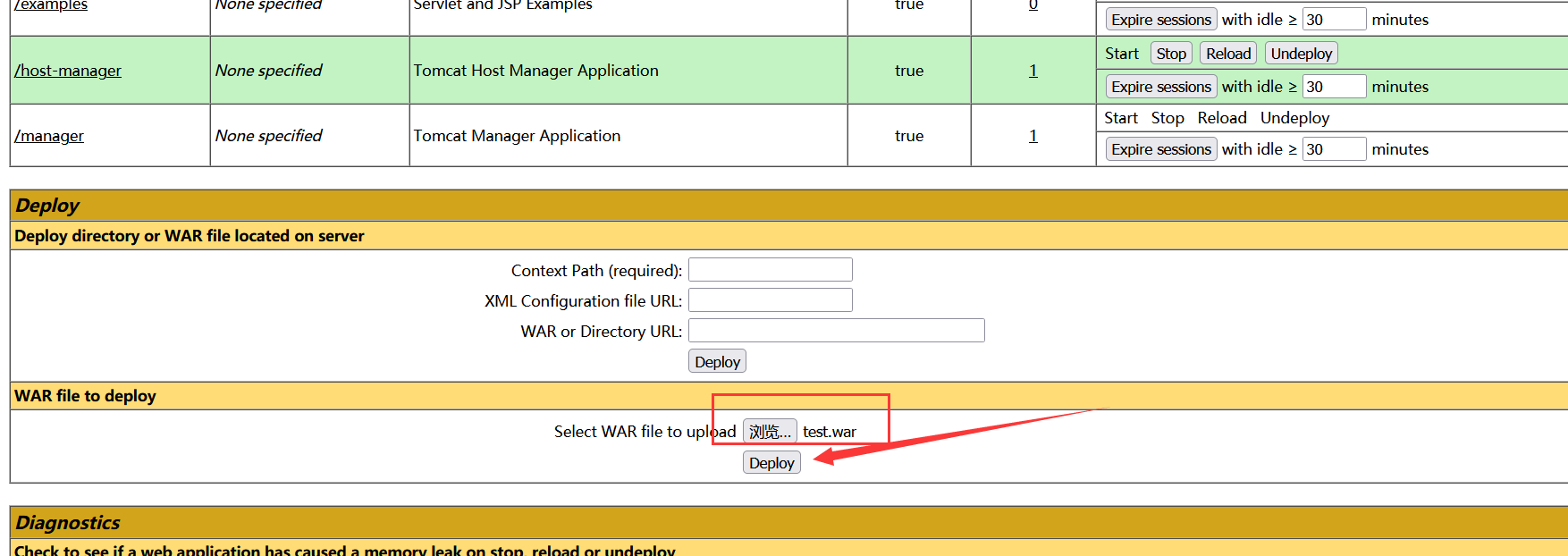

(4)上传并点击Deploy:

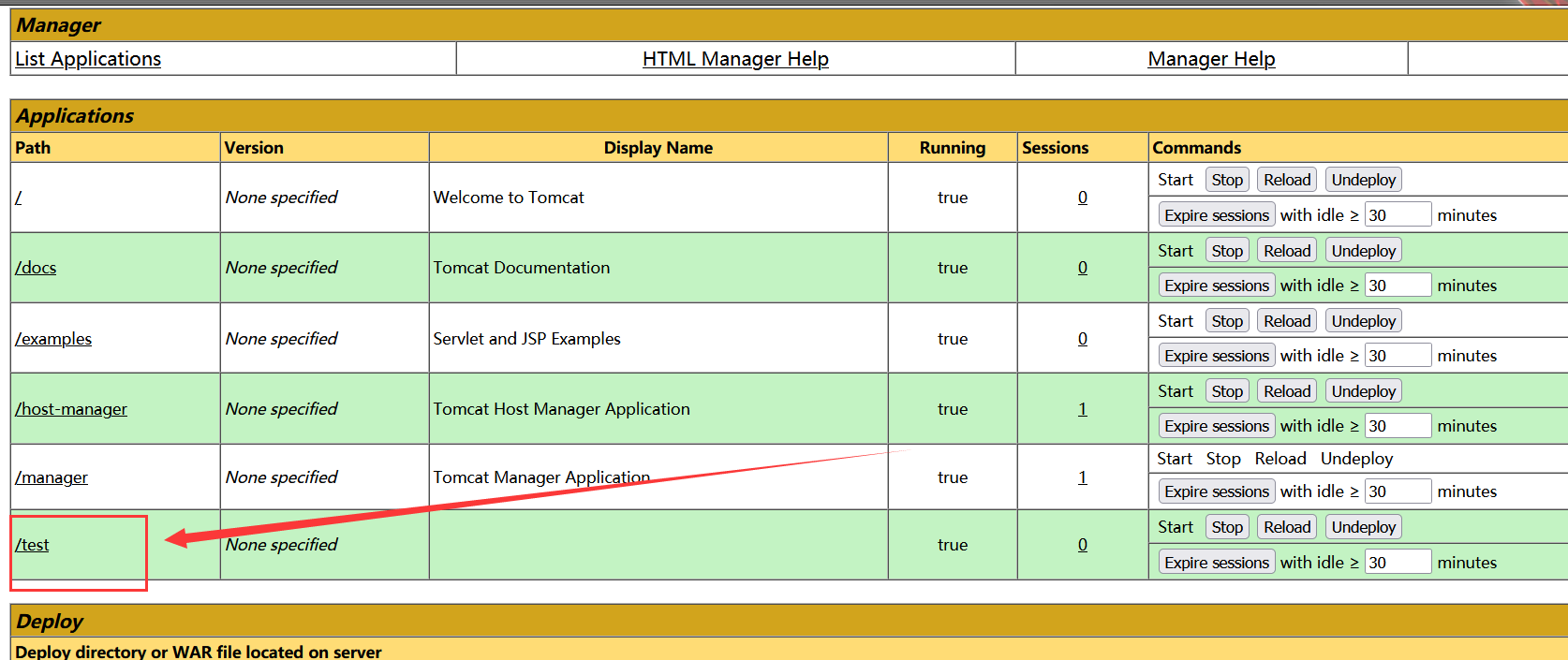

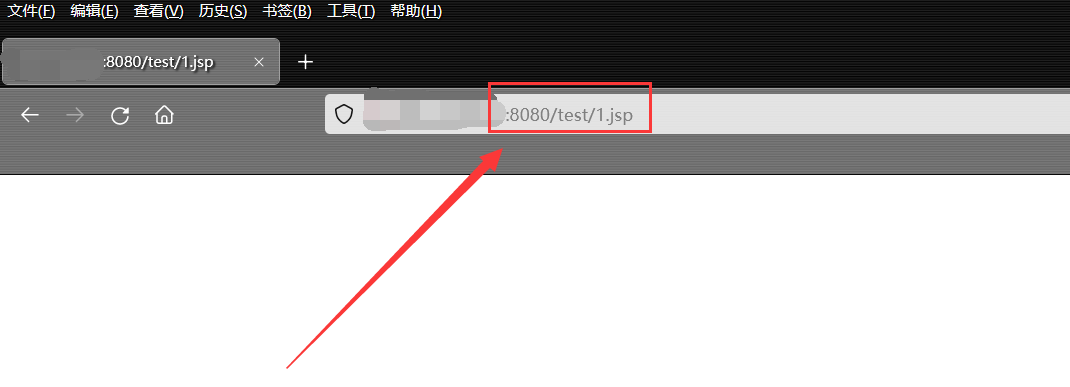

(5)点击访问,能看到空白页面说明部署成功:

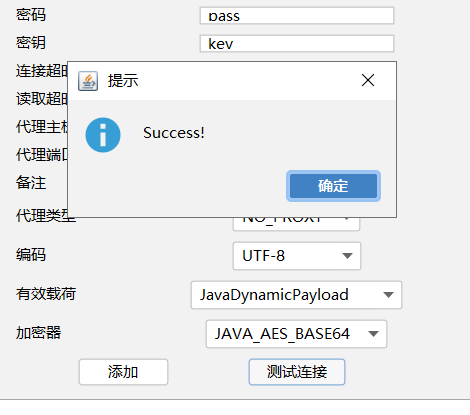

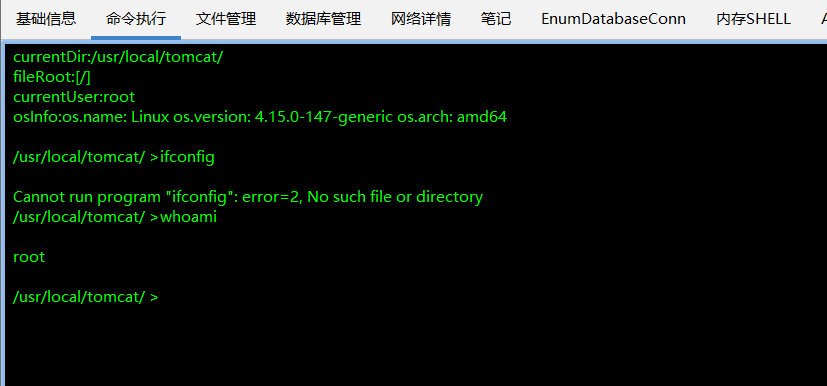

(6)使用哥斯拉连接:

0x03 修复建议

1、修改弱口令为强口令或删除tomcat登录后台

0x04 免责声明

本漏洞复现文章仅用于学习、工作与兴趣爱好,并立志为网络安全奉献一份力量,凡是利用本博客相关内容的无良hackers造成的安全事故均与本人无关!