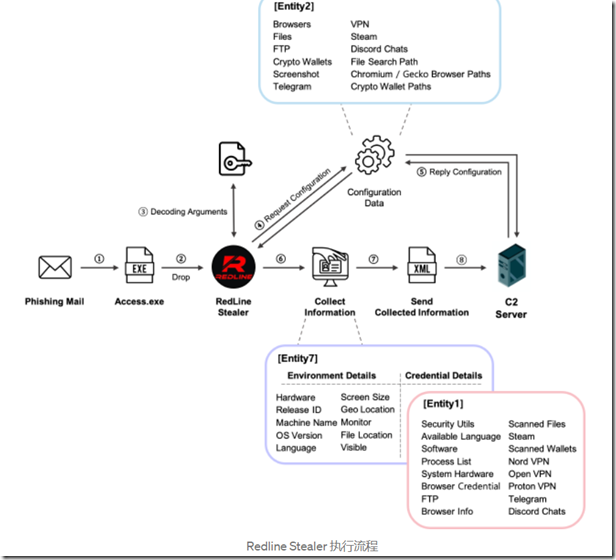

Redline Stealer 执行流程

- 网络钓鱼邮件中的附件包含带有 Redline Stealer 的破解软件。

- 破解软件执行时,后台也会执行Redline Stealer。

- C2 服务器 IP 和唯一 ID 等编码数据与 XOR 密钥一起解码并用于 C2 通信。

- 完成解码过程后,Redline Stealer 向 C2 服务器请求配置数据。

- Entity2:存储配置数据的结构。

5. C2 Server 将配置数据传输到受感染的 PC。

6. 参考存储的配置数据从受感染的 PC 收集信息。

- Entity7:存储收集结果的结构。(环境细节+实体1)

- Entity1:存储凭证详细信息的结构。

7、信息泄露两次。

- 环境详细信息,包括受感染的 PC 信息

- 凭证详细信息,包括加密钱包、帐户和用户数据信息

8. 收集到的信息转换成XML格式,通过SOAP Message传输到C2 Server。

https://medium.com/s2wblog/deep-analysis-of-redline-stealer-leaked-credential-with-wcf-7b31901da904