简介:

sftp是Secure File Transfer Protocol的缩写,安全文件传送协议。可以为传输文件提供一种安全的加密方法。sftp 与 ftp有着几乎一样的语法和功能。SFTP 为 SSH的一部份,和vsftpd一点关系没有,是一种传输档案至 Blogger 伺服器的安全方式。本身没有守护进程,是包含在ssh中,端口也是22。

配置:

注:本文搭建sftp的系统为CentOS 6.8 以上

sftp服务器有两种搭建方式,下面介绍一下

1、直接在系统上新建一个用户即可,此种方式最简单,但最不安全,用户sftp登陆之后可以随意切换目录,切用户可以ssh登陆到系统,很不安全,生产环境中没这么干的,故不详细介绍了。

2、标准sftp的搭建

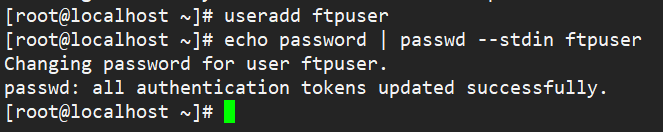

- 首先新建sftp登陆用户

- 配置/etc/ssh/sshd_config

配置说明:

注释掉Subsystem sftp /usr/libexec/openssh/sftp-server

添加如下内容:

Subsystem sftp internal-sftp

Match User ftpuser #sftp登陆的用户名ftpuser(第一步创建的用户)

ChrootDirectory / #sftp登陆后的根目录

ForceCommand internal-sftp

AllowTcpForwarding no

X11Forwarding no

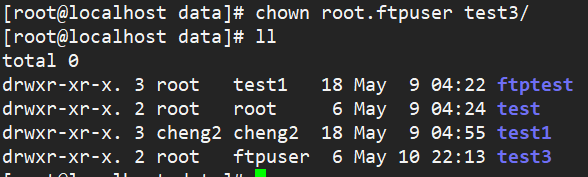

注:ChrootDirectory设置的目录权限及其所有的上级文件夹权限,属主和属组必须是root;

ChrootDirectory设置的目录权限及其所有的上级文件夹权限,只有属主能拥有写权限,也就是说权限最大设置只能是755

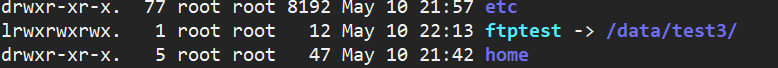

但如目录权限由于实际环境的原因不能修改权限的话,也可以通过软连接实现,但最底层的目录的属主任然为root,权限最大任然是755,本实验权限如下:

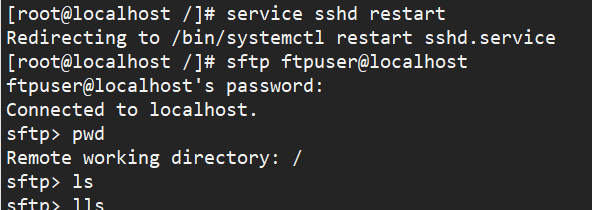

- 重启sshd服务

service sshd reload

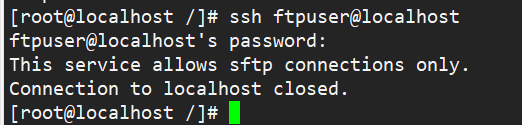

- 登陆测试

注:由上面的测试登陆可以看出ftpuser用户登陆到sftp服务器上后显示的目录为根目录,不能够切换。且ftpuser用户不能ssh到系统上。

以上。