6.1网络安全基础

网络安全的基本属性:

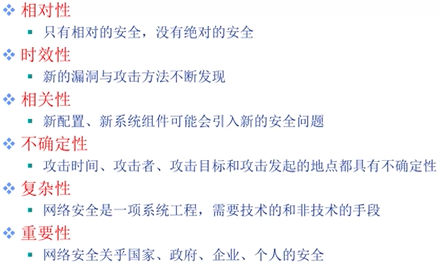

网络安全的基本特征:

网络安全的研究领域:

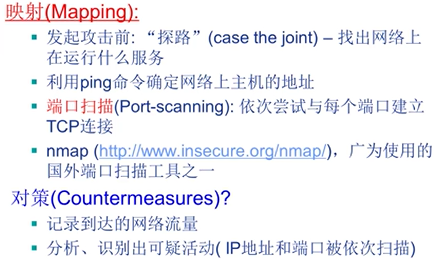

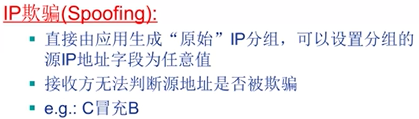

6.2网络安全威胁:

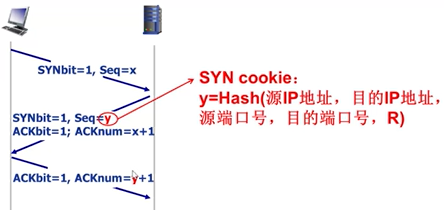

应对DOS攻击:

6.3密码学基础:

对称密钥加密:加密和解密密钥相同

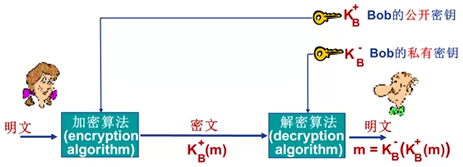

公开密钥加密(非对称密钥加密):加密和解密密钥不同

破解加密的方法:

唯密文攻击(COA):cipher-text only attack

1.暴力破解

2.统计分析

已知明文攻击(KPA):known-plaintext attack

入侵者知道部分明文及与之匹配的密文

选择明文攻击(CPA):chosen-plaintext attack

入侵者可以获取 针对选择的明文的密文

传统的加密方法:(对称密钥)

替代密码:凯撒密码(26)、单码代替密码(26!)、多码替代密码

换位密码:重新排列明文中的字母。e.g.置换法、列置换加密

现代加密技术:(包括对称密钥加密、公开密钥加密)

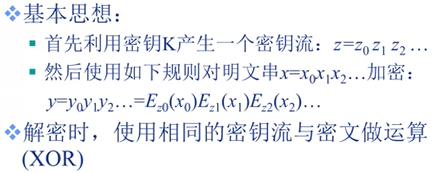

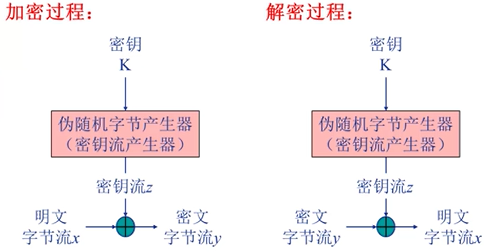

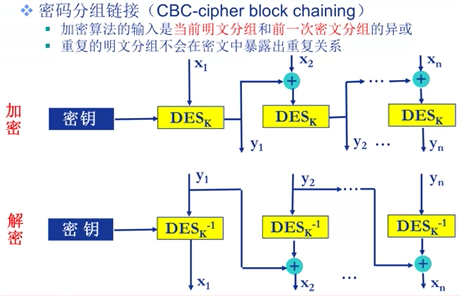

对称密钥加密的分类:流密码(stream ciphers)、分组密码(块密码)(block ciphers)

流密码:

分组密码:

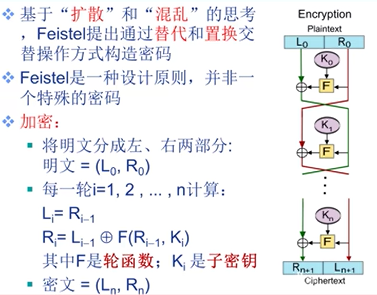

Feistel的加密过程:

Feistel的解密过程:

Feistel的安全性

数据加密标准:DES(对称密钥加密)

DES的算法结构:

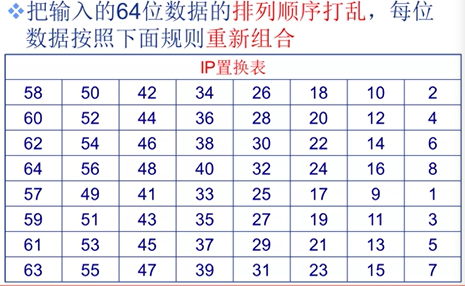

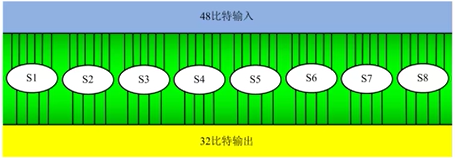

IP(Initial Permutation)置换:初始置换

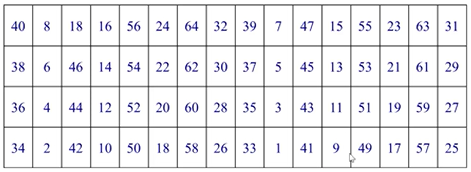

IP置换表:

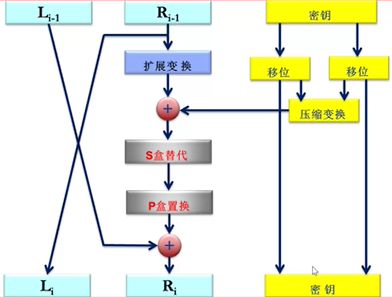

一轮Festel的详细过程:

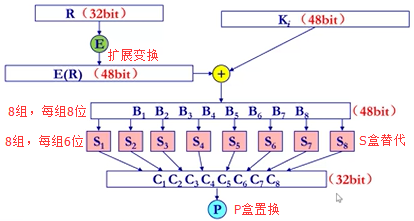

其中,f=(扩展变换、+、S盒替代、P盒替代)->一个黑盒变换

其中,f=(扩展变换、+、S盒替代、P盒替代)->一个黑盒变换

变换过程:

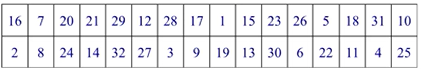

扩展变换表:(32bits->48bits)

S-盒替代:

P-盒置换:

逆初始置换表:

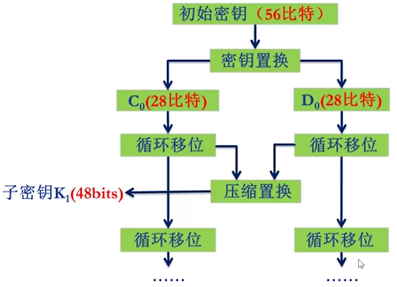

每轮子密钥的生成:

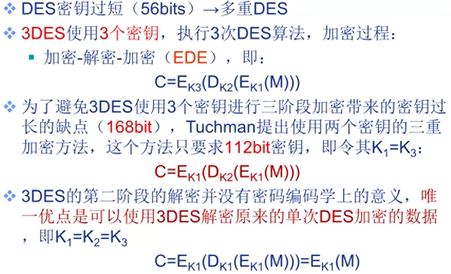

DES的改进:

1.

2.

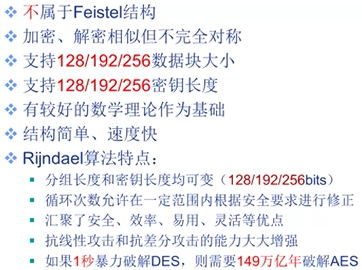

高级加密标准AES:(对称密钥)

Rijndael加密算法:

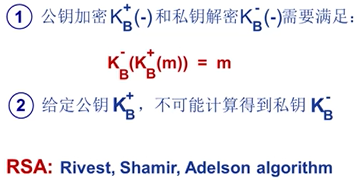

公钥密码学:发送方与接收方无需共享秘密密钥

需求:

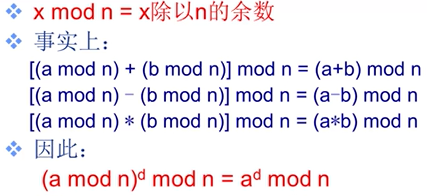

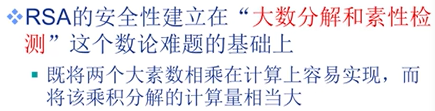

RSA以模运算为前提:

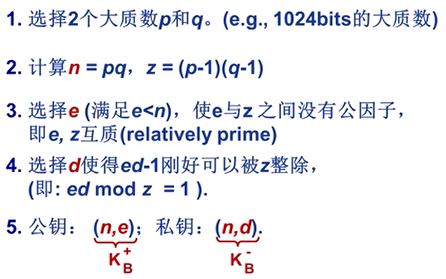

RSA生成公私钥对:

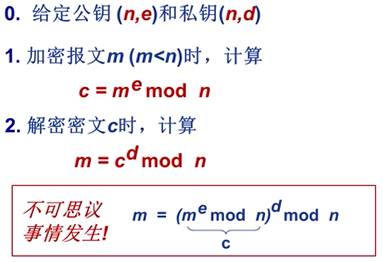

RSA的加密和解密:

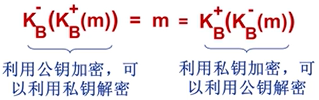

RSA的重要性质:

RSA安全的理论基础:

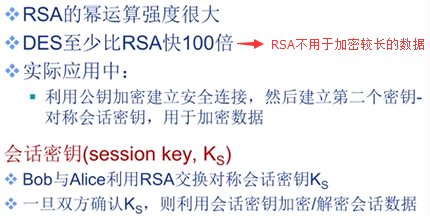

RSA的实际应用:(应用于对称密钥的分发)

6.4身份认证

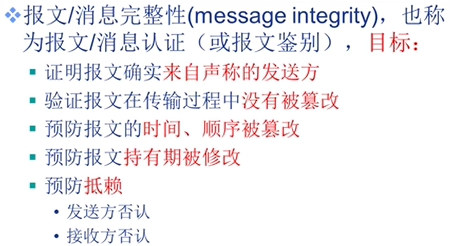

6.5消息完整性

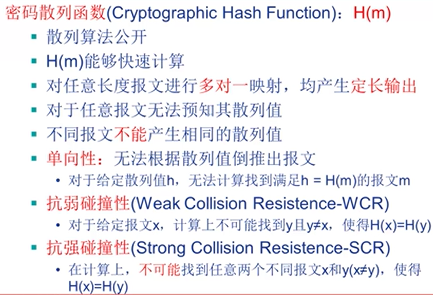

密码散列函数的特点:

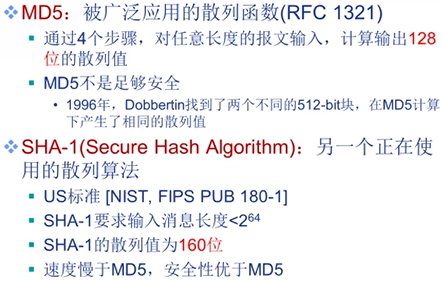

散列函数算法:

相关概念:

报文认证:

确定报文在传输过程中没有被修改:

缺陷:身份认证

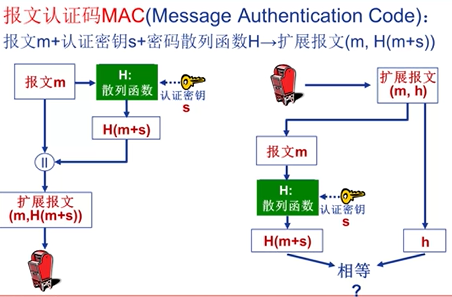

报文认证码MAC:(修复身份认证)

结论:MAC能识别出消息是否经过篡改(Hash)[即完整性校验] 及伪造(身份认证:共享密钥s)

是一种带密钥的哈希函数

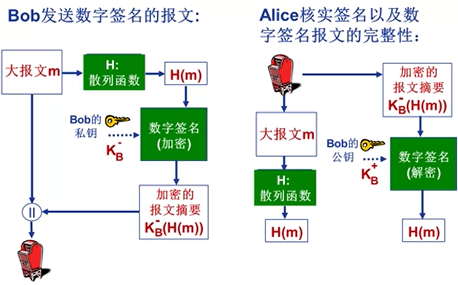

数字签名:

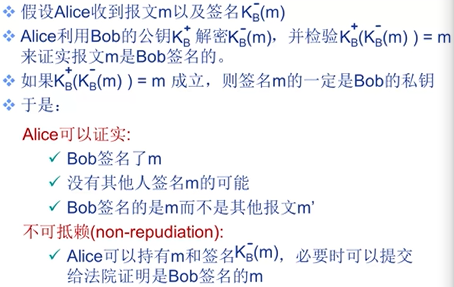

数字签名的过程:

缺点:传递的报文过大(是明文大小的两倍)

改进:引入数字指纹,不直接用私钥对明文进行签名,而是用私钥对报文摘要进行签名。

6.6:密钥分发与公钥证书

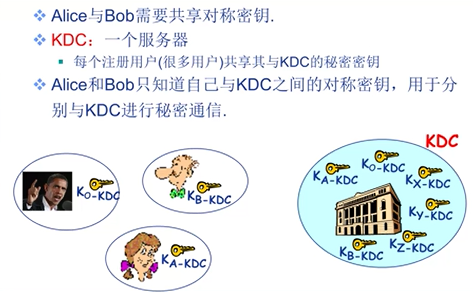

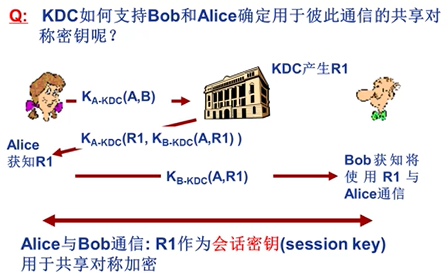

密钥分发中心KDC(Key Distribution Center)

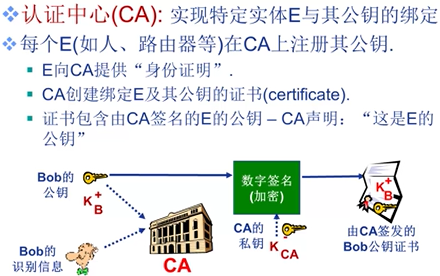

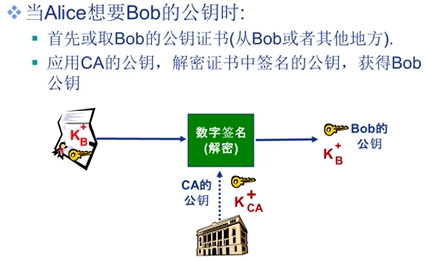

认证中心:CA