SSL代理介绍

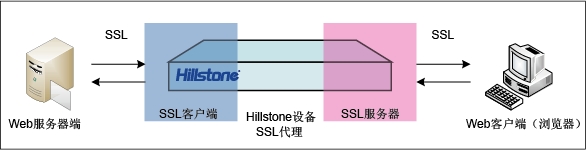

为了保护敏感数据在互联网传送中的安全性,越来越多的网站都采用SSL加密形式发布,比如网上银行、在线交易系统等,甚至一些病毒、色情、反动以及钓鱼网站也采用SSL加密技术。然而,传统的安全设备并不能扫描加密的信道,因此也就不能对SSL加密网站的内容进行识别和过滤。针对该问题,StoneOS提供能够解密SSL流量的SSL代理功能。通过SSL代理功能与网页关键字过滤、Web外发信息控制和邮件过滤结合使用,安全网关能够对用户访问HTTPS网站的行为进行审计。下图为SSL代理功能示意图:

如上图所示,SSL代理功能利用SSL代理证书替换加密Web网站的数字证书,并将SSL代理证书发送到客户端的Web浏览器,在此过程中,安全网关分别作为SSL客户端和SSL服务器与Web服务器和Web浏览器建立SSL连接,从而获得加密通信的明文内容。SSL代理证书是使用设备本身的证书对Web服务器证书重新签发而成的证书。

相关链接:

SSL代理

仅有部分平台支持该功能,请以实际页面为准。

为了保护敏感数据在互联网传送中的安全性,越来越多的网站都采用SSL加密形式发布。设备提供SSL代理功能,能够解密HTTPS、POP3S、SMTPS和IMAPS流量。SSL代理功能可工作在如下两种场景:

第一种场景,当设备作为Web客户端一侧的网关时,SSL代理功能利用SSL代理证书替换加密Web网站的数字证书,并将SSL代理证书发送到客户端的Web浏览器,在此过程中,设备分别作为SSL客户端和SSL服务器与Web服务器和Web浏览器建立SSL连接,从而获得加密通信的明文内容。SSL代理证书是使用设备本身的证书对Web服务器证书重新签发而成的证书。过程如下图所示 :

第二种场景,当设备作为Web服务器一侧的网关时,开启SSL代理功能的设备可充当SSL服务器,使用Web服务器的证书与客户端建立SSL连接,并将解密后的流量以明文的方式发送到内网的Web服务器。

工作模式

根据如上两种使用场景,SSL代理可工作在两种模式下。对于第一种场景,可工作在客户端流量检查模式(client-inspection proxy)下;对于第二种场景,可工作在服务端流量检查模式(server-inspection offload)下。

工作在客户端流量检查模式下时,可对指定的网站进行SSL代理。对于不需要进行SSL代理的网站,设备将网站IP地址和端口号动态添加到放行名单,其流量被放行;对于需要进行SSL代理的网站,设备将会对SSL协商过程中的参数进行检查。对于符合检查条件的SSL协商参数,用户可对其HTTPS/POP3S/SMTPS/IMAPS流量进行阻断或者放行。

- 设置为阻断行为的HTTPS/POP3S/SMTPS/IMAPS流量,设备将会对其进行阻断;

- 设置为放行行为的HTTPS/POP3S/SMTPS/IMAPS流量,设备不会对其进行解密。同时,设备将此网站IP地址和端口号动态地添加到放行名单,则其HTTPS/POP3S/SMTPS/IMAPS流量被放行。

对于既没有被阻断,也没有被放行的HTTPS/POP3S/SMTPS/IMAPS流量,设备将会对其解密。

工作在服务端流量检查模式下时,设备将对来自Web客户端发起的SSL连接进行代理,解密数据,并将数据以明文的方式发送给Web服务器。

SSL代理功能可与如下功能模块结合使用:

- 与应用识别结合使用,设备能够对使用SSL加密通讯的应用所产生的HTTPS/POP3S/SMTPS/IMAPS流量进行解密与识别。识别应用后,可针对应用进行策略控制、流量控制、会话限制、配置策略路由等。

- 与Web认证结合使用,支持单边SSL代理。在客户端进行认证时启动SSL连接,认证通过后,SSL代理不再工作,客户端与服务器之间直接交互。

- 与AV、IPS、URL、反垃圾邮件、文件过滤与沙箱结合使用,设备能够对HTTPS/POP3S/SMTPS/IMAPS流量进行AV防护,IPS防护,反垃圾邮件过滤、文件过滤、URL过滤以及沙箱防护。

当设备作为Web客户端一侧的网关时

通过策略规则与SSL代理Profile相结合的方式可实现SSL代理。将SSL代理Profile绑定到策略规则后,系统将会对与策略规则相匹配的网络流量根据SSL代理Profile配置进行处理。请按照以下步骤进行操作:

- 配置SSL代理相关参数,包括指定设备证书的PKI信任域、获取网站证书Subject字段的CN值以及导入设备证书到客户端Web浏览器。

- 定义SSL代理Profile,在Profile中设置工作模式,指定需要/不需要进行SSL代理的网站名单(通过网站证书的Subject字段中的CN值进行指定)、对符合检查条件的SSL协商设置行为、启用警告提示功能等。

- 将SSL代理Profile绑定到适当的策略规则,对符合策略规则且没有被阻断与放行的HTTPS/POP3S/SMTPS/IMAPS流量进行解密。

配置SSL代理相关参数

SSL代理相关参数的配置包括:

- 指定设备证书的PKI信任域

- 获取网站证书的CN值

- 导入设备证书到客户端Web浏览器

指定设备证书的PKI信任域

默认情况下,设备会使用缺省PKI信任域trust_domain_ssl_proxy_2048中的证书对Web服务器证书重新签发,生成SSL代理证书。用户也可以将系统中其它PKI信任域指定为设备证书信任域,该PKI信任域必须配有CA证书、本地证书以及本地证书对应的私钥。指定设备证书的PKI信任域,按照以下步骤进行操作:

- 点击“对象 > SSL代理”,进入相应功能页面。

- 在页面右上角,点击“信任域设置”,并在打开的页面中选择需要使用的信任域。

- trust_domain_ssl_proxy使用RSA算法,模长1024位。

- trust_domain_ssl_proxy_2048使用RSA算法,模长2048位。

- 点击“确定”按钮,保存所做配置并返回上一级页面。

获取网站证书的CN值

获取网站证书Subject字段的CN值,按照以下步骤进行操作(以需要获得https://mail.qq.com/网站证书Subject字段的CN值为例):

导入设备证书到客户端Web浏览器

进行SSL代理时,设备会用SSL代理证书替换SSL Web站点的证书,并发送到客户端Web浏览器。由于客户端浏览器不拥有SSL代理证书的根证书,从而导致用户不能正常访问代理站点。为了解决这个问题,需要在客户端浏览器中导入SSL代理证书的根证书,也即设备证书。导入设备证书到客户端PC浏览器,请按照以下步骤进行操作:

- 导出设备证书。点击“系统 > PKI >信任域证书”,进入信任域证书页面。

- 在该页面,做如下配置:

- 信任域: trust_domain_ssl_proxy或者trust_domain_ssl_proxy_2048

- 内容:CA证书

- 行为:导出

- 点击“确定”按钮并选择导出路径。证书将会输出到指定路径。

导入证书到客户端PC浏览器。在客户端Web浏览器(以Internet Explorer为例)选择“工具>Internet选项>内容>证书>受信任的根证书颁发机构”。点击列表下方的“导入”按钮,弹出<证书导入向导>对话框,按照向导提示将导出证书导入到浏览器。参见下图:

配置SSL代理Profile

SSL代理Profile中可以设置SSL代理工作模式,设置需要进行SSL代理的网站名单(通过网站证书的Subject字段的CN值进行指定),对符合检查条件的SSL协商设置相应的行为,配置设备根证书下载提示,以及配置描述信息等。系统支持最多32个SSL代理Profile。每个SSL代理Profile支持最多10,000个静态放行条目。配置SSL代理Profile,请按照以下步骤进行操作:

- 点击“确定”按钮,保存所做配置并返回上一级页面。

当设备作为Web服务器一侧的网关时

通过策略规则与SSL代理Profile相结合的方式可实现SSL代理。将SSL代理Profile绑定到策略规则后,系统将会对与策略规则相匹配的网络流量根据SSL代理Profile配置进行处理。请按照以下步骤进行操作:

- 定义SSL代理Profile,在Profile中设置工作模式,指定Web服务器证书的信任域及端口号。

- 将SSL代理Profile绑定到适当的策略规则,对符合策略规则的HTTPS流量进行代理。

配置SSL代理Profile

SSL代理Profile中可以设置SSL代理工作模式,指定Web服务器证书的信任域及端口号。配置SSL代理Profile,请按照以下步骤进行操作:

绑定SSL代理Profile到策略规则

将SSL代理Profile绑定到策略规则后,系统将会对与策略规则相匹配的流量根据Profile配置进行处理。详细配置,请参阅安全策略。