指令和运算 - 编译、链接和装载之静态链接:代码复用成为可能

计算机组成原理目录:https://www.cnblogs.com/binarylei/p/12585607.html

在第一小节中,我们分析了高级语言通过编译和汇编后,最终翻译成计算机指令。之后的两个小节,我们又知道 CPU 是如何执行计算机指令,包括指令跳转和函数调用的实现原理。我们知道编译、链接和装载是程序执行的必不可少的步骤。本小节我们深入分析,编译后的文件是如何通过链接生成最终的可执行文件。

1. 编译、链接和装载

不知道你有没有发现,如何我们把上一小节的 function_example.c 文件拆分成两个文件 add_lib.c 和 link_example.c 后会出现一个小小的问题:main 方法要怎么才能找到 add 方法呢?

// add_lib.c

int add(int a, int b)

{

return a+b;

}

// link_example.c

#include <stdio.h>

int main()

{

int a = 10;

int b = 5;

int c = add(a, b);

printf("c = %d

", c);

}

我们通过 gcc 来编译这两个文件,然后通过 objdump 命令看看它们的汇编代码。

gcc -g -c add_lib.c link_example.c

objdump -d -M intel -S add_lib.o

objdump -d -M intel -S link_example.o

如果我们尝试运行一下 ./link_example.o,会提示 "Permission denied" 错误。即便我们通过 chmod 777 link_example.o 赋权后,仍然提示 "cannot execute binary file" 错误。事实上,add_lib.o 和 link_example.o 并不是一个可执行文件(Executable Program),而是目标文件(Object File)。只有通过链接器(Linker)把多个目标文件以及调用的各种函数库链接起来,我们才能得到一个可执行文件。

我们通过 gcc 的 -o 参数,可以生成对应的可执行文件,对应执行之后,就可以得到这个简单的加法调用函数的结果。

gcc -o link-example add_lib.o link_example.o

./link_example

c = 15

实际上,"C 语言代码 - 汇编代码 - 机器码" 这个过程,在我们的计算机上进行的时候是由两部分组成的。

- 编译(Compile)、汇编(Assemble) 以及链接(Link) 三个阶段组成。在这三个阶段完成之后,就生成了一个可执行文件。

- 通过装载器(Loader) 把可执行文件装载(Load) 到内存中。CPU 从内存中读取指令和数据,开始真正执行程序。

2. ELF 格式和链接:理解链接过程

2.1 ELF 文件

程序最终是通过装载器变成指令和数据的,所以其实我们生成的可执行代码也并不仅仅是一条条的指令。我们还是通过 objdump 指令,把可执行文件的内容拿出来看看。

link_example: file format elf64-x86-64

Disassembly of section .init:

Disassembly of section .plt:

Disassembly of section .plt.got:

Disassembly of section .text:

...

// add_lib.c

int add(int a, int b)

{

40052d: 55 push rbp

40052e: 48 89 e5 mov rbp,rsp

...

}

0000000000400541 <main>:

#include <stdio.h>

int main()

{

400541: 55 push rbp

400542: 48 89 e5 mov rbp,rsp

...

400566: e8 c2 ff ff ff call 40052d <add>

}

...

Disassembly of section .fini:

...

你会发现,可执行代码 dump 出来内容,和之前的目标代码长得差不多,但是长了很多。因为在 Linux 下,可执行文件和目标文件所使用的都是一种叫 ELF(Execuatable and Linkable File Format)的文件格式,中文名字叫可执行与可链接文件格式,这里面不仅存放了编译成的汇编指令,还保留了很多别的数据。

我们先只关注和我们的 add 以及 main 函数相关的部分。你会发现,这里面,main 函数里调用 add 的跳转地址(第 400566 行),不再是下一条指令的地址了,而是 add 函数的入口地址了(call 40052d <add>),这就是 EFL 格式和链接器的功劳。

readelf -s link_example.o # 查看符号表

objdump -r link_example.o # 查看重定位表

(1)符号表

link_example.o 中查看符号表,可以看到 add 和 printf 属于 UND。其中 SHN_ABS 表示定符号是绝对值,不因重定位而改变,SHN_UNDEF 表示未定义符号。

[root@binarylei co]# readelf -s link_example.o

Symbol table '.symtab' contains 17 entries:

Num: Value Size Type Bind Vis Ndx Name

0: 0000000000000000 0 NOTYPE LOCAL DEFAULT UND

1: 0000000000000000 0 FILE LOCAL DEFAULT ABS link_example.c

...

14: 0000000000000000 67 FUNC GLOBAL DEFAULT 1 main

15: 0000000000000000 0 NOTYPE GLOBAL DEFAULT UND add

16: 0000000000000000 0 NOTYPE GLOBAL DEFAULT UND printf

(2)重定位表

link_example.o 中查看重定位表,可以看到 add 和 printf 方法在 .text 模块(也就是代码段)中跳转地址未知。

[root@binarylei co]# objdump -r link_example.o

RELOCATION RECORDS FOR [.text]:

OFFSET TYPE VALUE

0000000000000026 R_X86_64_PC32 add-0x0000000000000004

0000000000000033 R_X86_64_32 .rodata

000000000000003d R_X86_64_PC32 printf-0x0000000000000004

2.2 ELF 文件格式

ELF 文件格式把各种信息,分成一个一个的 Section 保存起来。

- ELF 有一个基本的文件头(File Header):用来表示这个文件的基本属性,比如是否是可执行文件,对应的 CPU、操作系统等等。

.text Section:代码段或者指令段(Code Section),用来保存程序的代码和指令;.data Section:数据段(Data Section),用来保存程序里面设置好的初始化数据信息;.rel.text Secion:重定位表(Relocation Table)。重定位表里,保留的是当前的文件里面,哪些跳转地址其实是我们不知道的。比如上面的 link_example.o 里面,我们在 main 函数里面调用了 add 和 printf 这两个函数,但是在链接发生之前,我们并不知道该跳转到哪里,这些信息就会存储在重定位表里;.symtab Section:符号表(Symbol Table)。符号表保留了我们所说的当前文件里面定义的函数名称和对应地址的地址簿。

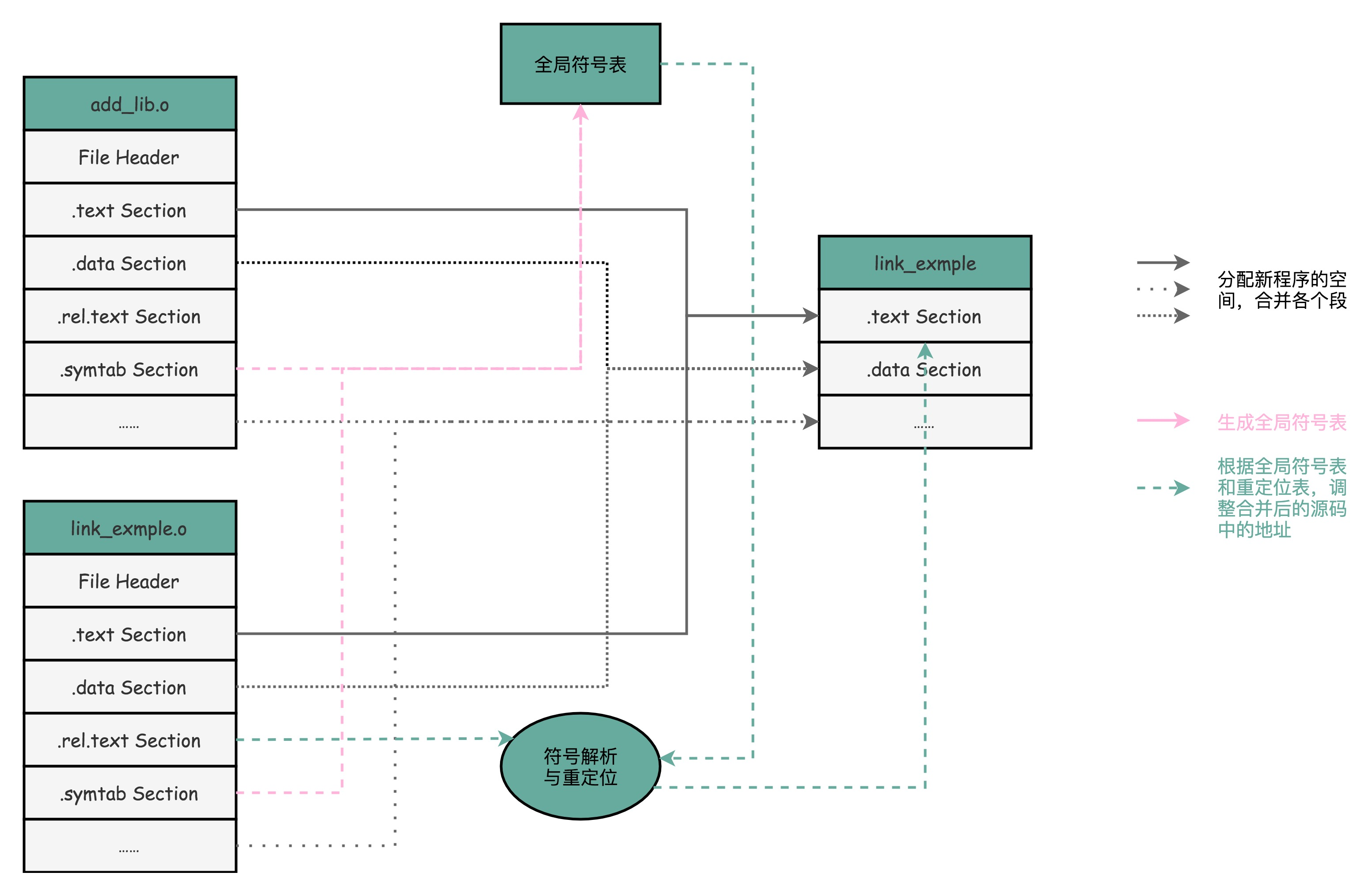

2.3 链接过程

链接器会扫描所有输入的目标文件,然后把所有符号表里的信息收集起来,构成一个全局的符号表。然后再根据重定位表,把所有不确定要跳转地址的代码,根据符号表里面存储的地址,进行一次修正。最后,把所有的目标文件的对应段进行一次合并,变成了最终的可执行代码。这也是为什么,可执行文件里面的函数调用的地址都是正确的。

在链接器把程序变成可执行文件之后,要装载器去执行程序就容易多了。装载器不再需要考虑地址跳转的问题,只需要解析 ELF 文件,把对应的指令和数据,加载到内存里面供 CPU 执行就可以了。

3. 总结延伸

Linux 下的可执行文件格式是 ELF 格式,而 Windows 的可执行文件格式是一种叫作 PE(Portable Executable Format)的文件格式。Linux 下的装载器只能解析 ELF 格式而不能解析 PE 格式。所以 Linux 下的可执行文件不能在 Windows 下运行,另外系统的函数库也不兼容。

有了静态链接的机制,我们程序的代码就可以复用,可读性就会大提高。对于 ELF 格式的文件,为了能够实现这样一个静态链接的机制,里面不只是简单罗列了程序所需要执行的指令,还会包括链接所需要的重定位表和符号表。

推荐阅读:

- 《程序员的自我修养——链接、装载和库》的 1~4 章:难得的讲解程序的链接、装载和运行的好书。

每天用心记录一点点。内容也许不重要,但习惯很重要!