0x00 前言

昨天360众测遇到的一个题

今天自己搭环境复现一下,希望对大家有帮助

0x01 漏洞简介

Weblogic管理端未授权的两个页面存在任意上传jsp文件漏洞,进而获取服务器权限。

Oracle 7月更新中,修复了Weblogic Web Service Test Page中一处任意文件上传漏洞,Web Service Test Page 在 ‘生产模式’ 下默认不开启,所以该漏洞有一定限制。两个页面分别为/ws_utc/begin.do、/ws_utc/config.do。

0x02 影响版本

weblogic 10.3.6.0

weblogic 12.1.3.0

weblogic 12.2.1.2

weblogic 12.2.1.3

0x03 环境搭建

vulhub 搭建

不会的小伙伴看这:https://www.cnblogs.com/bflw/p/12534401.html

0x04 漏洞复现

1.进入vulhub/weblogic/CVE-2018-2894目录下,生成靶场

2.执行docker-compose logs | grep password可查看管理员密码

3.环境启动之后,访问http://ip:7001/console,即可看到后台登录页面

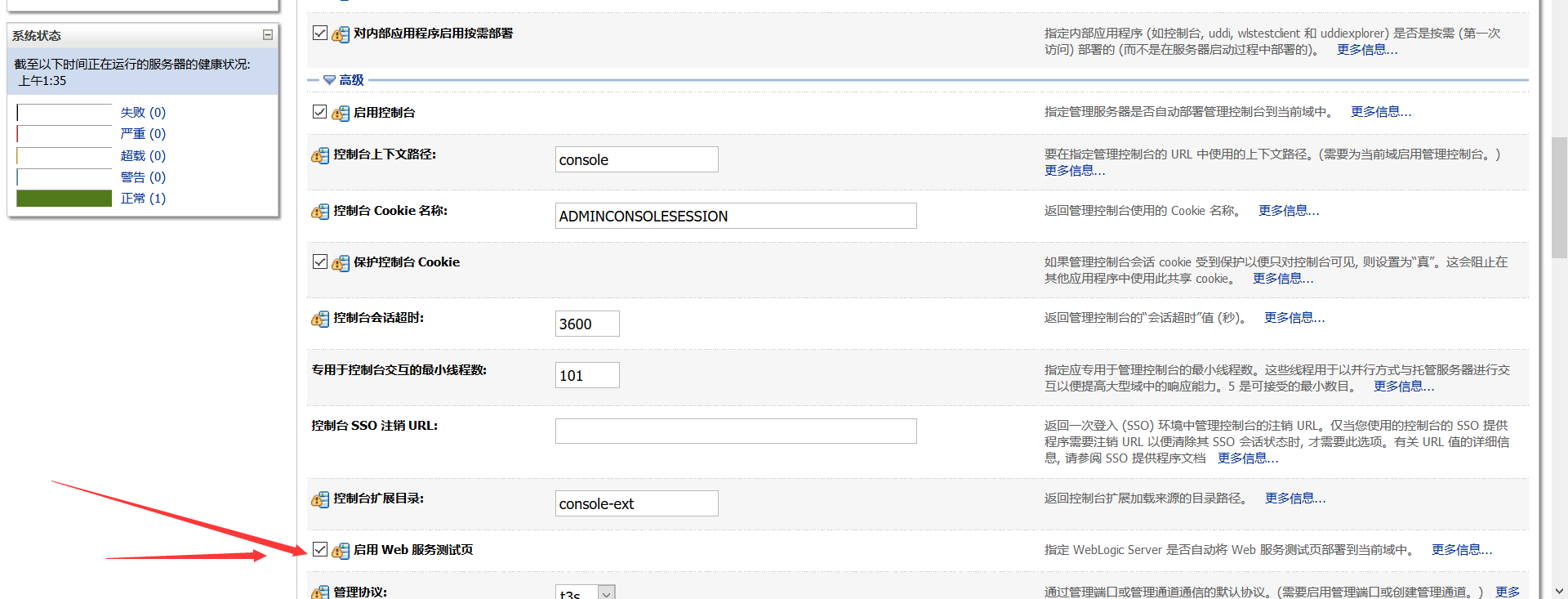

4.登录后台页面,点击base_domain的配置,在 ‘高级’ 中勾选 ‘启用 Web 服务测试页’ 选项,然后保存配置。

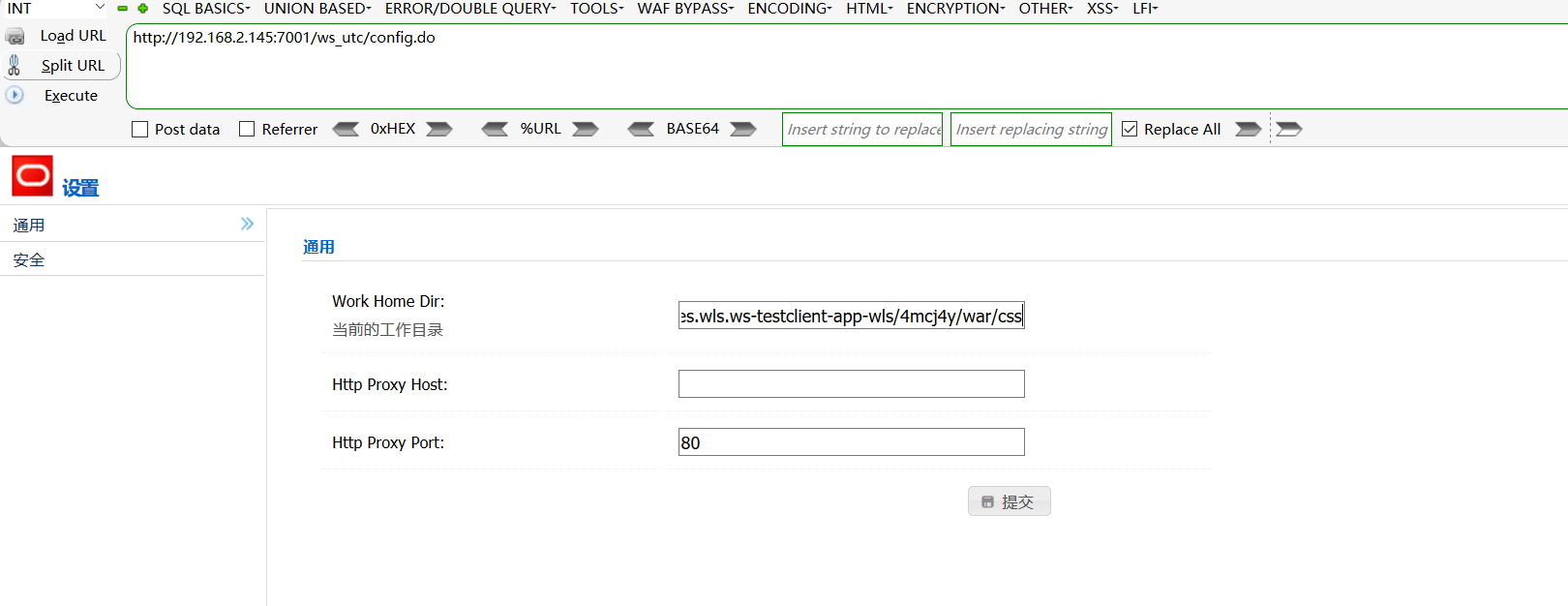

5.访问链接http://192.168.2.145:7001/ws_utc/config.do

6.访问`http://your-ip:7001/ws_utc/config.do`,设置Work Home Dir为`/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css`。我将目录设置为`ws_utc`应用的静态文件css目录,访问这个目录是无需权限的,这一点很重要。

7.点击 安全--> 然后上传webshell

抓包,,可以看到返回得时间戳

上传的文件名为:时间戳 + 下划线 + 上传的文件名名称

然后再浏览器访问

像下面

http://ip:7001/ws_utc/css/config/keystore/1587176342376_cmd.jsp

jsp码关注公众号,私信领取

企鹅群:1045867209

欢迎各位表哥

博主公众号