认证、授权、鉴权和权限控制

目录

- 1. 认证

- 2. 授权

- 3. 鉴权

- 4. 权限控制

- 5. 认证、授权、鉴权和权限控制的关系

- 6. 认证和鉴权的关系

- 7. 小结

- 8. 参考文献

本文将对信息安全领域中认证、授权、鉴权和权限控制这四个概念给出相应的定义,并对这个概念之间的相互关系进行梳理。本文给出的概念定义将有助于后续文章中对互联网应用开发用户登录功能的更多讨论。

注:本文讨论的互联网应用开发,主要是指web应用和移动应用的开发。

1. 认证

认证是指根据声明者所特有的识别信息,确认声明者的身份。认证在英文中对应于identification这个单词。

最常见的认证实现方式是通过用户名和密码,但认证方式不限于此。下面都是当前常见到的认证技术,

- 身份证

- 用户名和密码

- 用户手机:手机短信、手机二维码扫描、手势密码

- 用户的电子邮箱

- 基于时间序列和用户相关的一次性口令

- 用户的生物学特征:指纹、语音、眼睛虹膜

- 用户的大数据识别

- 等等

为了确认用户的身份,防止伪造,在安全要求高的场合,经常会使用组合认证(或者叫多因素认证),也就是同时使用多个认证方式对用户的身份进行校验。

2. 授权

简单来说,授权一般是指获取用户的委派权限。在英文中对应于authorization这个单词。

在信息安全领域,授权是指资源所有者委派执行者,赋予执行者指定范围的资源操作权限,以便执行者代理执行对资源的相关操作。这里面包含有如下四个重要概念,

- 资源所有者,拥有资源的所有权利,一般就是资源的拥有者。

- 资源执行者,被委派去执行资源的相关操作。

- 操作权限,可以对资源进行的某种操作。

- 资源,有价值的信息或数据等,受到安全保护。

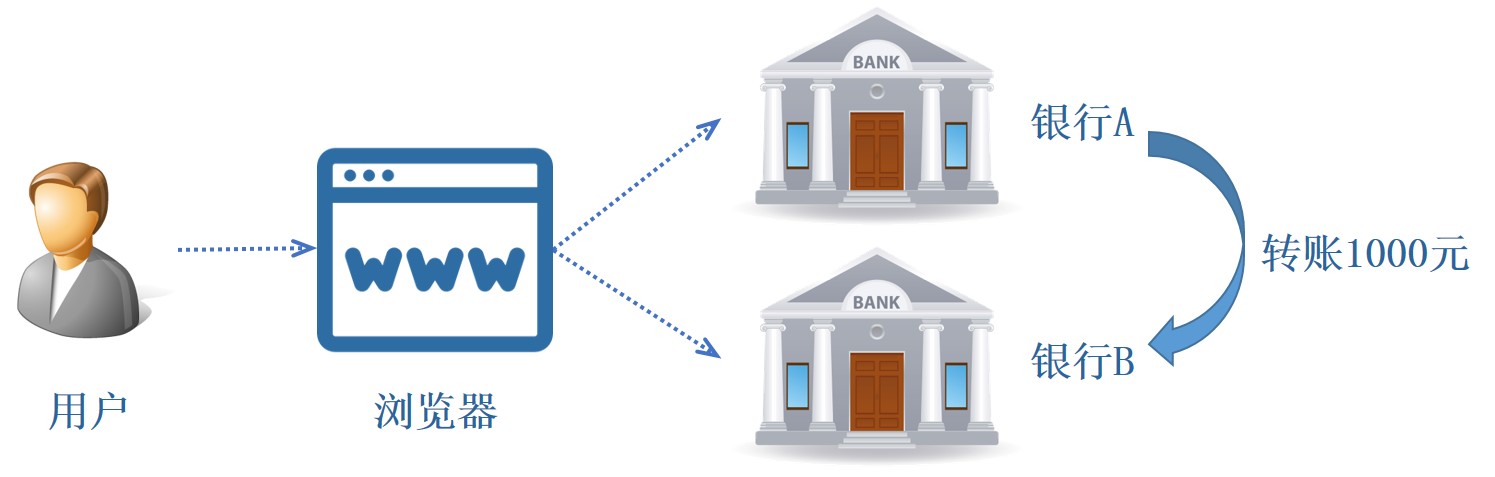

需要说明的是,资源所有者和执行者可以是自然人,就是普通用户,但不限于自然人。在信息安全领域,资源所有者和执行者,很多时候是应用程序或者机器。比如用户在浏览器上登录一个网站,那么这个浏览器就成为一个执行者,它在用户登录后获取了用户的授权,代表着用户执行各种指令,进行购物、下单、付钱、转账等等操作。

同时,资源所有者和执行者可以是分开的不同实体,也可以是同一个。若是分开的两者,则资源执行者是以资源所有者的代理形式而存在。

授权的实现方式非常多也很广泛,我们常见的银行卡、门禁卡、钥匙、公证书,这些都是现实生活中授权的实现方式。其实现方式主要通过一个共信的媒介完成,这个媒介不可被篡改,不可随意伪造,很多时候需要受保护,防止被窃取。

在互联网应用开发领域,授权所用到的授信媒介主要包括如下几种,

- 通过web服务器的session机制,一个访问会话保持着用户的授权信息

- 通过web浏览器的cookie机制,一个网站的cookie保持着用户的授权信息

- 颁发授权令牌(token),一个合法有效的令牌中保持着用户的授权信息

前面两者常见于web开发,需要有浏览器的支持。

3. 鉴权

鉴权是指对于一个声明者所声明的身份权利,对其所声明的真实性进行鉴别确认的过程。在英文中对应于authentication这个单词。

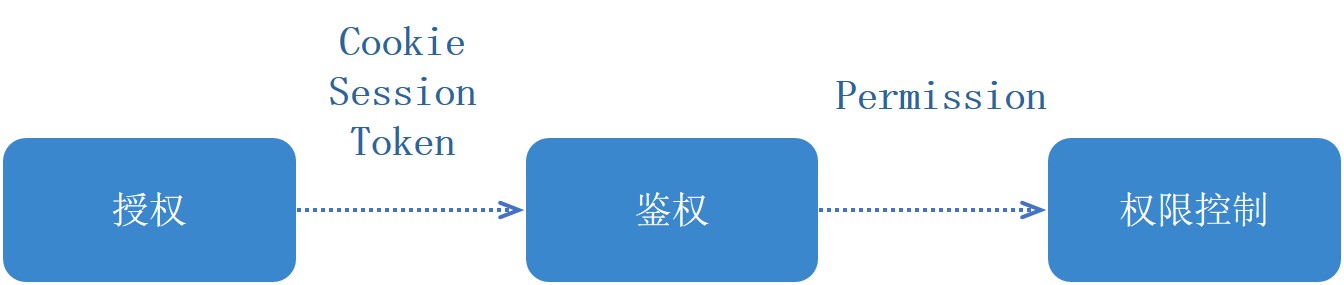

鉴权主要是对声明者所声明的真实性进行校验。若从授权出发,则会更加容易理解鉴权。授权和鉴权是两个上下游相匹配的关系,先授权,后鉴权。授权和鉴权两个词中的“权”,是同一个概念,就是所委派的权利,在实现上即为授信媒介的表达形式。

因此,鉴权的实现方式是和授权方式有一一对应关系。对授权所颁发授信媒介进行解析,确认其真实性。下面是鉴权的一些实现方式,

- 门禁卡:通过门禁卡识别器

- 钥匙:通过相匹配的锁

- 银行卡:通过银行卡识别器

- 互联网web开发领域的session/cookie/token:校验session/cookie/token的合法性和有效性

鉴权是一个承上启下的一个环节,上游它接受授权的输出,校验其真实性后,然后获取权限(permission),这个将会为下一步的权限控制做好准备。

4. 权限控制

权限控制是指对可执行的各种操作组合配置为权限列表,然后根据执行者的权限,若其操作在权限范围内,则允许执行,否则禁止。权限控制在英文中对应于access/permission control。

对于权限控制,可以分为两部分进行理解:一个是权限,另一个是控制。权限是抽象的逻辑概念,而控制是具体的实现方式。

先看权限(Permission),这是一个抽象的概念,一般预先定义和配置好,以便控制的具体实现。权限的定义,若简单点,可以直接对应于一个可执行的操作集合。而一般情况下,会有基于角色的方式来定义权限,由角色来封装可执行的操作集合。

若以门禁卡的权限实现为例,上述两种定义方式则可以各自表达为,

- 这是一个门禁卡,拥有开公司所有的门的权限

- 这是一个门禁卡,拥有管理员角色的权限,因而可以开公司所有的门

可以看到,权限作为一个抽象的概念,将执行者和可具体执行的操作相分离。

在上文的讨论中,鉴权的输出是权限(Permission)。一旦有了权限,便知道了可执行的操作,接下来就是控制的事情了。

对于控制,是根据执行者的权限,对其所执行的操作进行判断,决定允许或禁止当前操作的执行。现实生活中控制的实现方式,多种多样,

- 门禁:控制门的开关

- 自行车锁:控制车轮

- 互联网web后端服务:控制接口访问,允许或拒绝访问请求

5. 认证、授权、鉴权和权限控制的关系

认证、授权、鉴权和权限控制这四个环节是一个前后依次发生、上下游的关系,

需要说明的是,这四个环节在有些时候会同时发生。 例如在下面的几个场景,

- 使用门禁卡开门:认证、授权、鉴权、权限控制四个环节一气呵成,在瞬间同时发生

- 用户的网站登录:用户在使用用户名和密码进行登录时,认证和授权两个环节一同完成,而鉴权和权限控制则发生在后续的请求访问中,比如在选购物品或支付时。

无论怎样,若从时间顺序方面来看,这四个环节是按时间前后、依次相继发生的关系。

6. 认证和鉴权的关系

这两个概念在很多时候是被混淆最多的概念。被混淆的主要原因,如上文所述,很多时候认证、授权、鉴权和权限控制一同发生,以至于被误解为,认证就是鉴权,鉴权就是认证。

其实两者是不一样的概念,两者都有对身份的确认过程,但是两者的主要区别在于,

- 认证是确认声明者的本身身份,其作为授权的上游衔接而存在

- 鉴权是对声明者所声明的真实性进行确认的过程,其作为授权的下游衔接而存在

7. 小结

下面对本文讨论的四个概念用一个表格进行小结,

| 定义 | 英文 | 实现方式 | |

|---|---|---|---|

| 认证 | 确认声明者的身份 | identification | 根据声明者独特的识别信息 |

| 授权 | 获取用户的委派权限 | authorization | 颁发一个授信媒介,不可被篡改,不可伪造,受保护 |

| 鉴权 | 对所声明的权限真实性进行鉴别的过程权限是一个抽象的逻辑概念,定义和配置可执行的操作,而控制是具体的实现方式,通过一定的方式控制操作的允许和禁止 | authentication | 鉴权和授权是一一对应关系,解析授信媒介,确认其合法性、有效性 |

| 权限控制 | 权限是一个抽象的逻辑概念,定义和配置可执行的操作,而控制是具体的实现方式,通过一定的方式控制操作的允许和禁止 | access/permission control | 实现方式多样,根据具体情况来实现。 |

8. 参考文献

- 维基百科wiki - Identification

- 维基百科wiki - Authorization

- 维基百科wiki - Authentication

- 维基百科wiki – Access Control

授权Authorization和权限控制Permission Control不是同样的东西吗?如果授权的时候已经有资源执行方和持有方参与,那这一步就应该要做权限控制了吧?

比如我作为游客想要在你的博客上添加一篇博文,我的浏览器向你的博客系统发送认证信息,你的博客系统进行鉴权,确认我是个游客,接下来判断我要做的操作是添加一篇博文,但是由于权限控制,我不能添加,因此拒绝。

按我的理解,你说的这个流程应该应用于类似OAuth的第三方登录场景,比如你的博客要获取我的Github数据,因此要先跳转至Github让我点同意,这一步是我(资源持有者)对你的博客系统的授权。

从过程上,授权和权限控制是可以分开的两个阶段,获得了授权并不一定就能够成功执行所获得权限允许的操作,比如说授权超时,虽然权限已颁发,但是若超时了就会变得无效,这个判断是由权限控制来决定。权限控制是比较灵活的阶段,除了根据客户端发过来的授权信息,还可以根据其它条件判断是否可以执行相应的操作,比如登录的IP地址是否安全、是否长时间未登录、是否在执行大风险的操作,若有风险的话,可以进行追加鉴权操作,确定该操作确实是由用户所委派,等等。

这是一个通常的授权和权限控制流程,不仅仅在OAuth,而且普通的用户登录、移动支付等场景也是如此。

你给的博客登录例子中,当认证你为游客后,浏览器中会保存你作为游客的授权记录,在浏览器中执行的所有后续操作都会按照游客的权限进行控制,这个控制其实发生在认证授权之后,并且在博客后端服务器所实现。

你说的“权限控制”(即在授权时游客角色的确定),其实只是逻辑权限的颁发,还是属于授权,真正的控制发生在后续操作时是否被拦截或被允许。