a、教材《网络攻防技术》第四章的学习

网络嗅探

网络嗅探(sniff)是一种黑客常用的窃听技术,利用计算机的网络接口截获目的地为其他计算机的数据报文,以监听数据流中所包含的用户账户密码或私密通信等。实现网络嗅探的工具称为网络嗅探器(Sniffer),嗅探器捕获的数据报文是经过封包处理之后的二进制数据,因此通常会结合网络协议分析技术来解析嗅探到的网络数据。

网络嗅探软件:libpcap抓包开发库、tcpdump以及wireshark嗅探器软件。

网络协议分析

网络协议分析是指对网络上传输的二进制数据包进行解析,以恢复出各层网络协议信息以及传输内容的技术方法。

wireshark,以前称为ethereal,是一款开源数据包分析工具,主要作用是捕获网络数据包,对于数据包进行协议分析以尽可能显示详细的情况,并以更容易理解的格式呈现给用户。可以被用于解决网络腹胀,进行系统管理和安全管理,学习网络协议等多个方面。Wireshark主窗口包含菜单栏、快速工具栏、过滤器栏、总览窗口(逐行列出数据包)、协议树窗口、数据查看窗口、状态栏。菜单栏、快速工具栏提供了对wireshark的操作,如捕获数据包、打开文件、保存监听结果、设置监听规则等。

b、Kali视频11~15的学习

1、视频11——Kali漏洞分析之OpenVAS使用

以对Metasploitable2虚拟机的扫描为例,介绍OpenVAS漏洞扫描器在实际中的应用与具体操作。

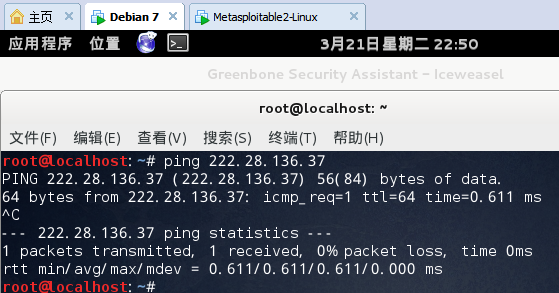

Metasploitable2的IP地址:

用Kali尝试ping Metasploitable2,结果能ping通:

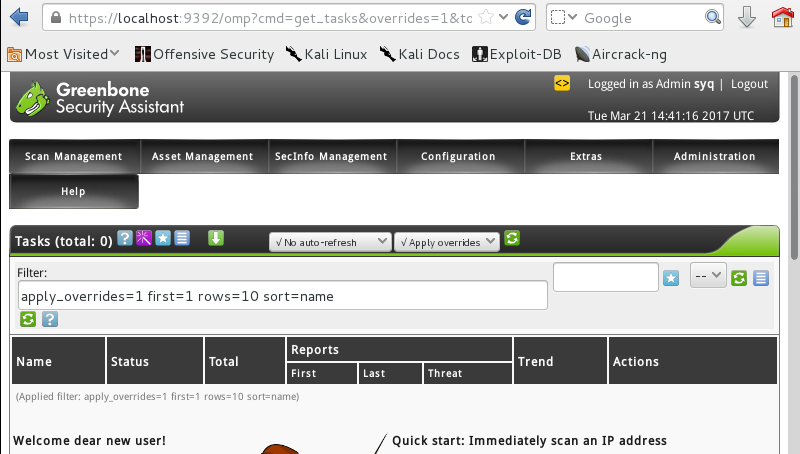

访问本地https://localhost:9392/登录OpenVAS的WEB管理界面:

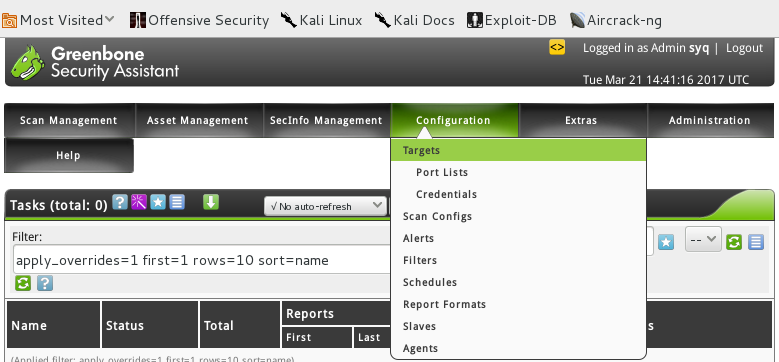

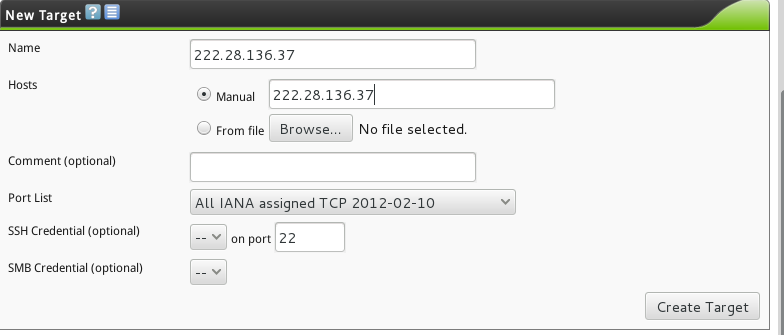

要完成一个基本的扫描过程,首先要创建扫描目标Target,作为要扫描的目标

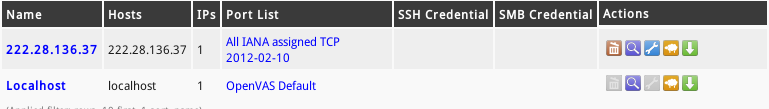

创建扫描任务Task

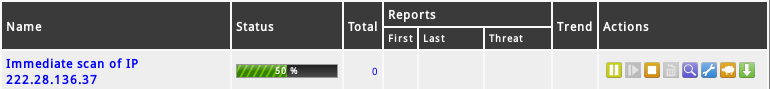

开始任务start

查看扫描状态细节

查看扫描结果,包含漏洞详细信息,也可导出PDF文件

导出扫描结果报告文件

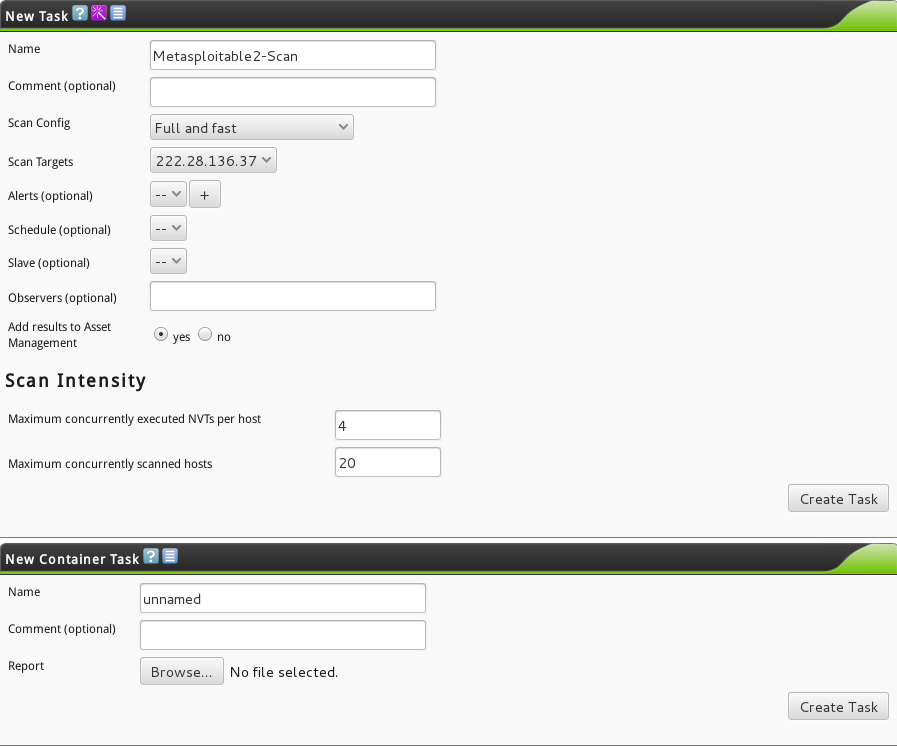

快速扫描可使用Quick Start

2、视频12——Kali漏洞分析之扫描工具

除了综合漏洞扫描器OpenVAS,Kali下还有其他一些漏洞分析扫描工具,包括WEB漏洞扫描器Golismero与Nikto,以及系统信息扫描收集工具Lynis与unix-privesc-check。

1、WEB扫描工具Golismero,是一款开源的Web扫描器,自带一些安全测试工具,还可导入一些扫描工具的结果,如OpenVAS,Wfuzz,SQLmap,DNS recon等,并自动分析。它采用插件式的框架结构,有纯python编写,可运行在Windows,Linux,BSD,OS X等系统上,几乎没有系统依赖性。提供了一系列的接口,用户可以定义自己的插件。

根据插件的功能,可分为四类:ImportPlugin(导入插件,用来加载其他安全工具的扫描结果)、TestingPlugin(测试插件,测试或者渗透入侵的插件)、ReportPlugin(报表插件,对测试结果生成报表)、UIPlugin(界面插件,泳衣和用户交互显示当前系统的运行情况)。在编写自定义插件时,注意选择好相应的插件类型。

查看插件列表命令golismero plugins

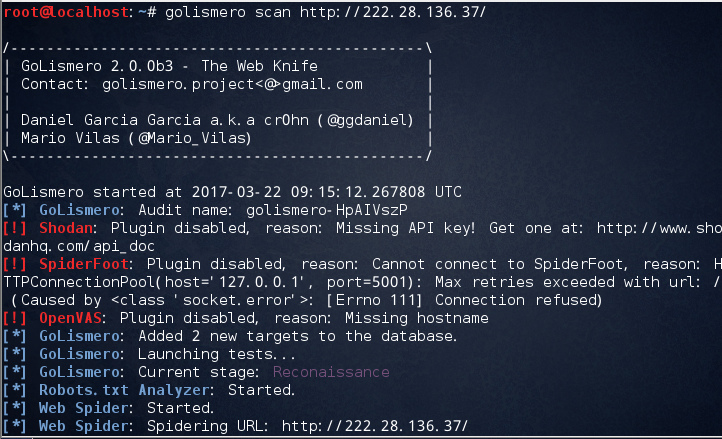

扫描虚拟机Metasploitable2 golismero scan http://222.28.136.37/

扫描过程截图:

此工具有缺点:扫描过程中的信息比较杂乱,可能调用了多个进程执行这个命令,对扫描报告的生成不是很好。

2、漏洞扫描器Nikto.pl

Nikto是一款开源的(GPL)网页服务器扫描器,可以对网页服务器进行全面的多种扫描。

扫描参数如:简单扫描:目标基本WEB基本配置信息,服务器,PHP解析器等版本信息。

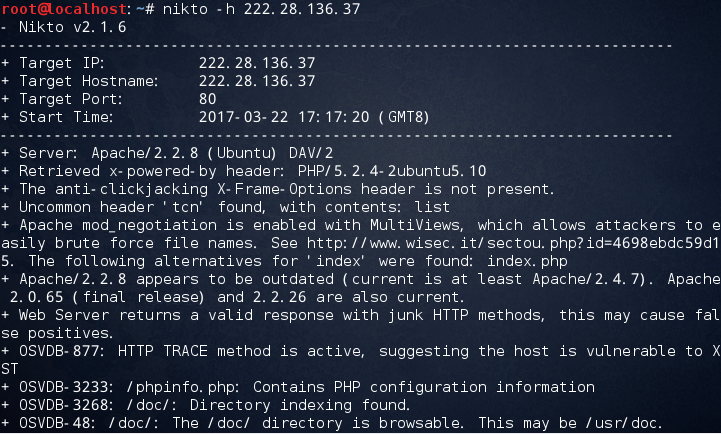

扫描虚拟机Metasploitable2 nikto -h 222.28.136.37

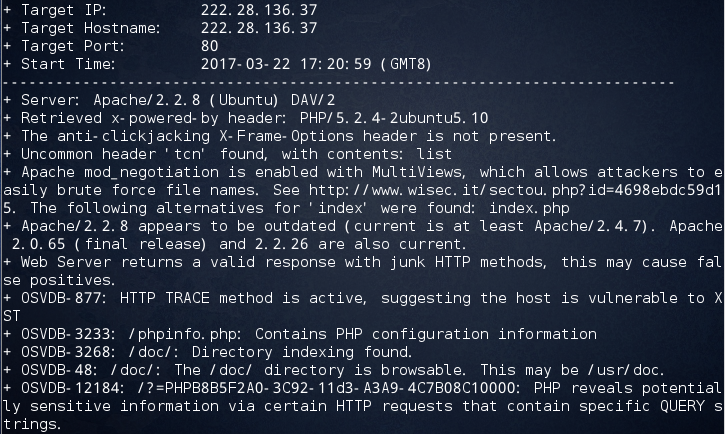

对多个端口进行扫描命令 nikto -h 222.28.136.37 -p 80,88,443

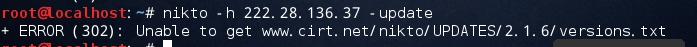

更新插件和数据库 nikto -h 222.28.136.37 -update(可能需要FQ,否则可能连接不上)

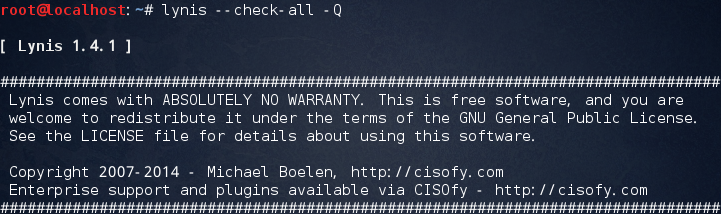

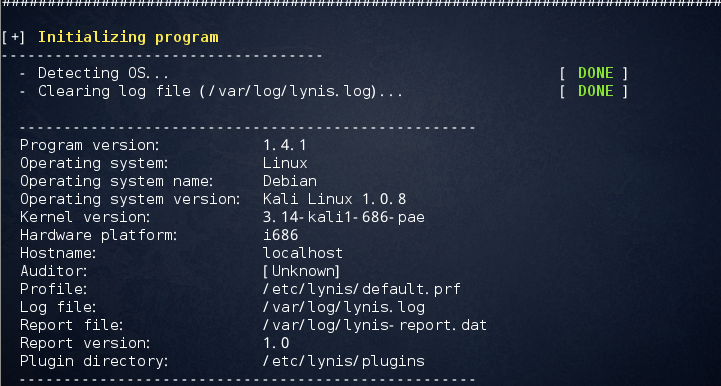

3、Lynis系统信息收集整理工具

对Linux操作系统详细配置等信息进行枚举收集,生成易懂的报告文件。测试者可根据报告文件信息找到漏洞利用的exp

一般使用中避免交互lynis --check-all -Q自动枚举一些信息,默认枚举当前系统的信息。

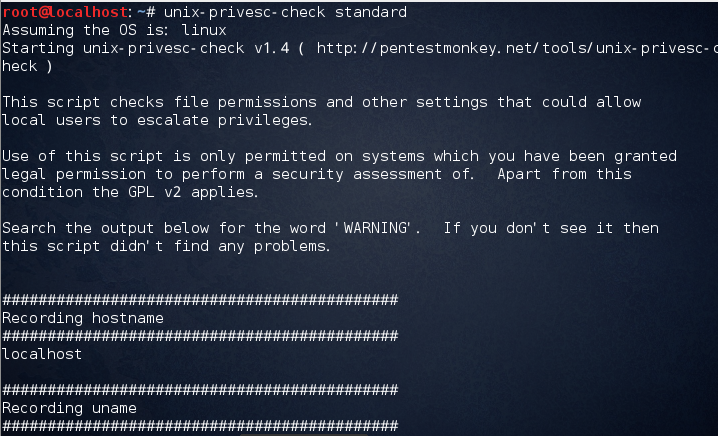

unix-privesc-check与Lynis类似,也是信息收集工具

使用命令./unix-privesc-check > log.txt

例如unix-privesc-check standard

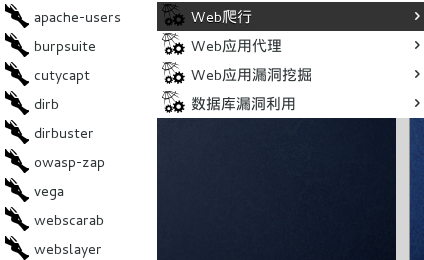

3、视频13——漏洞分析之WEB爬行

针对web网站的扫描,往往需要对网站路径&页面&账户进行枚举,这涉及到WEB安全中的爬行工具。

Kali下web爬行工具:

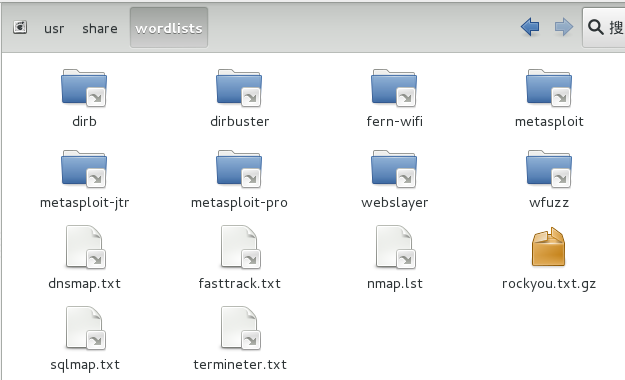

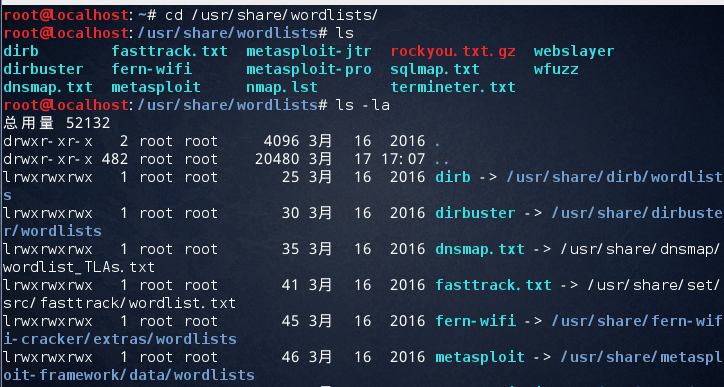

对网站路径和页面进行枚举扫描,需要字典的帮助。Kali内置字典存放的位置:/文件系统/usr/share/wordlists

在命令行进入字典:

$cd /usr/share/wordlists/

$ls

$ls -la

1、Apache-users用户枚举脚本(具体情况下枚举用到,不是所有网站都这样使用)

apache-users -h 222.28.136.37 -l /usr/share/wordlists/dirbuster/

apache-users -h 222.28.136.37 -l /usr/share/wordlists/dirbuster/apache-user-enum-2.0.txt -p 80 -s 0 -e 403 -t 10 /* 判断是否存在这个目录,但会导致一些误判 */2、CutyCapt:网站截图工具cutycapt --url=http://www.baidu.com/ --out=baidu.png

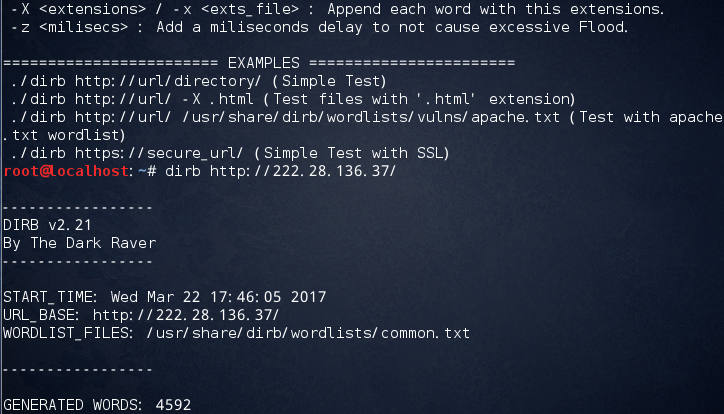

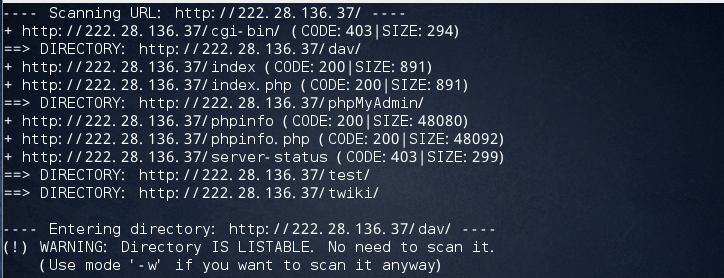

3、DIRB:强大的目录扫描工具,有多重扫描功能:

dirb http://222.28.136.37/

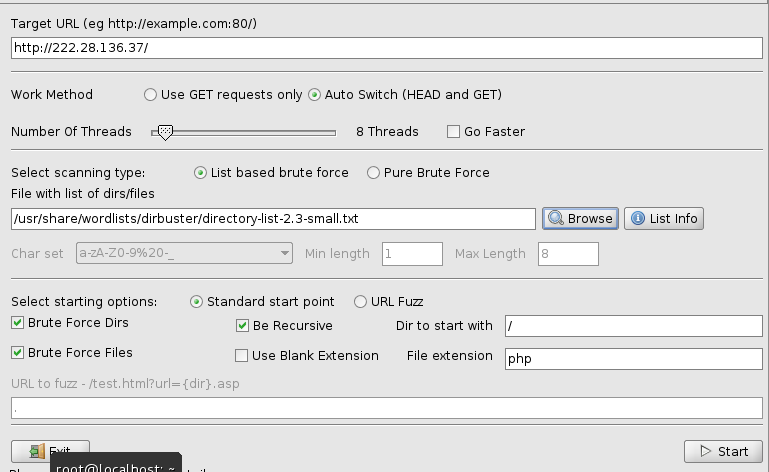

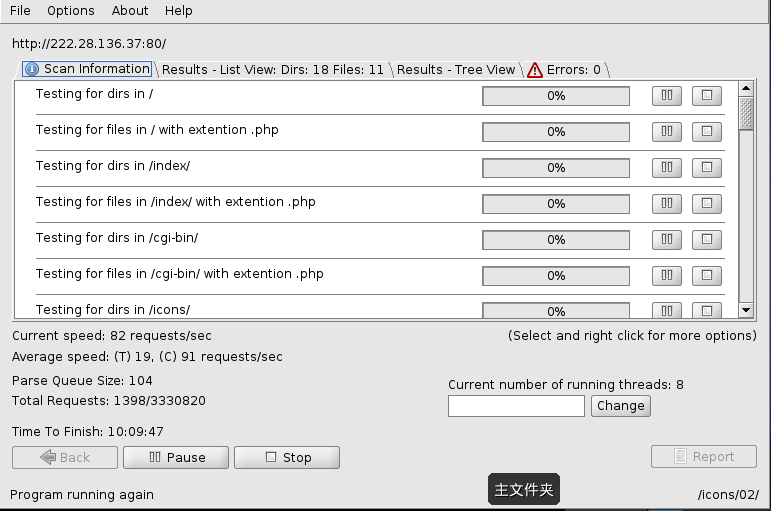

4、Dirbuster:Kali下的图形化目录扫描器,拥有直观的扫描结果dirbuster 输入目标的网站地址http://222.28.136.37/,设置要扫描的字典

点start运行,可以看到扫描信息、扫描结果、以树形式列出的扫描结果(很直观)、错误信息。

5、Vega:Kali下的WVS(类似Windows下的AWVS),使用简单易懂

6、WebSlayer 由WFuzz发展出来的WEB爆破工具

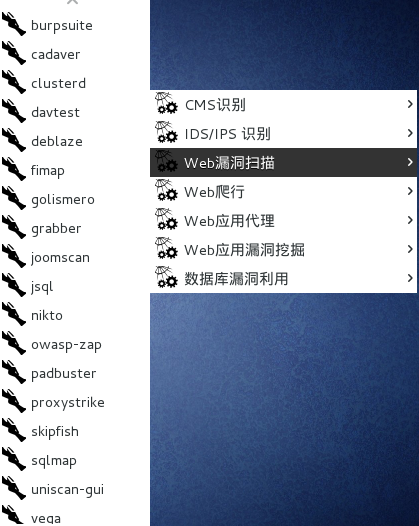

4、视频14——Kali漏洞分析之WEB漏洞扫描(一)

与web路径爬行密切相关的,是web漏洞扫描工具。

1、Cadaver 是一个用来浏览和修改WebDAV共享的Unix命令行程序,它可以以压缩方式上传和下载文件,也会检验属性、拷贝、移动、锁定和解锁文件。

搭建什么webdav环境:

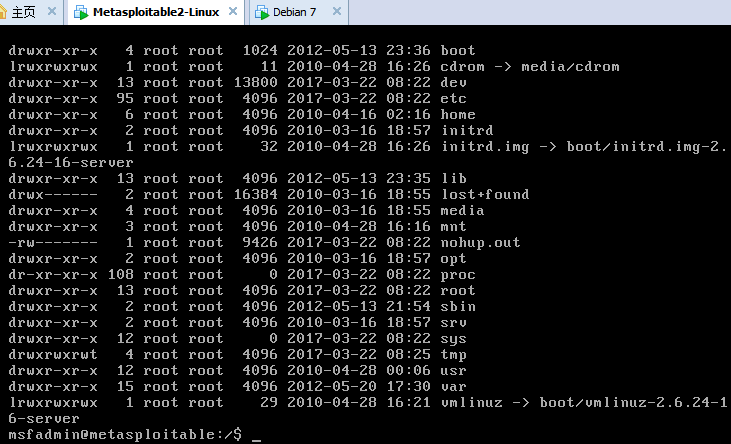

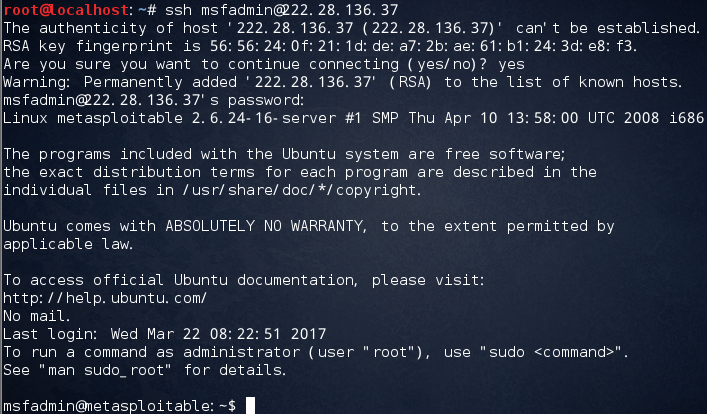

使用ssh远程连接

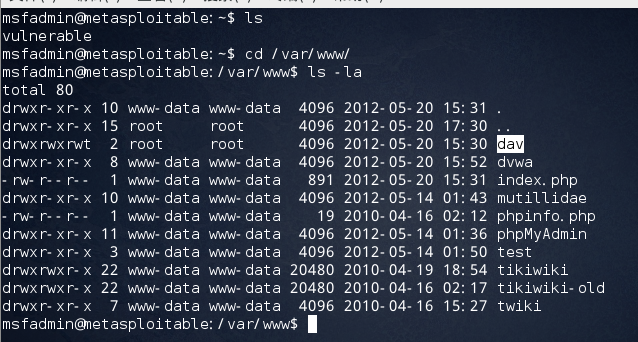

查看web目录 其实自身已经搭建好了dav环境

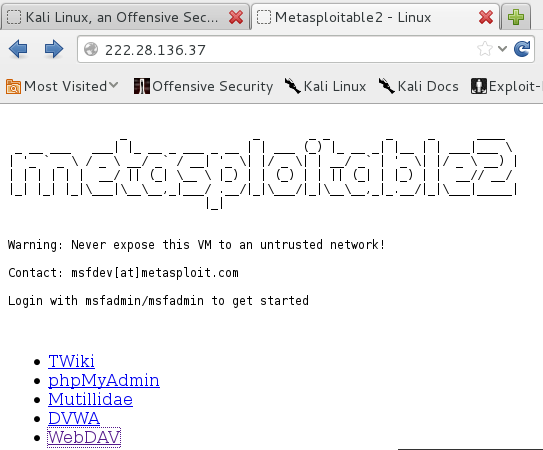

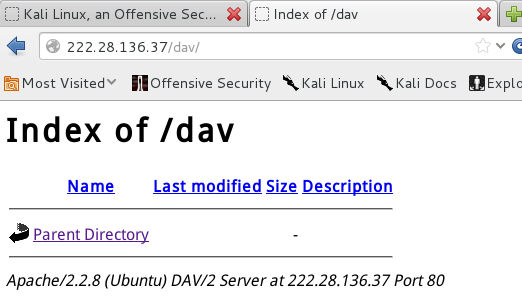

点WEBDAV

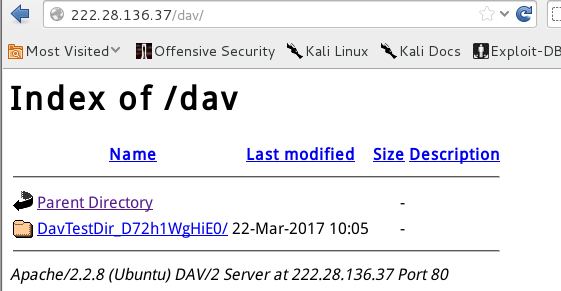

点WEBDAV之后的目录

此处出现问题,没有视频中所说的DavTest文件。

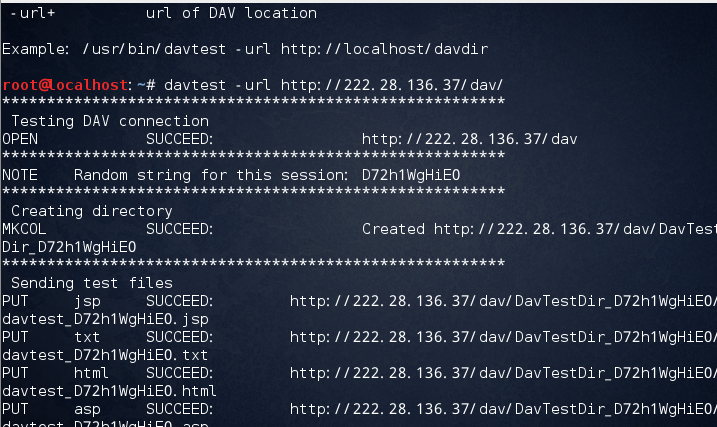

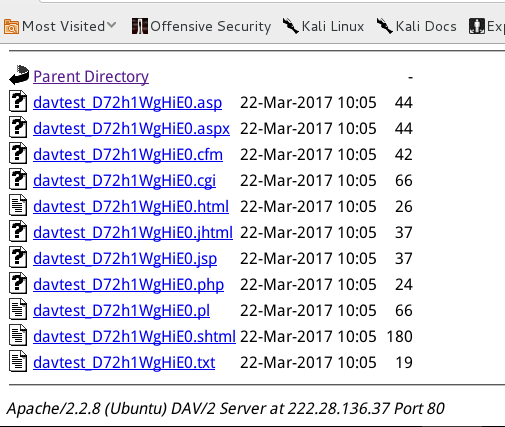

2、DAVTest 测试支持WebDAV的服务器上传文件等。davtest -url http://222.28.136.37/dav/创建了一些目录,上传了一些文件

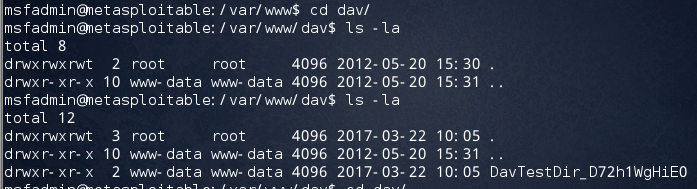

可以查看,多了一个目录

而且这步过后,对应的WebDAV的目录也多了一个:

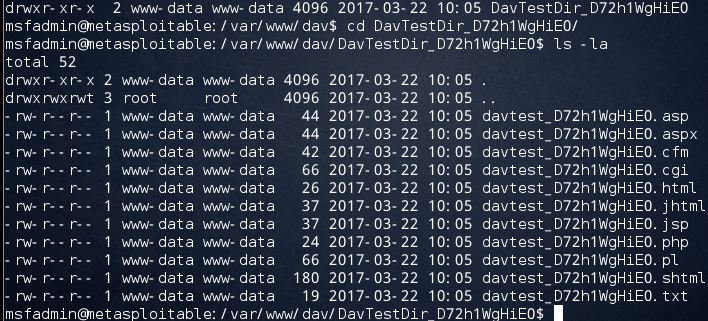

点击多出来的目录,有以下DavTest文件:

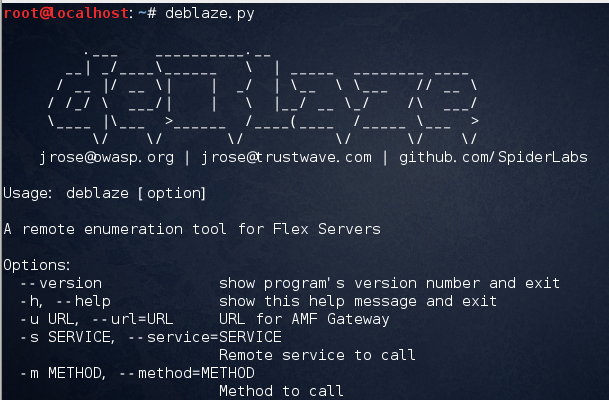

3、Deblaze 针对FLASH远程调用等的枚举

4、Fimap是远程和本地文件包含的扫描器 文件包含漏洞利用工具

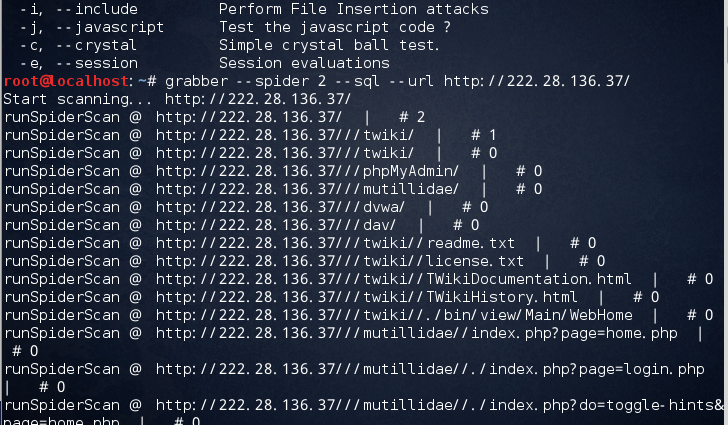

5、Grabber是一个WEB应用漏洞扫描器,可以指定扫描漏洞类型结合爬虫对网站进行安全扫描。

扫描漏洞,如果需要爬虫,加上-spider;要爬多深,接个数字;爬虫爬到的url需要做哪些漏洞的检测,后面可以接比如-sql,后面再接url与目标地址。grabber --spider 2 --sql --url http://222.28.136.37/

5、视频15——Kali漏洞分析之WEB漏洞扫描(二)

1、Joomla Scanner,类似于Wpscan的扫描器,针对特定CMS(Joomla)的漏洞扫描工具。

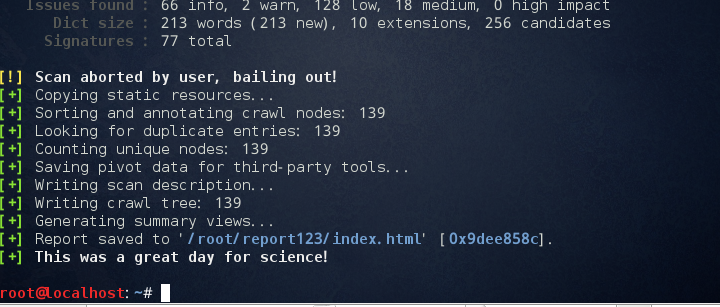

2、Skipfish,是Google出品的一款自动化的网络安全扫描工具,它通过HTTP协议处理且占用较低的CPU资源,因此运行速度比较快,可以每秒钟处理2000个请求。扫描方式:skipfish -o /tmp/1.report http://url/ /* -o是output即生成文件,后面跟生成的目录*/

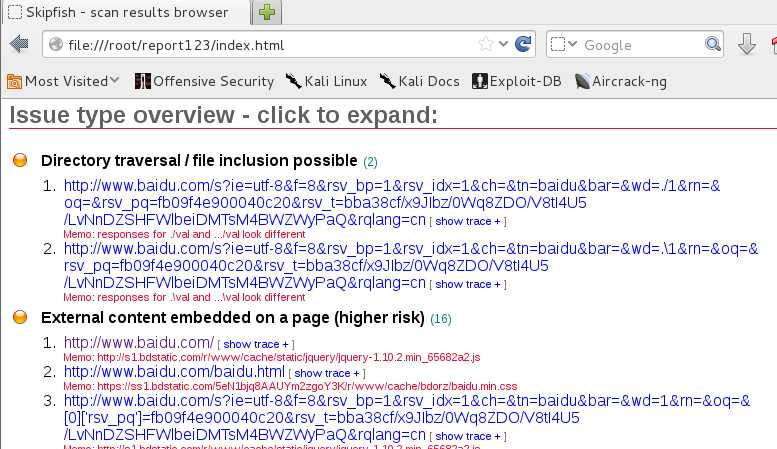

例:skipfish -o ~/report123 http://baidu.com/扫描百度,在home目录下生成报告

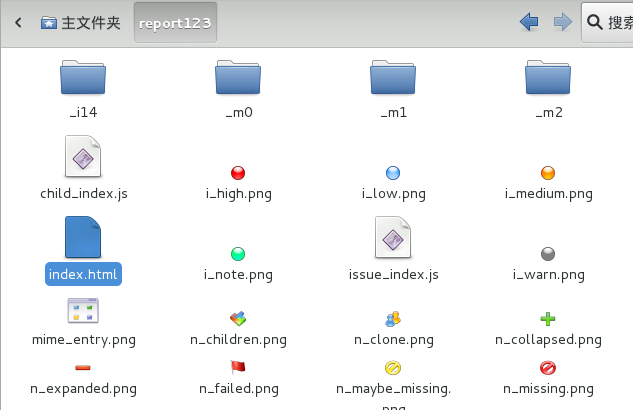

生成报告文件

3、Uniscan WVS,简单易用的web漏洞扫描器

可以查看扫描结果

4、W3AF,是一个web应用程序攻击和检查框架,该项目已超过130个插件,其中包括检查网站爬虫,SQL注入(SQL Injection),跨站(XSS),本地文件包含(LFI),远程文件包含(RFI)。该项目的目的是要建立一个框架,以寻找和开发web应用安全漏洞。

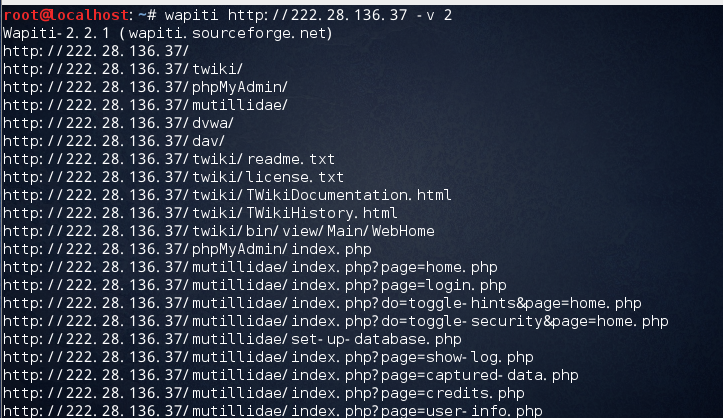

5、wapiti,工作方式与nikto类似,也采用黑盒的方式主动对被测web应用进行扫描,寻找其中潜在的安全缺陷,与nikto提供测试用例库不同,它实现了内置的匹配算法。

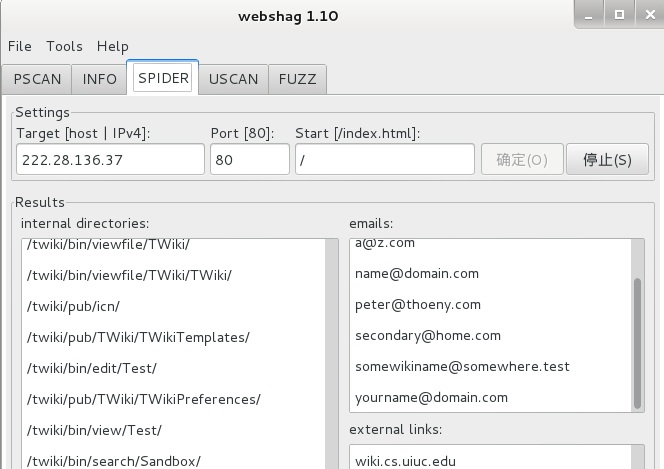

6、webshag集成调用框架,调用Nmap,UScan,信息收集,爬虫等功能,使扫描过程更容易。

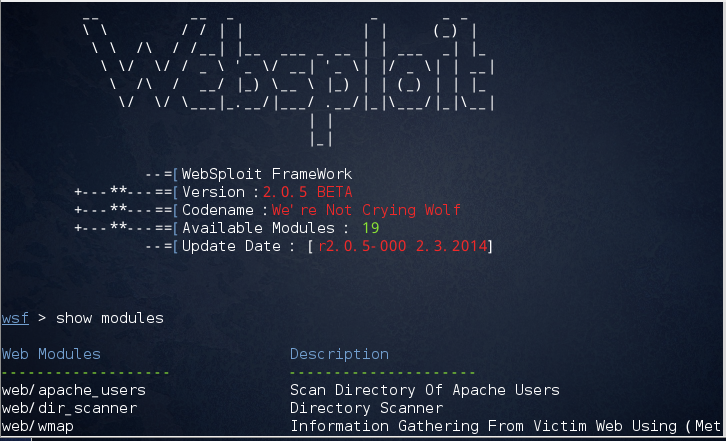

7、websploit 是一个开源项目,主要用于远程扫描和分析系统漏洞。使用它可以很容易和快速发现系统中存在的问题,并用于深入分析。